之前专攻隐写术时写过一些writeup,留在这里吧。(下面的黑体是题目名字吧)

(参考别人的writeup,以及自己做的)

密码学

MD5的特征就是由大写字母、小写字母以及数字组成的32位或者16位的字符串。

Base64特点:编码之后的结果,只有64个字符a-z,A-Z,0-9 / + 在加上辅助字符 =

rot13加密:

检查字母顺序并取代它在13位之后的对应字母,超过时则重新绕回26英文字母开头。只有这些出现在英文字母里的字符受影响;数字、符号、空白字符以及所有其他字符都不变。替换后的字母大小写保持不变。总之,看到排列奇怪的英文,考虑下它。

隐写术

-

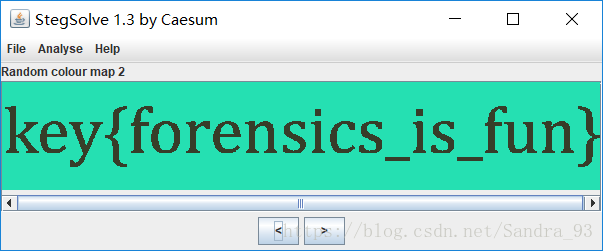

SB!SB!SB!(神器Stegsolve)

拿到图片,使用Stegsolve.jar试试,左右改变, 得到二维码的话,可以使用工具CQR.exe 进行解码

-

so beautiful so white (神器Stegsolve)

把压缩包解压,得到一张白色图片和一个压缩包,讲白色图片放到Stegsolve.jar,左右点击,得到压缩包密码

进入压缩包,得到gif动图,到WinHex里打开,再打开一张正常的动图,发现文件头缺失,补充文件头,得到动图a.gif,(后面看攻略的)

将动图用Stegsolve.jar打开,然后Analyse-Frame Browser就可以一帧一帧看动图啦 -

女神又和大家见面了(隐藏文件)

拿到一张图片,如果属性,发现图片很大,说明里面可能有压缩包, 在虚拟机里打开图片,在终端里里运行 cd /root/桌面,进入桌面 然后binwalk xx.jpg 得到图片,发现有zip 可以 binwalk -e xx.jpg

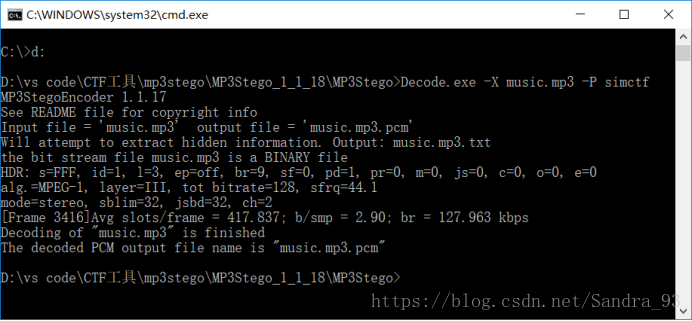

导出压缩包(或者foremost xx.jpg -o xx导出包)如果发现包里是音频和一个文本,文本有类似密码的东西,可以考虑用MP3Stego ,使用方法: 打开终端,输入d: 进行换盘,

然后找到位置,我的是如下,其中,-X后接要打开的

文件,注意,文件要拖到Decode.exe同目录下,-P就是密码,输入回车后,到所在目录下,发现新生产一个txt

Base64特点:编码之后的结果,只有64个字符a-z,A-Z,0-9 / + 在加上辅助字符 =

~~欢迎来到地狱(这个看writeup这么简单,可能没做完)

拿到一张图片,可以到WinHex里打开,再打开一张同样后缀名的文件,对比文件头, 该添添选中之后,Edit-Copy All-Normal复制,Edit-Cliboard Data-paste粘贴

Wav音件可以考虑用Audacity打开,看看是不是摩斯电码 桌面~~

WEB

what a fuck!这是什么鬼东西(jother编码)

jother编码,jother是一种运用于javascript语言中利用少量字符构造精简的匿名函数方法对于字符串进行的编码方式,其中少量字符包括"[","]","{","}","(",")","!","+"。只用这些字符就能完成对任意字符串的编码,本质上是一种javascript的编码

遇到这种编码用F12 到控制台粘贴一下,按回车便可得到解码