隐写术是以隐藏格式发送数据的做法,因此这些发送的数据都会伪装成各种形式。

在图片中隐藏压缩包,原理是:以jpg格式的图片为例,一个完整的jpg文件由FF D8开头,FF D9结尾,图片浏览器会忽略FF D9以后的内容,因此可以在jpg文件中加入其他文件。

流程如下:

先制作一个1.zip,把想要隐藏的东西放进去,再需要一张jpg图片2.jpg。

然后就可以执行一个命令 copy /b 2.jpg+1.zip 3.jpg,得到一张图种。这是利用了copy命令,将两个文件以二进制方式连接起来,生成3.jpg的新文件。

在jpg中,是有结束符的,正常的jpg结尾都是FF D9的。我们可以认为,如果结尾非FF D9,就有可能藏有文件。利用binwalk、winhex可以进行检测。

EOI(end of image)

图像部分:OXFF—>0xFF 0x00

在jpg中,是有结束符的,16进制是FF D9,利用winhex可以看到正常的jpg结尾都是FF D9的,图片查看器会忽视jpg结束符之后的内容,所以我们附加的zip,自然也就不会影响到图像的正常显示。

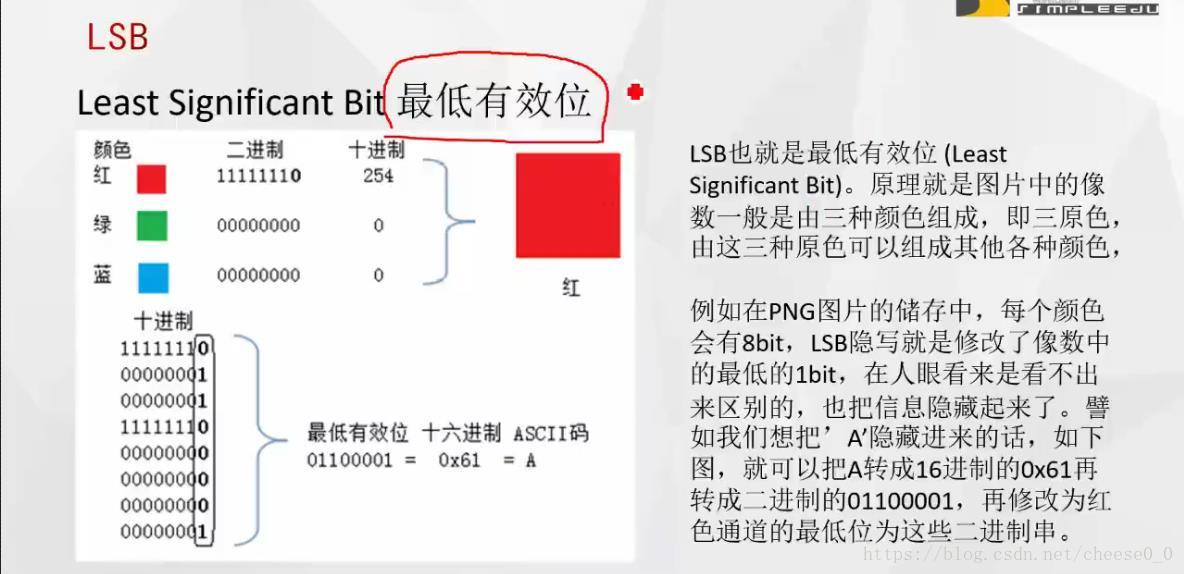

LSB(最低有效位):

位深度在图片中最低是八位的位深度,可以改。每一个像素点3*8=24个位的二进制表示出来的。

计算机之所以能够显示颜色,是采用了一种称作为“位”(bit)的记数单位来记录所表示颜色的数据。当这些数据按照一定编排方式被记录在计算机中,就构成了一个数字图像的计算机文件。

“位”(bit)是计算机存储器里的最小单位,它用来记录每一个像素颜色的值。图像的色彩越丰富,“位”越多。每一个像素在计算机中所使用的这种位数就是“位深度”。

工具介绍:

WinHex:WinHex是一个专门用来对付各种日常紧急情况的小工具,它可以用来检查和修复各种文件、恢复删除文件、硬盘损坏造成的数据丢失等,同时它还可以让你看到其他程序隐藏起来的文件和数据。(windows下使用该工具,linux下直接用十六进制查看器)

binwalk:用于分析和提取文件。当遇到一个隐写文件,怀疑它包含其他文件并与之拼接时,binwalk的神力就此体现。它可以帮助我们查看文件并附加提取文件的功能。(kali自带)

mp3stego

mp3的加密和解密。

隐写术最常见的实在图片里面,隐写术需要载体,所以需要了解图片的格式。

隐写的载体是png格式,像jpg是不可以的,lsb的用binwalk为什么没有查出来

原因:

jpg对数据有损压缩,修改了信息,可能会被压缩的过程中破坏。

png的压缩是无损的,保持修改的信息得到正确的表达,不至于丢失。

bmp是没有进行压缩的,bmp的图片特别大。

这篇文章与实验吧Sam老师讲的内容相似,码着:https://www.cnblogs.com/k1two2/p/5170178.html