最近云服务器报错,查看是被DDoS攻击了,经过一些努力,终于完成删除,现总结如下。

目录

一、检测命令是否被更换

安装rkhunter,此软件可以检测命令是否被DDoS恶意替换。

apt-get rkhunter #安装

rkhunter --update #更新

rkhunter -C #检测然而并没有发现命令被替换。看来这个杀手不太冷,哈哈哈。

注:如果发现命令被替换用yum -y reinstall XXXX 重新安装,XXXX为命令的组名。

二、查看木马源文件

用top命令查看当前进程,发现恶意进程名为一串十位随机字母。kill进程并没有作用。

ll /proc/XXXX (XXXX为进程ID)查看进程信息,可以看到进程路径。

将木马文件转码并保存到自定义目录

strings /进程路径 > /work/1.log #将病毒转码保存在自定义路径下

在windows上运行以下命令(注意是windows上)获取把服务器上的病毒文件

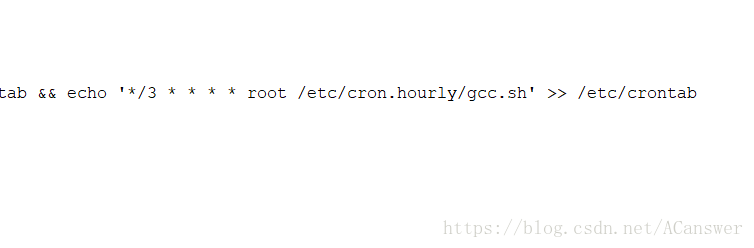

scp root@IP地址:/work/1.log .用记事本打开后如下图,发现DDoS将病毒文件gcc.sh放到了crontab计划任务中。

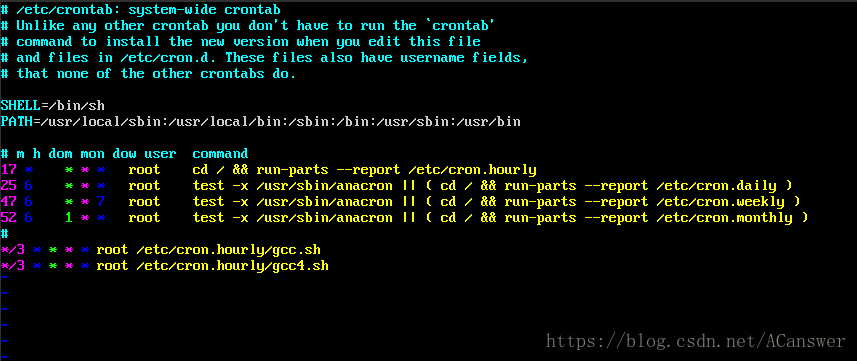

打开crontab如图,发现最下面多了两个任务gcc.sh、gcc4.sh

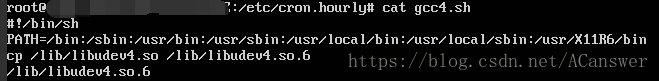

打开gcc4.sh如图,可见/lib/libudev4.so和/lib/libudev4.so.6为木马文件。

三、删除

3.1 在crontab计划任务中删除

在crontab计划任务文件中清除,清除后对crontab添加i属性防止修改。

vi /etc/crontab #删除gcc.sh、gcc4.sh

chattr +i /etc/crontab #禁止修改3.2 删除计划任务文件

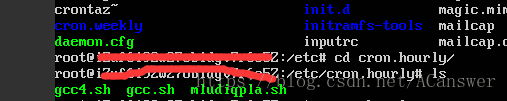

进入/etc/cron.hourly目录,发现还有一个mludiqpla.sh也为木马文件,删除gcc.sh、gcc4.sh和mludiqpla.sh

rm gcc.sh gcc4.sh mludiqpla.sh3.3 删除libudev4.so木马源文件

进入/lib

在删除libudev4.so时,发现删除之后会马上新建。

使用top或pstree -p命令发现木马进程为tyitmnxqip,PID为17063,不要直接kill进程,不然会马上再生。

使用kill -STOP 17063停止进程。

删除/etc/init.d中木马文件,find /etc -name '*tyitmnxqip*' | xargs rm -f

删除/usr/bin中木马文件,rm -f /usr/bin/tyitmnxqip

删除/usr/bin中的可疑文件,一般为十位随机数,ls -lt /usr/bin | head

杀掉木马进程现在不会再生,kill -9 17063

现在可以进入/lib,现在可以删除libudev4.so;libudev4.so.6

四、删除开机启动项中的木马文件

4.1 删除开机启动木马文件

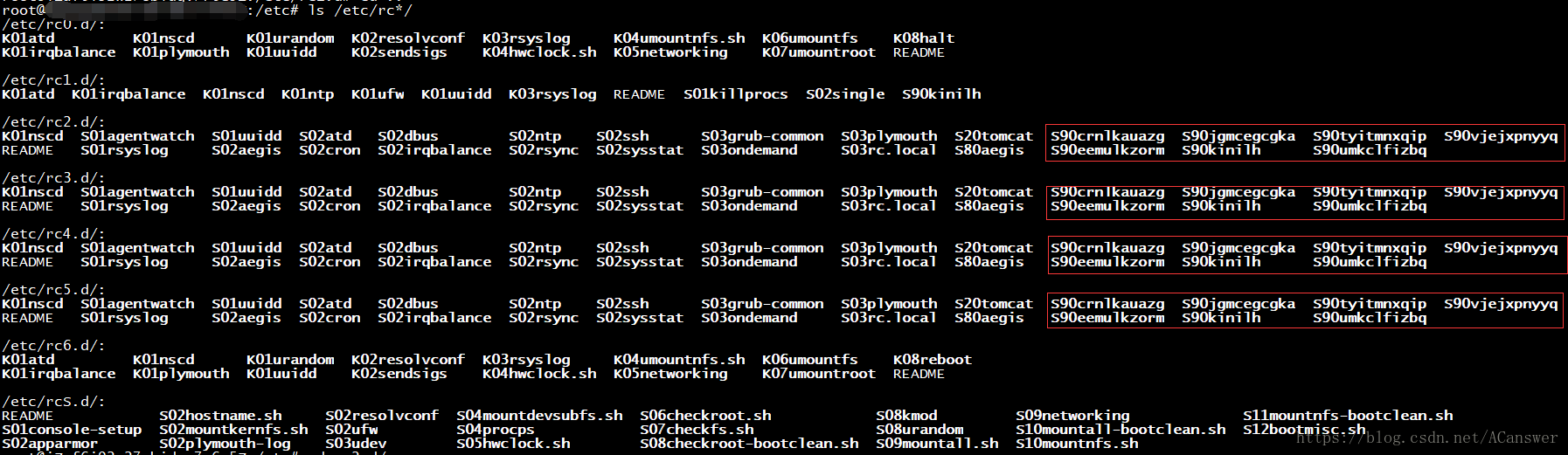

开机启动项位于/etc/rc*/目录下,/etc/rc*/init.d中为软连接

$ ls /etc/rc*/

$ ls /etc/rc*/init.d #init.d中为软连接

如图红色标出的为木马文件,全部删除。它们以K90或S90开头,有些不超过十位数也为木马文件。

4.2 删除启动脚本中木马文件

删除/etc/init.d中十位随机数(个别不超过十位)的木马文件。

五、检查和重启

5.1 查看是否有木马进程运行

$ top

$ lsof /usr/bin/*5.2 重启

如果没有木马进程运行,重启服务器

reboot参考

https://sebastianblade.com/linux-xorddos-trojan-removal/

https://jingyan.baidu.com/article/a3f121e4be737ffc9152bb6c.html