yakit使用爆破编码密码

文章目录

yakit使用

1 yakit编码密码进行爆破

爆破编码后的用户名和密码,明文的爆破字典好找,编码的爆破字典有可能回车和空格进行编码

对需爆破的的明文字典进行加一层编码–》使用yakit

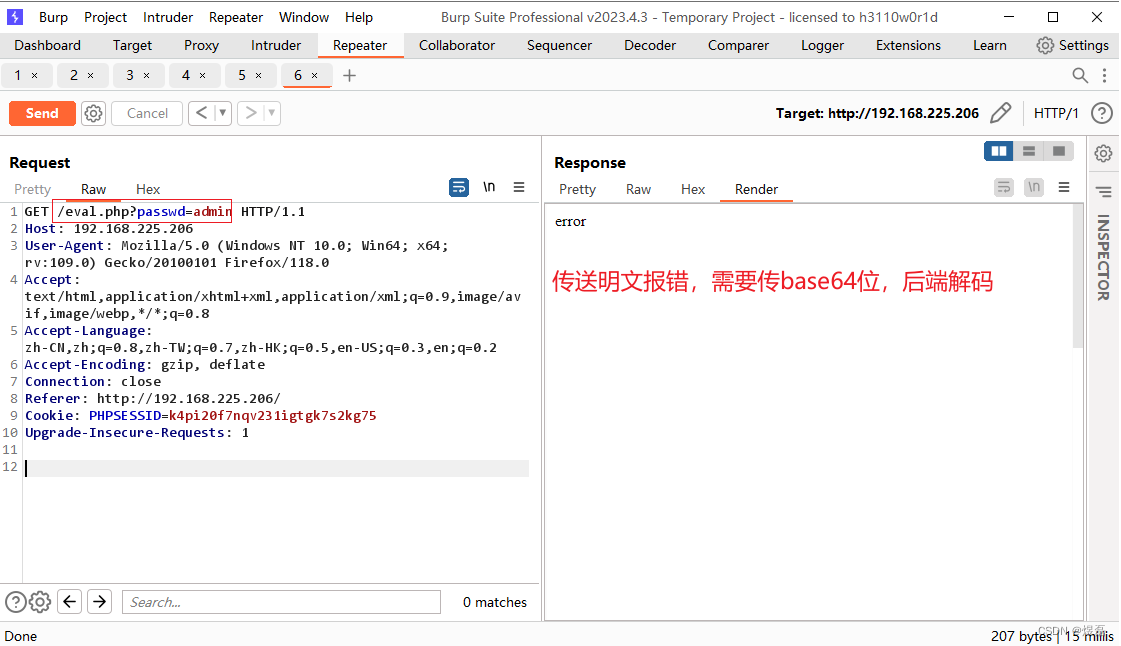

2 准备eval.php文件放入web

<?php

$a = base64_decode($_GET['passwd']); # 进行解码base64编码

if($a=="admin"){

echo "welcome";;

}else{

echo "error";

}

?>

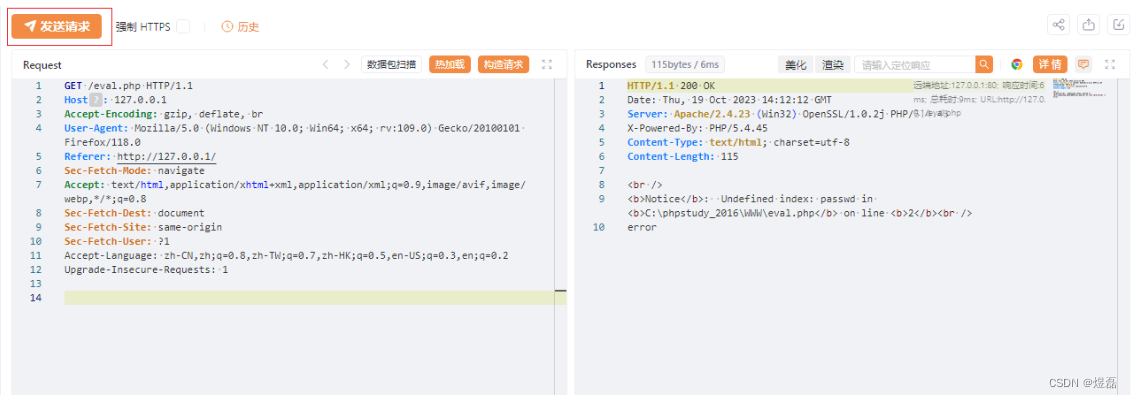

3 访问http://192.168.225.206/eval.php,使用bp抓包,测试后环境准本好

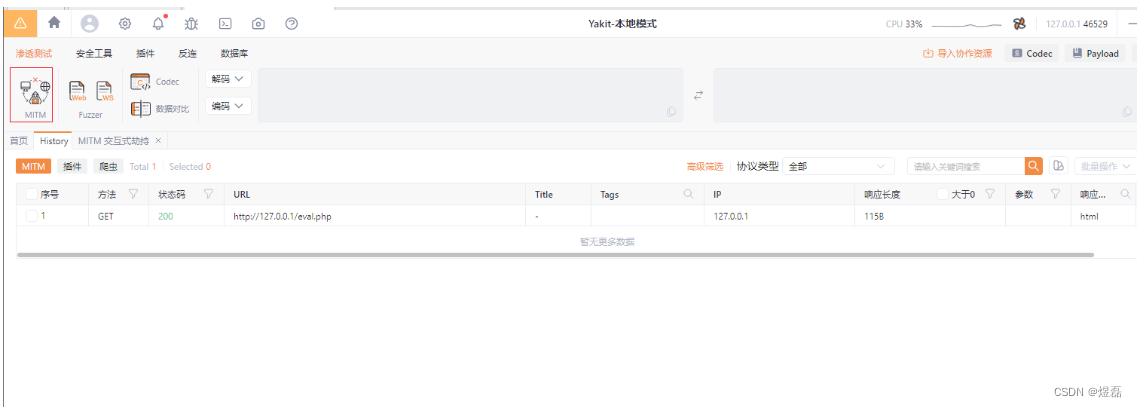

4 使用yakit

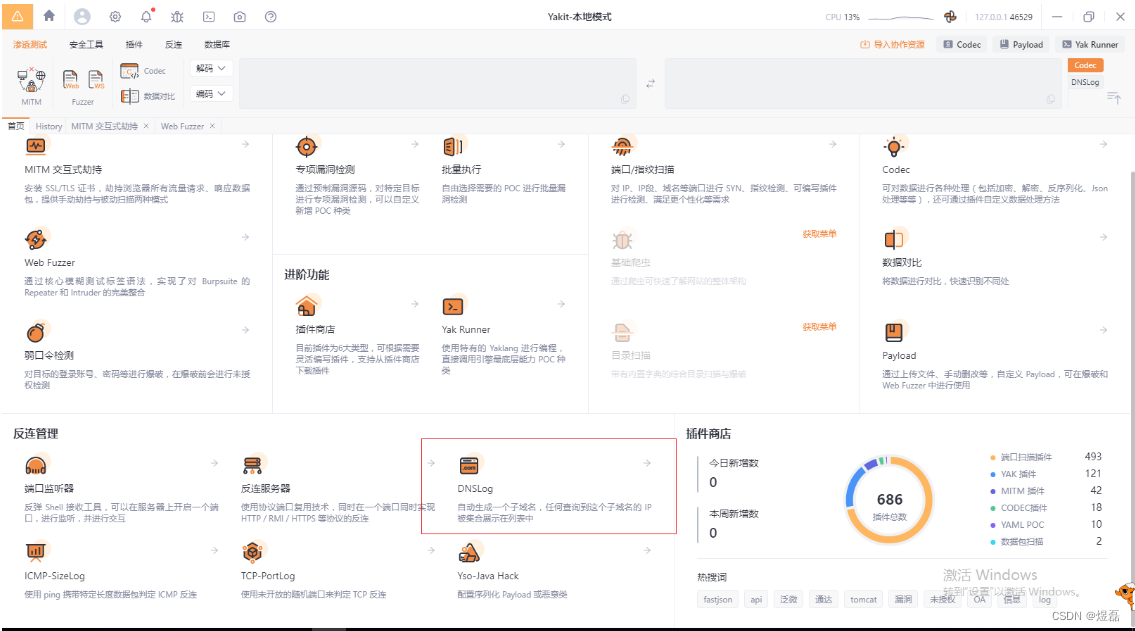

4.1 进入页面,点击这里进行配置默认端口8083

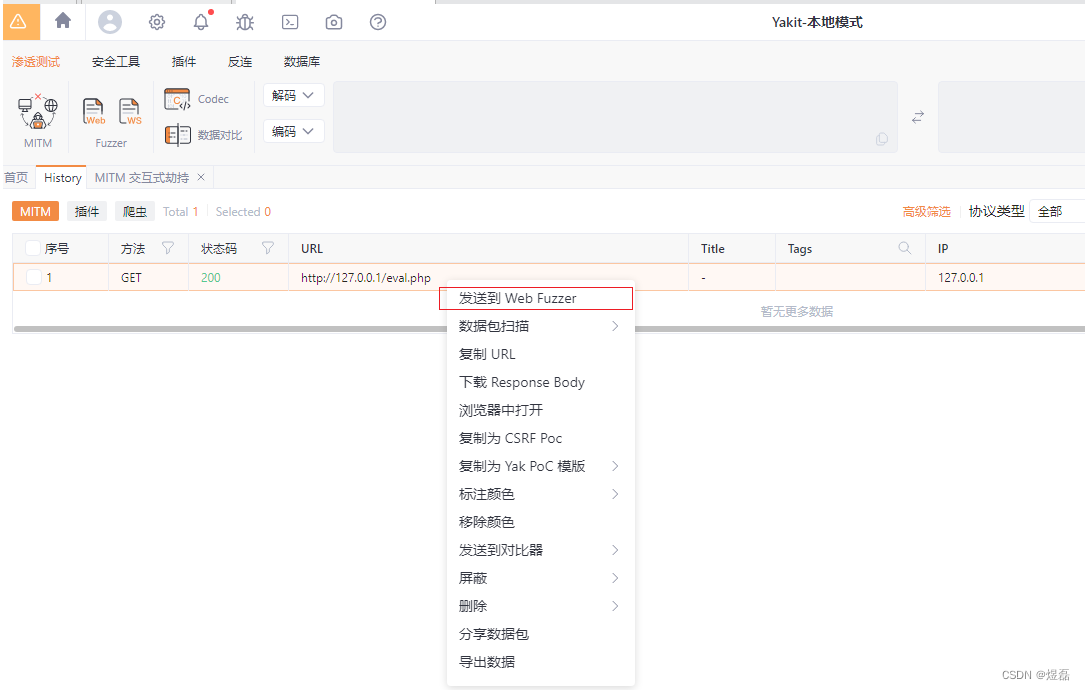

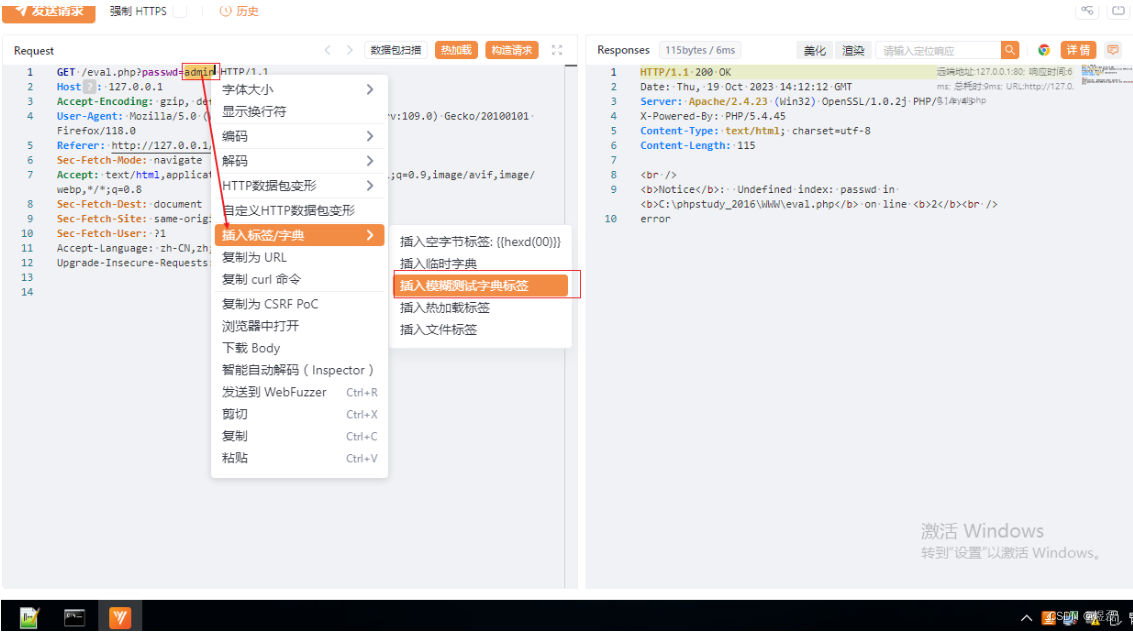

4.2 发送到模糊测试

4.3 对明文进行转码

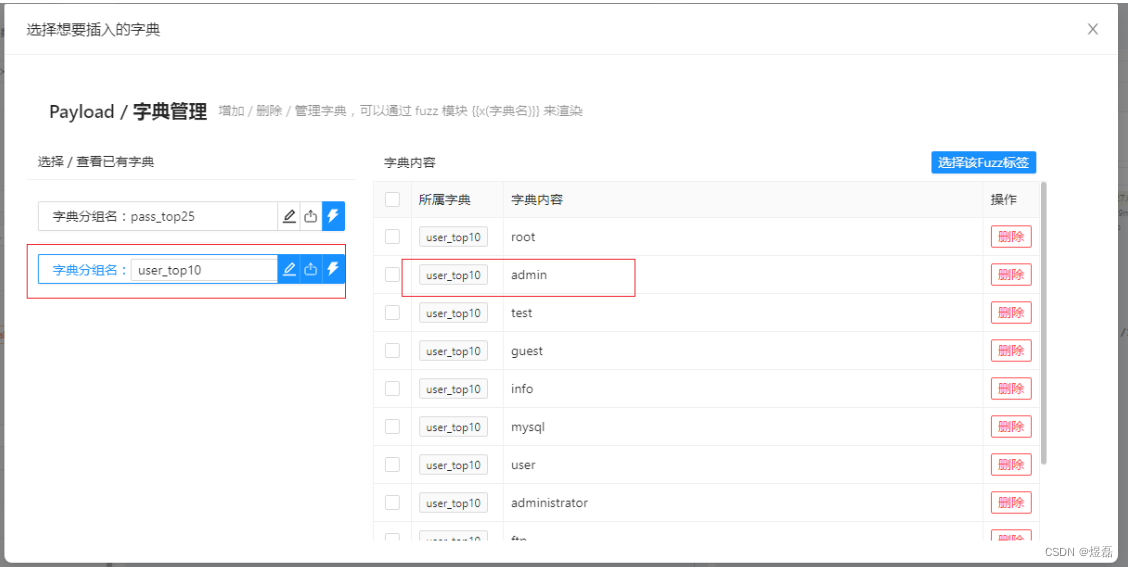

4.4 选择fuzz标签

4.5 参数值变成{ {}} 的动态变量,发送请求

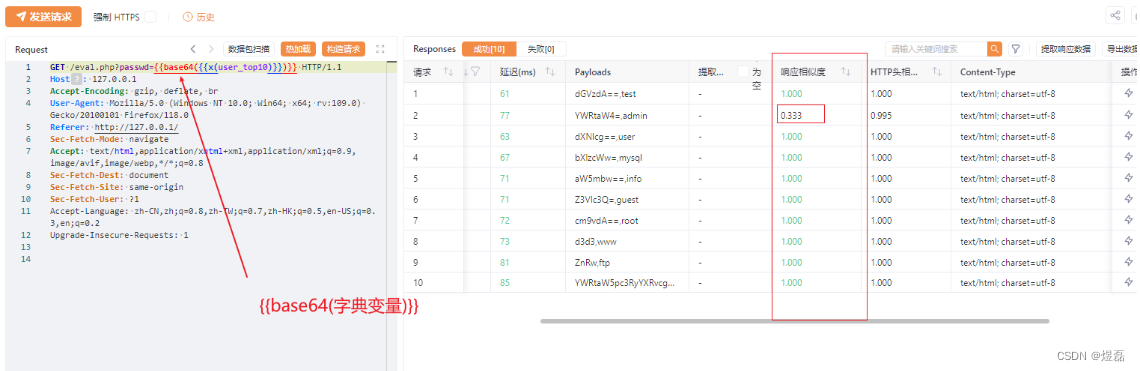

4.6 进行字典表进行编码{ {base64()}},查看相似度,值越低越接近正确密码

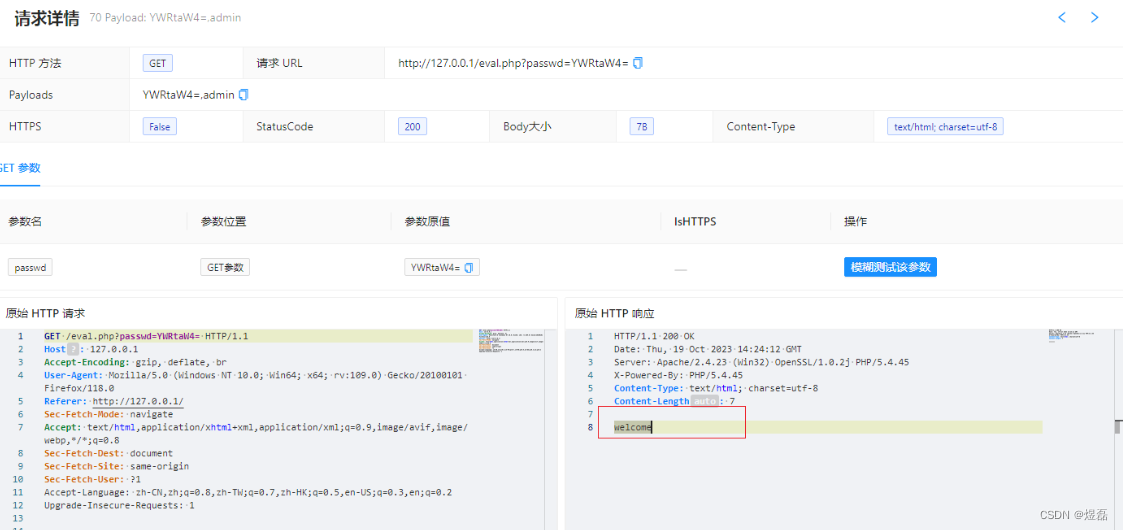

4.7 点击详情,可以看到成功登陆

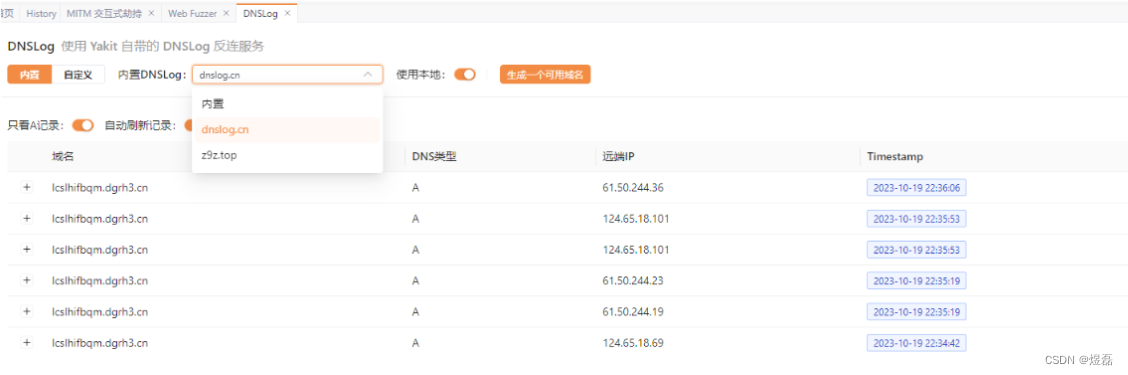

4.8 dnslog使用

4.8.1 可以使用内置,或者外置,使用cmd 进行ping测试,或者浏览器进行访问测试通否