一、SSH介绍

1.1 远程连接服务器

1.条件:

基于C/S架构

Server —openssh-server包

Client —xshell

2.远程连接服务器的功能:

分享主机的运算能力

服务器类型:有限度开放链接

工作站类型:只对内网开放

3.文字接口连接服务器

SSH(Secure Shell Protocol,安全的壳程序协议)它可以通过数据包加密技术将等待传输的数据包加密后在传输到网络上。ssh协议本身提供两个服务器功能:一个类似telnet的远程连接使用shell的服务器;另一个就是类似ftp服务的sftp-server,提供更安全的ftp服务

SSL协议提供的服务主要有:

(1)认证用户和服务器,确保数据发送到正确的客户机和服务器

(2)加密数据以防止数据中途被窃取

(3)维护数据的完整性,确保数据在传输过程中不被改变

1.2 连接加密技术简介

目前常见的网络数据包的加密技术通常是通过“非对称密钥系统”来处理的。主要通过两把不一样的公钥与私钥来进行加密与解密的过程

公钥:提供给远程主机进行数据加密的行为,所有人都可获得你的公钥来将数据加密

私钥:远程主机使用你的公钥加密的数据,在本地端就能够使用私钥来进行解密。私钥只有自己拥有

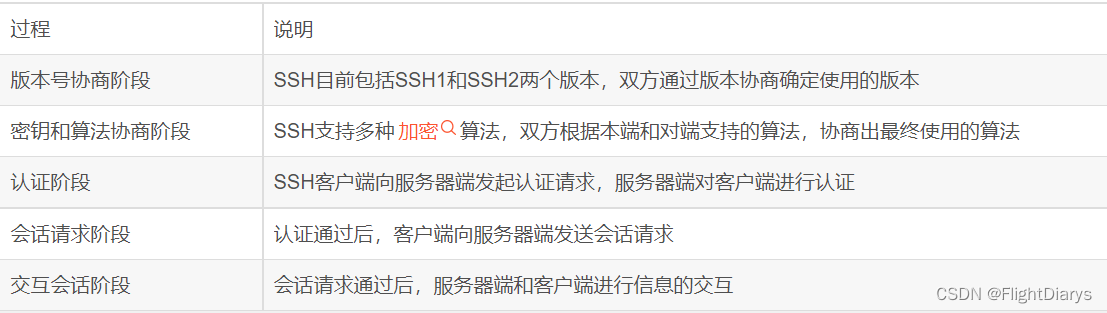

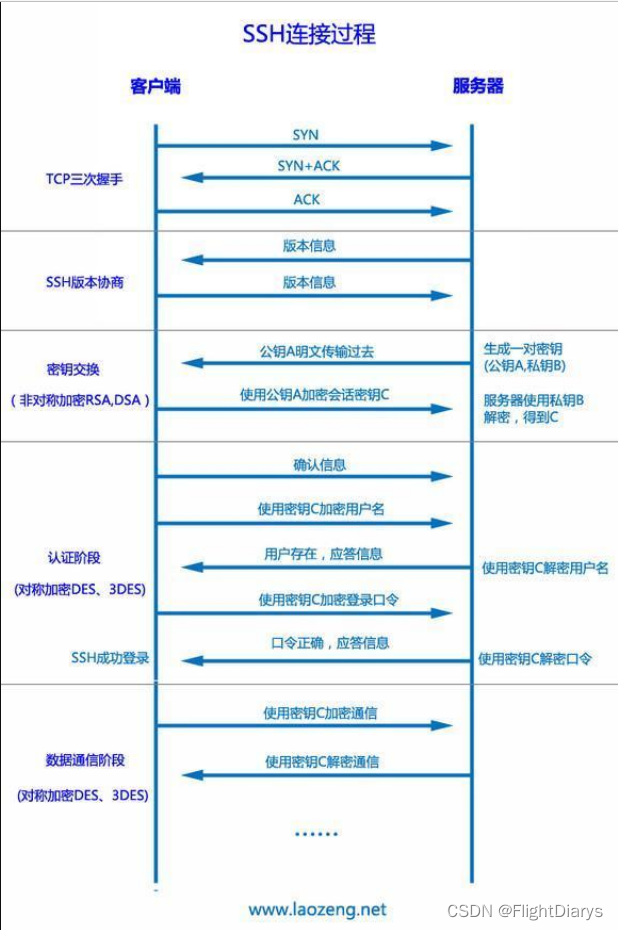

SSH工作过程:在整个通讯过程中,为实现SSH的安全连接,服务端与客户端要经历如下五个阶段:

一、版本协商阶段

1、服务器端打开端口22,等待客户端连接;

2、客户端向服务器端发起TCP初始连接请求,TCP连接建立后,服务器向客户端发送第一个报文,包括版本标志字符串,格式为“SSH-<主协议版本号>.<次协议版本号>.<软件版本号>”,协议版本号由主版本号和次版本号组成,软件版本号主要是为调试使用。

3、客户端收到报文后,解析该数据包,如果服务器的协议版本号比自己的低,且客户端能支持服务器端的低版本,就使用服务器端的低版本协议号,否则使用自己的协议版本号。

4、客户端回应服务器一个报文,包含了客户端决定使用的协议版本号。服务器比较客户端发来的版本号,决定是否能同客户端一起工作。如果协商成功,则进入密钥和算法协商阶段,否则服务器断开TCP连接。

说明:上述报文都是采用明文方式传输。

二、密钥和算法协商阶段

1、服务器端和客户端分别发送算法协商报文给对端,报文中包含自己支持的公钥算法列表、加密算法列表、MAC(Message Authentication Code,消息验证码)算法列表、压缩算法列表等等。

2、服务器端和客户端根据对端和本端支持的算法列表得出最终使用的算法。

3、服务器端和客户端利用DH交换(Diffie-Hellman Exchange)算法、主机密钥对等参数,生成会话密钥和会话ID。

由此,服务器端和客户端就取得了相同的会话密钥和会话ID。对于后续传输的数据,两端都会使用会话密钥进行加密和解密,保证了数据传送的安全。在认证阶段,两端会使用会话用于认证过程。

会话密钥的生成:1、客户端需要使用适当的客户端程序来请求连接服务器,服务器将服务器的公钥发送给客户端。(服务器的公钥产生过程:服务器每次启动sshd服务时,该服务会主动去找/etc/ssh/ssh_host*文件,若系统刚装完,由于没有这些公钥文件,因此sshd会主动去计算出这些需要的公钥文件,同时也会计算出服务器自己所需要的私钥文件。)2、服务器生成会话ID,并将会话ID发给客户端。3、若客户端第一次连接到此服务器,则会将服务器的公钥数据记录到客户端的用户主目录内的~/.ssh/known_hosts。若是已经记录过该服务器的公钥数据,则客户端会去比对此次接收到的与之前的记录是否有差异。客户端生成会话密钥,并用服务器的公钥加密后,发送给服务器。4、服务器用自己的私钥将收到的数据解密,获得会话密钥。5、服务器和客户端都知道了会话密钥,以后的传输都将被会话密钥加密。

三、认证阶段

SSH提供两种认证方法:

基于口令的认证(password认证):客户端向服务器发出password认证请求,将用户名和密码加密后发送给服务器,服务器将该信息解密后得到用户名和密码的明文,与设备上保存的用户名和密码进行比较,并返回认证成功或失败消息。

基于密钥的认证(publickey认证):客户端产生一对公共密钥,将公钥保存到将要登录的服务器上的那个账号的家目录的**.ssh/authorized_keys**文件中。认证阶段:客户端首先将公钥传给服务器端。服务器端收到公钥后会与本地该账号家目录下的authorized_keys中的公钥进行对比,如果不相同,则认证失败;否则服务端生成一段随机字符串,并先后用客户端公钥和会话密钥对其加密,发送给客户端。客户端收到后将解密后的随机字符串用会话密钥发送给服务器。如果发回的字符串与服务器端之前生成的一样,则认证通过,否则,认证失败。

实验一:修改ssh服务端口号

#修改ssh服务器的端口号

[root@localhost ~]# vi /etc/ssh/sshd_config

Port 2222

#保存退出后,添加防火墙允许策略

[root@localhost ~]# firewall-cmd --permanent --add-port=2222/tcp

success

[root@localhost ~]# firewall-cmd --reload

#添加自定义端口到服务

[root@localhost ~]# semanage port -a -t ssh_port_t -p tcp 2222

实验二:拒绝root用户远程登陆

#保持服务器上至少有一个可以远程登陆的普通用户账号

#打开选项并修改参数为no

[root@localhost ~]# vi /etc/ssh/sshd_config

PermitRootLogin no

#重启服务后生效,使用时使用普通用户进行登录,需要使用root用户时在切换

实验三:允许特定用户ssh登陆,其他用户都无法登陆

#在配置最后添加一条命令

[root@localhost ~]# vi /etc/ssh/sshd_config

AllowUsers username(如redhat)

实验四:虚拟机和虚拟机之间使用密钥进行登录(免密登录)

客户端:192.168.169.128 服务端:192.168.169.132

#创建密钥对(在客户端生成)

[root@client ~]# ssh-keygen -t RSA -b 4096

ssh-keygen ---生成、管理和转换认证密钥 -t制定类型 -b指定生产长度

/root/.ssh/id_rsa 私钥文件

/root/.ssh/id_rsa.pub 公钥文件

#复制该公钥文件到服务端的该目录下:

[root@client ~]# ssh-copy-id -i 192.168.169.132

或指定路径

[root@client ~]# scp /root/.ssh/id_rsa.pub [email protected]:/root/.ssh/authorized_keys

服务端需有.ssh/文件,没有创建

#在客户端主机上登陆对端服务器

[root@client ~]# ssh [email protected]

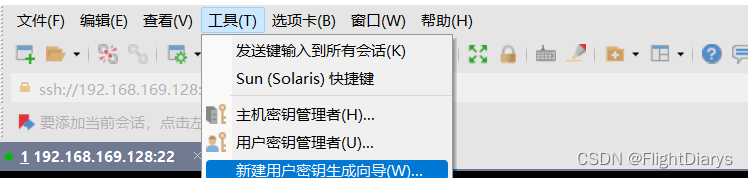

实验五:通过xshell使用密钥验证进行登陆

1.客户端产生密钥的两种方式:工具---生成密钥向导

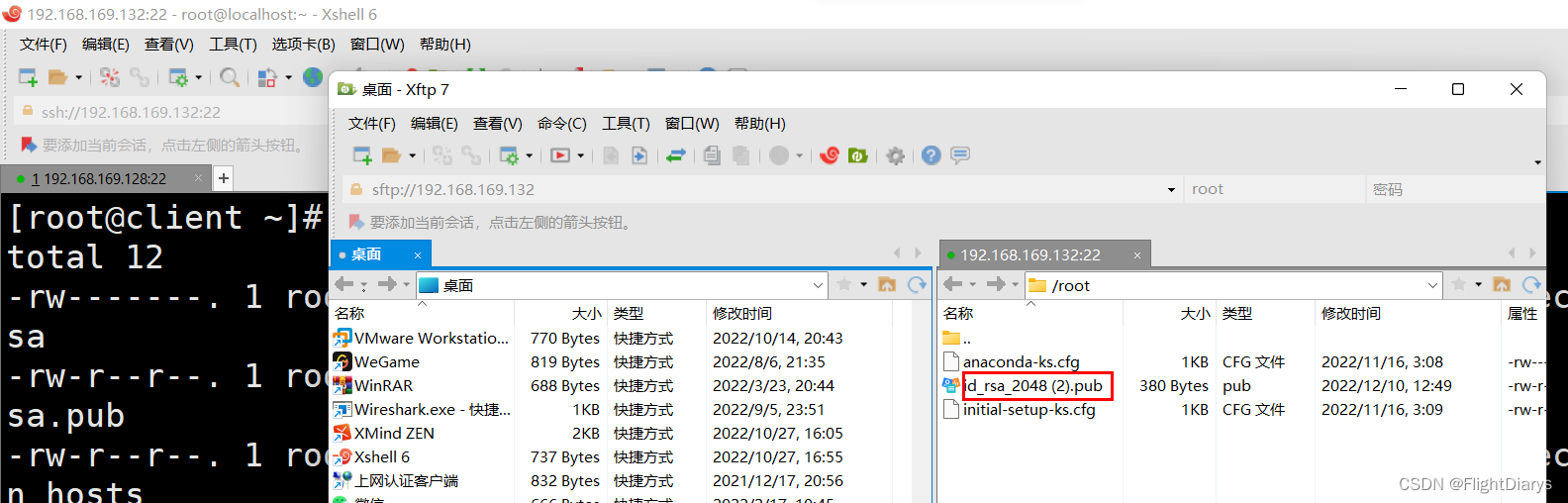

2.通过xftp把公钥文件发送到服务端主机

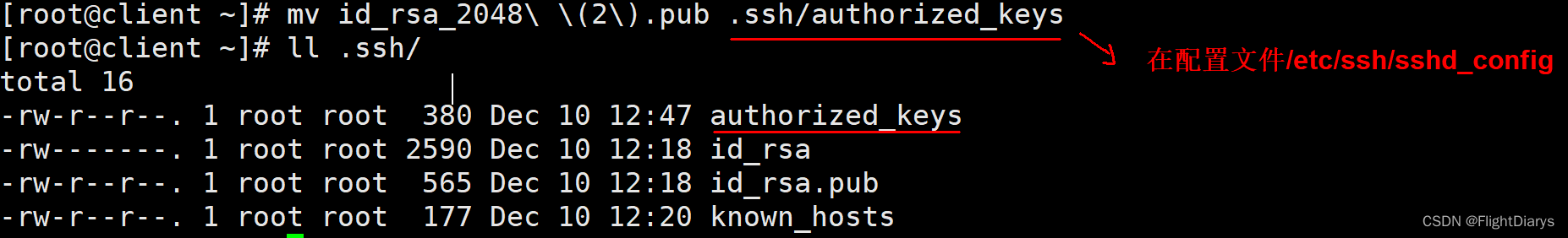

[root@client ~]# mv id_rsa_2048\ \(2\).pub .ssh/authorized_keys

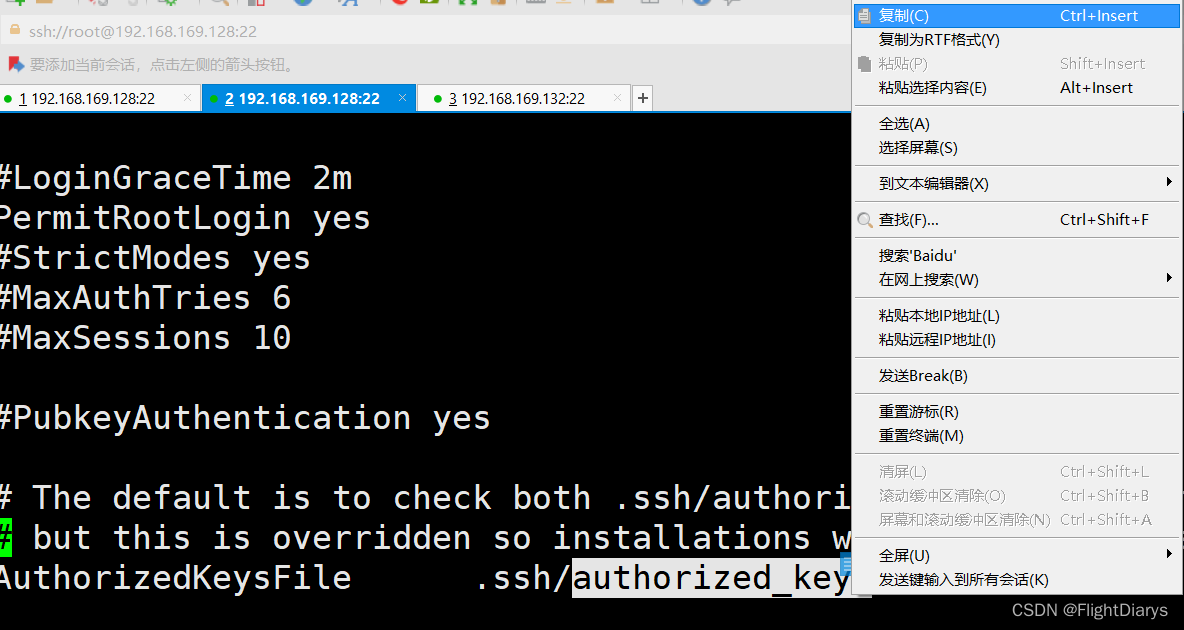

3.服务端:

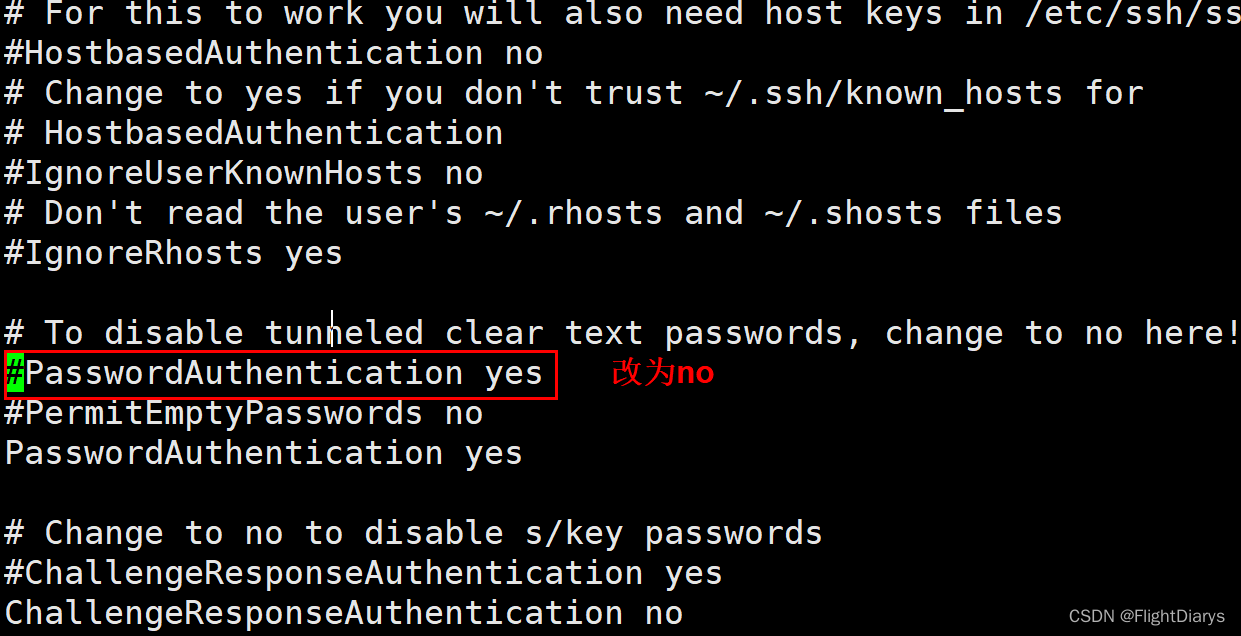

#取消使用密码进行远程登陆

[root@client ~]# vi /etc/ssh/sshd_config

PasswordAuthentication no

#修改之后保存退出,重启服务