本文承接:

https://qiuhualin.blog.csdn.net/article/details/133267254?spm=1001.2014.3001.5502

重点讲解华为智能高校出口安全解决方案的攻击防御&安全运维&日志审计的部署流程。

课程地址

本方案相关课程资源已在华为O3社区发布,各位同学如有视频观看需求,可按照以下步骤进行访问(需要有华为账号哦,普通的个人账号即可~)

课程地址:

- 复制链接 https://o3community.huawei.com/ 进入华为O3社区;

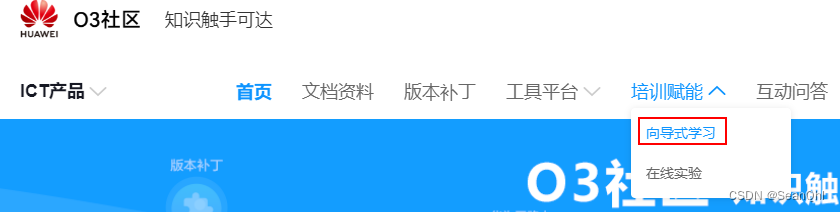

- 点击“培训赋能 > 向导式学习”;

- 在向导式课程中选择《华为智能高校出口安全解决方案》即可看到课程相关内容。

视频为本人讲解,课程包含方案讲解及方案相关技术文档,学习过程中如有任何问题可随时在视频课程下方或者本文评论区留言讨论~

攻击防御部署

攻击防御部署流程

入侵防御部署:

- 在防火墙设备上配置入侵防御功能,避免校内服务器遭受网络入侵,有效保障高校网络安全,保护教学和科研信息安全。

反病毒部署:

- 在防火墙设备上配置反病毒功能,避免用户从外网下载文件或上传文件至校内服务器时携带病毒,破坏服务器正常工作,影响高校业务开展。

APT防御部署:

- 部署沙箱设备来检测可疑文件,并通过和防火墙设备的联动将检测结果告知防火墙设备来抵御未知攻击和威胁。

DDoS防御部署:

- 在出口防火墙外侧部署直连透明模式的Anti-DDoS设备,并配置流量清洗策略,进行异常流量清洗,避免对学校公开网站的DDoS攻击。

入侵防御部署

在防火墙设备上配置入侵防御功能,通过分析网络流量,检测入侵(包括缓冲区溢出攻击、木马、蠕虫等),并通过一定的响应方式,实时地中止入侵行为,保护高校信息系统和网络架构免受侵害。

入侵防御部署的详细操作步骤如下:

反病毒部署

防火墙设备上的反病毒功能,可以凭借庞大且不断更新的病毒特征库有效地保护网络安全,防止病毒文件侵害系统数据,影响高校正常的教学科研工作。

反病毒功能的具体部署步骤如下:

APT防御部署

APT是一种针对特定目标进行长期持续性网络攻击的攻击模式。具有持续性、针对性、隐蔽性和未知性等特点。针对此类攻击较为有效的防御思路为:

- 通过沙箱设备构造一个隔离的威胁检测环境;

- 将可疑文件送入沙箱进行检测并最终给出是否存在威胁的结论;

- 若沙箱检测到某文件为恶意文件,则防火墙根据检测结果刷新设备缓存的恶意文件列表;

- 当具有相同特征的后续流量命中恶意文件时,可直接进行阻断。

APT防御部署整体步骤如下:

- 设备登录沙箱设备,导出证书,作为防火墙验证凭据;

- 登录防火墙设备,将沙箱证书导入防火墙作为CA证书;

- 防火墙配置安全策略,确保防火墙和沙箱可以正常通信;

- 防火墙侧进行沙箱联动配置;

- 防火墙创建APT防御配置文件;

- 防火墙配置安全策略调用反病毒配置文件并提交配置;

- 登录沙箱,配置防火墙作为联动设备;

- 在防火墙的沙箱联动配置界面检查沙箱连接结果。

DDoS防御部署

DDoS攻击是利用大量的终端或者网络设备对目标系统进行大规模的请求,导致目标系统无法正常响应合法请求或者崩溃的一种网络攻击,对高校公开网站及相关服务器有极大威胁。

针对此类攻击的防御思路为:

- 在出口防火墙外侧部署直连透明模式的Anti-DDoS设备;

- 在SecoManager侧配置并下发流量清洗策略,进行异常流量清洗;

- SecoManager侧开启基线学习功能,实时优化防御阈值,避免误判。

Anti-DDoS设备侧部署步骤如下:

- 配置上、下行业务接口工作在二层;

- 业务接口添加进相关安全区域;

- 开启所有域间安全策略,确保所有交互报文不受安全策略限制;

- 配置与管理中心通信的管理口IP地址和日志口IP地址;

- 配置STelnet功能,便于管理中心获取清洗设备的状态;

- 配置SNMP功能,使管理中心可以扫描发现并添加清洗设备;

- 在流量入接口开启流量统计功能,使能流量清洗功能。

SecoManager侧部署步骤如下:

- 登录管理中心并修改初始密码;

- 创建清洗设备,并设置网络参数,与Anti-DDoS设备完成对接;

- 创建防护对象,将校内对外公开服务器设置为防护对象;

- 配置相应的防御策略,基于业务需求合理设置防御阈值及策略;

- 开启基线学习功能,并对防御阈值进行实时优化调整。

安全运维与日志审计

安全运维

SecoManager是一款华为公司推出的安全控制器。使用SecoManager纳管防火墙,可实现安全策略的统一编排和管理,从单点防御到全网协防,抵御各类网络威胁。

SecoManager对防火墙的纳管需要注意以下几点:

- 本方案采用双机热备组网部署,需要将主备防火墙都添加到SecoManager设备列表中。

- 配置设备纳管参数时,需保证防火墙设备侧SNMP Trap源地址与该纳管设备的管理IP一致,否则控制器无法将告警关联到该设备。

防火墙设备侧配置步骤:

- 时间同步:配置时区、日期、系统时间等参数,确保和控制器同步;

- 配置安全策略:放行防火墙本地至SecoManager的流量,确保防火墙可以向SecoManager上报告警;

- 配置SNMP:配置防火墙SNMP Agent,保证与控制器侧协议版本和认证参数一致,确保控制器可以对接到防火墙;

- 配置NETCONF:设置北向管理IP、协议类型和NETCONF端口等参数,确保控制器可下发配置至设备侧;

- 创建控制器对设备侧的纳管账号,并设置对应的服务类型和认证类型。

SecoManager侧配置步骤:

- 加载License:SecoManager中纳管功能模块及可加载的资源项数量是通过License控制的,要纳管设备需要申请并加载相应License;

- 添加设备:设置设备发现类型为“SNMP”,配置相关参数(与设备侧参数保持一致),扫描发现设备并添加;

- 主备差异发现:通过主备差异检查功能,检查双机热备中主备设备配置是否一致,若不一致,可执行同步操作保证主备设备配置一致;

- 立即差异发现:如果管理员对设备进行线下配置,会造成设备与SecoManager之间存在差异数据,可执行立即差异发现任务并同步数据;

- 定时差异发现:SecoManager按照设定的时间周期执行差异发现操作,可及时发现差异数据,并通过管理员及时同步相关配置;

- 策略一致性:开启策略一致性后,对于编排出的安全策略,SecoManager会在执行差异发现时,自动以控制器为准重新部署有差异的编排策略。

日志审计

LogAuditor为华为日志审计产品。基于LogAuditor产品的日志收集和审计分析功能,高校网络管理员可进行关联分析、行为取证、操作复现及智能决策等,帮助高校网络提升安全性、优化网络性能、精细化管理和提高用户满意度。

LogAuditor可支持的日志源有:安全日志源、应用类日志源、主机类日志源、审计类日志源和网络类日志源。

本方案以防火墙设备输出安全日志到LogAuditor为例,具体配置部署如下:

- LogAuditor侧关闭Syslog接收SSL配置选项;

- LogAuditor侧保存上述配置并重启;

- LogAuditor重启后在“资产管理”模块设置防火墙设备参数,添加防火墙作为日志源设备。

本解决方案系列博客到此完结~