远程登录简介

很多情况下,你也许不能在设备前使用 console 线来管理,这时就需要通过 telnet 或 SSH访问其 CLI 远程管理它,为了能够远程访问,必须首先设置虚拟类型终端(VTY) ;

1.Telnet:基于 TCP 协议,端口号 23,是一组提供远程登录方法的程序,所有传输的信息(包括用户名和密码)都是明文的。优点就是速度快,不进行加密封装;

2.SSH:基于 TCP 协议,端口号 22,使用 RSA 算法对所有传输的信息(包括用户名和密码) 进行加密,另一个优点是其传输的数据是经过压缩的,所以可以加快传输的速度,目前 SSH 存在两种版本(版本 1 和版本 2),版本 1 有一些加密算法存在漏洞,并且已经被破解,攻击者可以插入数据,版本 2 修复了这些漏洞,并且版本 2 可以兼容版本 1;

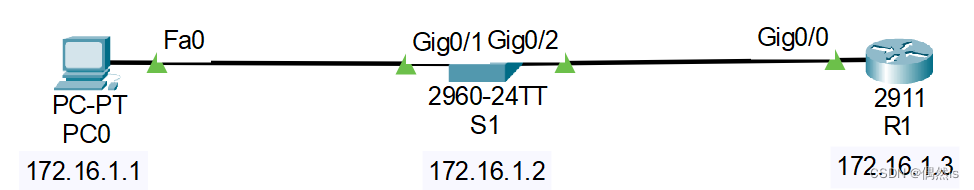

拓扑图:

一、Telnet远程登录

远程登录方式有None、Password和AAA

R1(config-line)#transport input ?

all All protocols

none No protocols

ssh TCP/IP SSH protocol

telnet TCP/IP Telnet protocol

1.1Telnet登录采用Passowrd密码登录

第一步,配置路由器

Router>enable

Router#conf terminal

Router(config)#hostname R1

R1(config)#no ip domain lookup //禁止路由器做DNS解析,防止输入错误命令时长时间的等待

R1(config)#inter GigabitEthernet 0/0 //进入路由器以太网口,0/0表示第0个插槽中的第0个接口

R1(config-if)#ip address 172.16.1.3 255.255.255.0 //配置接口IP和掩码

R1(config-if)#no shutdown //打开接口,路由器接口默认关闭

第二步,给路由器配置Telnet

R1(config)#line vty 0 4 //进入路由器的VTY虚拟终端,“0 4表示可同时打开5个会话”

R1(config-line)#password 111 //设置vty的密码,即远程登陆Telnet密码

R1(config-line)#login //允许登陆

R1(config-line)#transport input telnet //允许通过Telnet方式登入,由于Telnet是默认方式,也可以不需要这条命令

R1(config-line)#exit

R1(config)#enable password cisco //配置进入路由器特权模式的密码

注意:不配置特权密码,在远程访问进入特权模式时,会遇到报错 %No Password set

第三步,在PC上验证Telnet登录

C:\>telnet 172.16.1.3

Trying 172.16.1.3 ...Open

User Access Verification

Password:

R1>enable

Password:

可以看到输入登录密码可以进入到路由器R1的用户模式,并且进入R1的特权模式需要输入密码。

1.2Telnet无密码登录

缺省情况下,虚拟终端连接开启login,将login删除,远程至对方无需输入用户密码。

R1(config)#line vty 0 4

R1(config-line)#no login

在PC上验证无密码登录,成功登录,并且进入的是远程设备的用户模式。

C:\>telnet 172.16.1.2

Trying 172.16.1.2 ...Open

R1>

1.3Telnet登录采用AAA认证

在同一台设备下配置另一种认证方式,既可以直接配置新的认证方式(新配置的认证方式生效),也可以删除原有配置。即,特权模式下erase startup-config(删除NVRAM中的内容,慎用),然后重启路由器 reload。

R1(config)#username 111 privilege 15 password 111@ //配置Telnet登录的用户名、密码和权限

R1(config)#line vty 0 4

R1(config-line)#login local //配置使用本地数据库的用户名和密码登录

R1(config-line)#transport input telnet //允许通过Telnet方式登录

验证:

C:\>telnet 172.16.1.3

Trying 172.16.1.3 ...Open

User Access Verification

Username: 111

Password:

R1#

可以看到既要输入用户名也要输入登录密码

扩展

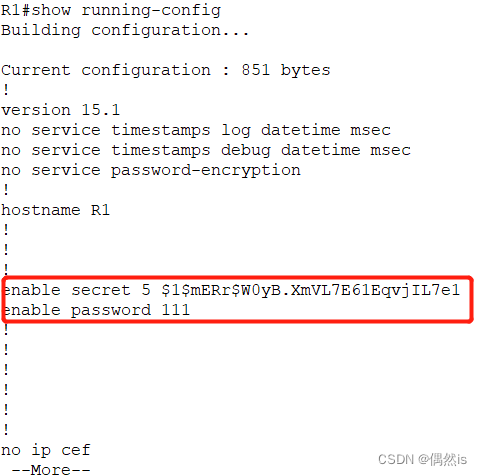

enable secret和enable password都可以用来配置进入特权模式的密码。区别是enable secret是加密的,enable password是明文密码。当用show running-config查看配置信息的时候,如果用的是password命令,那么就可以看到你的密码;如果用的是secret命令,那么只能看到加密的字符串。

如果只想用ssh登录input 后加ssh即可,两种都要就敲all

二、配置SSH登录

在配置了Telnet的路由器上继续配置SSH登录,之前配置Telnet时已经配置过路由器ip,这里不再配置。

R1#conf terminal

Enter configuration commands, one per line. End with CNTL/Z.

R1(config)#username admin privilege 15 password admin@ //配置SSH登录的用户名、密码和权限

R1(config)#ip domain-name cisco.com //配置域名

R1(config)#ip ssh version 2 //启用v2版的ssh服务

R1(config)#ip ssh authentication-retries 2 //配置验证重试次数

R1(config)#crypto key generate rsa

//生成RSA密钥对,SSH版本2的密钥长度至少768bit

The name for the keys will be: R1.cisco.com

Choose the size of the key modulus in the range of 360 to 4096 for your

General Purpose Keys. Choosing a key modulus greater than 512 may take

a few minutes.

How many bits in the modulus [512]: 1024 //设置密钥位数1024

% Generating 1024 bit RSA keys, keys will be non-exportable...[OK]

R1(config)#line vty 0 4

R1(config-line)#login local

R1(config-line)#transport input ssh //允许通过SSH登录,如果只想用ssh登录,input 后加ssh即可,Telnet和SSH都要就敲all

验证:

S1>ssh -l admin 172.16.1.3

Password:

R1#

扩展

在交换机上也允许配置Telnet和SSH,过程基本上和路由器上的配置差不多,不同之处在于,交换机上需要配置管理ip地址。

配置交换机的管理IP地址(计算机的IP地址与交换机管理IP地址在同一个网段):在2层交换机中,IP地址仅用于远程登录管理交换机,对于交换机的运行不是必需,但是若没有配置管理IP地址,则交换机只能采用控制端口 console 进行本地配置和管理。

默认情况下,交换机的所有端口均属于VLAN1,VLAN1是交换机自动创建和管理的。每个VLAN只有一个活动的管理地址,因此对2层交换机设置管理地址之前,首先应选择 VLAN1接口,然后再利用ip address配置命令设置管理IP地址。接在vlan1上的计算机可以直接进行Telnet或者SSH该地址。为了其他网段的计算机也可以远程登录该交换机,应在交换机上配置默认网关。