目录

Ⅰ 文件过滤介绍

文件过滤介绍

RGFW支持文件名称模板文件类型的文件过滤:

文件名称模板过滤:

根据文件的扩展名来进行过滤, 如.exe扩展名的可执行文件进行过滤。这种过滤方法对修改扩展名无法识别,如将.exe文件名称修改为.txt,则无法识别。

文件类型过滤:

防火墙扫描文件内容来对文件记性识别,随后进行过滤,而不是扩展名。如需要将.zip文件过滤,及时将.zip文件名修改为.txt,依然会被防火墙所识别。

Ⅱ 文件屏蔽-免屏蔽列表

一、组网需求

可执行文件的直接传播,对网页和邮件内的可以执行文件进行过滤。

二、组网拓扑

内网用户通过防火墙对互联网进行访问.

三、配置要点

1、初始化上网配置

2、定义DLP配置

3、配置代理选项

4、在策略中开启数据防护

四、配置步骤

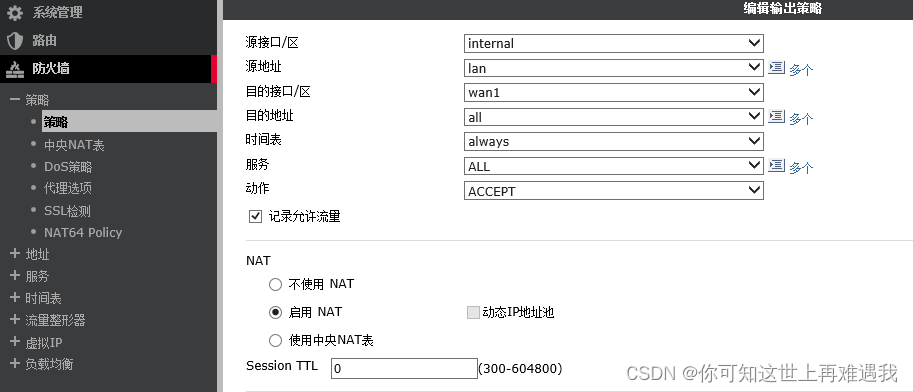

1、初始化上网配置

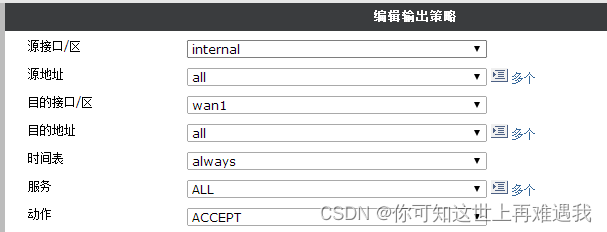

配置一条internal- wan1的访问策略,全部允许,开启NAT。

2、定义数据泄露防护传感器

(1) 文件过滤器

A 文件传感器用来定义被过过滤的文件类型。可以直接使用内置的all_executables 文件过滤器,也可以自行定义。

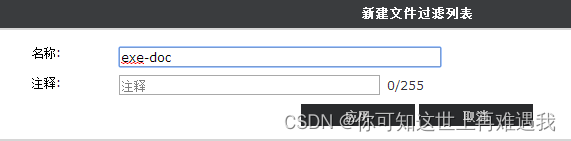

菜单: 安全配置--数据泄露防护--文件过滤器,点击新建

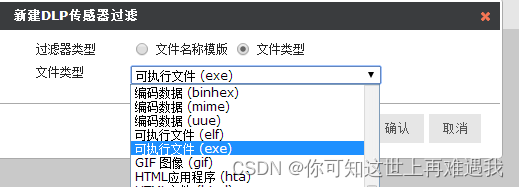

B 为文件过滤列表添加文件类型,在如下页面中,点击 新建

过滤器类型: 选择文件类型

文件类型:选择 可执行文件exe

C 按照如上方法,添加所有过滤的文件类型,添加结果如下:

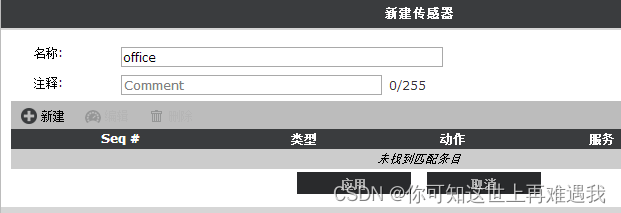

(2)菜单: 安全配置--数据泄露防护--传感器,点击新建。

输入名称:office后,点击下方 新建 按钮,来添加文件过滤器。

过滤类型选择:文件

文件类型 包括: exe-doc

查看以下服务: 对那些协议进行文件过滤

动作: 屏蔽,只做日志记录,隔离该ip地址,隔离源接口(谨慎使用,会导致该接口无法通信。)

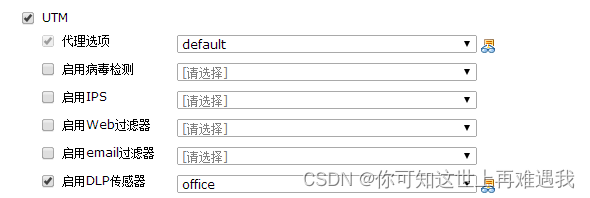

3、配置代理选项(可选)

该选项设备到部分高级参数,一般默认不需要更改,使用默认的 default即可。如需修改请参照病毒防护一节

协议端口映射:

启用,协议,检测端口: 针对不同协议的代理选项进行配置, 如开启http协议的80端口扫描,如果需要对多个端口进行扫描,用空格隔开,如80 .则会对这个端口进行病毒扫描。

通用选项(仅对代理模式病毒检测有效)

用户舒适:进行代理模式病毒扫描的时候,需要文件缓冲到防火墙内部,扫描并确认文件安全后再发送给用户。这期间在用户看来,没有收到任何文件数据数据。如果文件较大,则用户需要等待的时间也长。为了缓解这种给用户带来的不好的体验,防火墙会在扫描期间给用户以较慢的速度发送文件,然用户能够感知到该文件请求已经被相应,并在处理中。

间隔(秒): 10, 每10秒发送一次数据。

总数:(字节):1,每次发送的字节数。

阻断超大文件/邮件: 对于超过病毒扫描缓冲区10M的文件,进行阻断。 否则超大文件将不做病毒扫描而被放行。

编辑后点“确定”按钮确认生效。

4、在策略中引用数据防护传感器

编辑访问互联网的策略,勾选UTM功能,配置 代理选项为default, 配置启用DLP穿感情,选择office。

在策略中勾选“UTM”按钮, 并读检测选择‘myantivirus’,代理选项选择default。配置完成。

5.开启日志显示

如果日志没有显示,可以通过命令开启日志显示

说明:执行操作前,建议先升级到P2版本,如在P1版本下操作,需先输入print cliovrd enabl4e并回车,同时用户登出再登录后才可执行下列命令

RG-WALL # config dlp sensor

RG-WALL (sensor) # edit office

RG-WALL (office) # set extended-utm-log enable

RG-WALL (office) # end

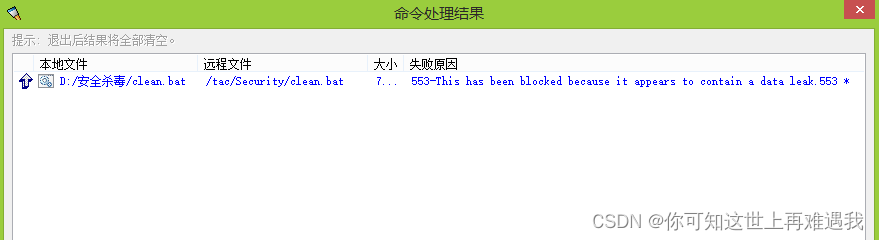

五、检查配置效果

邮件发送或ftp下载,上传exe、bat 文件,文件被阻止