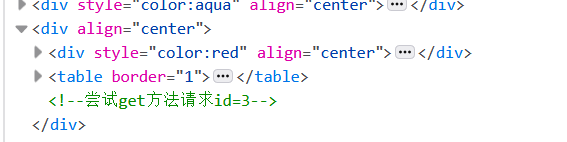

get(Web)

构造URL加上?id=3,然后就会获得flag

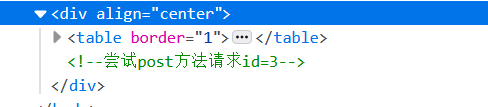

post(Web)

ip欺骗(Web)

网络重新加载,编辑消息头添加X-Forwarded-For:127.0.0.1然后重新发送

cookies欺骗(Web)

修改cookies的值为admin,重新刷新网页即可

302跳转(Web)

打开页面点击flag会立即跳转到另一个界面,会显示已经错过了flag。

根据题目,这里是有关302重定向的解释:

302重定向又称之为暂时性转移(Temporarily Moved ),英文名称:302 redirect。

也被认为是暂时重定向(temporary

redirect),一条对网站浏览器的指令来显示浏览器被要求显示的不同的URL,当一个网页经历过短期的URL的变化时使用。一个暂时重定向是一种服务器端的重定向,能够被搜索引擎蜘蛛正确地处理。

想要获得flag,就必须让网页不能进行重定向,这里使用的是curl命令。

注意这里访问的网址是在控制台里获得提示的网址

下面是有关HTTP状态码的汇总:

referer(Web)

编辑消息头添加referer:https://www.google.com,然后重新发送即可

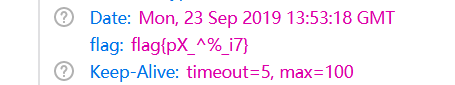

HTTP Response头(Web)

控制台里消息头里直接查看到flag

签到(MISC)

直接base64解码拿到flag

Vegetable(MISC)

拿到一张图片

用记事本格式打开最后可以发现flag

一脸懵逼(MISC)

下载附件拿到一张gif图片,得到最后一帧会有一张二维码,扫码即得flag

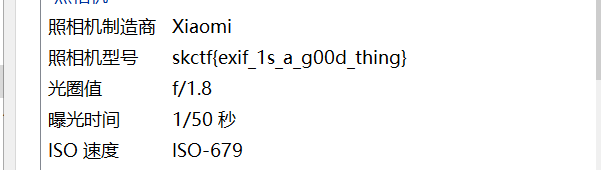

黄岛落日(MISC)

下载附件拿到一张图片,属性查看详细信息发现flag

不幸的江文表姐(MISC)

下载附件会有一个.swp备份文件,用记事本打开会发现一串base64编码,解码即得flag

蛤蛤(MISC)

下载附件是一张没有青蛙手的图片,所以首先想到的就是修改图片高度,使用winhex打开图片,第二行的前四组数代表图片宽度,第五组到第八组数代表图片高度,所以修改高度和宽度一样保存文件即可

无字天书(MISC)

下载附件是一个docx文档,打开以后什么文字都没有,然后用记事本打开,发现有很多.xml提示,然后尝试把.docx后缀修改成.zip文件,然后再打开会发现很多文件夹,依次查找会发现flag

Vigenère(Crypto)

根据提示是维吉尼亚编码,密钥是skctf

I love bacon!(Crypto)

根据培根密码的加密规则,e对应a,f对应b解码即可

情报(Crypto)

下载附件得到一串编码SlZERUlWU05MSktFRVRDQ0pCRFUyV1NETEJEVk1WU1dLVkxVR1MyTkxKSlVLVFpTSVJHVVlRSzJJVktUTVRDQ0pNMlVVUlpVSzVKVkVTQ1ZHWklUMlBKNUhVPT09PT09

根据题目的提示,其实就是base64解密一次,base32解密两次,base64再解密一次就可以拿到flag