今天本想对学校的内网服务器进行人生中第一次横向渗透,奈何情况不允许,但好歹学习了一些东西,总要写下来保存

工具:

EW: https://github.com/idlefire/ew

proxychains: https://github.com/rofl0r/proxychains-ng

小米随身wifi: http://bigota.miwifi.com/xiaoqiang/miniwifi/miwifi_setup_1b601_848.exe

phpstudy: https://m.xp.cn/

机器:

目标机器ip: 192.168.31.20

kali ip:192.168.1.128

由于无法使用学校内网服务器,而自己只有一台笔记本以及几个虚拟机,同时又刚好有一个小米随身wifi,我就想着将笔记本与虚拟机分开成2个内网环境,以此来使测试环境更真实点(其实就是让心里更开心点),同时虚拟机内部不知什么原因无法连接手机热点,为了更快实验,我将本机wifi连接自己的热点,而虚拟机连接的是当前的路由器。

第一步、win7虚拟机配置及准备

下载好小米随身wifi安装包,对win7虚拟机进行安装,并将小米随身wifi插入笔记本,后网络连接处会多出一个wifi连接,然后连接至路由器wifi。同时本机连接手机热点以保证两者不在同一个内网环境。(这里如果没有外置网卡则可不管)

之后打开phpstudy 用于判断代理是否成功。

第二步、kali虚拟机配置

配置好proxychain

git clone https://github.com/rofl0r/proxychains-ng.git

cd proxychains-ng

./configure --prefix=/usr --sysconfdir=/etc

make && make install

make install-config安装成功后,修改其配置为你的公网ip及端口

vi /etc/proxychains.conf

改为

第三步、EW反向 socks5 代理

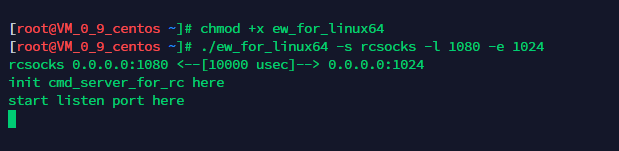

服务器端

chmod +x ew_for_linux64

./ew_for_linux64 -s rcsocks -l 1080 -e 1024kali连接1080端口,正和proxychains配置中端口相对应,然后目标机器连接1024端口,服务器则是将1080端口的请求发送到1024端口给目标机器

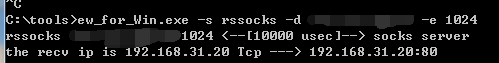

目标机器端

ew_for_Win.exe -s rssocks -d 公网ip -e 1024手敲代码要注意为rssocks,不是服务器端的rcsocks,第一次测试就因为这个导致失败,还查了挺久o(╥﹏╥)o

成功连接如图

服务器端

之后就是kali通过proxychains来访问目标机器了

proxychains4 curl 192.168.31.20

可以看到,kali通过代理已经可以访问到目标机器了,至此,测试已经圆满结束。

之后就可以愉快的进行横向渗透了。

nmap扫描

但在本机直接设置代理来访问,会报错socks4不支持

找到了win代理proxifier,在里面设置谷歌浏览器通过该软件代理,就可以访问到内网网站,但是goby代理时总是会失败

[11.20 16:35:36] Goby.exe *64 - gobygo.net:443 错误: 无法通过代理连接 xxxx:1080 - 代理意外关闭了连接。

有时候会有数据传输,但多数时候都是失败的

向大佬低头!