2021 年被誉为网络安全元年,种种因素极大的驱动了零信任成为安全新风口。零信任也无疑成为了整个安全圈包括网络安全领域最热门的词汇之一。

什么是零信任?零信任既不是单一的产品,也不是单一的技术,它是一种安全理念以及安全架构,核心原则是持续验证、永不信任,围绕着身份为中心,重点关注应用和数据,实现持续验证加动态授权的访问模式来解决整个访问过程中的身份、终端应用以及数据安全等问题。

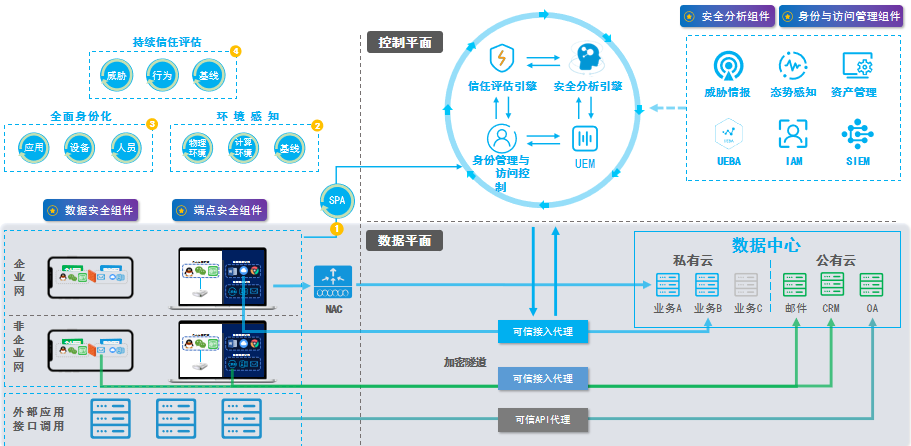

从理念到架构到落地,经过这几年的实践, SIM 仍然是实现零信任架构的主要技术方向。“S” 指SDP, 主要是软件定义边界,主要解决的是南北向流量,从用户到访问资源之间的安全访问控制;“I”即 IAM ,身份管理,主要用于对用户的身份和权限进行统一的管理;“M” 即MSG微隔离,主要解决东西向流量,重点防范黑客攻击到企业的内部网络时,避免横向攻击和平移的风险。

这三类零信任技术在行业内都有落地实践。总的来说,SDP 相对于IAM和微隔离,在落地过程中对企业现有IT架构改动较小,风险会更可控。随着远程办公逐渐常态化,企业更关心如何优先解决远程办公场景下的安全问题,SDP 技术成为了目前各大零信任解决方案提供商重点发力的对象,同时也是企业用户重点关注的领域。

2企业该如何规划的零信任架构和建设?

在本次发布会上,联软从技术层面、ROI层面和实施层面分别给出了规划建议。

■技术层面:核心关注整个零信任方案是否具备或集成UEM的能力,UEM主要是统一端点管理,包含涵盖移动端、PC 端移、IoT设备,涵盖所有平台的操作系统。

■ROI层面:零信任架构能否对接现有的安全投资?通过现有的安全能力组件,能够将分析结果汇入到零信任的信任评估体系中,做到联动的处置以及动态的授权。

■实施层面:毕竟零信任是一个新的架构和概念,各厂商和企业用户也都是在摸索中前进。安全的建设从来都不是一蹴而就的,必须要整体规划和分步建设,根据业务的重要程度和风险影响进行优先级的排序。

3零信任安全架构

在整个建设中,端点安全能力作为零信任架构中最重要的一个环节,大多数的用户因此会优先考虑现有的端点安全安全厂商是不是具备零信的解决方案。。在现有EPP的架构体系下,通过扩容扩展能够快速覆盖零信任的基础架构。同时EPP作为整个安全评估体系中的一个环节,可以实现更好的整合联动,更好的运维以及更好的 ROI 。

帮助用户构建出了一套先进的并且可落地的零信任架构。整个架构分为两个大部分:零信任的核心组件和零信任的安全组件。核心组件包括零信任管理平台,可信接入网关、安全客户端。安全组件主要包含端点安全,数据安全、 IAM 、安全分析组件。

零信任架构主要是围绕着身份、接入、设备、应用和数据五个方面来进行搭建。

可信身份:全面的身份化,基于身份角色去动态授权,能访问什么、不能访问什么,做到精细化的权限控制。

可信接入:

1、通过 SPA 技术来实现网络入口的隐藏,暴露面的收敛。

2、通过安全代理网关实现应用层的安全加密隧道的建立。

3、通过同一个客户端、同一个架构能够实现一次认证,既能实现网络准入的认证,也能实现零信任的接入认证,全面的保证接入安全。

可信设备:对终端的安全进行持续性的检测、管控以及全面的审计。

可信应用:面向业务系统能够最小化、按需授权。同时在终端侧实现应用的黑白名单管理,对于应用的安全状态去进行检测,以评分机制的方式来控制访问权限。

可信数据:基于在数据安全的一些积累和经验,帮助用户去梳理场景化的解决方案,最小化的降低安全对业务办理的影响,实现安全和效率的平衡统一。

4零信任网络访问

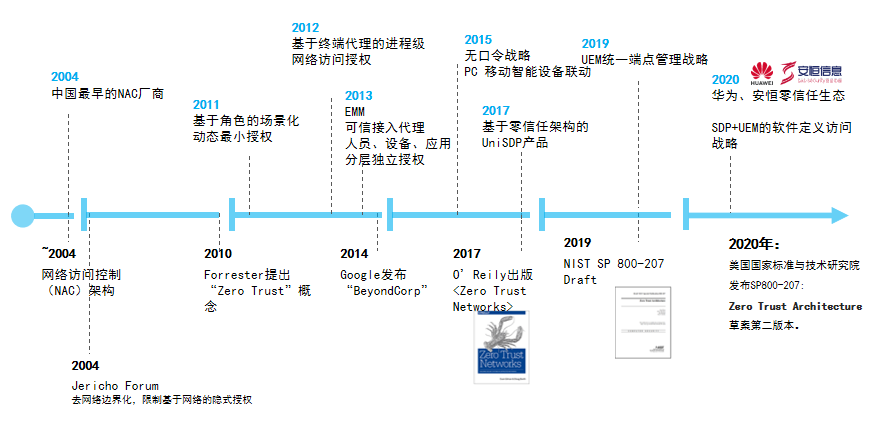

联软从 2004 年到 2022 年,整个产品的技术发展路线和零信任的发展路线是非常吻合的:

联软零信任产品发展历程:

2004,去网络边界化的提出,联软在2004 年的话推出了网络准入控制系统,成为中国较早的网络控制准入厂商

2010,Forrester提出了零信任安全的价理念。2011 年联软推出了基于 RBAC 的NAC 准入控制技术

随后,联软于2013年、2017年分别推出基于零信任理念的 EMM 和 SDP 的产品

2019,联软将EMM、SDP两个产品做到了统一的整合,一套架构,一套平台,实现移动端和 PC 端的统一零信任管理

2020,基于联软的SDP 、华为的安全分析系统、竹云的IAM系统,形成了一整套的零信任的解决方案,构建了零信任的生态联盟,为各行各业的客户提供完整的零信任解决方案

联软科技零信任领域应用场景和实践能力

01场景一

需求描述

远程访问环境,包含远程办公、远程开发、远程生产和远程运维。需要优先解决的三个核心问题,包括互联网暴露面的收敛、安全访问控制、数据安全。

解决方案

通过联软的零信任解决方案的部署,从七个方面帮助用户来解决远程访问场景下的一些安全问题。

1、基于联软的UDP协议的SPA,能够真正意义上实现网络入口的隐藏以及服务的隐身。

2、全面的身份化:帮助用户重构一个数字身份,数字身份会贯穿在整个零信任访问过程中进行持续的校验和验证。

3、保证接入终端安全:对终端用户行为进行实时的监测。

4、最小化权限:动态授权能访问的应用,进行精细化的权限控制,杜绝越权访问和特权访问。

5、安全代理网关:为访问主体、信任的主体和可利用资源建立一个应用层的加密隧道,保证在整个传输过程中的数据安全。

6、数据安全:通过数字水印、沙箱等多种技术的结合实现数据的保护。

7、安全审计:针对用户所有的登录操作、访问行为,进行全方位的审计,追溯定位安全风险。

02场景2

需求描述

分支机构接入成本高、管理难。针对企业多分支多机构,大部分的企业级用户基本上都是通过 VPN 点对点的方式来实现互联互通的。

解决方案

联软方案关注应用、数据,在数据中心会集中地部署零信任的产品,各个分支机构访问数据中心的业务,只需要通过零信任客户端,通过身份认证、安全检查,基于身份和安全状态,动态分配能访问数据中心哪些业务,解决单独部署 VPN 设备的建设成本和维护成本,减轻管理员的运维压力。

03场景3

需求描述

多云/多数据中心访问。传统 VPN 的架构很难适应于多云多数据中心的环境下统一的安全接入、统一的策略管理、统一的这个安全配置等。

解决方案

通过零信任方案的部署,管理平台和安全网关分布式的模块化部署,可以实现控制平面和数据平面的有效分离。用户通过统一的管理平台去提供安全认证以及授权管理,减少了运维压力,提高用户的使用体验。

04场景4

需求描述

跨层级/跨部门业务访问。各层级/部门信息化建设独立,各层级/部门数据共享程度较低,“数据孤岛”现象严重。

解决方案

联软跨层级跨部门的解决方案,可以对每一个层级或每个部门单独建设一套零信任的架构。除了提供自身层级/部门的零信任访问外,如果涉及到跨业务中心跨部门去访问,可以通过联软的同一个客户端,采用切换门户的方式来去访问。

05场景5

需求描述

一机多用。企业内有多张隔离的网络,为了保证网络的隔离性以及数据的隔离性,一般情况下传统的用户会在每一张网络单独配置单独的终端以及 VDI 云桌面,投入成本和运维成本高,且高安全域和低安全域的数据都混杂在一个终端上,也可能造成比较高的数据泄密风险。

解决方案

针对一机多用,联软提供上述零信任的标准化安全能力之外,可以根据客户网络隔离的情况以及相关的运维管理要求采取不同的管理方式。在集中管理的模式下,客户可以通过统一的一套平台、一个业务门户入口,进行身份的认证、终端安全检查、权限的管理访问;如果每个业务区域单独部署一套零信任的单独管理平台,也可以在终端侧通过一个客户端来进行门户的快速切换,提高用户的使用体验。

从数据安全的角度来说,通过终端的沙箱实现本地的数据隔离保证数据安全。

06场景6

需求描述

移动端 H5 应用的免客户端接入。近几年越来越多的企业喜欢用企业微信、钉钉或者飞书来进行即时通讯、远程业务访问等,CRM 、H5应用的访问入口,都需要对互联网侧单独开放相应的端口以及服务。无论是从合规还是企业自身安全性的要求,都需要实现互联网暴露面的收敛。

解决方案

联软 EMM 解决方案,可以在客户手机上安装一个客户端,同时可以通过企业微信、钉钉等第三方应用,集成安全的 SDK 实现 H5、App 的应用有效收敛互联网暴露面,做到设备管理、数据管理、应用管理的安全等。

同时针对 H5 应用,联软推出了免客户端接入的解决方案。在联软零信任架构中,安全网关可以对外提供相关的端口来实现应用的接入。用户在不需要安装任何客户端的前提下,通过企业微信和钉钉认证完成之后,访问 H5 应用的时候,先访问到零信任安全产品,通过产品转给相应的 H5 应用,实现暴露面收敛,又保证用户的使用体验。

下一代零信任访问管理系统:联软Uni SDP P系列

联软Uni SDP P系列遵循联软零信任的架构体系,把管理平台和安全网关合二为一。P 系列的功能模块围绕五个重要的方向,安全接入、可信身份、可信终端、可信应用、可信数据。基本采用一体机模块化的部署,可以实现策略的数据以及审计信息的同步,保证用户高可用的体验,也可以将审计的信息以及相关的流量信息同步给第三方的平台。

核心功能

1SPA 的单包授权

真正在不同的复杂场景下保证网络隐身的有效性。

2可信接入能力

采用纯应用层的加密技术,已实现标准密码加密,以及国产商用密码的加密。

3接入安全

P系列对终端的安全状态去进行持续性的检查和校验,针对身份和终端的环境进行最小化的授权访问应用。

4单网通

当一个用户访问一个网络的业务系统的时候,可以限定在同一时间不能够访问其他网络的业务系统,实现一个网络上的逻辑的隔离。对于用户来说,可以直接只装一个客户端来实现多网的访问。

5多门户

主要涉及跨部门、跨层级场景,P系列直接通过客户端快速的切换到另外一个门户,经过身份认证、安全检查去访问对应的业务系统,实现通过一个客户端,多场景、多门户的安全接入。

6数据安全

数字水印技术。访问不同的业务系统的时候,加载不同的屏幕水印,联软提供明文水印、矢量水印、二维码水印、盲水印等多种技术。

P系列方案的价值在于重塑安全、简单易用、高效运维。

面向于中小微客户能够快速的实施部署和落地零信任安全,支持在资源和设备齐全的情况下实现一小时的快速部署。

对于并发量大的客户,支持负载均衡联动,开放 P 系列产品到互联网侧的权限以及到内网侧应用的权限。经过身份认证一系列的安全规则检查后,可以快速访问相关业务。

---------------------------

再来看下深信服:

产品概述

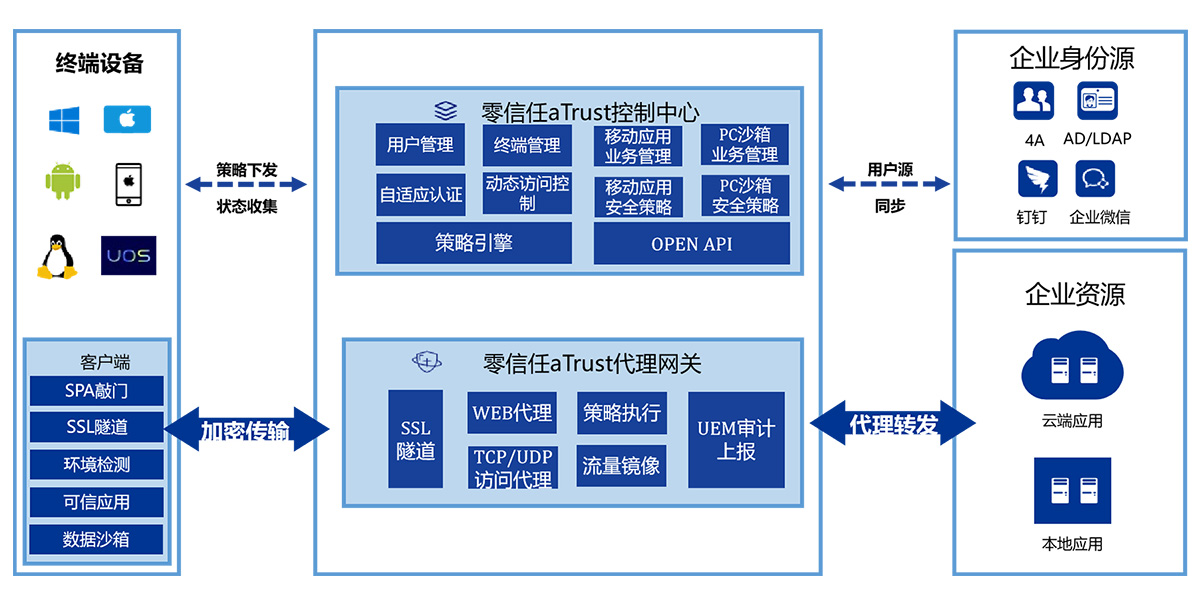

零信任访问控制系统aTrust是深信服基于零信任安全理念推出的一款以“流量身份化”和“动态自适应访问控制”为核心的创新安全产品。产品通过网络隐身、动态自适应认证、终端动态环境检测、全周期业务准入、智能权限基线、动态访问控制、多源信任评估等核心能力,满足新形势下多场景的企业应用安全访问需求。同时,aTrust作为深信服零信任平台ZTA的核心组成部分,支持对接态势感知、EDR、AC等多种安全设备,安全能力持续成长,助力用户网络安全体系向零信任架构迁移,帮助用户实现流量身份化、权限智能化、访问控制动态化、运维管理极简化的新一代网络安全架构。

产品技术优势

实施部署简单

方案轻量易落地:采用标准SDP架构,两个组件即可完成多场景的安全接入交付,更轻量,更容易落地部署。

认证对接能力强:多种开放的认证接口,可以通过oauth2、CAS、HTTP(S)LDAP、Radius接口标准化对接各种认证平台,简化部署上线时的第三方认证对接工作。拥有十多年SSL VPN的经验积累,对接经验丰富,已经在项目中对接了十余家主流IAM/4A厂商。

配置简单:设备上架时可以引导式进行设备部署配置,根据向导地图可以轻松完成设备上架。

用户体验好

兼容性好:深信服拥有十多年SSL VPN的经验积累,在终端兼容性上积攒了丰富的实践经验,兼容各种主流终端及国产终端,兼容各种主流浏览器及国密浏览器。

接入速度快:多互联网出口时,自动测算网络时延、自动选择最优线路;登录成功秒级访问,无需等待隧道建立。

安全性强

认证手段丰富:十余种认证方式、OTP一次性口令、无密码认证、增强认证等提升身份安全。

终端检测深入:支持进程级检测,可发现和阻止终端上非可信应用进程;在登录时、每一次访问业务时,对终端环境持续进行检测和认证,确保终端合规。

防护全面:支持进程级检测,可发现和阻止终端上非可信应用进程;在登录时、每一次访问业务时,对终端环境持续进行检测和认证,确保终端合规。

暴露面收缩彻底:第三代SPA单包授权机制和独有的“一人一码”,实现“网络隐身”,隐藏关键业务,缩小暴露面。

设备自身安全性高:通过框架安全、接口安全、源码安全以及SDL流程、众测服务等多个方面确保设备自身安全。

大规模接入

大并发软件架构:支持百万规模并发、十万级资源、权限管理的部署应用。

横向扩展能力强:采用分体式设计,支持代理网关横向扩容,支持本地集群、异地集群,满足超大规模并发接入。

横向扩展能力强:智能资源控制,在突发流量峰值时可以做到不宕机、业务可用、请求不失败;超压稳定性测试,在实际运行中2万并发规模,按3万并发持续压测。

产品详情

aTrust-1000-B系列

适用远程办公、UEM终端数据防泄密、移动APP业务安全访问等

- 1U-2U机箱

- 加密流量吞吐覆盖300Mbps-10Gbps

- 最大理论并发用户数覆盖400-20000

aTrust-1000-S系列

适用于远程办公、UEM终端数据防泄密、移动APP业务安全访问,同时用户有等保密评需求

- 1U-2U机箱

- 加密流量吞吐覆盖480Mbps-2.1Gbps

- 最大理论并发用户数覆盖1000-16000

虚拟化aTrust-1000-V系列

可镜像部署在多种类型的云平台,适用于远程办公、UEM终端数据防泄密、移动APP业务安全访问

用户按需配置虚拟机来满足最大加密流量吞吐和最大理论并发用户数

aTrust-1000-GA系列

采用飞腾CPU搭载银河麒麟OS,适用于国产化改造的远程办公、UEM终端数据防泄密、移动APP业务安全访问,同时也可满足客户等保密评需求

- 1U-2U机箱

- 加密流量吞吐覆盖600Mbps-750Mbps

- 最大理论并发用户数覆盖1200-6000

aTrust-1000-LS系列

采用海光CPU搭载银河麒麟OS,适用于国产化改造的远程办公、UEM终端数据防泄密、移动APP业务安全访问,同时也可满足客户等保密评需求

- 2U机箱

- 加密流量吞吐覆盖可高达2.5Gbps

- 最大理论并发用户数高达2.5w