前言

前面提到,CMOS电路的所有物理泄露,如延时、功耗和电磁辐射等,都与设备处理的数据密切相关。研究人员已利用这点提出了不同的旁路分析方法来猜测与密码操作相关的秘密信息。

根据对物理泄露的统计处理,这些旁路分析方法主要可分为三类:

- 简单功耗分析、

- 差分功耗分析

- 相关功耗分析。

除了这几类传统的分析方法,一个新的趋势是利用机器学习算法对旁路信号进行分析。这里暂不涉及这类研究。本节将重点讨论物理泄露的统计处理,不区分由功耗和密码操作产生的电磁辐射。根据旁路泄露起源分类的旁路攻击的详细内容将在后续节讨论。

1 简单功耗分析

简单功耗分析(simple power analysis,SPA)的定义如下:SPA是一种可直接解释在密码操作期间收集的功耗测量技术。换言之,攻击者可直接通过所测得的旁路曲线来确定密钥,因为不同操作会消耗不同的功耗,任何与秘密数据相关的条件分支都可能泄露有关该数据的信息。

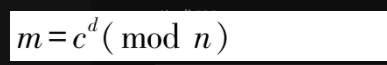

SPA的一个典型示例就是攻击非对称加密算法RSA的实现[7]。非对称加密算法RSA是基于数学的模幂运算。模幂运算的计算公式[8]:

式中,m为明文;c为密文;d为私钥指数;n为模量