最近看了一下这方面的论文,简单总结一下

详细论文如下

https://www.usenix.org/system/files/sec20-mirheidari.pdf

总结

这里我就简单明了介绍一下这种攻击手法

web cache是最近比较多的攻击方式,之前我也做过对应的投毒应急

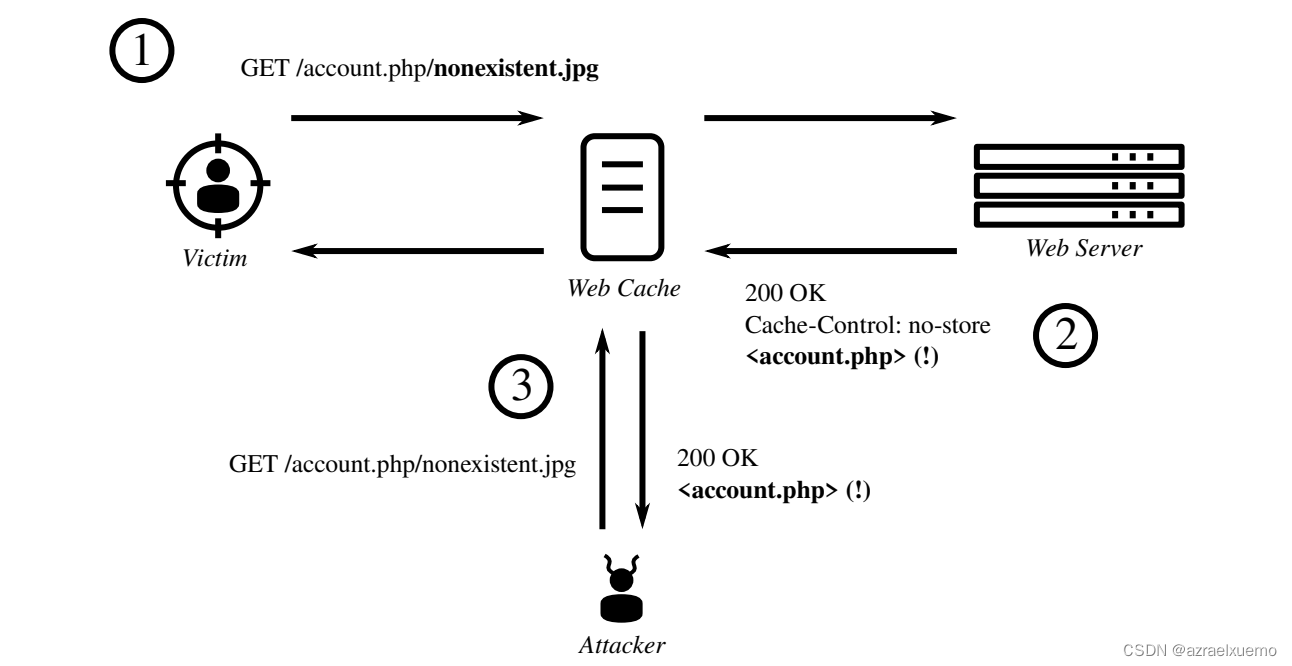

简单来说,就上面这张图

因为web cache一般会识别后缀

如果是.php,.jsp或者/adduser这种,他会认为是script,则不会缓存(因为需要动态)

如果是.js,.jpg这种静态资源,则会cache,这也是cdn设计的初衷

那么如果假设test.php里面有用户的隐私信息,那么如果攻击者发送/test.php/test.jpg,后面的服务器处理失败,但仍执行的是test.php内容,所以返回test.php的执行结果(如果服务器处理失败,那么这种攻击就会失败,这是第一个前提)

cdn识别后缀为test.jpg,认为是静态资源,那么就缓存(前提2)

如果都满足,那么攻击者发送一个恶意链接,欺骗受害者访问,/test.php/test.jpg,受害者登录之后访问,那么cdn缓存了受害者的隐私信息,这个时候攻击者再次访问,则会获得缓存的敏感信息

个人看法

觉得这个漏洞利用难度比较大,而且很容易收到cdn节点的问题

因为比如说拿淘宝来说,他在国内就有很多节点,就算受害者的敏感信息成功缓存了,可能也缓存的不是你访问的那个cdn节点

了解一下就好吧

webcache 还有其他很多好用的攻击方式