本人信息安全专业毕业,在甲方互联网大厂安全部与安全乙方大厂都工作过,有一些经验可以供对安全行业感兴趣的人参考。

或许是因为韩商言让更多人知道了CTF,也或许是因为网络安全越来越受国家重视,安全最近愈加火爆了。当然,不论是什么让你决定选择这条路,你都应该仔细想想,自己对于安全的兴趣有多大,是否真的想学习这个专业,对于技术的狂热程度决定了你能否在这个专业走下去。

一.始于大学

选择学校确实是高考后永恒不变的关注点,同样的一个人,待在两所不同的学校里成长四年,一定会活成完全不同的样子。其实院校排名、专业排名都是不值得参考的,至少在信息安全这个领域,它代表不了毕业后你的成就更高,代表不了你成长的环境更好。 信息安全是一个非常需要氛围的专业,学校内有一个活跃的安全社团极为重要。如果学校在各大CTF比赛中名列前茅,那么基本可以说这个学校的安全氛围不错。虽然安全不全是CTF,但氛围这种东西暂时只有CTF的排名能反应出来。说白了,由于安全的传承很重要,有学长带你可以少走很多弯路。这里也推荐一些在安全圈内经常刷脸的学校,仅凭回忆,一定有遗漏:

985:清华、复旦、上交、浙大、北航、成电

211:北邮、西电

双非:南邮、杭电、成信大

研究生不建议直接参考上述名单。另外城市也很重要,来北京、上海会更好,离安全企业、互联网大厂近决定了你能否提前实习,何时入行。

你会发现网络安全行业虽然与黑客、漏洞、网络攻防密不可分,但这些老师都不会教你, 就算是有所涉及也仅仅是泛泛而谈。学校内的一切都是在教你基础,不然你一不小心把你教成了一个黑客怎么办?

想要学习工程领域上那些有趣又危险的东西,需要极高的主动性,当然,带你入门为你指路的学长是少不了的,这也是为何之前我强调氛围的重要性了。一个人想要学习编程很简单,但想要学习网络安全却很难,因为它发展的速度太快了,如果你安逸度过本科阶段,可以说临近毕业是大概率是一事无成的。不说活成高三,起码也该活成高中。

另外,会有些人有网络安全会不会歧视专科,会不会歧视双非的疑问。其实学历和学校出身之所以在网络安全行业的影响力相对较弱,是因为我们很容易判断出一个人编程水平的高低,而编程水平的高低又可以决定他能否胜任工作。在网络安全领域,强者对弱者更是碾压性的,强者有资格手握0day,知晓一些独家tips;弱者可能只有纸上谈兵的实力,这种差距是学历的壁垒很难挡住的。但如果实力一般且相同的来自985、双非的两个人,还是985的会混的更好,并且好学校意味着更多的选择(比如你只会纸上谈兵,你也可以当一个文档工程师呀)。

二.一路成长

每个人的成长轨迹都不尽相同,安全也分很多方向,方向之间是大相径庭的。如果为你的毕业找工作时做一张简历,我希望你在下面的每一点都有所建树:

- 学科基础

- 计算机基础知识(科班所有重要专业课)

- 编程能力(至少会PHP/Java/Python/Js)

- 安全基础知识(各大常见/不常见漏洞)

- 专业技能

- 渗透测试

- 代码审计

- 内网渗透

- 应急响应

- 项目经验(来自实习&外包)

- XX渗透项目经验

- XX代码审计项目经验

- XX应急经验

- XX护网经验

- XX安全开发经验

- 开源项目(个人)

- 常发漏洞分析的个人博客

- 有一些复杂度的常规开发项目

- 扫描器/监控/白盒审计等安全开发项目

- 一些简单好用的安全小工具/exp

- 比赛获奖

- CTF比赛奖

- 国赛作品赛奖

- 其他让简历看起来不骨感的奖

- 圈内荣誉

- 漏洞平台排行榜排名

- SRC排行榜排名

- CVE漏洞

- 几篇高质量文章的作者

- 安全会议(非学术)分享人

当然里面有些是比较难的,如果都完成是真大佬了,尽力就好。另外给一些建议:

- 不要以为编程能力不重要,计算机基础不重要,只有安全知识重要——我只能说,都很重要。编程能力和计算机基础决定了你的上限,真上限。一个数学只有高中水平并且考试勉强及格的人,写业务代码手到擒来;一个编程能力和计算机基础缺失的人,看任何安全知识如看天书。

- 多挖洞,现在环境下多参与众测,挖SRC,这些对将来找工作帮助都挺大的。不要搞其他任何网站,不要做没有授权的渗透测试。有质量的CVE很重要,现在github都成刷CVE的重灾区了,其实很多CVE太水没有价值。如果有一两个有质量的CVE,在圈内水几篇文章,去大厂很轻松。

- 如果热衷于CTF,可以多搞搞,虽然实战意义有限,但是用来收集tips是极好的。当然,如果有条件可以去体验一下护网,红蓝对抗的那种快乐又是夺旗赛无法给予你的,也更实用(一个招安全工程师的企业可能不会参加CTF比赛,但很少会不参加护网)。

三. 如何学习网络安全

学前感言

- 这是一条需要坚持的道路,如果你只有三分钟的热情那么可以放弃往下看了。

- 多练多想,不要离开了教程什么都不会,最好看完教程自己独立完成技术方面的开发。

- 有问题多google,baidu…我们往往都遇不到好心的大神,谁会无聊天天给你做解答。

- 遇到实在搞不懂的,可以先放放,以后再来解决。

零基础入门

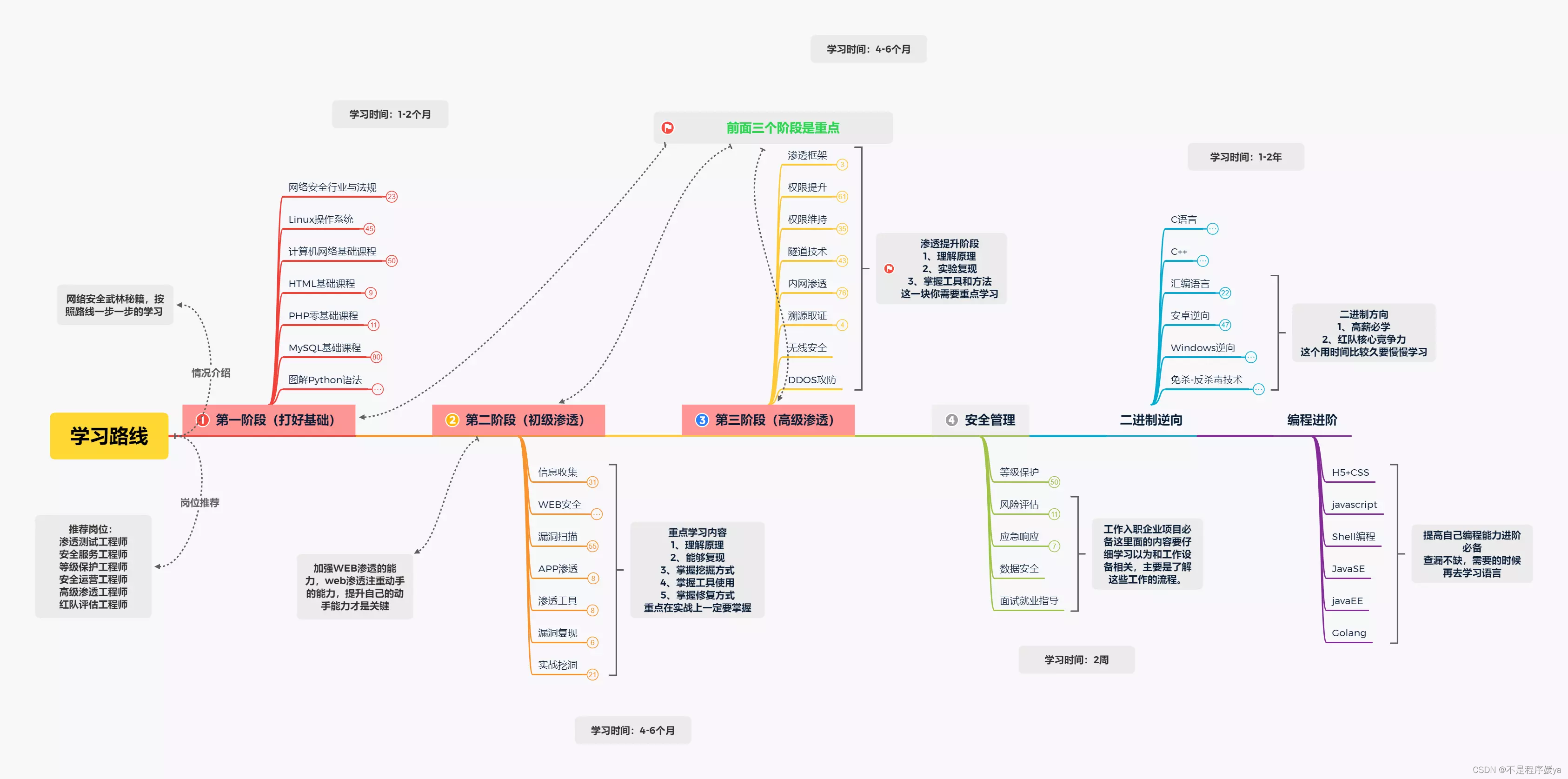

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

我们落到具体的技术点上来,网络安全学习路线整体学习时间大概半年左右,具体视每个人的情况而定。

1、Web安全相关概念(2周)

- 熟悉基本概念(SQL注入、上传、XSS、CSRF、一句话木马等);

- 通过关键字(SQL注入、上传、XSS、CSRF、一句话木马等)进行Google/SecWiki;

- 阅读《精通脚本黑客》,虽然很旧也有错误,但是入门还是可以的;

- 看一些渗透笔记/视频,了解渗透实战的整个过程,可以Google(渗透笔记、渗透过程、入侵过程等);

2、熟悉渗透相关工具(3周)

- 熟悉AWVS、sqlmap、Burp、nessus、chopper、nmap、Appscan等相关工具的使用;

- 了解该类工具的用途和使用场景,先用软件名字Google/SecWiki;

- 下载无后门版的这些软件进行安装;

- 学习并进行使用,具体教材可以在SecWiki上搜索,例如:Brup的教程、sqlmap;

- 待常用的这几个软件都学会了可以安装音速启动做一个渗透工具箱;

3、渗透实战操作(5周)

掌握渗透的整个阶段并能够独立渗透小型站点。 网上找渗透视频看并思考其中的思路和原理,关键字(渗透、SQL注入视频、文件上传入侵、数据库备份、dedecms漏洞利用等等);

- 自己找站点/搭建测试环境进行测试,记住请隐藏好你自己;

- 思考渗透主要分为几个阶段,每个阶段需要做那些工作;

- 研究SQL注入的种类、注入原理、手动注入技巧;

- 研究文件上传的原理,如何进行截断、双重后缀欺骗(IIS、PHP)、解析漏洞利用(IIS、Nignix、Apache)等;

- 研究XSS形成的原理和种类,具体学习方法可以Google/SecWiki;

- 研究Windows/Linux提权的方法和具体使用;

4、关注安全圈动态(1周)

- 关注安全圈的最新漏洞、安全事件与技术文章;

- 通过SecWiki浏览每日的安全技术文章/事件;

- 通过Weibo/twitter关注安全圈的从业人员(遇到大牛的关注或者好友果断关注),天天抽时间刷一下;

- 通过feedly/鲜果订阅国内外安全技术博客(不要仅限于国内,平时多注意积累),没有订阅源的可以看一下SecWiki的聚合栏目;

- 养成习惯,每天主动提交安全技术文章链接到SecWiki进行积淀;

- 多关注下最新漏洞列表,推荐几个:exploit-db、CVE中文库、Wooyun等,遇到公开的漏洞都去实践下。

- 关注国内国际上的安全会议的议题或者录像,推荐SecWiki-Conference;

5、熟悉Windows/Kali Linux(3周)

- 学习Windows/Kali Linux基本命令、常用工具;

- 熟悉Windows下的常用的cmd命令,例如:ipconfig,nslookup,tracert,net,tasklist,taskkill

- 等;

- 熟悉Linux下的常用命令,例如:ifconfig,ls,cp,mv,vi,wget,service,sudo等;

- 熟悉Kali Linux系统下的常用工具,可以参考SecWiki《Web Penetration Testing with Kali Linux》、《Hacking with Kali》等;

- 熟悉metasploit工具,可以参考SecWiki、《Metasploit渗透指南》;

6、服务器安全配置(3周)

- 学习服务器环境配置,并能通过思考发现配置存在的安全问题;

- Windows2003/2008环境下的IIS配置,特别注意配置安全和运行权限,;

- Linux环境下的LAMP的安全配置,主要考虑运行权限、跨目录、文件夹权限等;

- 远程系统加固,限制用户名和口令登陆,通过iptables限制端口;

- 配置软件Waf加强系统安全,在服务器配置mod_security等系统;

- 通过Nessus软件对配置环境进行安全检测,发现未知安全威胁;

7、脚本编程学习(4周)

- 选择脚本语言

- Perl/Python/PHP/Go/Java中的一种,对常用库进行编程学习;

- 搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP,IDE强烈推荐Sublime;

- Python编程学习,学习内容包含:语法、正则、文件、网络、多线程等常用库,推荐《Python核心编程》,不要看完;

- 用Python编写漏洞的exp,然后写一个简单的网络爬虫;

- PHP基本语法学习并书写一个简单的博客系统,参见《PHP与MySQL程序设计(第4版)》、视频;

- 熟悉MVC架构,并试着学习一个PHP框架或者Python框架(可选);

- 了解Bootstrap的布局或者CSS;

8、源码审计与漏洞分析(3周)

- 能独立分析脚本源码程序并发现安全问题。

- 熟悉源码审计的动态和静态方法,并知道如何去分析程序;

- 从Wooyun上寻找开源程序的漏洞进行分析并试着自己分析;

- 了解Web漏洞的形成原因,然后通过关键字进行查找分析;

- 研究Web漏洞形成原理和如何从源码层面避免该类漏洞,并整理成checklist。

9、安全体系设计与开发(5周)

- 能建立自己的安全体系,并能提出一些安全建议或者系统架构。

- 开发一些实用的安全小工具并开源,体现个人实力;

- 建立自己的安全体系,对公司安全有自己的一些认识和见解;

- 提出或者加入大型安全系统的架构或者开发;

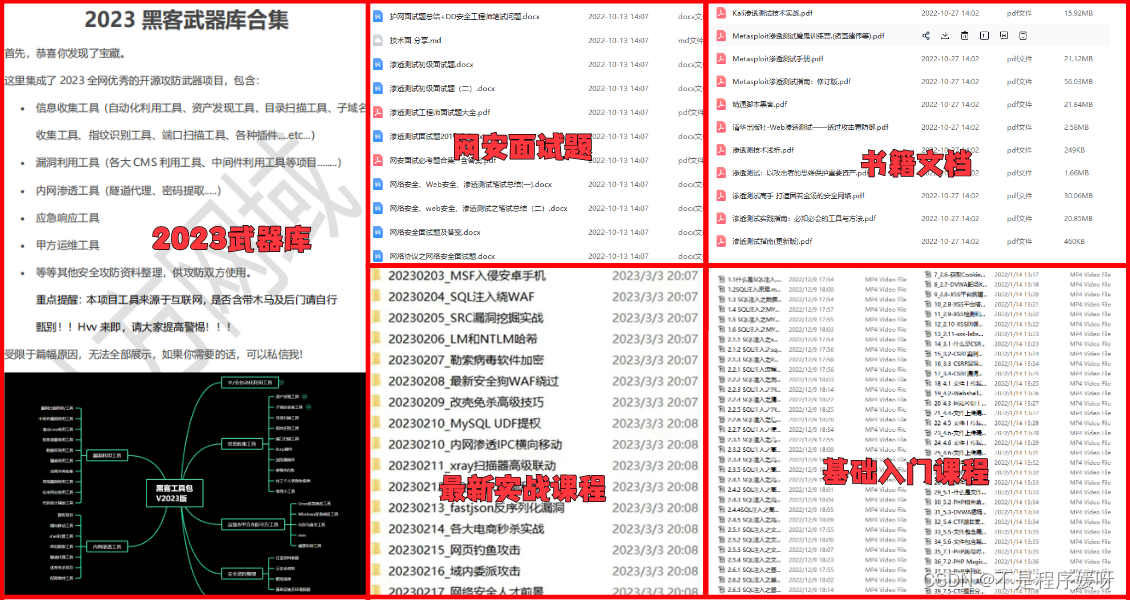

最后,我下面也给大家整理了一些网络安全的资料,大家不想一个一个去找的话,可以参考一下这些资料哈

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费领取 https://mp.weixin.qq.com/s/rB52cfWsdBq57z1eaftQaQ

https://mp.weixin.qq.com/s/rB52cfWsdBq57z1eaftQaQ

尾言

说实话,上面讲到的资料包获取没有任何门槛。 但是,我觉得很多人拿到了却并不会去学习。 大部分人的问题看似是 “如何行动”,其实是 “无法开始”。 几乎任何一个领域都是这样,所谓 “万事开头难”,绝大多数人都卡在第一步,还没开始就自己把自己淘汰出局了。 如果你真的确信自己喜欢网络安全/黑客技术,马上行动起来,比什么都重要。

网络安全领域就像是一棵硕果累累的参天大树,底下站着无数观望者,他们都声称自己喜欢网络安全,想上树摘果,但面对时不时垂下来的藤枝,他们却踌躇不前,犹豫不决。

实际上,只要任意抓住一根藤枝,都能爬上这棵树。 大部分人缺的,就是这么一个开端。

这份完整版的网安学习资料已经上传,朋友们如果需要可以微信扫描下方CSDN官方认证二维码或者点击上方链接免费领取【保证100%免费】