前言

当你从app store下载应用程序时,它们是已安装的ios应用程序(ipa)存储在设备上。这些应用程序通常具有受保护的代码和资源,以限制用户对其进行修改或反向工程。

但是,有时候需要查看应用程序中的代码和资源,以便于调试、制作插件、参考学习等目的。在这种情况下,我们需要解除应用程序的“砸壳”,将其它破解过程称为ipa砸壳。

解除应用程序的“砸壳”可以让我们更容易地访问私有api、获取编译后的二进制文件、分析应用程序的内部机制、模拟行为等等。

Frida

Frida是一个开源的动态二进制插桩工具包,支持在多个操作系统和体系结构上运行,包括Windows、macOS、Linux、iOS和Android。它可以用于调试、反汇编、修改和监视程序的行为。Frida提供了一个简单易用的JavaScript API,可以方便地对目标应用进行操控和探测。由于其灵活性和强大的功能,Frida被广泛应用于移动应用安全、逆向工程和恶意代码分析等领域。

Frida-ios-dump

frida-ios-dump利用了Frida的动态插桩技术,通过注入JavaScript脚本并与设备通信,获取目标应用程序的内存信息,然后将其导出到本地计算机上。

环境说明

ios : iphone6s plus 14.4

环境安装

手机端:frida、openssh

pc端:frida、frida-tools、frida-ios-dump

iphone端

frida安装

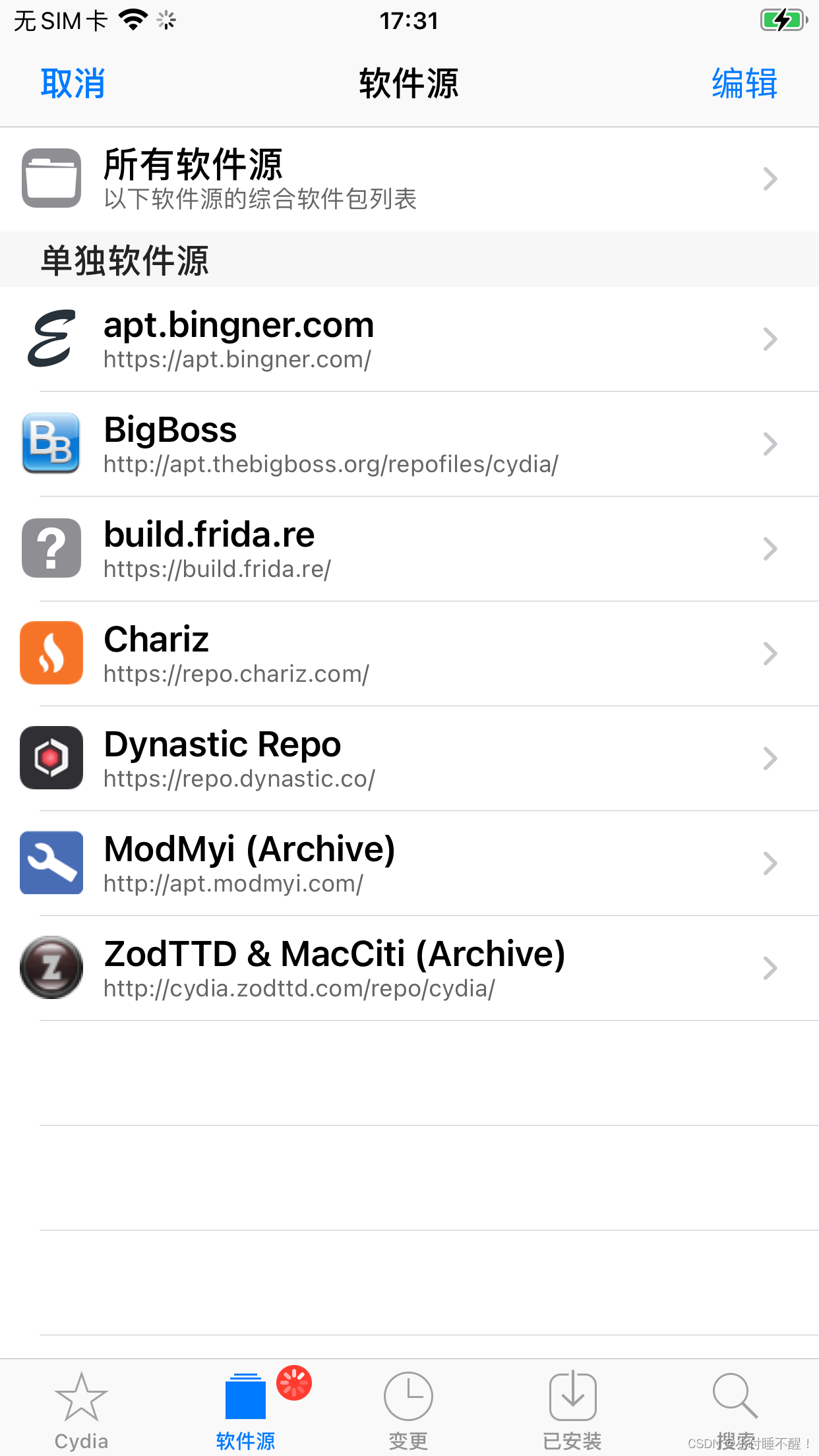

打开越狱商店添加软件源https://build.frida.re/,搜索frida进行安装。

openssh安装

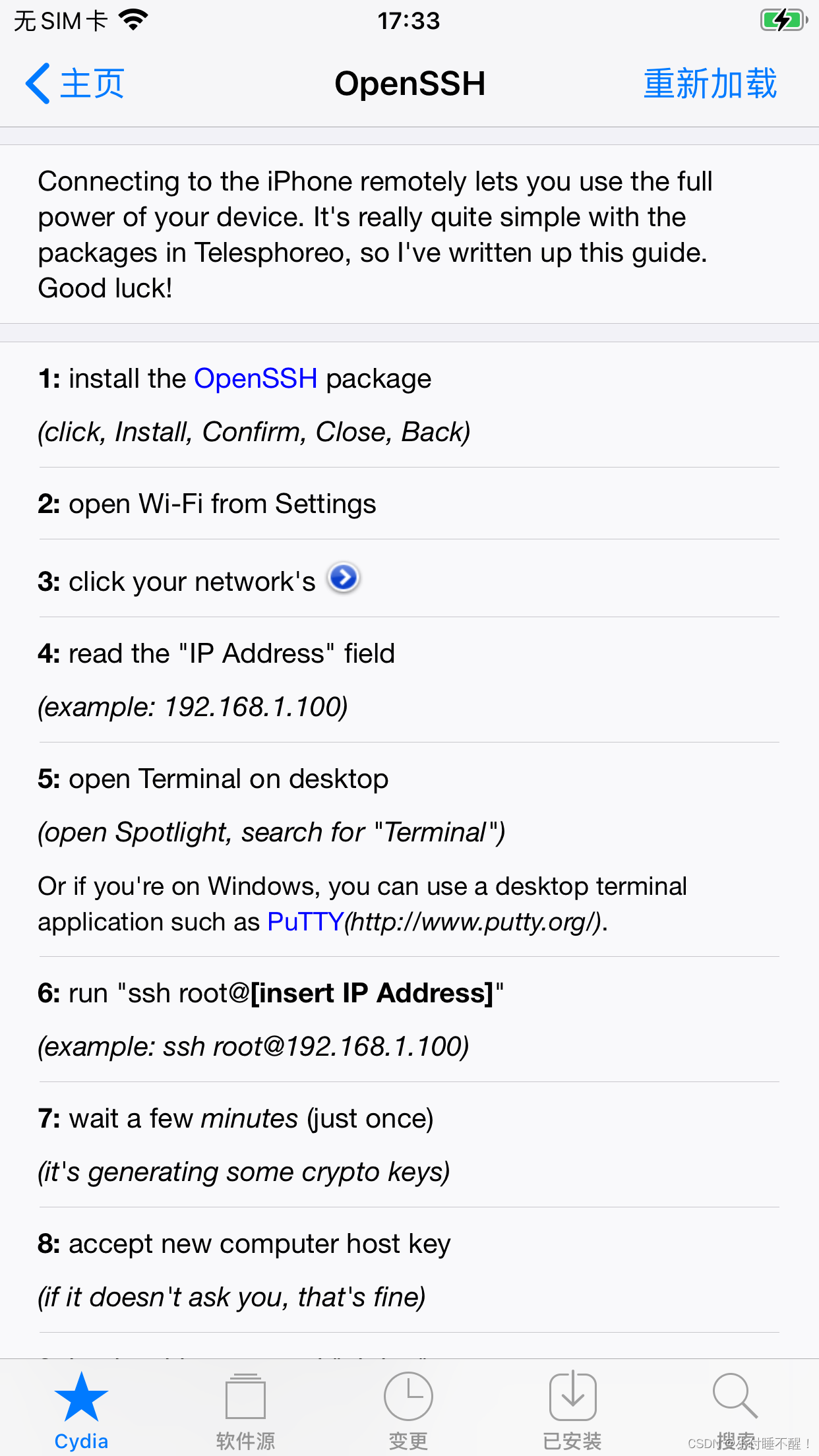

选择Openssh访问教程--选择第一点的蓝色链接

选择OPEN--点击右上角进行安装

PC端

安装frida环境,python环境安装自行百度配置

pip install frida==和iphone一致

pip install frida-tools

安装frida-ios-dump

git clone https://github.com/AloneMonkey/frida-ios-dump.git安装所需要的库

pip install -r requirements.txt --upgrade这个安装过程可能会遇到一些依赖包版本不对的问题,可以按照提示安装符合要求的版本

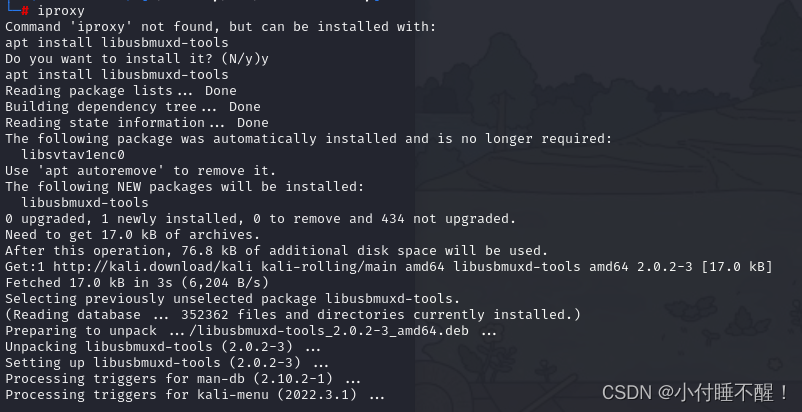

连接手机,在kali中直接输入iproxy命令,输入y即可安装该环境

开启端口转发

iproxy 2222 22

Creating listening port 2222 for device port 22

waiting for connection

New connection for 2222->22, fd = 5

waiting for connection

Requesting connecion to USB device handle 1 (serial: daa127bab111c72583ab8c23d6cbd7303589c42b), port 22

Error connecting to device: Success

New connection for 2222->22, fd = 5

waiting for connection

Requesting connecion to USB device handle 1 (serial: daa127bab111c72583ab8c23d6cbd7303589c42b), port 22

New connection for 2222->22, fd = 7

注意: Error connecting to device: Success这个错误是由于当时忘记在手机上安装openssh

新建一个窗口使用ssh进行连接,password可以在越狱手机中的openssh教程中查看

password:alpine

ssh -p 2222 [email protected]

砸壳

在frida-ios-dump文件中,执行./dump.py -l

列举手机中的应用,以及Identifier

选择你需要砸壳的应用

./dump.py xxxx(Identifier列表下的名字)

执行成功后会在该目录下生成ipa文件