Windows系统内置用户和组

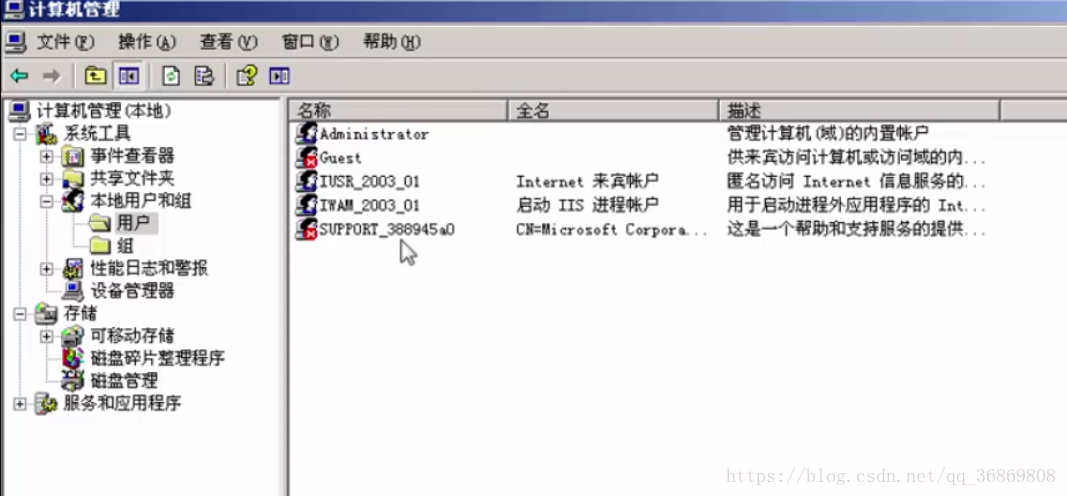

内置用户:

Administrator,系统管理员账户,拥有完全控制权限。

Guest,来宾账户,供访问共享资源的网络用户使用,仅具有最基本权限,默认被禁用。

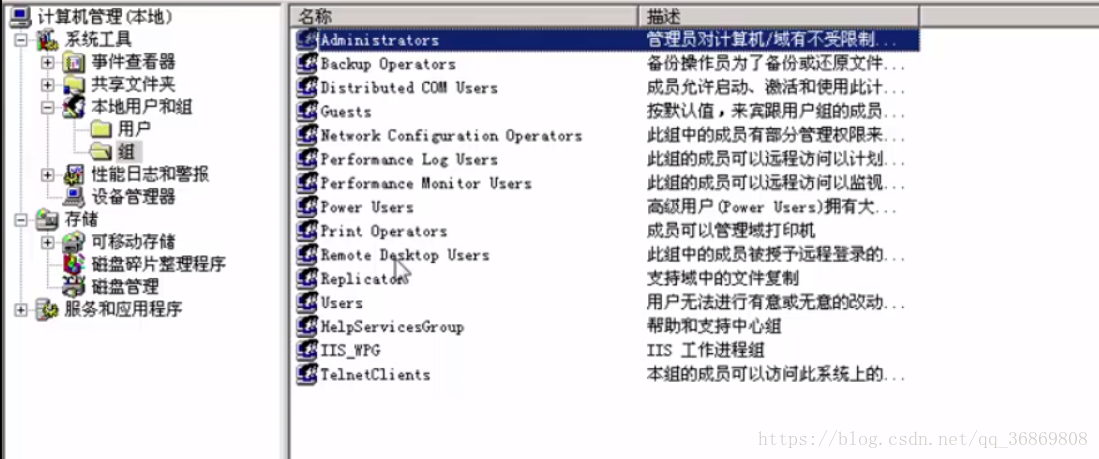

内置用户组:

Administrators,管理员组。

Users组,新建用户默认所属的组。

Guests组,权限最低。

IIS

在安装了IIS之后,系统中会自动添加两个账号:

(1)IUSR_*,Web客户端的匿名访问账号,Guests组的成员

(2)IWAM_*,IIS应用程序的运行账号,IIS_WPG组的成员

获取了Webshell,获取了IUSR_*账号的使用权限。通常对于本站的目录具有读写修改权限。

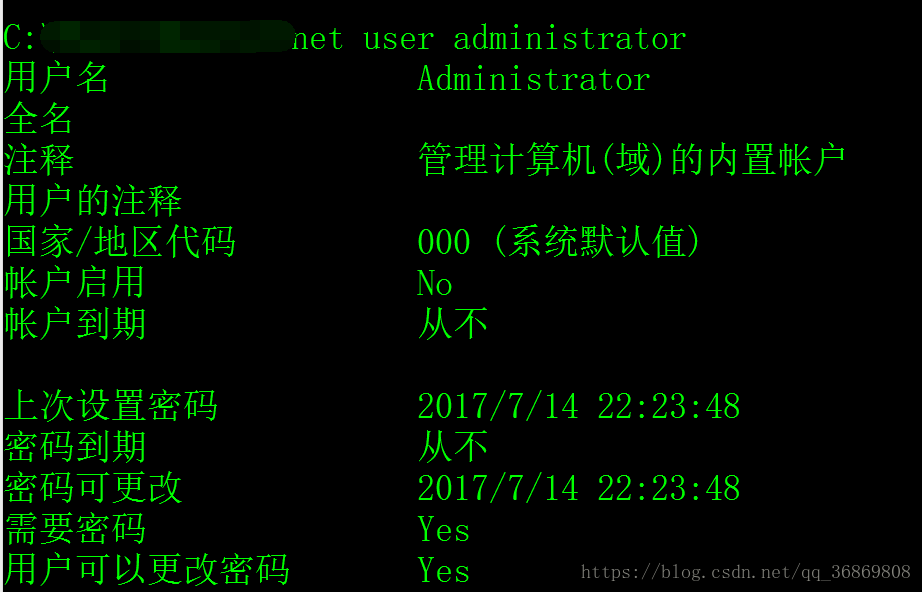

net user命令

net user administrator 显示administrator用户信息

net user test 123/add 添加一个名为test,密码为123的用户账号(密码可省略)

net user test abc 将test用户的密码更改为abc

- net user test/del 将test用户删除

- net user test/active:no 将test用户禁用

net localgroup

- net localgroup adminisrators 显示管理员组中的所有成员

- net localgroup administrators test/add 将test用户加入到管理员组中

- net localgroup administrators test/del 将test用户从管理员组中删除

提权实战

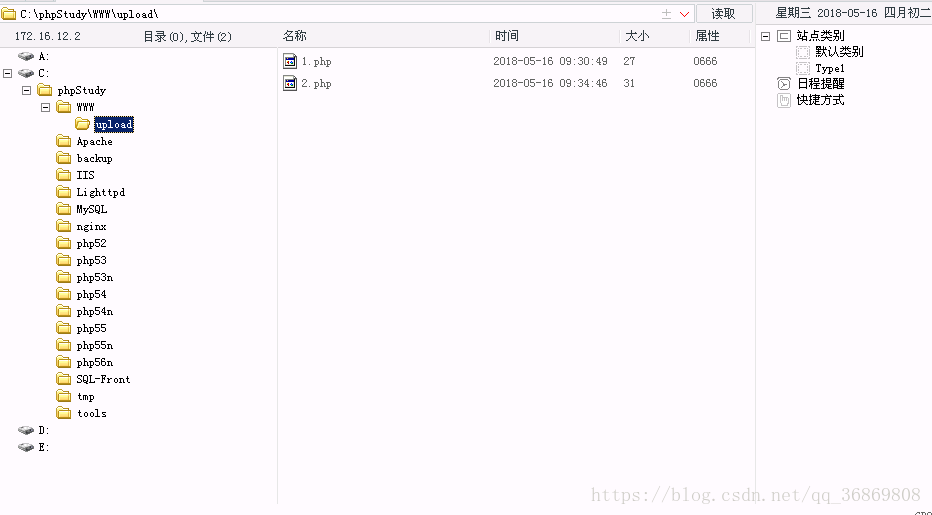

webshell

首先找到上传漏洞使用菜刀连接。

1.提权

上传自己的cmd

2.巴西烤肉 溢出漏洞

churrasco

系统提取密码

SAM数据库

地址

c:\WINDOWS\system32\config\SAM

工具提取

GetHashes 提取密码hash值

暴力破解

在线网站破解

工具破解

隐藏账号

1.简单隐藏

在添加用户的时候加上$符号

net user$ 123/add图形界面可查

2.安全标识符SID

每一个用户都有一个SID

查当前用户的SID

whoami/all3.完全隐藏账号

(1)建立简单隐藏账号,在注册表[HKEY_MACHINE\SAM\SAM],为administrator赋予完全控制权限。按f5刷新。

(2)在[SAM\Domains\Account\User\Names] 选中账号,在默认里有一个类型为0x3eb的值。[SAM\Domains\Account\User]里有一个3eb结尾的子项。

(3)两个项的值分别导出成扩展名为.reg的注册表文件。