1. Linux网络相关

ifconfig 查看网卡ip( yum install net-tools)

ifup ens33/ifdown ens33 #连上终端/断掉终端

设定虚拟网卡ens33:1

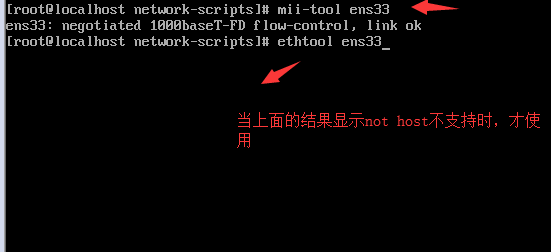

mii-tool ens33 查看网卡是否连接

ethtool ens33 也可以查看网卡是否连接

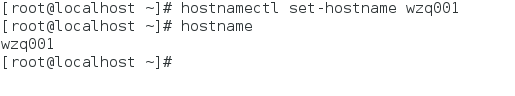

更改主机名hostnamectl set-hostname aminglinux

DNS配置文件/etc/passwd

/etc/hosts文件 #

实例:

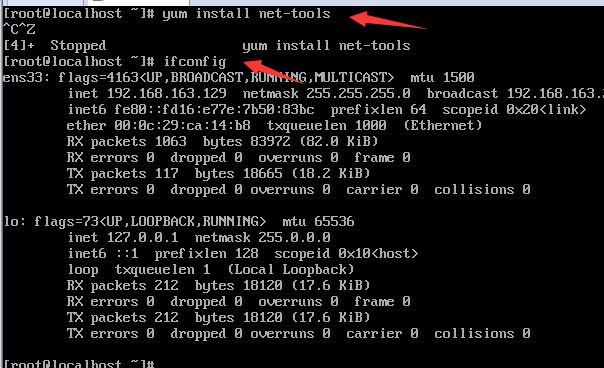

安装ifconfig,yum install net-tools安装包,都可以查看网卡

断开终端,使用w命令查看,是否还有网卡,ifconfig再确认一下。ifup ens33z再连上。

![]()

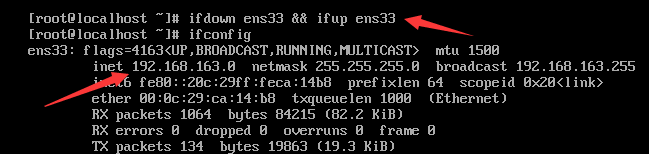

两个命令可以一起使用。再次连上之后,网卡地址会更改。

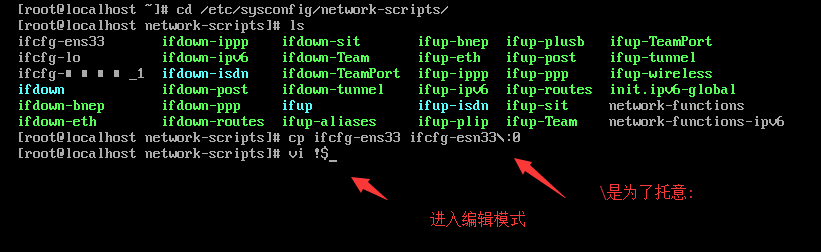

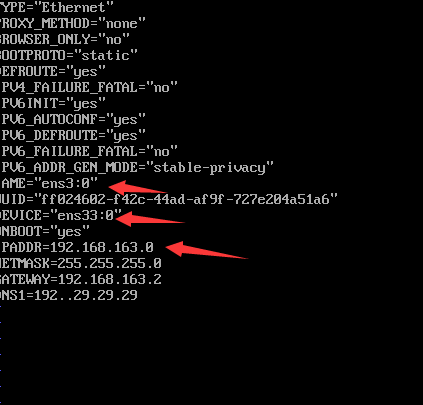

设定虚拟网卡ens33:0,添加虚拟网卡的IP地址,先切换到网卡所在的位置,然后拷贝一下,

要编辑的内容。然后使用ifconfig查看下。ifdown enms33 && ifup ens33

lvs keepalived会用到虚拟网卡。

![]()

mii-tool ens33=ethtool ens33 #看网卡是否连接

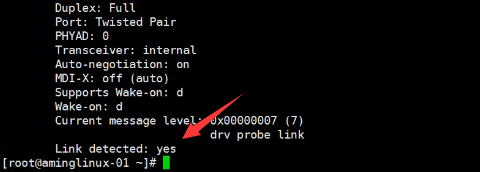

查看结果是否是yes。使用命令ethtool ens33结果如果是no说明没有连接网线

设置主机名。使用命令:hostname查看当前的主机名。敲一个命令:bash,主机名会立刻变更。exit可以退出来

![]()

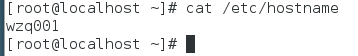

查看主机名的配置文件命令:cat /etc/hostname

查看网卡配置文件。vi后面网卡配置文件的位置。编辑网卡配置文件,也可以临时编辑/etc/resolv.conf文件。

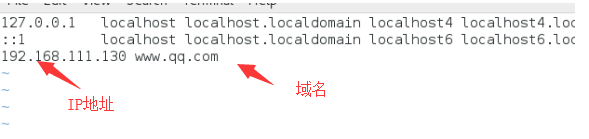

更改外网访问的地址。使用命令:vim /etc/hosts,访问网址192.168.111.130,,左边的是IP地址,右边的是域名;只在本机生效。可以添加多个域名。cat /etc/hoost命令可以配置文件

常见问题:

1.[root@localhost ~]# cat /etc/resolv.conf

; generated by /usr/sbin/dhclient-script

search localdomain

nameserver 192.168.91.2

我在ifcfg-ens33文件里写的dns是119.29.29.29,为什么会这样?

答案:

你这个很明显是dhclient的时候 生成的。

你确定你配置文件内容里写的是 DNS1=...

确定,已经重启了网络服务?只有在ens33配置文件里写DNS才能在resolv.conf中看到,而且DNS后面必须加标号(DNS1/DNS2),否则在resolv.conf就不显示

2。网卡配置文件中不存在DEVICE呢?复制的后的网卡配置文件中添加DEVICE,在关闭重启网卡后,才会出现虚拟网卡呢?

答案:配置文件里应该有DEVICE 除非你之前删除掉了,要加上DEVICE这一行

3.

hosts解析是先解析的优先级高。

cat /etc/hosts

172.16.54.135 www.abc.com www.aaa.com

172.16.0.1 www.aaa.com

[root@susanlinux ~]# ping www.aaa.com

PING www.abc.com (172.16.54.135) 56(84) bytes of data.

64 bytes from www.abc.com (172.16.54.135): icmp_seq=1 ttl=64 time=0.074 ms

64 bytes from www.abc.com (172.16.54.135): icmp_seq=2 ttl=64 time=0.093 ms

视频里面的127.0.0.1是个特例,这个代表本地的IP的优先级高。

答案:是以先出现的记录为主。 这个文件也是从上到下依次执行的,一旦匹配到一个域名就直接解析了,即使后面再出现这域名也不生效了。

4.hostnamectl set-hostname 和 hostname

两者有什么区别呢?

答案:hostname重启以后你就会发现区别,它只在当前生效,你如果想要一直生效就要改/etc/hostname的文件了

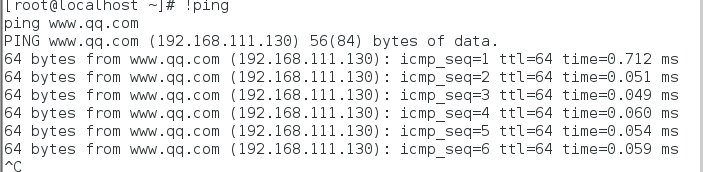

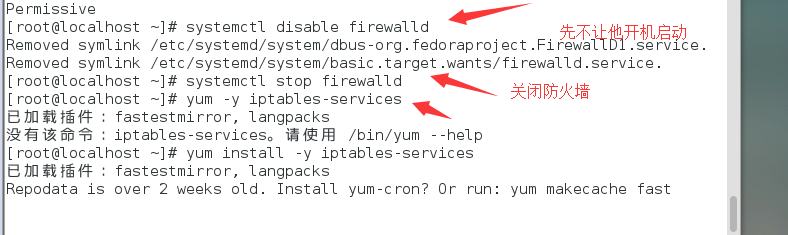

2. firewalld和netfilter

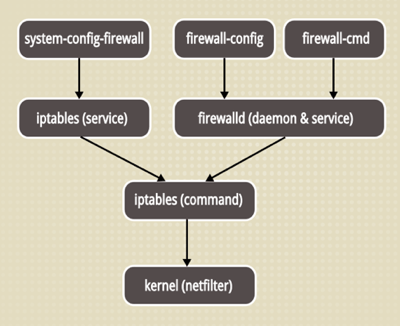

- selinux临时关闭setenforce 0

- selinux永久关闭vi /etc/selinux/config

- centos7之前使用netfilter防护墙

- centos7开始使用firewalld防护墙

- 关闭firewall开启netfilter方法

- systemctl stop firewalld #

- systemctl disable firewalld #

- yum install -y iptable-services #

- systemctl enable iptables #=关闭iptables服务

- systemctl start iptables #开启iptables服务

-

netfilter才是防火墙;

-

firewalld和iptables是两种不同的防火墙管理工具,其底层都是iptables命令。

我在网上看到的三者关系图:

centos6和centos7都有iptables,这里的iptables是一个工具(或者叫命令)

在centos6上的防火墙叫做netfilter,centos7上防火墙叫做firewalld。

而它们底层都是基于iptables的。

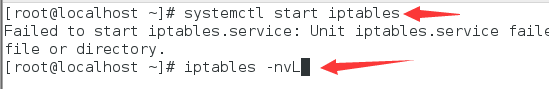

实例:

1.vi /etc/selinux/config编辑防护墙配置文件。然后reboot重启系统。

使用命令getenforce查看防火墙是否关闭,已经关闭了。

查看系统是啥版本命令:cat /etc/redhat-release

关闭防火墙的步骤,开启iptables服务,使用命令:yum install -y ipstables-services命令

然后产生一个服务。iptables,使用命令:systemctl start iptables开启。使用命令:iptables -nvL查看iptables使用规则。

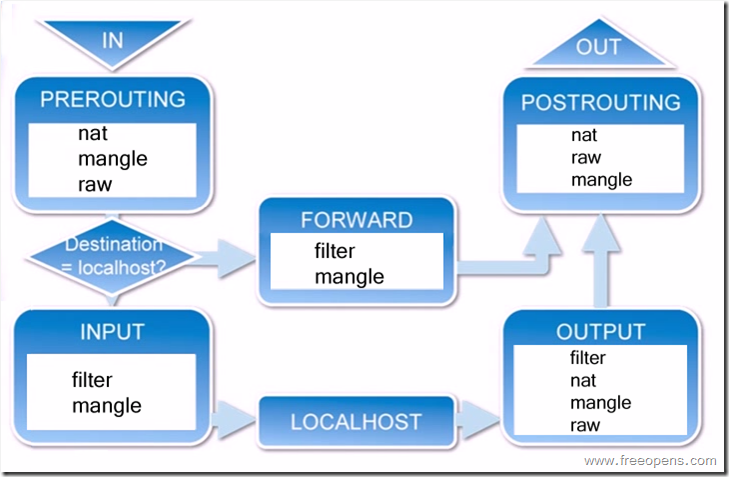

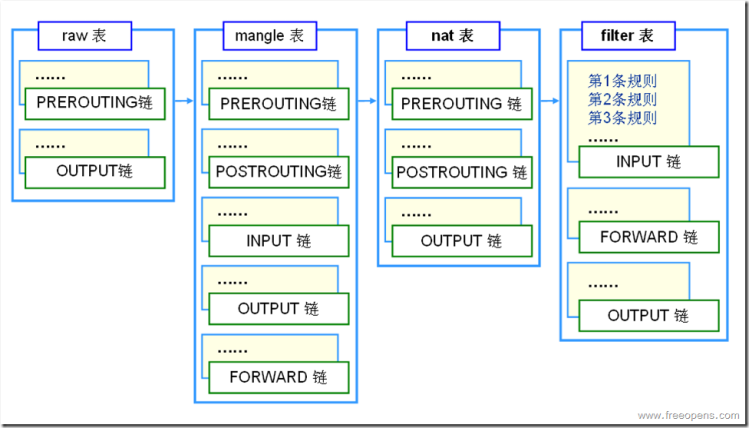

3. netfilter5表5链介绍

netfilter的5个表

filter表用于过滤包,最常用的表,有INPUT、FORWARD、OUTPUT三个链, 比较常用

nat表用于网络地址转换,有PREROUTING、OUTPUT、POSTROUTING三个链。 比较常用

managle表用于给数据包做标记,几乎用不到。

raw表可以实现不追踪某些数据包,从来不用

security表在centos6并没有,用于强制访问控制(MAC)的网络规则,没有用

参考文章:http://www.cnblogs.com/metoy/p/4320813.html

实例:

使用命令查看五个表。命令:man ipstables

![]()

iptables和netfilter的关系:

这是第一个要说的地方,Iptables和netfilter的关系是一个很容易让人搞不清的问题。很多的知道iptables却不知道 netfilter。其实iptables只是Linux防火墙的管理工具而已,位于/sbin/iptables。真正实现防火墙功能的是 netfilter,它是Linux内核中实现包过滤的内部结构。

iptables传输数据包的过程

① 当一个数据包进入网卡时,它首先进入PREROUTING链,内核根据数据包目的IP判断是否需要转送出去。

② 如果数据包就是进入本机的,它就会沿着图向下移动,到达INPUT链。数据包到了INPUT链后,任何进程都会收到它。本机上运行的程序可以发送数据包,这些数据包会经过OUTPUT链,然后到达POSTROUTING链输出。

③ 如果数据包是要转发出去的,且内核允许转发,数据包就会如图所示向右移动,经过FORWARD链,然后到达POSTROUTING链输出。

iptables的规则表和链:

表(tables)提供特定的功能,iptables内置了4个表,即filter表、nat表、mangle表和raw表,分别用于实现包过滤,网络地址转换、包重构(修改)和数据跟踪处理。

链(chains)是数据包传播的路径,每一条链其实就是众多规则中的一个检查清单,每一条链中可以有一 条或数条规则。当一个数据包到达一个链时,iptables就会从链中第一条规则开始检查,看该数据包是否满足规则所定义的条件。如果满足,系统就会根据 该条规则所定义的方法处理该数据包;否则iptables将继续检查下一条规则,如果该数据包不符合链中任一条规则,iptables就会根据该链预先定 义的默认策略来处理数据包。

Iptables采用“表”和“链”的分层结构。在REHL4中是三张表五个链。现在REHL5成了四张表五个链了,不过多出来的那个表用的也不太多,所以基本还是和以前一样。下面罗列一下这四张表和五个链。注意一定要明白这些表和链的关系及作用。

规则表:

1.filter表——三个链:INPUT、FORWARD、OUTPUT

作用:过滤数据包 内核模块:iptables_filter.

2.Nat表——三个链:PREROUTING、POSTROUTING、OUTPUT

作用:用于网络地址转换(IP、端口) 内核模块:iptable_nat

3.Mangle表——五个链:PREROUTING、POSTROUTING、INPUT、OUTPUT、FORWARD

作用:修改数据包的服务类型、TTL、并且可以配置路由实现QOS内核模块:iptable_mangle(别看这个表这么麻烦,咱们设置策略时几乎都不会用到它)

4.Raw表——两个链:OUTPUT、PREROUTING

作用:决定数据包是否被状态跟踪机制处理 内核模块:iptable_raw

(这个是REHL4没有的,不过不用怕,用的不多)

规则链:

1.INPUT——进来的数据包应用此规则链中的策略

2.OUTPUT——外出的数据包应用此规则链中的策略

3.FORWARD——转发数据包时应用此规则链中的策略

4.PREROUTING——对数据包作路由选择前应用此链中的规则

(记住!所有的数据包进来的时侯都先由这个链处理)

5.POSTROUTING——对数据包作路由选择后应用此链中的规则

(所有的数据包出来的时侯都先由这个链处理)

规则表之间的优先顺序:

Raw——mangle——nat——filter

规则链之间的优先顺序(分三种情况):

第一种情况:入站数据流向

从外界到达防火墙的数据包,先被PREROUTING规则链处理(是否修改数据包地址等),之后会进行路由选择(判断该数据包应该发往何处),如果数据包 的目标主机是防火墙本机(比如说Internet用户访问防火墙主机中的web服务器的数据包),那么内核将其传给INPUT链进行处理(决定是否允许通 过等),通过以后再交给系统上层的应用程序(比如Apache服务器)进行响应。

第二冲情况:转发数据流向

来自外界的数据包到达防火墙后,首先被PREROUTING规则链处理,之后会进行路由选择,如果数据包的目标地址是其它外部地址(比如局域网用户通过网 关访问QQ站点的数据包),则内核将其传递给FORWARD链进行处理(是否转发或拦截),然后再交给POSTROUTING规则链(是否修改数据包的地 址等)进行处理。

第三种情况:出站数据流向

防火墙本机向外部地址发送的数据包(比如在防火墙主机中测试公网DNS服务器时),首先被OUTPUT规则链处理,之后进行路由选择,然后传递给POSTROUTING规则链(是否修改数据包的地址等)进行处理。

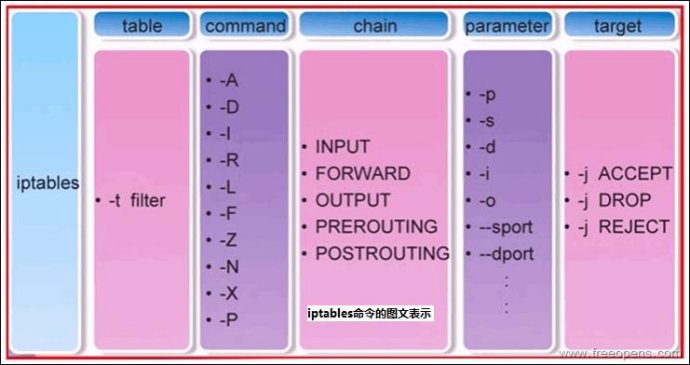

管理和设置iptables规则

iptables的基本语法格式

iptables [-t 表名] 命令选项 [链名] [条件匹配] [-j 目标动作或跳转]

4. iptables语法

iptables命令是Linux上常用的防火墙软件,是netfilter项目的一部分。可以直接配置,也可以通过许多前端和图形界面配置。

语法

iptables(选项)(参数)

选项

A是append, 是追加的意思。

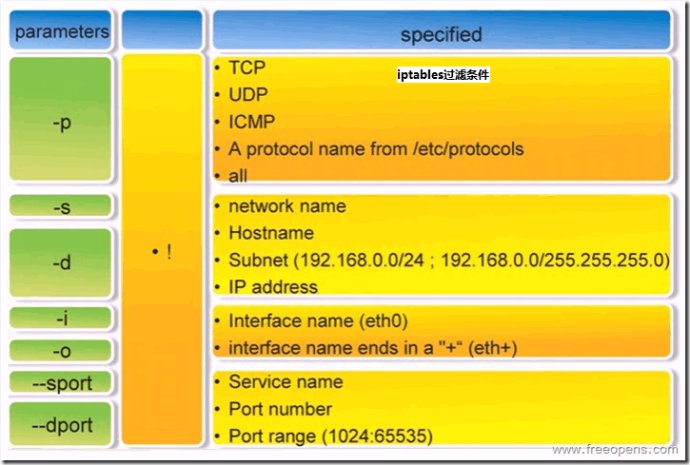

-t<表>:指定要操纵的表; -A:向规则链中添加条目; -D:从规则链中删除条目; -i:向规则链中插入条目; -R:替换规则链中的条目; -L:显示规则链中已有的条目; -F:清楚规则链中已有的条目; -Z:清空规则链中的数据包计算器和字节计数器; -N:创建新的用户自定义规则链; -P:定义规则链中的默认目标; -h:显示帮助信息; -p:指定要匹配的数据包协议类型; -s:指定要匹配的数据包源ip地址; -j<目标>:指定要跳转的目标; -i<网络接口>:指定数据包进入本机的网络接口; -o<网络接口>:指定数据包要离开本机所使用的网络接口。

iptables命令选项输入顺序:

iptables -t 表名 <-A/I/D/R> 规则链名 [规则号] <-i/o 网卡名> -p 协议名 <-s 源IP/源子网> --sport 源端口 <-d 目标IP/目标子网> --dport 目标端口 -j 动作

表名包括:

- raw:高级功能,如:网址过滤。

- mangle:数据包修改(QOS),用于实现服务质量。

- net:地址转换,用于网关路由器。

- filter:包过滤,用于防火墙规则。

规则链名包括:

- INPUT链:处理输入数据包。

- OUTPUT链:处理输出数据包。

- PORWARD链:处理转发数据包。

- PREROUTING链:用于目标地址转换(DNAT)。

- POSTOUTING链:用于源地址转换(SNAT)。

动作包括:

- accept:接收数据包。

- DROP:丢弃数据包。

- REDIRECT:重定向、映射、透明代理。

- SNAT:源地址转换。

- DNAT:目标地址转换。

- MASQUERADE:IP伪装(NAT),用于ADSL。

- LOG:日志记录。

实例

清除已有iptables规则

iptables -F iptables -X iptables -Z

开放指定的端口

iptables -A INPUT -s 127.0.0.1 -d 127.0.0.1 -j ACCEPT #允许本地回环接口(即运行本机访问本机) iptables -A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT #允许已建立的或相关连的通行 iptables -A OUTPUT -j ACCEPT #允许所有本机向外的访问 iptables -A INPUT -p tcp --dport 22 -j ACCEPT #允许访问22端口 iptables -A INPUT -p tcp --dport 80 -j ACCEPT #允许访问80端口 iptables -A INPUT -p tcp --dport 21 -j ACCEPT #允许ftp服务的21端口 iptables -A INPUT -p tcp --dport 20 -j ACCEPT #允许FTP服务的20端口 iptables -A INPUT -j reject #禁止其他未允许的规则访问 iptables -A FORWARD -j REJECT #禁止其他未允许的规则访问

屏蔽IP

iptables -I INPUT -s 123.45.6.7 -j DROP #屏蔽单个IP的命令 iptables -I INPUT -s 123.0.0.0/8 -j DROP #封整个段即从123.0.0.1到123.255.255.254的命令 iptables -I INPUT -s 124.45.0.0/16 -j DROP #封IP段即从123.45.0.1到123.45.255.254的命令 iptables -I INPUT -s 123.45.6.0/24 -j DROP #封IP段即从123.45.6.1到123.45.6.254的命令是

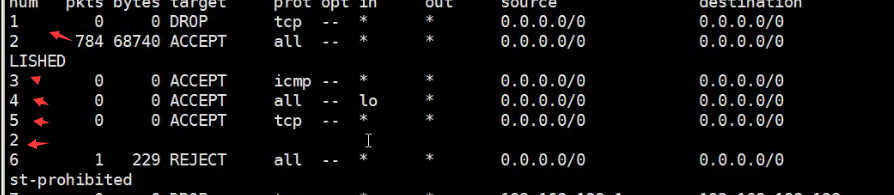

查看已添加的iptables规则

iptables -L -n -v Chain INPUT (policy DROP 48106 packets, 2690K bytes) pkts bytes target prot opt in out source destination 5075 589K ACCEPT all -- lo * 0.0.0.0/0 0.0.0.0/0 191K 90M ACCEPT tcp -- * * 0.0.0.0/0 0.0.0.0/0 tcp dpt:22 1499K 133M ACCEPT tcp -- * * 0.0.0.0/0 0.0.0.0/0 tcp dpt:80 4364K 6351M ACCEPT all -- * * 0.0.0.0/0 0.0.0.0/0 state RELATED,ESTABLISHED 6256 327K ACCEPT icmp -- * * 0.0.0.0/0 0.0.0.0/0 Chain FORWARD (policy ACCEPT 0 packets, 0 bytes) pkts bytes target prot opt in out source destination Chain OUTPUT (policy ACCEPT 3382K packets, 1819M bytes) pkts bytes target prot opt in out source destination 5075 589K ACCEPT all -- * lo 0.0.0.0/0 0.0.0.0/0

删除已添加的iptables规则

将所有iptables以序号标记显示,执行:

iptables -L -n --line-numbers

比如要删除INPUT里序号为8的规则,执行:

iptables -D INPUT 8

5.netfilter的用法

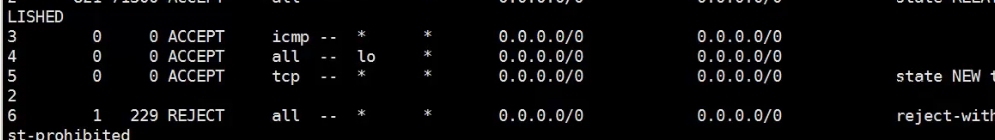

查看iptables规则:iptables -nvL

iptables -F #清空规则

service iptables save #保存规则

iptables -t nat -nvL //-t指定表 #查看nat表的规则,,-nvL是具体的意思

iptables -Z #可以把计算器清零。iptables -Z;iptables -nvL #可以清空的同时,并显示出来.

iptables -A INPUT -s 192.168.188.1 -p tcp --sport 1234 -d 192.168.188.128 --dport 80 -j DROP #查看来源的端口,并增加一条规则,DROP直接把数据包丢掉.REJECT是数据包先看看,再丢掉.-A就是把规则放到后面.

iptables -I/-A/-D INPUT -s 1.1.1.1 -j DROP #

iptables -I INPUT -s 192.168.1.0/24 -i eth0 -j ACCEPT #针对网卡

iptables -D INPUT 1 #

iptables -P INPUT DROP #丢掉默认的规则,

iptables -P OUTPUT ACCEPT #放行规则。

实例:

重启iptables,查看iptables规则保存的地方:cat /etc/sysconfig/iptables

![]()

重启网络服务,把修改的地方再修改回来。

![]()

来源ip,目标ip,使用了dport和sport必须指定协议。如:tcp -I是把80端口插入最前面的意思,先过滤前面的;-A是把80端口插入最后面的意思。

![]()

删除插入的80端口,命令:iptables -D INPUT -p tcp --dport -j DROP

![]()

打印规则序列号,命令:iptables -nvL --line-number

删除某一个规则,通过序列号删除规则,先删除7规则序列号。命令:iptables -D INPUT 7,然后使用命令:iptables -nvL --line-number查看规则序列号

常见问题:

源IP与目标IP的区别?

进本机的包,通常情况下目标地址就是本机的ip。

但如果你这台机器做的角色是一台路由器,那目标地址就是其他机器,跟本机没有关系了。

2.刚开始不能ping通本机,您说的是因为脚本里面的规则被禁了,是因为service iptables restart这条命令吗?

答案:前面我有一条规则 icmp相关的。

扩展(selinux了解即可)

1. selinux教程 http://os.51cto.com/art/201209/355490.htm

2.selinux pdf电子书 http://pan.baidu.com/s/1jGGdExK