非对称加密----RSA的使用

"非对称加密也叫公钥密码: 使用公钥加密, 使用私钥解密"

在对称密码中,由于加密和解密的密钥是相同的,因此必须向接收者配送密钥。用于解密的密钥必须被配送给接收者,这一问题称为密钥配送问题。如果使用非对称加密也可以称为公钥密码,则无需向接收者配送用于解密的密钥,这样就解决了密钥配送问题。可以说非对称加密是密码学历史上最伟大的发明。

非对称加密中,密钥分为加密密钥和解密密钥两种。发送者用加密密钥对消息进行加密,接收者用解密密钥对密文进行解密。要理解公钥密码,清楚地区分加密密钥和解密密钥是非常重要的。加密密钥是发送者加密时使用的,而解密密钥则是接收者解密时使用的。

仔细思考一下加密密钥和解密密钥的区别,我们可以发现:

- 发送者只需要加密密钥

- 接收者只需要解密密钥

- 解密密钥不可以被窃听者获取

- 加密密钥被窃听者获取也没问题

也就是说,解密密钥从一开始就是由接收者自己保管的,因此只要将加密密钥发给发送者就可以解决密钥配送问题了,而根本不需要配送解密密钥。

非对称加密中,加密密钥一般是公开的。正是由于加密密钥可以任意公开,因此该密钥被称为公钥(publickey)。公钥可以通过邮件直接发送给接收者,也可以刊登在报纸的广告栏上,做成看板放在街上,或者做成网页公开给世界上任何人,而完全不必担心被窃听者窃取。

当然,我们也没有必要非要将公钥公开给全世界所有的人,但至少我们需要将公钥发送给需要使用公钥进行加密的通信对象(也就是给自己发送密文的发送者)。

相对地,解密密钥是绝对不能公开的,这个密钥只能由你自己来使用,因此称为私钥(privatekey)。私钥不可以被别人知道,也不可以将它发送给别人,甚至也不能发送给自己的通信对象。

公钥和私钥是一一对应的,一对公钥和私钥统称为密钥对(keypair)。由公钥进行加密的密文,必须使用与该公钥配对的私钥才能够解密。密钥对中的两个密钥之间具有非常密切的关系(数学上的关系)一一因此公钥和私钥是不能分别单独生成的。

公钥密码的使用者需要生成一个包括公钥和私钥的密钥对,其中公钥会被发送给别人,而私钥则仅供自己使用。稍后我们将具体尝试生成一个密钥对。

窃听者Eve可能拥有Bob的公钥,但是Bob的公钥只是加密密钥,而不是解密密钥,因此窃听者Eve就无法完成解密操作。

1、 RSA

非对称加密的密钥分为加密密钥和解密密钥,但这到底是怎样做到的呢?本节中我们来讲解现在使用最广泛的公钥密码算法一一RSA。

RSA是一种非对称加密算法,它的名字是由它的三位开发者,即RonRivest、AdiShamir和LeonardAdleman 的姓氏的首字母组成的(Rivest-Shamir-Leonard)。

RSA可以被用于非对称加密和数字签名。

1983年,RSA公司为RSA算法在美国取得了专利,但现在该专利已经过期。

1.1 、RSA加密

下面我们终于可以讲一讲非对称加密的代表—RSA的加密过程了。在RSA中,明文、密钥和密文都是数字。RSA的加密过程可以用下列公式来表达,如下。

密 文 = 明 文 E m o d N ( R S A 加 密 ) 密文=明文 ^ E mod N(RSA加密) 密文=明文EmodN(RSA加密)

也就是说,RSA的密文是对代表明文的数字的E次方求modN的结果。换句话说,就是将明文自己做E次乘法,然后将其结果除以N求余数,这个余数就是密文。

就这么简单?

对,就这么简单。仅仅对明文进行乘方运算并求mod即可,这就是整个加密的过程。在对称密码中,出现了很多复杂的函数和操作,就像做炒鸡蛋一样将比特序列挪来挪去,还要进行XOR(按位异或)等运算才能完成,但RSA却不同,它非常简洁。

对了,加密公式中出现的两个数一一一E和N,到底都是什么数呢?RSA的加密是求明文的E次方modN,因此只要知道E和N这两个数,任何人都可以完成加密的运算。所以说,E和N是RSA加密的密钥,也就是说,E和N的组合就是公钥。

不过,E和N并不是随便什么数都可以的,它们是经过严密计算得出的。顺便说一句,E是加密(Encryption)的首字母,N是数字(Number)的首字母。

有一个很容易引起误解的地方需要大家注意一一E和N这两个数并不是密钥对(公钥和私钥的密钥对)。E和N两个数才组成了一个公钥,因此我们一般会写成 “公钥是(E,N)” 或者 “公钥是{E, N}" 这样的形式,将E和N用括号括起来。

现在大家应该已经知道,RSA的加密就是 求E次方的modN,接下来我们来看看RSA的解密。

1.2 、RSA解密

RSA的解密和加密一样简单,可以用下面的公式来表达:

明 文 = 密 文 D m o d N ( R S A 解 密 ) 明文=密文^DmodN(RSA解密) 明文=密文DmodN(RSA解密)

也就是说,对表示密文的数字的D次方求modN就可以得到明文。换句话说,将密文自己做D次乘法,再对其结果除以N求余数,就可以得到明文。

这里所使用的数字N和加密时使用的数字N是相同的。数D和数N组合起来就是RSA的解密密钥,因此D和N的组合就是私钥。只有知道D和N两个数的人才能够完成解密的运算。

大家应该已经注意到,在RSA中,加密和解密的形式是相同的。加密是求 "E次方的mod N”,而解密则是求 "D次方的modN”,这真是太美妙了。

当然,D也并不是随便什么数都可以的,作为解密密钥的D,和数字E有着相当紧密的联系。否则,用E加密的结果可以用D来解密这样的机制是无法实现的。

顺便说一句,D是解密〈Decryption)的首字母,N是数字(Number)的首字母。

我们将上面讲过的内容整理一下,如下表所示。

1.3、 Go中生成公钥和私钥

生成私钥操作流程概述

- 使用rsa中的GenerateKey方法生成私钥

- 通过x509标准将得到的ras私钥序列化为ASN.1 的 DER编码字符串

- 将私钥字符串设置到pem格式块中

- 通过pem将设置好的数据进行编码, 并写入磁盘文件中

生成公钥操作流程

- 从得到的私钥对象中将公钥信息取出

- 通过x509标准将得到 的rsa公钥序列化为字符串

- 将公钥字符串设置到pem格式块中

- 通过pem将设置好的数据进行编码, 并写入磁盘文件

生成公钥和私钥的源代码

package main

import (

"crypto/rand"

"crypto/rsa"

"crypto/x509"

"encoding/pem"

"os"

)

func main() {

RsaGenKey(2048)

}

// RsaGenKey 参数bits: 指定生成的秘钥的长度, 单位: bit

func RsaGenKey(bits int) error {

// 1. 生成私钥文件

// GenerateKey函数使用随机数据生成器random生成一对具有指定字位数的RSA密钥

// 参数1: Reader是一个全局、共享的密码用强随机数生成器

// 参数2: 秘钥的位数 - bit

privateKey, err := rsa.GenerateKey(rand.Reader, bits)

if err != nil {

return err

}

// 2. MarshalPKCS1PrivateKey将rsa私钥序列化为ASN.1 PKCS#1 DER编码

derStream := x509.MarshalPKCS1PrivateKey(privateKey)

// 3. Block代表PEM编码的结构, 对其进行设置

block := pem.Block{

Type: "RSA PRIVATE KEY",

Bytes: derStream,

}

// 4. 创建文件

privFile, err := os.Create("private.pem")

if err != nil {

return err

}

// 5. 使用pem编码, 并将数据写入文件中

err = pem.Encode(privFile, &block)

if err != nil {

return err

}

// 6. 最后的时候关闭文件

defer privFile.Close()

// 7. 生成公钥文件

publicKey := privateKey.PublicKey

derPkix, err := x509.MarshalPKIXPublicKey(&publicKey)

if err != nil {

return err

}

block = pem.Block{

Type: "RSA PUBLIC KEY",

Bytes: derPkix,

}

pubFile, err := os.Create("public.pem")

if err != nil {

return err

}

// 8. 编码公钥, 写入文件

err = pem.Encode(pubFile, &block)

if err != nil {

panic(err)

return err

}

defer pubFile.Close()

return nil

}

1.3.1、生成的私钥和公钥文件数据

// 私钥文件数据

-----BEGIN RSA PRIVATE KEY-----

MIIEpAIBAAKCAQEA+h2iViHZB2wRQ0qXs7i8QpaFfPUW2n8Sog++FGi7iZTQ2L8k

sXc0JLVWSw3DiRcIIpemwJHWgOsgie35Ysy0zcnlDxJaFck5OE6Ml2F5EcMYPgDF

IiGcONbRz6kIipuz8GhhvU//Ki7wauUXxpcEikLi+8LZn/w9lMv02z2dpv99A8y1

1CSN8FTVgGxA/Myi2NdaeWqCS6ZcDc4YnD84AbhNkdhaiFYxZC8aMqeL/HmKVM/m

JfSDlCs4Sk9XFmRoSmQlaWlsxZ32U6/7jvomwCLryBYgbgL0T4Qh8kAjduUhjIWf

dRQ0bQY2ldrXoJ9xN1skXnEtClrHaiqGWLVEkwIDAQABAoIBACBxeZ48k79PuEmH

QnhQjTMB/VzBGe7LruoQqrJRB4qIIDMNUEAo2z2ru/7OUT/WGfsKutmd0To1xam+

kavMK+PJvYmf8smCqYZxQfFc9mxkZx+bz/Zmb7I7w0lxfqckHUog8BSzbMDXB96F

yvi6nB8nH/RSSRJkkMRdVGyf6HRBzBr+8+E9LvZu+xPFD3h6MaM7k0c1rO2hZaOI

BFSZn4QqeFkSs01Qk7gaomu9XS8vRof0MtNfbDTt/TQpcaF4Je+cIJ/oZ/T3Sf6r

6GoPYHbIMGYnVsNwfbOivl8fvQXf2MhKqb6NJJkJ9sS0YVWs0Y6LkGlqHsHw6UNE

HnUCB0kCgYEA/fgaztL4+dH2yQdD2Up8JF5ZZ+5e16s8Q6MHFOynSopAPRxSzcp6

MXuCVAAKPzwZC9OXa/OY2j9gBy7szIIRaKKlRWhGyhUiOwGQBjOz63FJSo0ewv6E

a4DwqS/86qMe2tctUGtcKjc3+ySprF3tWQOFmvuQd6Vt6wx8fkIqyG0CgYEA/B2k

JNppVifDwj/gbNRxnbldI0Y0xKLQUxyU2TTZivCO58nmYqv5qThQ6Q7+9k62Y110

BQFqR4pFPYJqd7NRexH0xa8DYZJNNOSDLotQCHh6bwUR5eOi/5K51jysUNcAKnUJ

tbh5dVIQ2bOmQF5tGJz1dXtBEYqjWJyENiDyIP8CgYEA9O6jxBX54s1ZKZWlHNnW

EikgJrjgpTTS4RRIjyiRSrU8sPMw9KGy6SgJkEOdnlCygxJktcrv/oQic6sQ20cR

zQ0XQXII23o4Uhn2sdSJT6cpHQouwbY/NYLcFv9d91isODhPzoBMGba5ea9pKABK

GI/p+YdmU82qzYZ0RjxAEJ0CgYEAqdtmjZXBRlSAJU1X7Lqs2XDbeTqBrsFqzbQB

7N0Ye+1auntihrQK/qF8kaiSymt5ojSCSCUN76kOwUQuavsbOGl+mfkxs/kXnz0d

zKv7fdl903J8/n+Bf+Lg5Z/3EHfqGrDDm/Tvj8V8qM/KgK+dnOmSzlX+Hs1jA/5f

bQCBYQ0CgYAmpMCon9wG3v1t8batpxQnczhY7QgNI/u7INDoW+GHuibTur9rxPzk

vica1JH93GEb8xd2ukekyCYs0YC5lzE198X7+o6N+0XvXJETWBq1HXkjk8Mg+uat

9kso0o3Thm0YwkOShC/AtQYLcZ95zSlmnZrI5MmnCtFuwWFkm6HpxA==

-----END RSA PRIVATE KEY-----

// 公钥文件数据

-----BEGIN RSA PUBLIC KEY-----

MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEA+h2iViHZB2wRQ0qXs7i8

QpaFfPUW2n8Sog++FGi7iZTQ2L8ksXc0JLVWSw3DiRcIIpemwJHWgOsgie35Ysy0

zcnlDxJaFck5OE6Ml2F5EcMYPgDFIiGcONbRz6kIipuz8GhhvU//Ki7wauUXxpcE

ikLi+8LZn/w9lMv02z2dpv99A8y11CSN8FTVgGxA/Myi2NdaeWqCS6ZcDc4YnD84

AbhNkdhaiFYxZC8aMqeL/HmKVM/mJfSDlCs4Sk9XFmRoSmQlaWlsxZ32U6/7jvom

wCLryBYgbgL0T4Qh8kAjduUhjIWfdRQ0bQY2ldrXoJ9xN1skXnEtClrHaiqGWLVE

kwIDAQAB

-----END RSA PUBLIC KEY-----

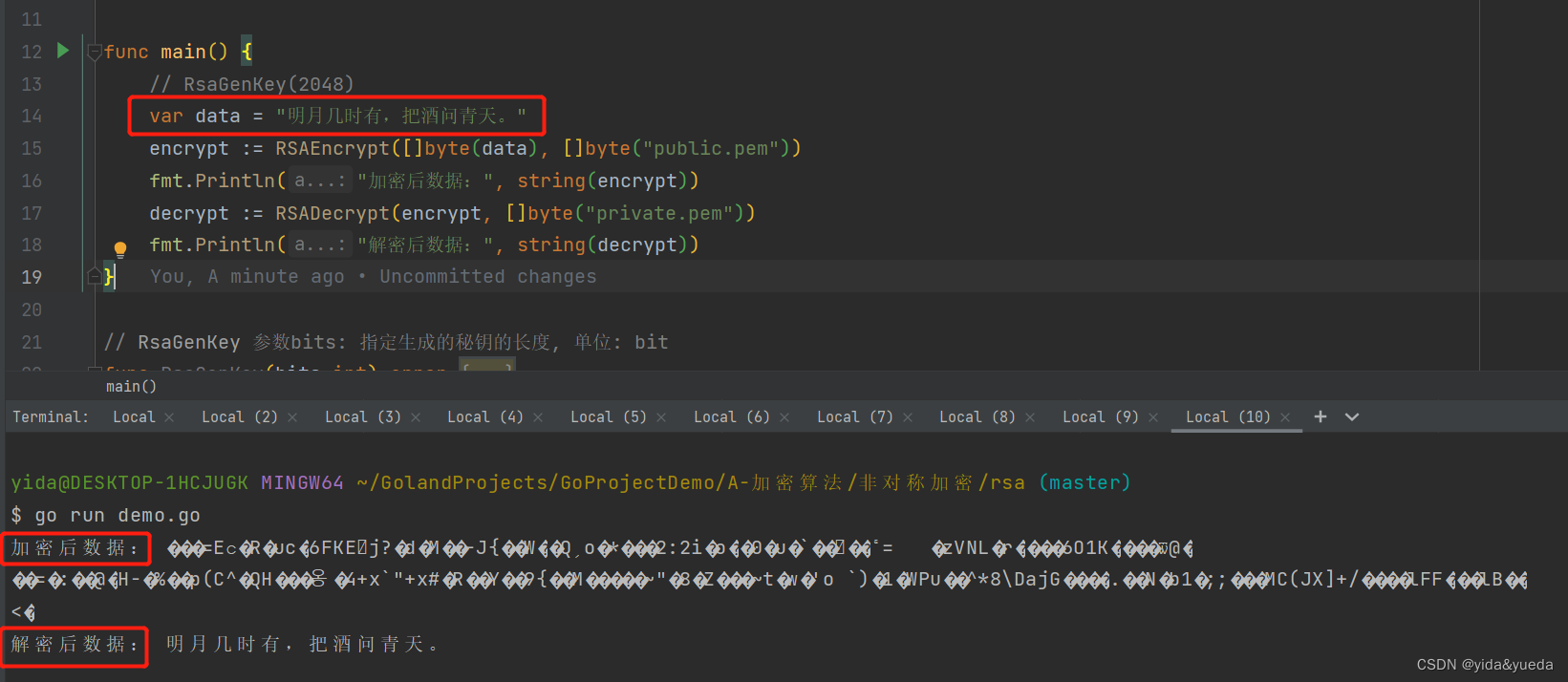

1.4、 Go中使用RSA

-

操作步骤

-

公钥加密

- 将公钥文件中的公钥读出, 得到使用pem编码的字符串

- 将得到的字符串解码

- 使用x509将编码之后的公钥解析出来

- 使用得到的公钥通过rsa进行数据加密

-

私钥解密

- 将私钥文件中的私钥读出, 得到使用pem编码的字符串

- 将得到的字符串解码

- 使用x509将编码之后的私钥解析出来

- 使用得到的私钥通过rsa进行数据解密

-

-

代码实现

-

RSA公钥加密

// RSAEncrypt rsa加密 // src 要加密的数据 // 公钥文件的路径 func RSAEncrypt(src, filename []byte) []byte { // 1. 根据文件名将文件内容从文件中读出 file, err := os.Open(string(filename)) if err != nil { return nil } // 2. 读文件 info, _ := file.Stat() allText := make([]byte, info.Size()) file.Read(allText) // 3. 关闭文件 file.Close() // 4. 从数据中查找到下一个PEM格式的块 block, _ := pem.Decode(allText) if block == nil { return nil } // 5. 解析一个DER编码的公钥 pubInterface, err := x509.ParsePKIXPublicKey(block.Bytes) if err != nil { return nil } pubKey := pubInterface.(*rsa.PublicKey) // 6. 公钥加密 result, _ := rsa.EncryptPKCS1v15(rand.Reader, pubKey, src) return result } -

RSA私钥解密

// RSADecrypt rsa加密 // src 要解密的数据 // 私钥文件的路径 func RSADecrypt(src, filename []byte) []byte { // 1. 根据文件名将文件内容从文件中读出 file, err := os.Open(string(filename)) if err != nil { return nil } // 2. 读文件 info, _ := file.Stat() allText := make([]byte, info.Size()) file.Read(allText) // 3. 关闭文件 file.Close() // 4. 从数据中查找到下一个PEM格式的块 block, _ := pem.Decode(allText) // 5. 解析一个pem格式的私钥 privateKey, err := x509.ParsePKCS1PrivateKey(block.Bytes) // 6. 私钥解密 result, _ := rsa.DecryptPKCS1v15(rand.Reader, privateKey, src) return result }

-