目录

上传检测流程概述

上传检测流程概述

文件上传漏洞是指用户上传了一个可执行的脚本文件,并通过此脚本文件获得了执行服务器端命令的能力。文件上传这个功能正常,不正常的就是文件上传以后,服务器中间件对它的处理。如果服务器的处理不得当,就会导致上传的文件被web容器解释执行,从而造成严重的后果

下面是流程

1 进行正常的上传,期间可抓包查看

2 尝试上传不同类型的恶意脚本文件,如JSP PHP文件等

3 查看是否在前端做了上传限制,如大小,格式,并尝试进行绕过

4 利用报错或者猜测等方式获得木马路径,访问

靶场搭建

我们选择upload_labs靶场和dvwa靶场

地址:https://github.com/c0ny1/upload-labs

下载好后解压缩放到WWW下

开启PHPstudy

然后访问

客户端检测绕过(JS检查)

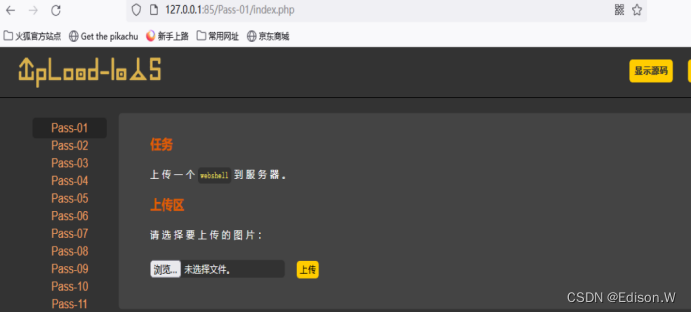

以upload-labs靶场为例

less01

检查代码

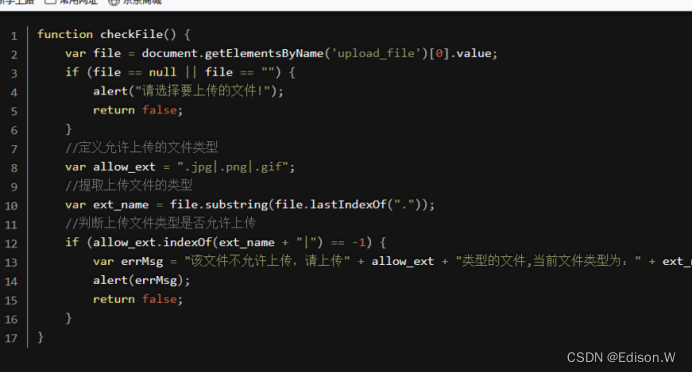

<script type="text/javascript">

function checkFile() {

var file = document.getElementsByName('upload_file')[0].value;

if (file == null || file == "") {

alert("请选择要上传的文件!");

return false;

}

//定义允许上传的文件类型

var allow_ext = ".jpg|.png|.gif";

//提取上传文件的类型

var ext_name = file.substring(file.lastIndexOf("."));

//判断上传文件类型是否允许上传

if (allow_ext.indexOf(ext_name) == -1) {

var errMsg = "该文件不允许上传,请上传" + allow_ext + "类型的文件,当前文件类型为:" + ext_name;

alert(errMsg);

return false;

}

}

</script>

然后打开uploads靶场

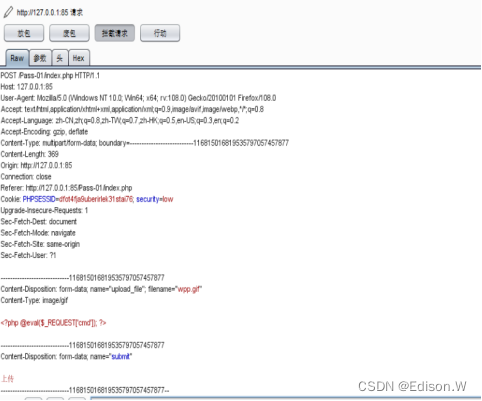

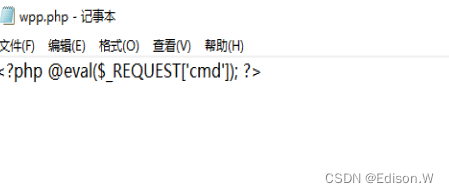

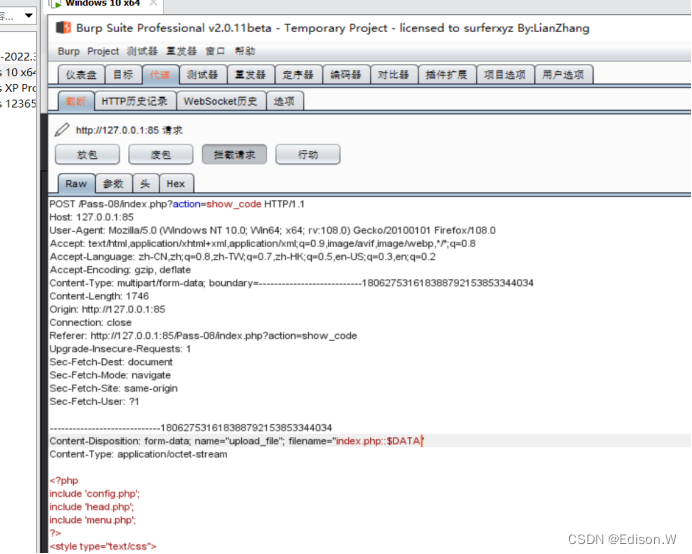

上传一个php文件。burp抓包

看到没有抓到,说明数据还没到服务器,就判断出来文件类型不对,所以是客户端进行的本地文件检测

怎么解决?别急

我们把php文件改成php.gif

burp抓包将wpp.gif修改为wpp.php,再把数据包发送,最后在浏览器中右击复制文件地址

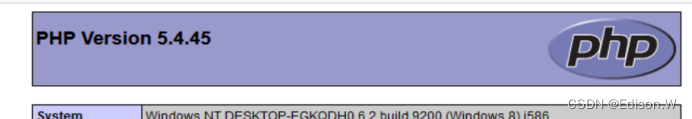

成功

修改文件

成功

服务端黑白名单绕过

- 首先得知道几个PHP函数

- trim() 函数移除字符串两侧的空白字符或其他预定义字符。

- str_ireplace() 函数替换字符串中的一些字符(不区分大小写)。

- substr() 函数返回字符串的一部分。

- strrpos() 函数查找字符串在另一字符串中最后一次出现的位置。

dvwa_upload

先来dvwa的low难度

查看代码

<?php

if( isset( $_POST[ 'Upload' ] ) ) {

// Where are we going to be writing to?

$target_path = DVWA_WEB_PAGE_TO_ROOT . "hackable/uploads/";

$target_path .= basename( $_FILES[ 'uploaded' ][ 'name' ] );

// Can we move the file to the upload folder?

if( !move_uploaded_file( $_FILES[ 'uploaded' ][ 'tmp_name' ], $target_path ) ) {

// No

echo '<pre>Your image was not uploaded.</pre>';

}

else {

// Yes!

echo "<pre>{

$target_path} succesfully uploaded!</pre>";

}

}

?>

basename(),返回带有文件扩展名的文件名部分

显示两个目录,我们将下面wpp.php访问一下

成功

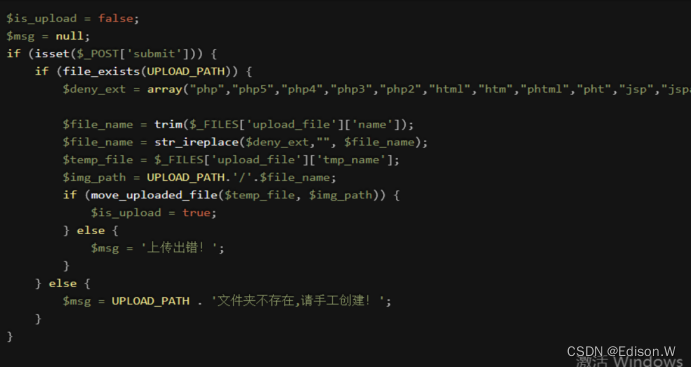

less03

下一关

源码

随便上传一个文件

抓包修改php后缀

可以上传

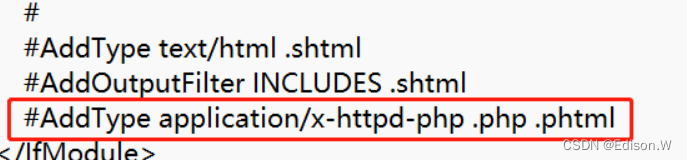

这里需要在php配置文件httpd.conf中去除前面的# ,添加 空格 .php3 等等

这项配置的含义是将后面php3等后缀名文件全部以php格式文件来执行

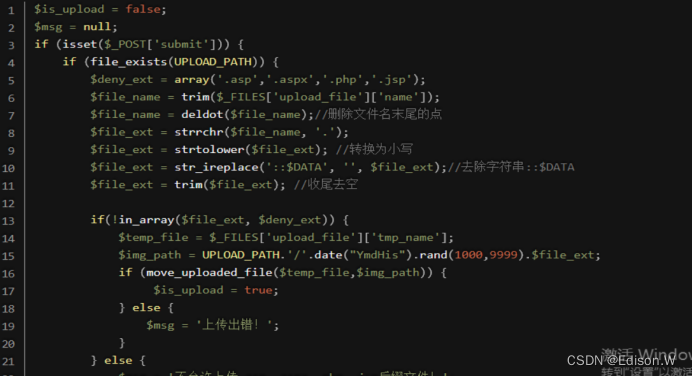

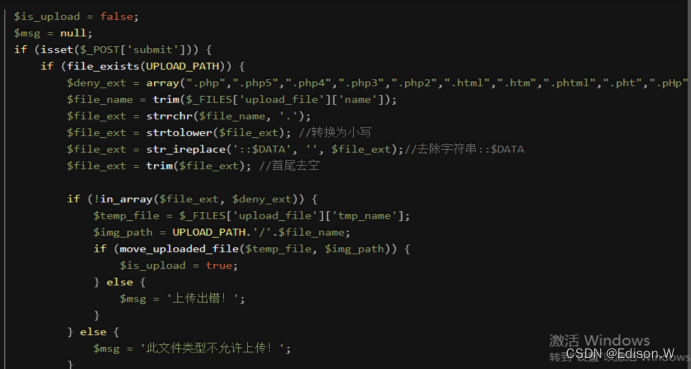

less04

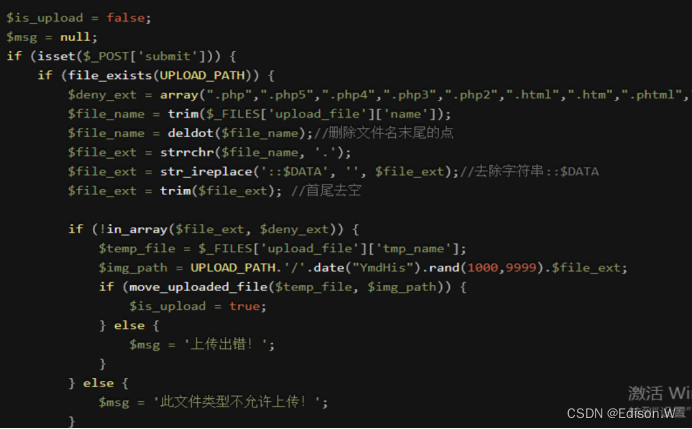

源码:

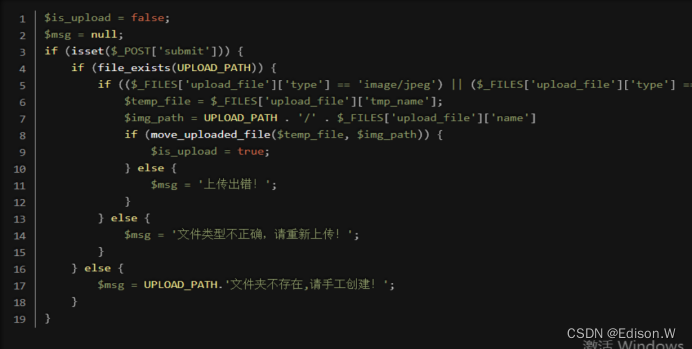

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

$deny_ext = array(".php",".php5",".php4",".php3",".php2",".php1",".html",".htm",".phtml",".pht",".pHp",".pHp5",".pHp4",".pHp3",".pHp2",".pHp1",".Html",".Htm",".pHtml",".jsp",".jspa",".jspx",".jsw",".jsv",".jspf",".jtml",".jSp",".jSpx",".jSpa",".jSw",".jSv",".jSpf",".jHtml",".asp",".aspx",".asa",".asax",".ascx",".ashx",".asmx",".cer",".aSp",".aSpx",".aSa",".aSax",".aScx",".aShx",".aSmx",".cEr",".sWf",".swf",".ini");

$file_name = trim($_FILES['upload_file']['name']);

$file_name = deldot($file_name);//删除文件名末尾的点

$file_ext = strrchr($file_name, '.');

$file_ext = strtolower($file_ext); //转换为小写

$file_ext = str_ireplace('::$DATA', '', $file_ext);//去除字符串::$DATA

$file_ext = trim($file_ext); //收尾去空

if (!in_array($file_ext, $deny_ext)) {

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH.'/'.$file_name;

if (move_uploaded_file($temp_file, $img_path)) {

$is_upload = true;

} else {

$msg = '上传出错!';

}

} else {

$msg = '此文件不允许上传!';

}

} else {

$msg = UPLOAD_PATH . '文件夹不存在,请手工创建!';

}

}

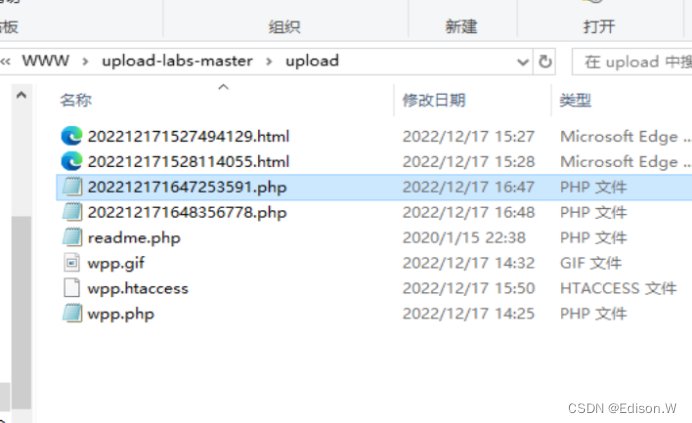

这一关不让上传

php|.php5|.php4|.php3|.php2|php1|.html|.htm|.phtml|.pHp|.pHp5|.pHp4|.pHp3|.pHp2|pHp1|.Html|.Htm|.pHtml|.jsp|.jspa|.jspx|.jsw|.jsv|.jspf|.jtml|.jSp|.jSpx|.jSpa|.jSw|.jSv|.jSpf|.jHtml|.asp|.aspx|.asa|.asax|.ascx|.ashx|.asmx|.cer|.aSp|.aSpx|.aSa|.aSax|.aScx|.aShx|.aSmx|.cEr|.sWf|.swf后缀文件!

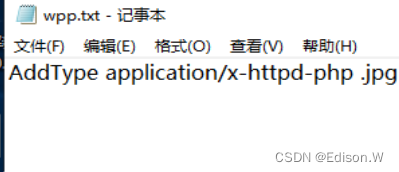

创建一个htaccess文件,将txt改成htaccess这个文件是伪静态文件也就是说,将文件中含有gg.jpg文件用PHP代码解析执行

在上传一张gg.jpg包含php代码的文件

成功

less06

源码

1.判断开发语言,找到上传处,尝试上传

2.尝试修改后缀名全大写

如果没有做过滤,就可以上传成功

如果直接修改后缀名,后缀名不变,可以抓包在burpsuit中修改文件后缀名

3.原理

源码中没有过滤大小写

缺少$file_ext = strtolower($file_ext); //转换为小写

我们修改

上传文件后缀名phpinfo.Php

上传phpinfo.Php

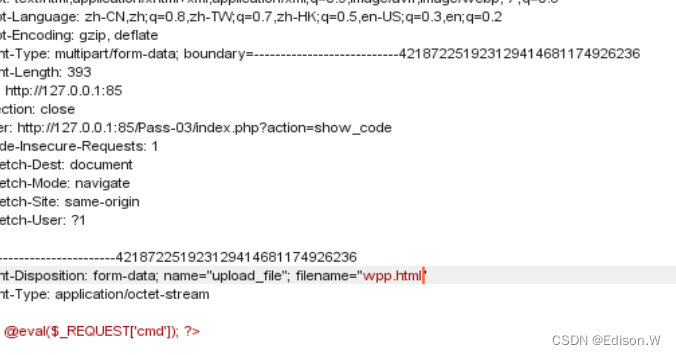

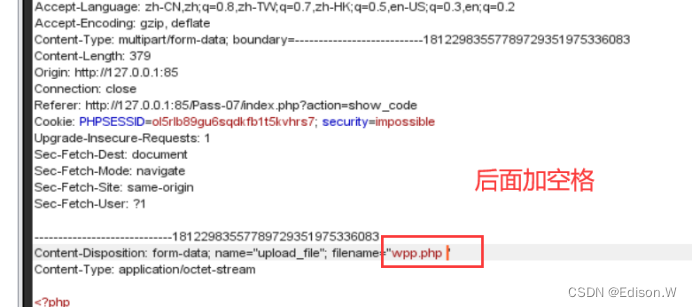

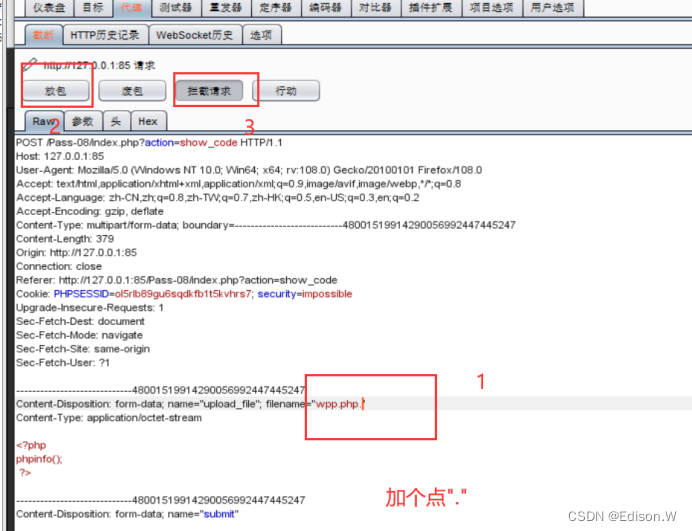

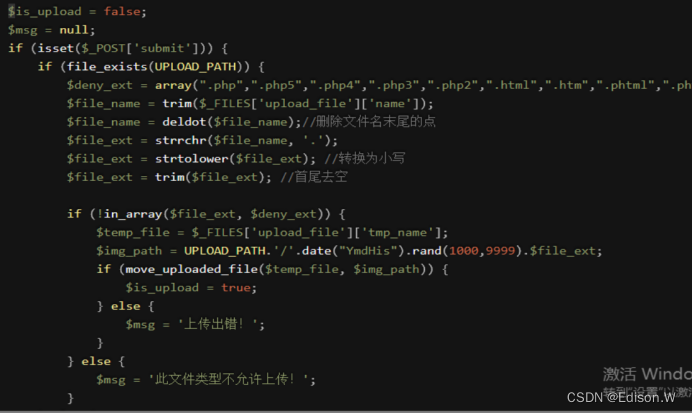

less07

源码:

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

$deny_ext = array(".php",".php5",".php4",".php3",".php2",".html",".htm",".phtml",".pht",".pHp",".pHp5",".pHp4",".pHp3",".pHp2",".Html",".Htm",".pHtml",".jsp",".jspa",".jspx",".jsw",".jsv",".jspf",".jtml",".jSp",".jSpx",".jSpa",".jSw",".jSv",".jSpf",".jHtml",".asp",".aspx",".asa",".asax",".ascx",".ashx",".asmx",".cer",".aSp",".aSpx",".aSa",".aSax",".aScx",".aShx",".aSmx",".cEr",".sWf",".swf",".htaccess",".ini");

$file_name = $_FILES['upload_file']['name'];

$file_name = deldot($file_name);//删除文件名末尾的点

$file_ext = strrchr($file_name, '.');

$file_ext = strtolower($file_ext); //转换为小写

$file_ext = str_ireplace('::$DATA', '', $file_ext);//去除字符串::$DATA

if (!in_array($file_ext, $deny_ext)) {

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH.'/'.date("YmdHis").rand(1000,9999).$file_ext;

if (move_uploaded_file($temp_file,$img_path)) {

$is_upload = true;

} else {

$msg = '上传出错!';

}

} else {

$msg = '此文件不允许上传';

}

} else {

$msg = UPLOAD_PATH . '文件夹不存在,请手工创建!';

}

缺少$file_ext = trim($file_ext); //首尾去空

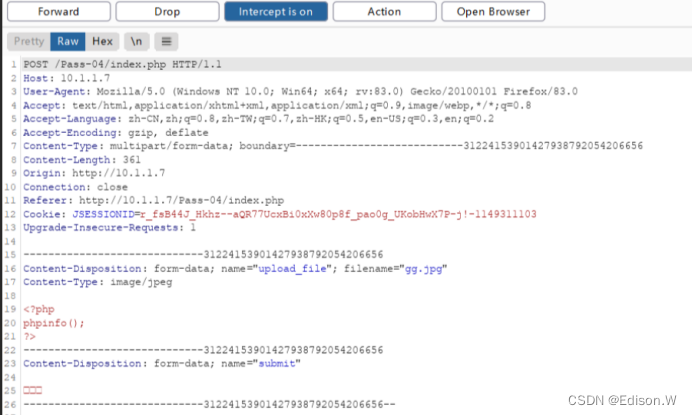

上传wpp.php

放包

来了

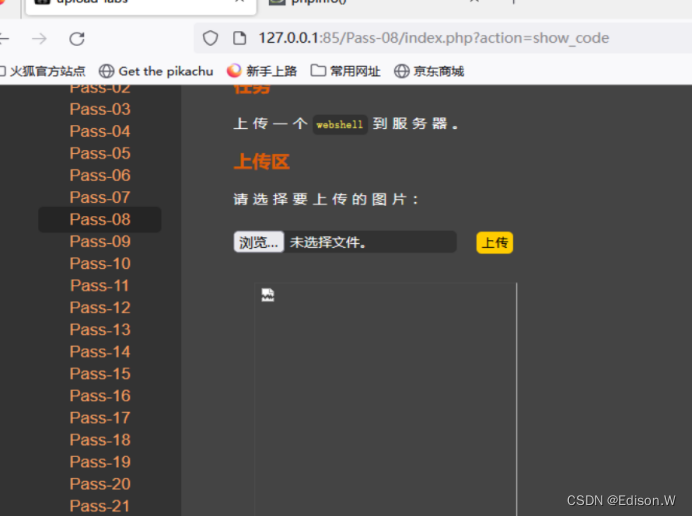

less08

少了 $file_name = deldot($file_name);//删除文件名末尾的点

上传php

less09

源码

缺少 $file_ext = str_ireplace('::$DATA', '', $file_ext);//去除字符串

::$DATA是一个流传输,可以把后面的数据当成流处理和.空格类似

上传一个php文件然后修改,在.php后面加上::$DATA

less11

我们上传的文件名为 aa.pphphp ,源码就会将pphphp中间的php去除,剩下的就为php

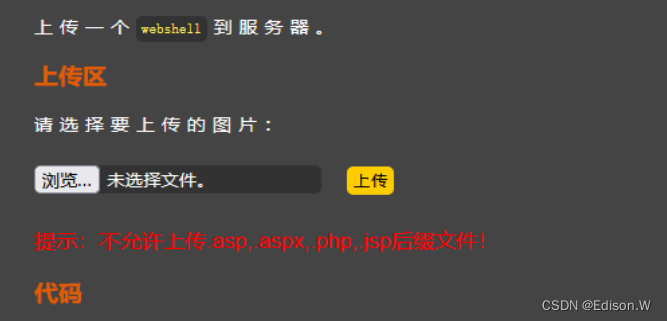

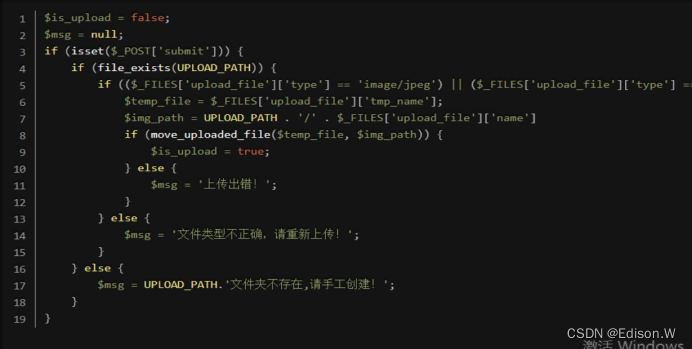

MIME类型检测绕过

- MIME(Multipurpose Internet Mail Extensions)多用途互联网邮件扩展类型。

less02

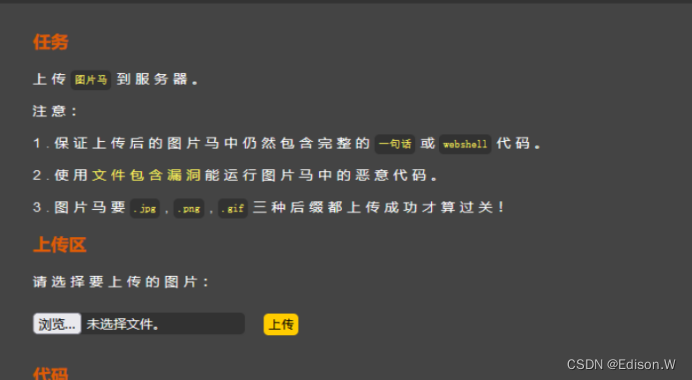

打开uploadslabs第二关

isset检测提交的按钮有没有被触发

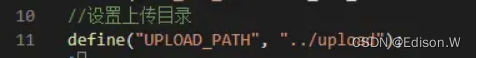

upload_path定义了上传文件的保存路径,即当前文件夹的上一级下的upload路径

对文件进行类型过滤,文件类型只能为image,png,GIF,如果不是就输出请重新上传

(($_FILES['upload_file']['type'] == 'image/jpeg') || ($_FILES['upload_file']['type'] == 'image/png') || ($_FILES['upload_file']['type'] == 'image/gif'))

临时文件按照原来的名称命名,将文件上传到img_path路径下。

第二关可以

1将后缀名修改为符合要求的后缀名然后发送,在burp中将后缀修改为php

2以后缀名为PHP直接发送,在浏览器中修改MIME类型为image/jpeg

我们用第二种

上传wpp.php,然后bp抓包

上传php文件时,Content-Type的值是application/octet-stream,

上传jpg文件时,Content-Type的值是image/png,直接更改就可以了

绕过可以

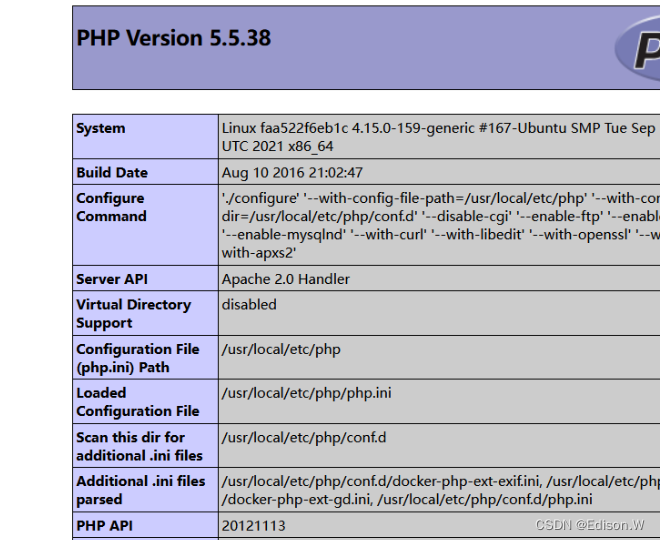

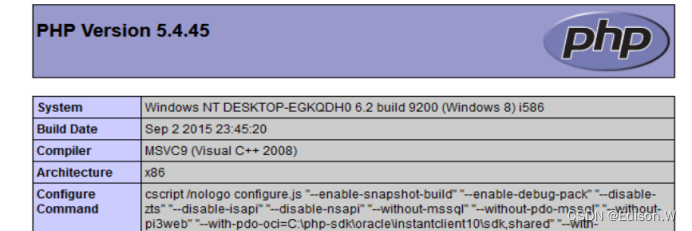

%00及Ox00截断绕过

使用%00截断,条件:

1.php版本<5.3.4,

2.magic_quotes_gpc关闭。

php的一些函数的底层是C语言,而move_uploaded_file就是其中之一,遇到0x00会截断,0x表示16进制,URL中%00解码成16进制就是0x00。

服务端内容检查绕过

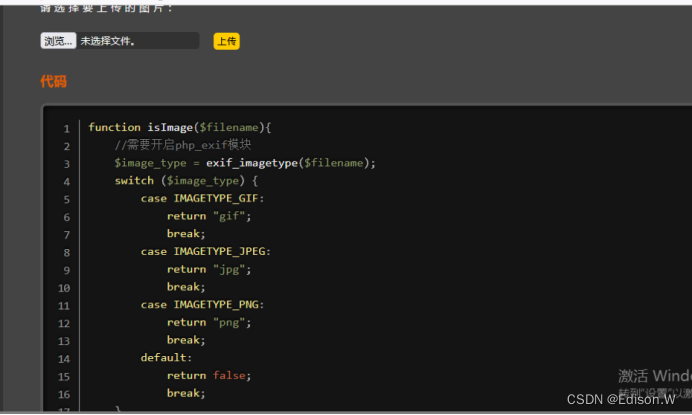

突破getimagesize及exif_imagetype

getimagesize()函数会读取目标文件的文件头来判断是否为图片文件

exif_imagetype()函数读取图像的第一个字节并检查后缀,速度比getimagesize()函数快得到,但需要开启php_exif模块

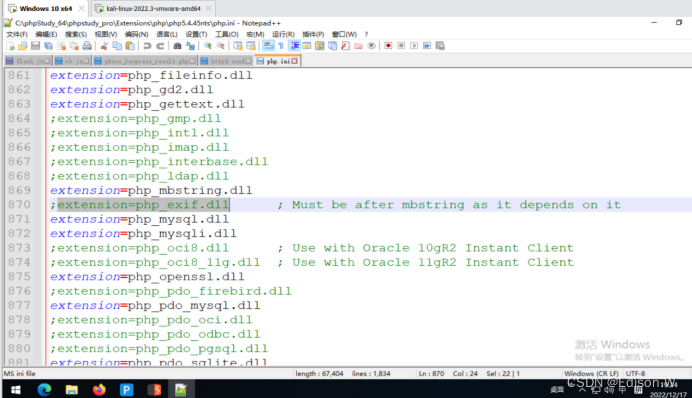

less16

在php.ini找到php_exif

找到;extension=php_exif.dll,去掉前面的分号。

less17

源码

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])){

// 获得上传文件的基本信息,文件名,类型,大小,临时文件路径

$filename = $_FILES['upload_file']['name'];

$filetype = $_FILES['upload_file']['type'];

$tmpname = $_FILES['upload_file']['tmp_name'];

$target_path=UPLOAD_PATH.'/'.basename($filename);

// 获得上传文件的扩展名

$fileext= substr(strrchr($filename,"."),1);

//判断文件后缀与类型,合法才进行上传操作

if(($fileext == "jpg") && ($filetype=="image/jpeg")){

if(move_uploaded_file($tmpname,$target_path)){

//使用上传的图片生成新的图片

$im = imagecreatefromjpeg($target_path);

if($im == false){

$msg = "该文件不是jpg格式的图片!";

@unlink($target_path);

}else{

//给新图片指定文件名

srand(time());

$newfilename = strval(rand()).".jpg";

//显示二次渲染后的图片(使用用户上传图片生成的新图片)

$img_path = UPLOAD_PATH.'/'.$newfilename;

imagejpeg($im,$img_path);

@unlink($target_path);

$is_upload = true;

}

} else {

$msg = "上传出错!";

}

}else if(($fileext == "png") && ($filetype=="image/png")){

if(move_uploaded_file($tmpname,$target_path)){

//使用上传的图片生成新的图片

$im = imagecreatefrompng($target_path);

if($im == false){

$msg = "该文件不是png格式的图片!";

@unlink($target_path);

}else{

//给新图片指定文件名

srand(time());

$newfilename = strval(rand()).".png";

//显示二次渲染后的图片(使用用户上传图片生成的新图片)

$img_path = UPLOAD_PATH.'/'.$newfilename;

imagepng($im,$img_path);

@unlink($target_path);

$is_upload = true;

}

} else {

$msg = "上传出错!";

}

}else if(($fileext == "gif") && ($filetype=="image/gif")){

if(move_uploaded_file($tmpname,$target_path)){

//使用上传的图片生成新的图片

$im = imagecreatefromgif($target_path);

if($im == false){

$msg = "该文件不是gif格式的图片!";

@unlink($target_path);

}else{

//给新图片指定文件名

srand(time());

$newfilename = strval(rand()).".gif";

//显示二次渲染后的图片(使用用户上传图片生成的新图片)

$img_path = UPLOAD_PATH.'/'.$newfilename;

imagegif($im,$img_path);

@unlink($target_path);

$is_upload = true;

}

} else {

$msg = "上传出错!";

}

}else{

$msg = "只允许上传后缀为.jpg|.png|.gif的图片文件!";

}

}

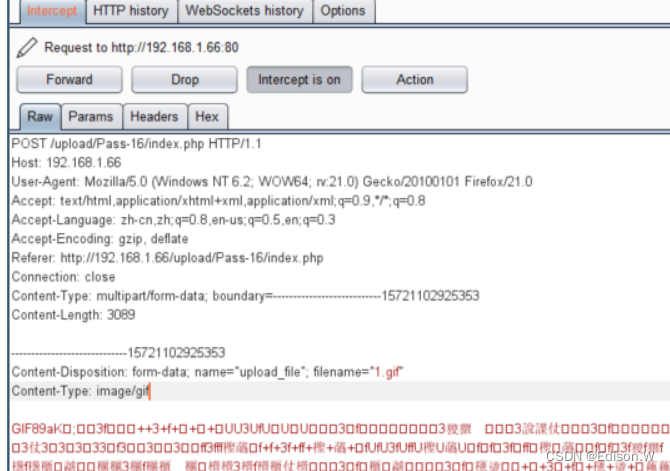

上传图片马上抓包

安全防范

文件的上传目录设为不可执行

可以使用黑名单以及白名单结合的方式限制文件上传

使用JS对文件的大小、拓展名进行剑测

使用取随机文件名,可以是md5也可以是时间