1. 特殊符号绕过原理

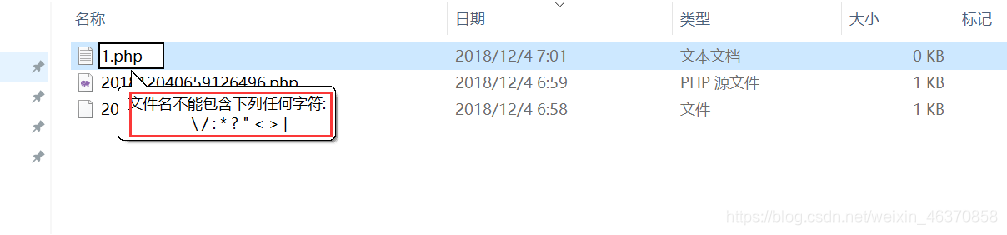

Windows系统下,如果上传的文件名中test.php:: D A T A 会 在 服 务 器 上 生 成 一 个 t e s t . p h p 的 文 件 , 其 中 内 容 和 所 上 传 文 件 内 容 相 同 , 并 被 解 析 。 例 如 : 在 W i n d o w s 系 统 下 新 建 一 个 文 件 名 为 1. p h p : : DATA会在服务器上生成一个test.php的文件,其中内容和所上传文件内容相同,并被解析。 例如: 在Windows系统下新建一个文件名为 1.php:: DATA会在服务器上生成一个test.php的文件,其中内容和所上传文件内容相同,并被解析。例如:在Windows系统下新建一个文件名为1.php::DATA的文件,查看效果。但是在Window下新建的文件名中包含特殊符号不能成功新建。

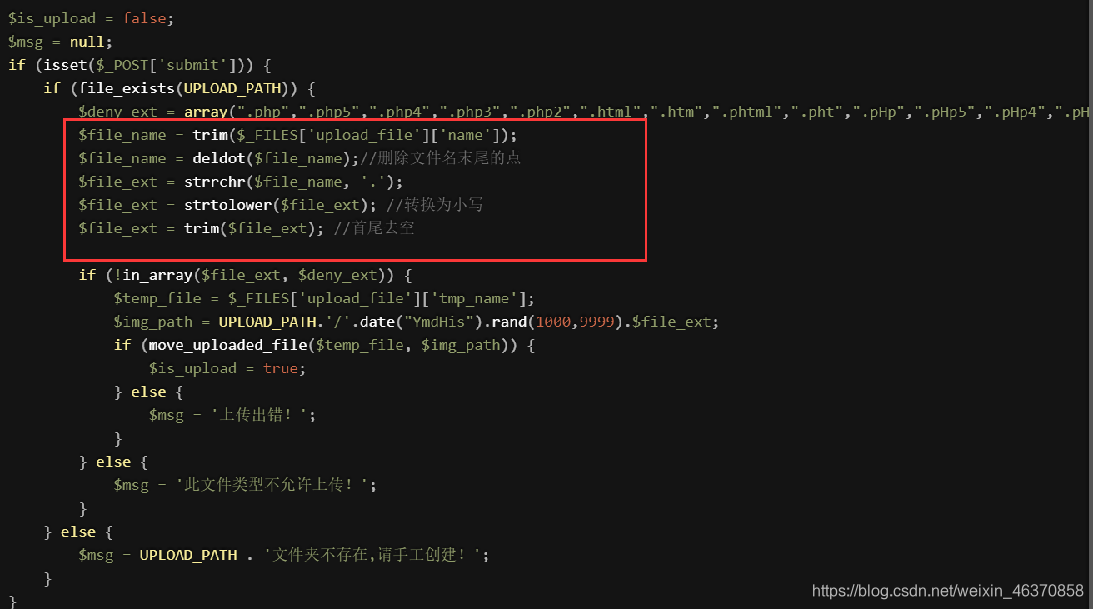

2. 基于黑名单验证代码分析

基于黑名单模糊测试

分析以下代码,发现没有黑名单过滤没有过滤掉 ::$DATA。

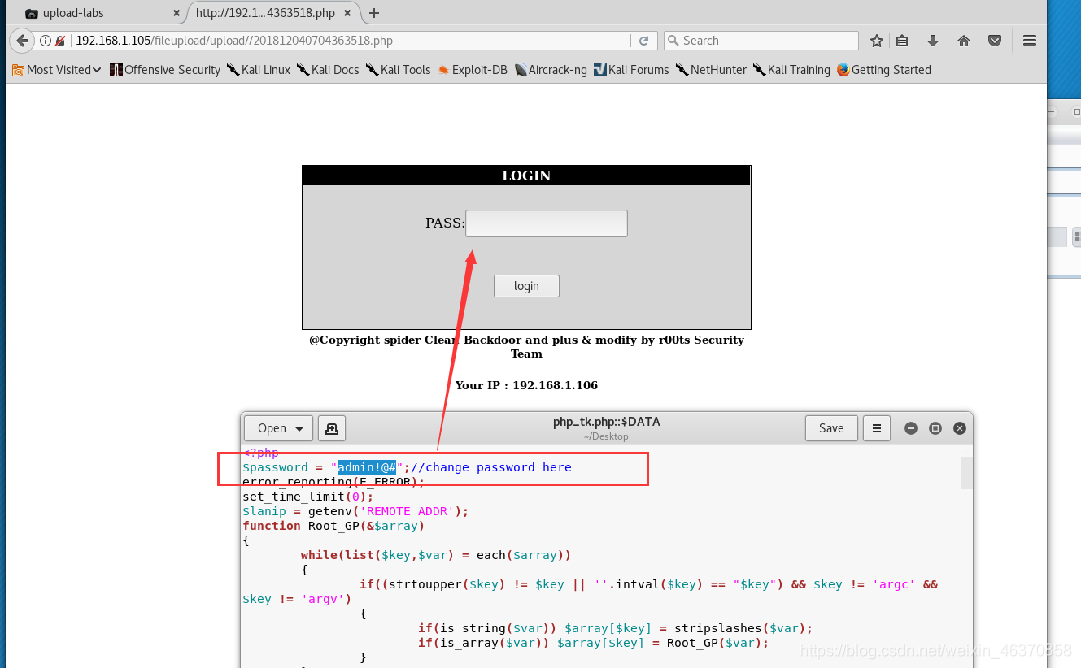

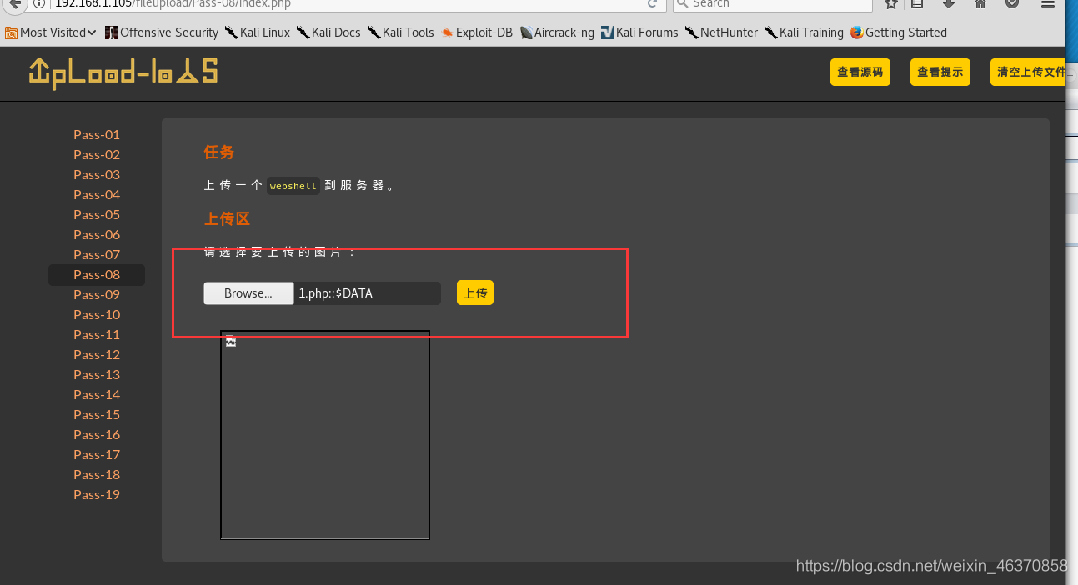

**3. 直接上传 1.php:: D A T A ∗ ∗ 在 K a l i L i n u x 下 修 改 文 件 名 为 1. p h p : : DATA** 在Kali Linux下修改文件名为 1.php:: DATA∗∗在KaliLinux下修改文件名为1.php::DATA进行上传

4. 上传第三方Webshell

上传网络上公开的一些Webshell。