在一家美国公司遭到网络攻击后,恶意软件研究人员发现了一种似乎具有“技术独特功能”的新型勒索软件,他们将其命名为 Rorschach。

观察到的功能之一是加密速度,根据研究人员的测试,这将使 Rorschach 成为当今最快的勒索软件威胁。

分析师发现,黑客在利用威胁检测和事件响应工具的弱点后,在受害者网络上部署了恶意软件。

网络安全公司 Check Point 的研究人员在应对美国一家公司的事件时发现,Rorschach 是通过 Cortex XDR 中的签名组件使用 DLL 侧载技术部署的,Cortex XDR 是 Palo Alto Networks 的扩展检测和响应产品。

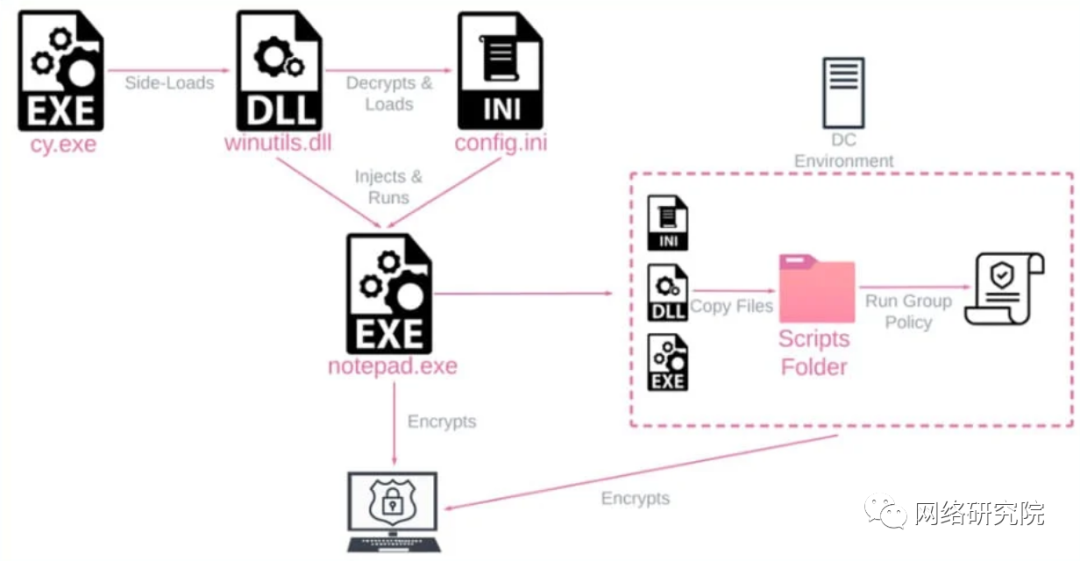

攻击者使用 Cortex XDR 转储服务工具 ( cy.exe ) 版本 7.3.0.16740 旁加载Rorschach 加载器和注入器 ( winutils.dll ),这导致将勒索软件负载“config.ini”启动到记事本进程中。

加载程序文件具有 UPX 风格的反分析保护,而主要有效负载通过使用 VMProtect 软件虚拟化部分代码来防止逆向工程和检测。

Check Point 报告说,Rorschach 在 Windows 域控制器上执行时会创建一个组策略,以传播到域中的其他主机。

在破坏机器后,恶意软件会删除所有事件日志。

攻击链

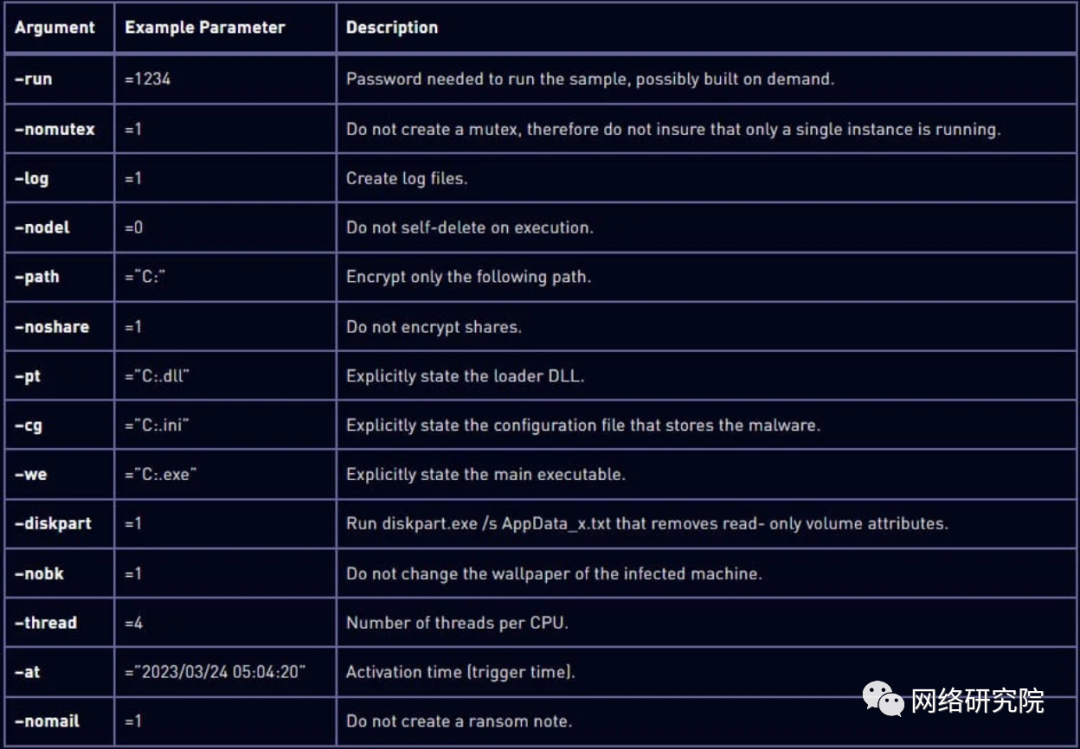

虽然它带有硬编码配置,但 Rorschach 支持扩展功能的命令行参数。

Check Point 指出,这些选项是隐藏的,如果不对恶意软件进行逆向工程则无法访问。以下是研究人员发现的一些论点:

Check Point 解码的参数

Rorschach 的加密过程

仅当受害机器配置了独立国家联合体 ( CIS ) 以外的语言时,Rorschach 才会开始加密数据。

加密方案融合了 curve25519 和 eSTREAM cipher hc-128 算法,遵循间歇加密趋势,意味着它只对文件进行部分加密,从而提高处理速度。

研究人员指出,Rorschach 的加密例程表明“通过 I/O 完成端口高效实现线程调度”。

为了了解 Rorschach 的加密速度,Check Point 在 6 核 CPU 机器上设置了一个包含 22 万个文件的测试。

Rorschach 花了 4.5 分钟来加密数据,而 LockBit v3.0,被认为是最快的勒索软件,只用了 7 分钟。

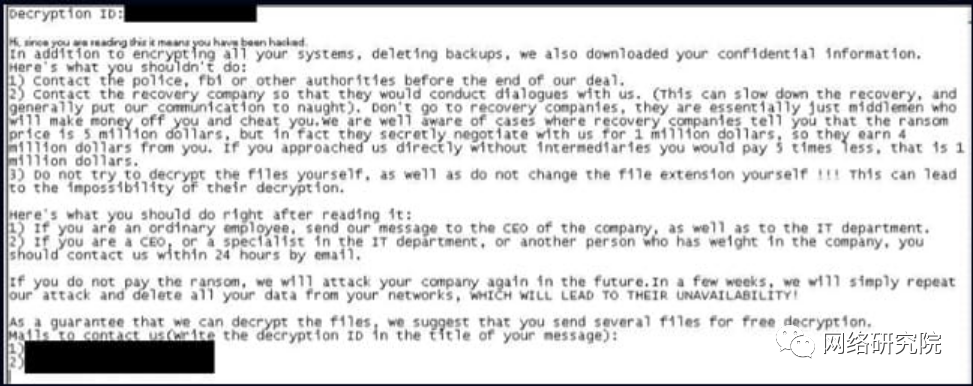

锁定系统后,恶意软件会投放类似于 Yanlowang 勒索软件所用格式的赎金票据。

据研究人员称,以前版本的恶意软件使用了类似于 DarkSide 使用的赎金票据。

Check Point 表示,这种相似性可能导致其他研究人员将不同版本的罗夏墨迹测试误认为是 DarkSide,后者于 2021 年更名为 BlackMatter,并于同年消失。

丢弃的最新赎金票据

BlackMatter 的成员组成了 ALPHV/BlackCat勒索软件行动,该行动于 2021 年 11 月启动。

Check Point 评估认为,Rorschach 实施了一些在线泄露的主要勒索软件(Babuk、LockBit v2.0、DarkSide)的更好功能。

除了自我传播能力外,该恶意软件还提高了勒索攻击的门槛。

目前,Rorschach 勒索软件的运营商仍然未知,也没有品牌,这在勒索软件领域很少见。