一、Secret

1.1 概述

Secret 解决了密码、token、秘钥等敏感数据的配置问题,而不需要把这些敏感数据暴露到镜像或者 Pod Spec 中。Secret 可以以 Volume 或者环境变量的方式使用。

secret 可选参数有三种:

- generic: 通用类型,通常用于存储密码数据。

- tls:此类型仅用于存储私钥和证书。

- docker-registry: 若要保存 docker 仓库的认证信息的话,就必须使用此种类型来创建。

Secret 类型:

- Service Account:用于被 serviceaccount 引用。serviceaccout 创建时 Kubernetes 会默认创建对应的 secret。Pod 如果使用了 serviceaccount,对应的 secret 会自动挂载到 Pod 的/run/secrets/kubernetes.io/serviceaccount 目录中。

- Opaque:base64 编码格式的 Secret,用来存储密码、秘钥等。可以通过 base64 --decode 解码获得原始数据,因此安全性弱。

- kubernetes.io/dockerconfigjson:用来存储私有 docker registry 的认证信息。

Pod 需要先引用才能使用某个 secret,Pod 有 3 种方式来使用 secret:

- 作为挂载到一个或多个容器上的卷 中的文件。

- 作为容器的环境变量。

- 由 kubelet 在为 Pod 拉取镜像时使用。

1.2 创建及使用

1.2.1 用kubectl create secret命令创建Secret

mkdir -p /opt/demo

cd /opt/demo

echo -n 'admin' > ./username.txt

echo -n '1f2d1e2e67df' > ./password.txt

kubectl create secret generic db-user-pass --from-file=./username.txt --from-file=./password.txt

kubectl get secret

kubectl describe secret db-user-pass

//get或describe指令都不会展示secret的实际内容,这是出于对数据的保护的考虑

1.2.2 内容用 base64 编码,创建Secret

echo -n zhangsan | base64

emhhbmdzYW4K=

echo -n abc1234 | base64

YWJjMTIzNAo==vim secret.yaml

apiVersion: v1

kind: Secret

metadata:

name: mysecret1

type: Opaque

data:

username: emhhbmdzYW4K=

password: YWJjMTIzNAo==

kubectl create -f secret.yaml

kubectl get secrets

kubectl get secret mysecret1 -o yaml

apiVersion: v1

data:

password: YWJjMTIzNAo==

username: emhhbmdzYW4K=

kind: Secret

metadata:

creationTimestamp: 2021-05-24T09:11:18Z

name: mysecret1

namespace: default

resourceVersion: "45641"

selfLink: /api/v1/namespaces/default/secrets/mysecret1

uid: fffb7902-bc6f-11eb-acba-000c29d88bba

type: Opaque1.2.3 将 Secret 挂载到 Volume 中,以 Volume 的形式挂载到 Pod 的某个目录下

vim secret-test.yaml

apiVersion: v1

kind: Pod

metadata:

name: mypod

spec:

containers:

- name: nginx

image: nginx

volumeMounts:

- name: secrets

mountPath: "/etc/secrets"

readOnly: true

volumes:

- name: secrets

secret:

secretName: mysecret

kubectl create -f secret-test.yaml

kubectl get pods

kubectl exec -it seret-test bash

cd /etc/secrets/

ls

# vi password.txt

# vi username.txt 1.2.4 将 Secret 导出到环境变量中

vim secret-test1.yaml

apiVersion: v1

kind: Pod

metadata:

name: mypod1

spec:

containers:

- name: nginx

image: nginx

env:

- name: TEST_USER

valueFrom:

secretKeyRef:

name: mysecret1

key: username

- name: TEST_PASSWORD

valueFrom:

secretKeyRef:

name: mysecret1

key: password

kubectl apply -f secret-test1.yaml

kubectl get pods

kubectl exec -it mypod bash

echo $TEST_USER

echo $TEST_PASSWORD

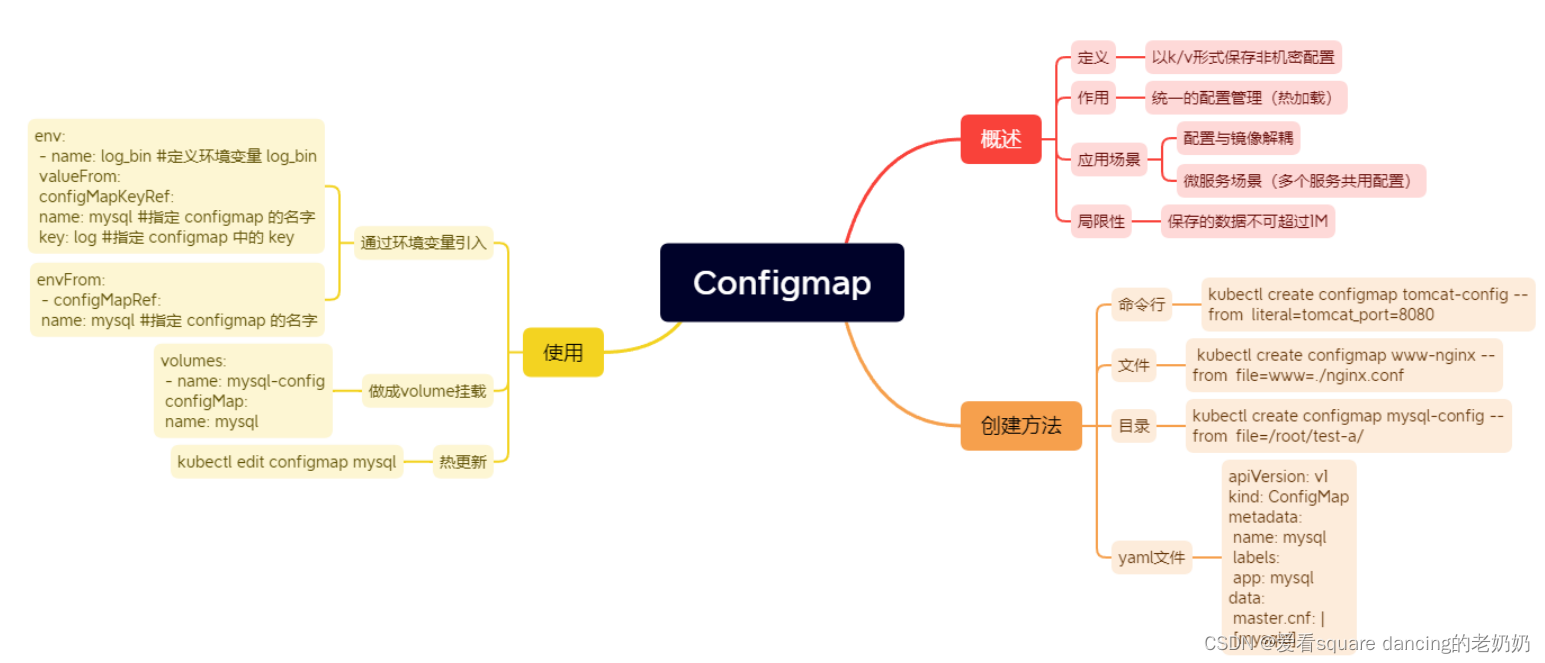

二、configmap

2.1 概述

定义:

Configmap 是 k8s 中的资源对象,用于保存非机密性的配置的,数据可以用 key/value 键值对的

形式保存,也可通过文件的形式保存。

作用:

我们在部署服务的时候,每个服务都有自己的配置文件,如果一台服务器上部署多个服务:nginx、tomcat、apache 等,那么这些配置都存在这个节点上,假如一台服务器不能满足线上高并发的要求,需要对服务器扩容,扩容之后的服务器还是需要部署多个服务:nginx、tomcat、apache,新增加的服务器上还是要管理这些服务的配置,如果有一个服务出现问题,需要修改配置文件,每台物理节点上的配置都需要修改,这种方式肯定满足不了线上大批量的配置变更要求。 所以,k8s 中引入了 Configmap资源对象,可以当成 volume 挂载到 pod 中,实现统一的配置管理。

特点:

- Configmap 是 k8s 中的资源, 相当于配置文件,可以有一个或者多个 Configmap;

- Configmap 可以做成 Volume,k8s pod 启动之后,通过 volume 形式映射到容器内部指定目录上;

- 容器中应用程序按照原有方式读取容器特定目录上的配置文件;

- 在容器看来,配置文件就像是打包在容器内部特定目录,整个过程对应用没有任何侵入。

知识结构图:

2.2 创建 ConfigMap

2.2.1 kubectl

vim redis.properties

redis.host=127.0.0.1

redis.port=6379

redis.password=123456

//创建configmap资源

kubectl create configmap redis-config --from-file=redis.properties

//查看资源

kubectl get configmap

//也可以用缩写查看

kubectl get cm

kubectl describe cm redis-config

//创建mypod资源查看文件导入

vim cm.yaml

apiVersion: v1

kind: Pod

metadata:

name: mypod

spec:

containers:

- name: busybox

image: busybox

command: [ "/bin/sh","-c","cat /etc/config/redis.properties" ]

volumeMounts:

- name: config-volume

mountPath: /etc/config

volumes:

- name: config-volume

configMap:

name: redis-config

restartPolicy: Never

//删除掉之前创建重名的mypod

kubectl delete pod mypod

kubectl apply -f cm.yaml

kubectl get pods

//查看里面的配置信息

kubectl logs mypod2.2.2 变量参数形式

//创建configmap资源

vim myconfig.yaml

apiVersion: v1

kind: ConfigMap

metadata:

name: myconfig

namespace: default

data:

special.level: info

special.type: hello

kubectl apply -f myconfig.yaml

//创建mypod使用configmap资源输出变量参数

vim config-var.yaml

apiVersion: v1

kind: Pod

metadata:

name: mypod

spec:

containers:

- name: busybox

image: busybox

command: [ "/bin/sh", "-c", "echo $(LEVEL) $(TYPE)" ]

env:

- name: LEVEL

valueFrom:

configMapKeyRef:

name: myconfig

key: special.level

- name: TYPE

valueFrom:

configMapKeyRef:

name: myconfig

key: special.type

restartPolicy: Never

//清除已有的mypod资源

kubectl delete pod mypod

//创建mypod资源

kubectl apply -f config-var.yaml

//查看变量的输出

kubectl logs mypod