yusa的秘密

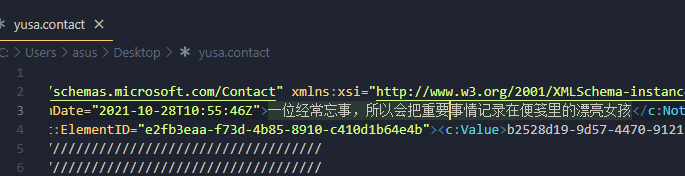

filescan找到了一个contact文件,提示到了便筏

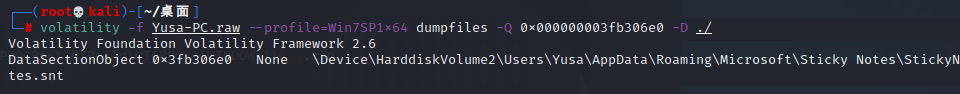

dump出便筏的数据文件

开一个win7虚拟机,打开便筏数据文件存放的地址

C:\Users\Administrator\AppData\Roaming\Microsoft\Sticky Notes

导入snt文件,然后看到便筏内容,世界没了心跳

试了一轮,这个密码可以打开key.zip

里面的内容是

from PIL import Image

import struct

pic = Image.open('key.bmp')

fp = open('flag', 'rb')

fs = open('Who_am_I', 'wb')

a, b = pic.size

list1 = []

for y in range(b):

for x in range(a):

pixel = pic.getpixel((x, y))

list1.extend([pixel[1], pixel[0], pixel[2], pixel[2], pixel[1], pixel[0]])

data = fp.read()

for i in range(0, len(data)):

fs.write(struct.pack('B', data[i] ^ list1[i % a*b*6]))

fp.close()

fs.close()

可是Who_am_I和key.bmp还是加密的

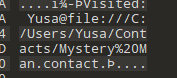

翻到一个mystery

dump出来

volatility -f Yusa-PC.raw --profile=Win7SP1x64 dumpfiles -Q 0x000000003fa09070 -D ./

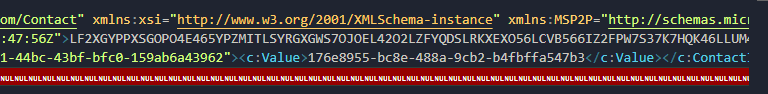

这里有段编码

先base32

再base64

拿到820ac92b9f58142bbbc27ca295f1cf48

这个可以打开key.bmp

找屏幕截图找到一个

th1s_1s_3gg5_k3y

有这个文件

内容也就是th1s_1s_3gg5_k3y

是彩蛋的密码。。

yusa姐姐希望西湖论剑的flag格式为yusameinv{.*?},但我就不^_^

用mimikatz抓了一下用户密码

YusaYusa520解出了Who_am_I。。

逆一下算法,拿到gif

一帧一帧的翻拿到flag