获得用户权限后有多种维持权限的方法,本文介绍其中一种–隐藏并克隆账号,下面直接上干活,进行操作

创建一个用户名末尾有$符号的账号。

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-JQ3wnkY2-1629795224529)(4073825952D94B23852BA079F28A14EE)]](https://img-blog.csdnimg.cn/9cbd4913f3464218942fac34756029f1.png?x-oss-process=image/watermark,type_ZmFuZ3poZW5naGVpdGk,shadow_10,text_aHR0cHM6Ly9ibG9nLmNzZG4ubmV0L3Fpbmd6aGFudGlhbnhpYQ==,size_16,color_FFFFFF,t_70)

这时net user 就无法发现该账号

这时候通过win +r 键,执行lusrmgr.msc 还是可以看到该用户的。

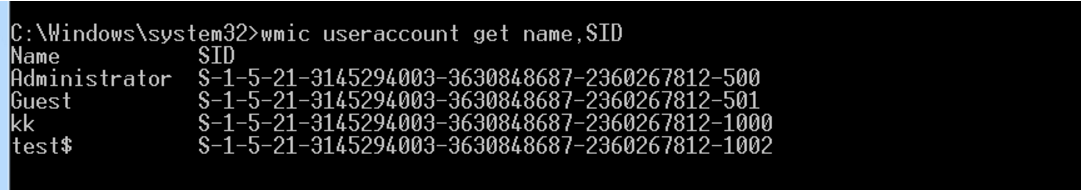

wmic useraccount get name,SID 命令也可以查看出。

HKEY_LOCAL_MACHINE\SAM\SAM\ ,默认system 才能修改,改成完全控制。

导出这三个,当然上面那串数字的要对应administrator和test$,

对应就是这块里面的值,等于外面的

然后将administrator 的F 值替换到test$中

然后执行 net user test$ /del 删除账户,然后将二、三注册表的值导入即可。

这时,net user 命令和用户管理界面也看不到了

wmic useraccout get name,SID 命令依旧坚挺。

当然注册表肯定还是有的。

使用D盾功能查看以下,要有足够权限,说白了,还是读的注册表

重启之后可以在本地用户管理的界面看见,但是服务器一般不重启

重启之后可以在本地用户管理的界面看见,但是服务器一般不重启

删除的话,可以直接在注册表里删掉