本文主要是对开机自启的目录、注册表项、服务以及计划任务实现权限维持的总结

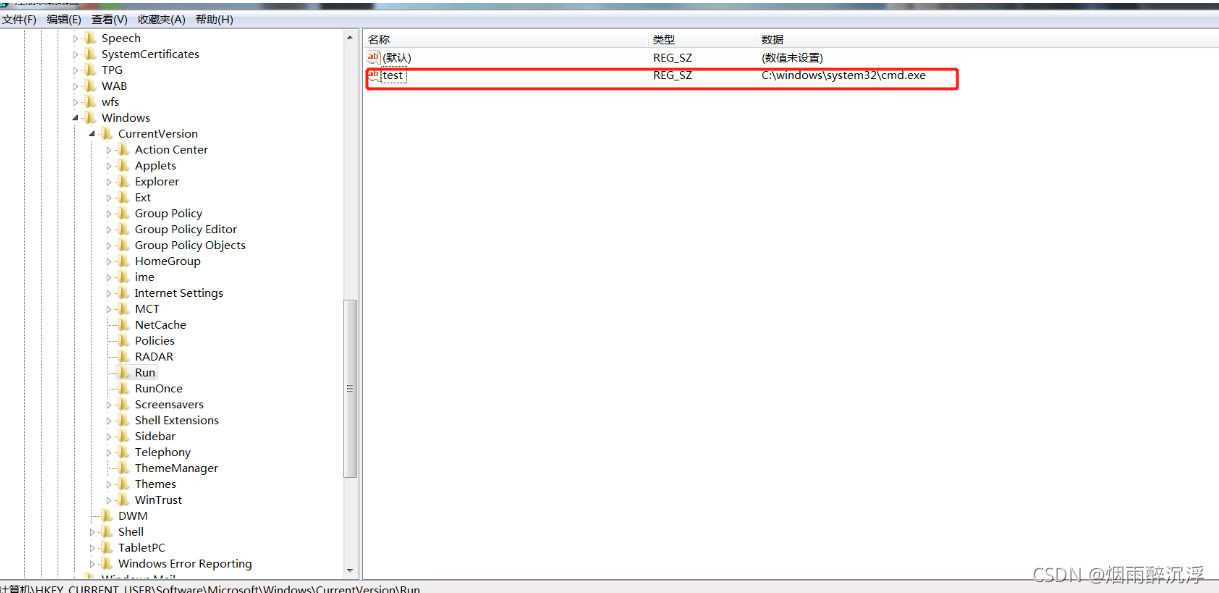

启动项注册表后门

HKEY_CURRENT_USER\software\micorsoft\windows\currentversion\run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Runonce

下面找一个键值试一下,确实是可以的,重新开机确实自启了,但也确实有点鸡肋,要是服务器的话怎么可能老是重启

开机自启目录

我自己已经测试过了,把exe扔到这个文件夹下面,开机就会自启

C:\Users\当前用户\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup

C:\ProgramData\Microsoft\Windows\Start Menu\Programs\StartUp

我再freebuf 上看的某篇文章说涉及到的键值

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\User Shell Folders

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Shell Folders

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Shell Folders

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\User Shell Folders

但实际上这几个键值应该记录的是开机自启时的路径,我试着添加一个路径,然后扔进去一个exe,看看重启能不能成功。

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-Y0Os5hGc-1630551972265)(24A1F079693D4C4BA72D1A02FEEE9CD8)]](https://img-blog.csdnimg.cn/3a9863ecddd7461fa7cc7b4a4df53f71.png?x-oss-process=image/watermark,type_ZHJvaWRzYW5zZmFsbGJhY2s,shadow_50,text_Q1NETiBA54Of6Zuo6YaJ5rKJ5rWu,size_20,color_FFFFFF,t_70,g_se,x_16)

我试了两个是白瞎,不能成功,而且这些原有的键值你也不能瞎几把改,玩意搞得系统无法启动就好玩了。

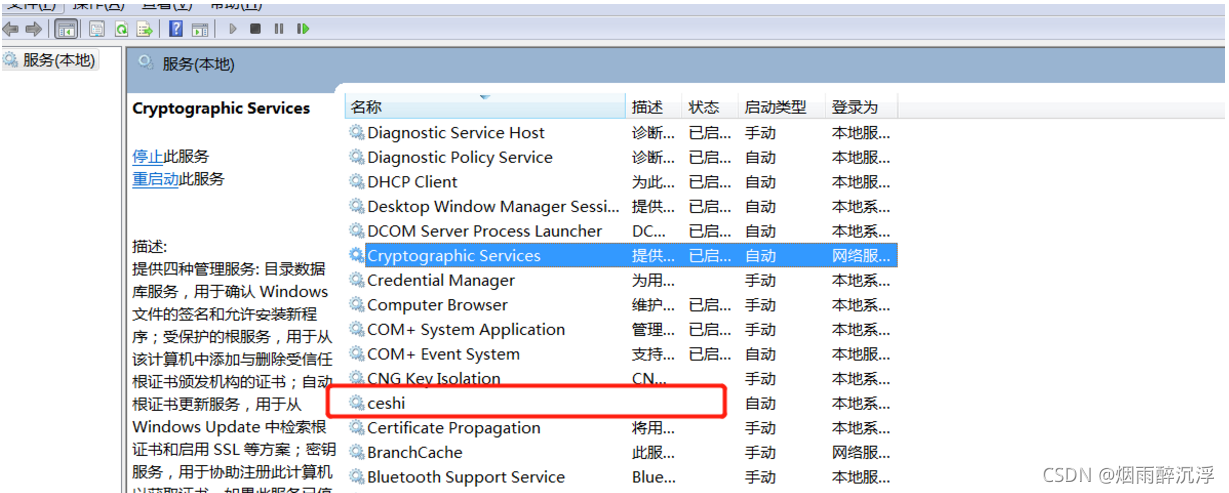

自启动服务后门

将exe或者dll 注册成服务,自启,而且还是系统权限,完美

使用命令

sc create ceshi binpath= D:\ceshi\ceshi.exe type= own start= auto displayname= ceshi

win+r 执行services.msc 找到你创建的服务代表成功了

dll注册成服务

dll 注册成服务之后会由svchost.exe调用启动,

svchost.exe是一类通用的进程名称。它是和运行动态链接库(DLLs)的Windows系统服务相关的。在Windows启动时,svchost.exe检查注册表中的服务,运行并载入它们。经常会有多个svchost.exe同时运行的情况,每一个都表示该计算机上运行的一类基本服务。每个系统中有多个很正常,数量也不绝对。

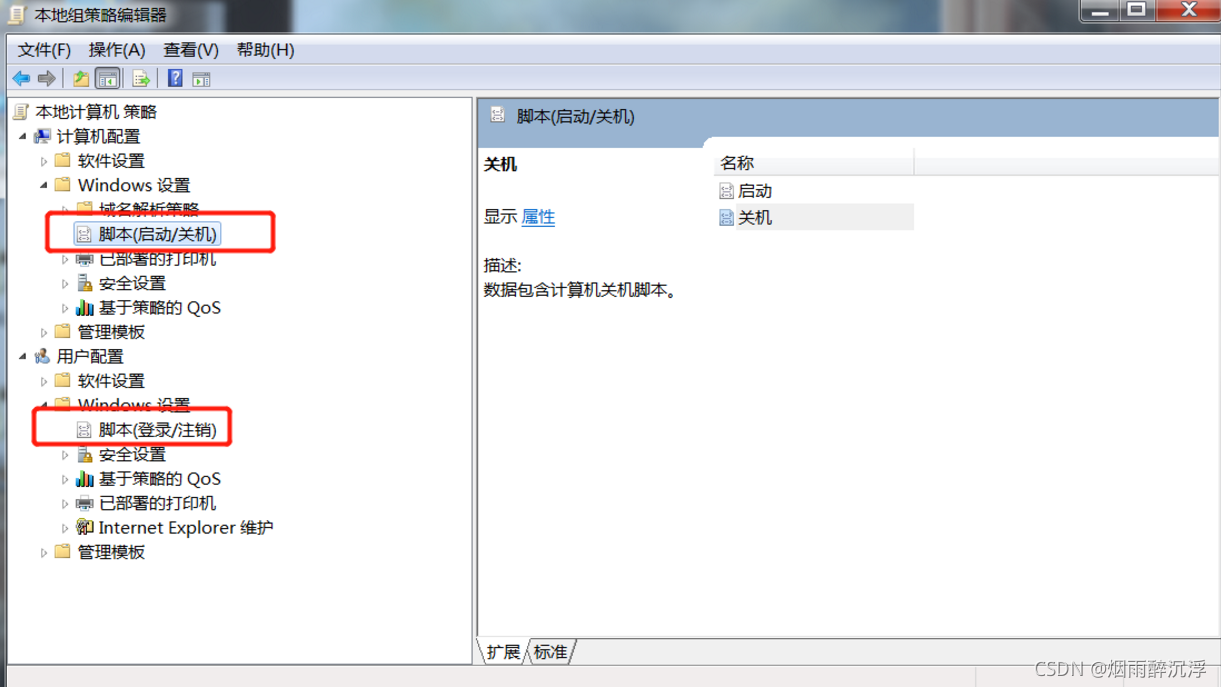

组策略脚本

这里的脚本是指的bat批处理文件的脚本或者说cmd命令的脚本,所以说还好,百度百度挺好写的,之前没发现这里还有用户登录、注销时可以配置的脚本,那就很棒棒,有点实用价值了。

计划任务

命令示例

创建一个名为testsctasks的计划任务, 任务内容是 执行test.py, 每天 13点执行

schtasks /create /tn testschtask /tr D:\test.py /sc DAILY /st 13:00:00

也可以在界面中添加,直接在控制面板中搜索就完事

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-HmwqMgC3-1630551972267)(2328D442707D4E00839D668C5008DD98)]](https://img-blog.csdnimg.cn/20de7d20be2d4c848a41f38c0932b6c8.png?x-oss-process=image/watermark,type_ZHJvaWRzYW5zZmFsbGJhY2s,shadow_50,text_Q1NETiBA54Of6Zuo6YaJ5rKJ5rWu,size_20,color_FFFFFF,t_70,g_se,x_16)

参考

https://www.freebuf.com/articles/system/229209.html

https://zhuanlan.zhihu.com/p/93808282

https://blog.csdn.net/qq_38684504/article/details/88255081

https://jingyan.baidu.com/article/0964eca2cb8c17c284f53670.html