概述

在企业中,部署Apache后只采用默认的配置参数,会引发网站很多问题,换句话说默认配置是针对以前较低的服务器配置的,以前配置已经不适用当今互联网时代

网页压缩

可以搭建在大型网络前面为后端服务器起到负载转发的作用,在访问网站的过程中,如果遇到页面加载慢的情况,不妨开启apache的页面压缩的功能,让页面在网络传输的过程中,对网站资源进行压缩,起到减少网络带宽,提高加载速度

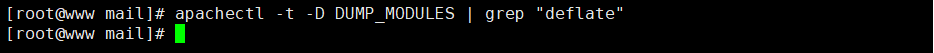

- 检查是否安装 mod_deflate 模块

apachectl -t -D DUMP_MODULES | grep "deflate"

- 没有安装 mod_deflate 模块,则重新编译安装Apache添加模块

systemctl stop httpd.service关闭服务

cd /usr/local/httpd/conf

mv httpd.conf httpd.conf.bak

yum -y install gcc gcc-c++ pcre pcre-devel zlib-devel

cd /opt/httpd-2.4.29/

./configure \

--prefix=/usr/local/httpd \

--enable-so \

--enable-rewrite \

--enable-charset-lite \

--enable-cgi \

--enable-deflate加入模块

make && make install重新编译安装 - 配置并启用mod_deflate模块

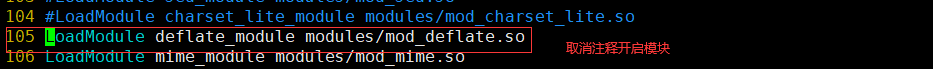

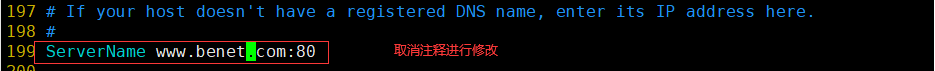

vim /usr/local/httpd/conf/httpd.conf

Listen 192.168.184.10:8052行修改

LoadModule deflate_module modules/mod_deflate.so105行取消注释开启模块

ServerName www.benet.com:80197行左右取消注释并修改

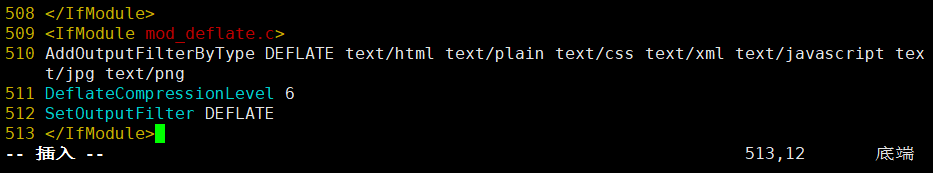

<IfModule mod_deflate.c>末行添加

AddOutputFilterByType DEFLATE text/html text/plain text/css text/xml text/javascript text/jpg text/png代表对什么样的内容启用gzip压缩

DeflateCompressionLevel 6代表压缩比范围1-9

SetOutputFilter DEFLATE代表启用deflate模块对本站点的输出进行gzip压缩

</IfModule>

apachectl -t

apachectl -t -D DUMP_MODULES | grep "deflate"

systemctl start httpd.service

- 测试mod_deflate模块是否生效

cd /usr/local/httpd/htdocs

随便整张图片进行验证,将guibai.jpg文件传到/usr/local/httpd/htdocs目录下

vim index.html

<meta charset="utf-8">

<html><body><h1> 随便编辑内容多一点</h1>

<img src="guibai.png"/>

</body></html>

systemctl restart httpd.service - 方法一:

在Linux系统中,打开火狐浏览器,右击点查看元素

选择网络-重新载入-选择HTML、WS、其他

访问http://192.168.150.20,查看响应头中包含 Content-Encoding:gzip

进入虚拟机进行验证

- 方法二

在虚拟机Windows系统中依次安装 Microsoft.NET4 和fiddler 软件,打开fiddler 软件

win10仅需安装fiddler.exe

选择 inspectors —> 选择 Headers

浏览器访问 http://192.168.150.20 ,双击200响应消息查看 Content-Encoding: gzip

网页缓存

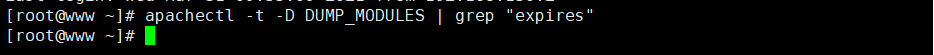

- 检查是否安装 mod_expires 模块

apachectl -t -D DUMP_MODULES | grep "expires"

- 如果没有安装 mod_expires 模块,重新编译安装 Apache 添加 mod_expires 模块

systemctl stop httpd.service关闭httpd服务

cd /usr/local/httpd/conf

mv httpd.conf httpd.conf.bak2再次将配置文件改名备份,准备重新生成

./configure \

--prefix=/usr/local/httpd \

--enable-so \

--enable-rewrite \

--enable-charset-lite \

--enable-cgi \

--enable-deflate \

--enable-expires加入 mod_expires 模块

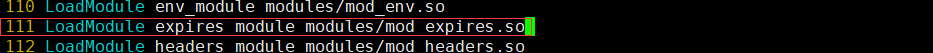

make && make install - 配置 mod_expires 模块启用

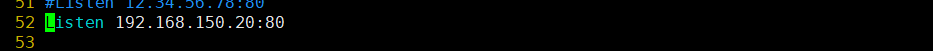

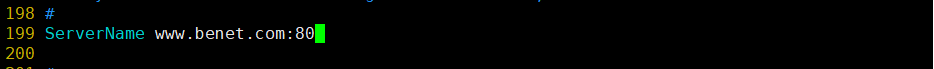

vim /usr/local/httpd/conf/httpd.conf

Listen 192.168.150.20:80

LoadModule expires_module modules/mod_expires.so

ServerName www.benet.com:80

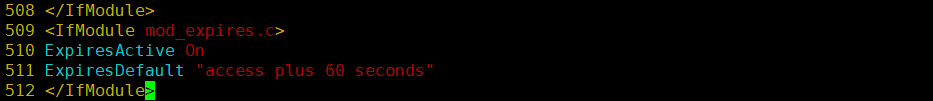

<IfModule mod_expires.c>

ExpiresActive On打开网页缓存

ExpiresDefault "access plus 60 seconds"设置缓存时间60秒

</IfModule>

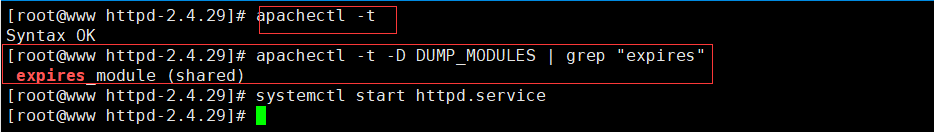

- 检查安装情况,启动服务

apachectl -t验证配置文件的配置是否正确

apachectl -t -D DUMP_MODULES | grep "expires"检查 mod_deflate 模块是否已安装

expires_module (shared)已安装的正确结果

systemctl start httpd.service

- 测试缓存是否生效

cat /usr/local/httpd/htdocs/index.html

在Linux系统中,打开火狐浏览器,右击点查看元素

选择 网络 —> 选择 HTML、WS、其他

访问 http://www.benet.com ,双击200消息查看响应头中包含 Expires 项

隐藏版本信息

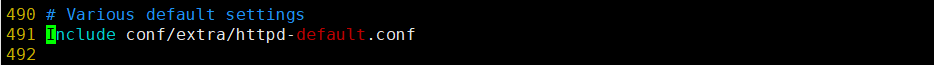

vim /usr/local/httpd/conf/httpd.conf

Include conf/extra/httpd-default.conf491行取消注释

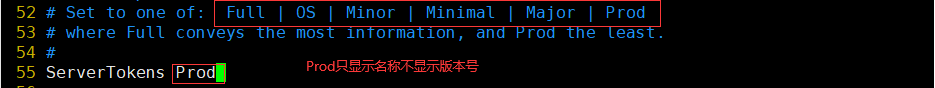

vim /usr/local/httpd/conf/extra/httpd-default.conf55行进行修改只显示名称,没有版本号

ServerTokens 表示 Server 回送给客户端的响应头域是否包含关于服务器 OS 类型和编译过的模块描述信息

systemctl start httpd.service

浏览器访问 http://192.168.150.20 ,双击200消息查看 Server 项

Apache防盗链

防盗链是防止别人的网站代码里面盗用我们自己服务器上的图片、文件、视频等相关资源。总的来说就是别人网站的点击量高的话盗用了自己服务器上的图片等资源会使网站的并发量由自己服务器所承载

如果别人盗用网站的这些静态资源,明显的是会增大服务器的带宽压力

作为网站的维护人员,要杜绝服务器的静态资源被其他网站盗用

- 检查是否安装 mod_rewrite 模块

apachectl -t -D DUMP_MODULES | grep "rewrite" - 没有安装mod_rewrite 模块,则重新编译安装 Apache 添加 mod_rewrite模块

systemctl stop httpd.service

cd /usr/local/httpd/conf

mv httpd.conf httpd.conf.bak2

yum -y install gcc gcc-c++ pcre pcre-devel zlib-devel

./configure \

--prefix=/usr/local/httpd \

--enable-so \

--enable-rewrite \添加模块

--enable-charset-lite \

--enable-cgi \

--enable-deflate \

--enable-expires

make && make install - 配置mod_rewrite模块启用

vim /usr/local/httpd/conf/httpd.conf

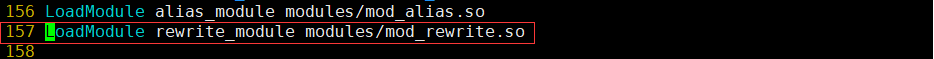

LoadModule rewrite_module modules/mod_rewrite.so157行取消注释开启模块

RewriteEngine On打开 rewrite 功能,加入 mode_rewrite 模块内容

RewriteCond %{HTTP_REFERER} !^http://benet.com/.*$ [NC]设置匹配规则

RewriteCond %{HTTP_REFERER} !^http://benet.com$ [NC]

RewriteCond %{HTTP_REFERER} !^http://www.benet.com/.*$ [NC]

RewriteCond %{HTTP_REFERER} !^http://www.benet.com/$ [NC]

RewriteRule .*\.(gif|jpg|swf)$ http://www.benet.com/kechi.png设置跳转的路径

RewriteCond %{HTTP_REFERER} !^http://www.benet.com/.*$ [NC] 的字段含义:

%{HTTP_REFERER} :存放一个链接的 URL,表示从哪个链接访问所需的网页

!^ :表示不以后面的字符串开头

http://www.benet.com :是本网站的路径,按整个字符串匹配

.*$ :表示以任意字符结尾

[NC] :表示不区分大小写字母

RewriteRule .*\.(gif|jpg|swf)$ http://www.benet.com/kechi.png 的字段含义:

.:表示匹配一个字符

* :表示匹配 0 到多个字符,与.合起来的意思是匹配 0 到多次 前面的任意字符,如果是 1 到多次匹配可以用+表示

\.:\转义字符这里就代表字符.

(gif|jpg|swf) :表示匹配gif、jpg、swf任意一个

$:表示结束,最后的规则是以“.gif”、“.jpg”、“.swf”结尾, 前面是1到多个字符的字符串,也就是匹配图片类型的文件

http://www.benet.com/kechi.png:表示转发到这个路径

整个配置的含义是,使用本网站以外的网站域名访问本站的图片文件时,跳转到kechi.png这个图片内容

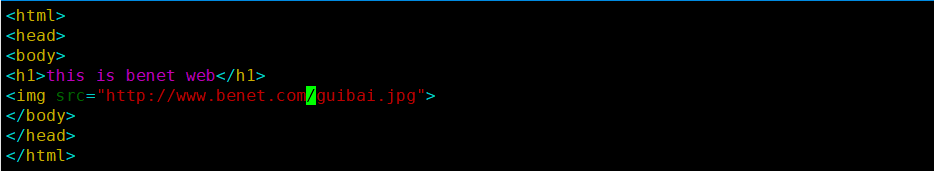

- 网页准备

web源主机配置:

cd /usr/local/httpd/htdocs

将网站图片与防盗链图片上传到当前目录下

vim index.html

<meta charset="utf-8"><html><body><h1>服务器日常一拜服务器日常一拜</h1>

<img src="guibai.jpg"/>

</body></html> - 模拟盗链的过程

准备一台主机作为盗链网站的服务器

yum install -y httpd

systemctl restart httpd

cd /var/www/html/

vim index.html

echo "192.168.150.20 www.benet.com" >> /etc/hosts

echo "192.168.150.30 www.accp.com" >> /etc/hosts

此时盗链的图片被跳转到防盗链的图片