攻防世界-unserialize3题

_wakeup()函数

顾名思义,与sleep函数相对应,sleep函数用做睡眠,wake_up函数用作唤醒。

在序列化和反序列化的过程中会经常用到wake_up函数,在反序列化时,即执行 unserialize() 函数时,会首先检查实例化对象中是否含有wake_up函数,若含有,则首先调用执行wake_up函数。

wake_up函数的作用:

经常用在反序列化操作中,例如重新建立数据库连接,或执行其它初始化操作。

序列化:

将对象转换成字符串。字符串包括 属性名 属性值 属性类型和该对象对应的类名。

反序列化:

在适当的时候把这个字符串再转化成原来的对象。

题目分析

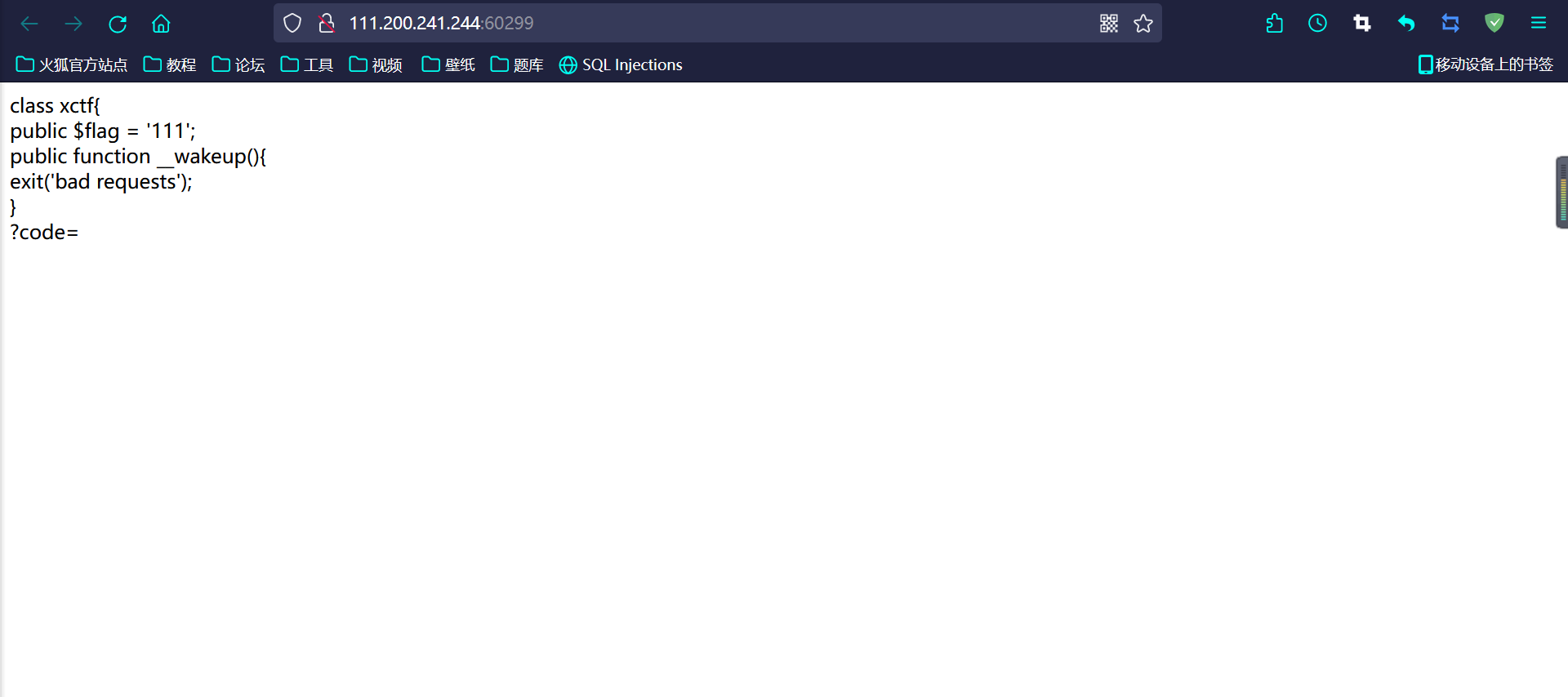

进入靶场后,界面为一段php的代码:

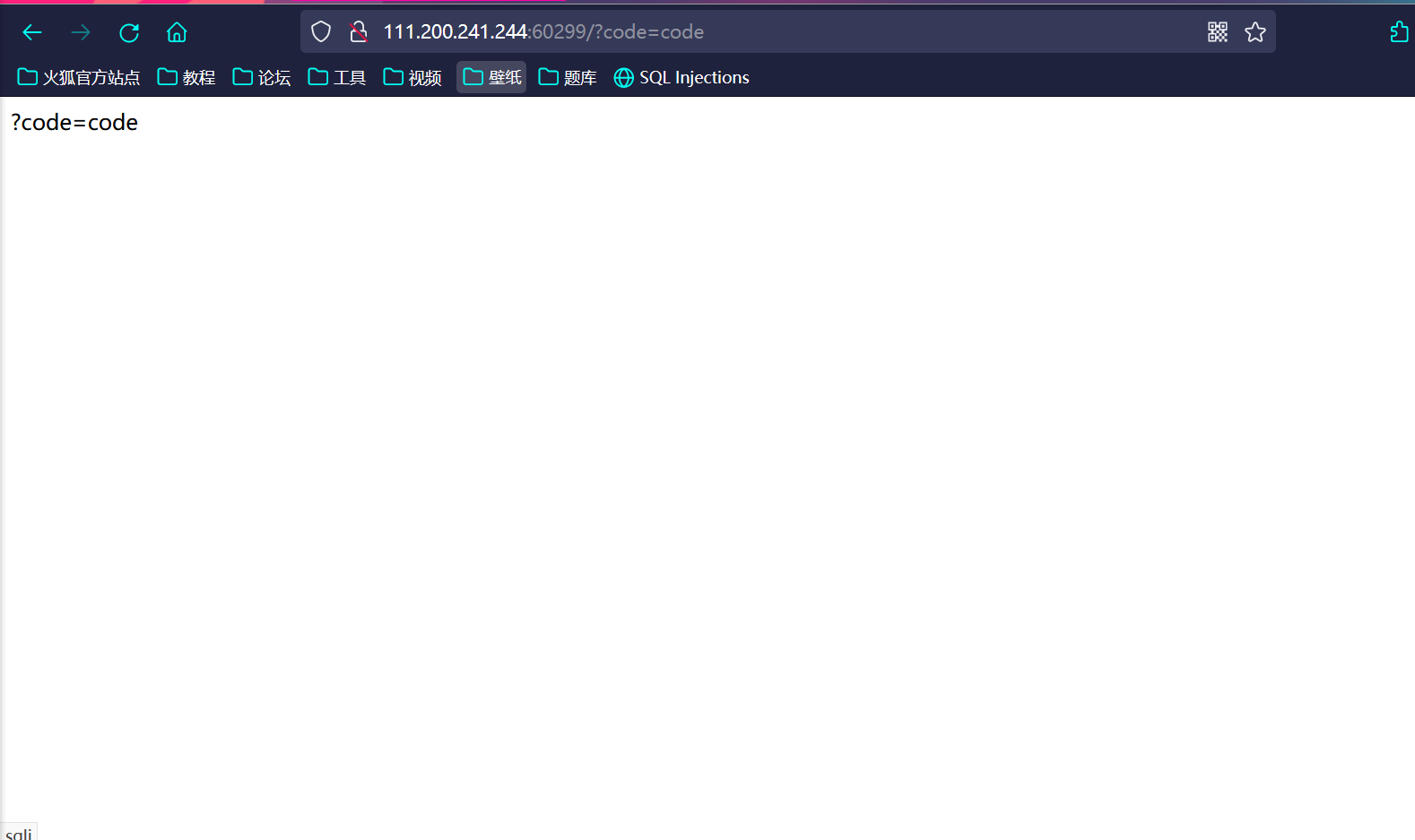

观察代码,定义了一个名为xctf的类,后续代码有一个 ?code= 这时,我们很容易联想到url地址中存在一个名为code的参数,测试一下:

确实页面正常返回,但是返回的页面也没啥鸟用,就是我们自己输入的code值。

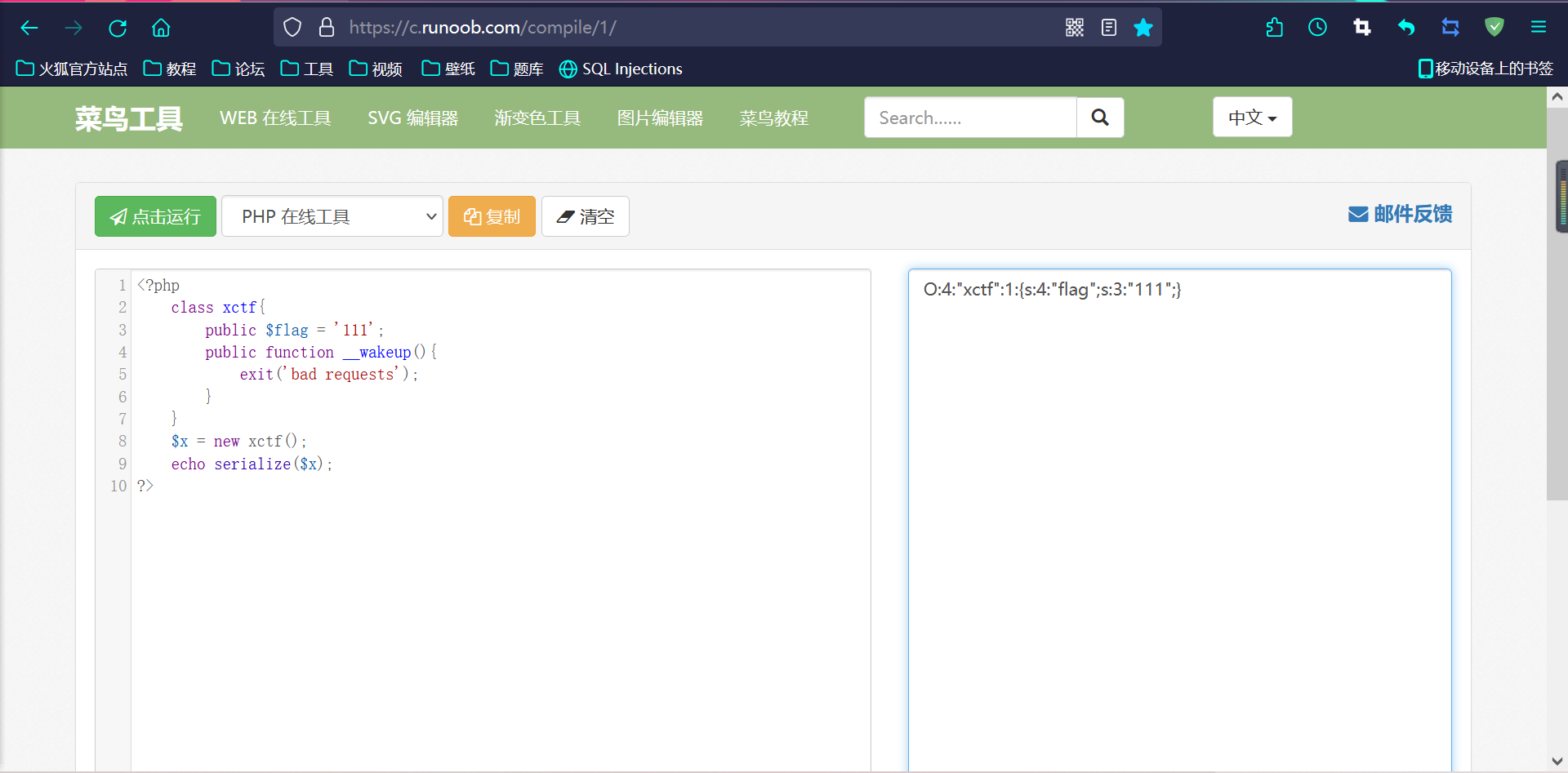

但是既然本题与序列化有关,那么code的参数输入之后必然应该经历一次反序列化的过程,不然,wake_up函数的作用就完全丧失了,所以,将class xctf 进行一次序列化,序列化的结果作为参数传入code:

(菜鸟工具最适合菜鸟了!<手动滑稽>)

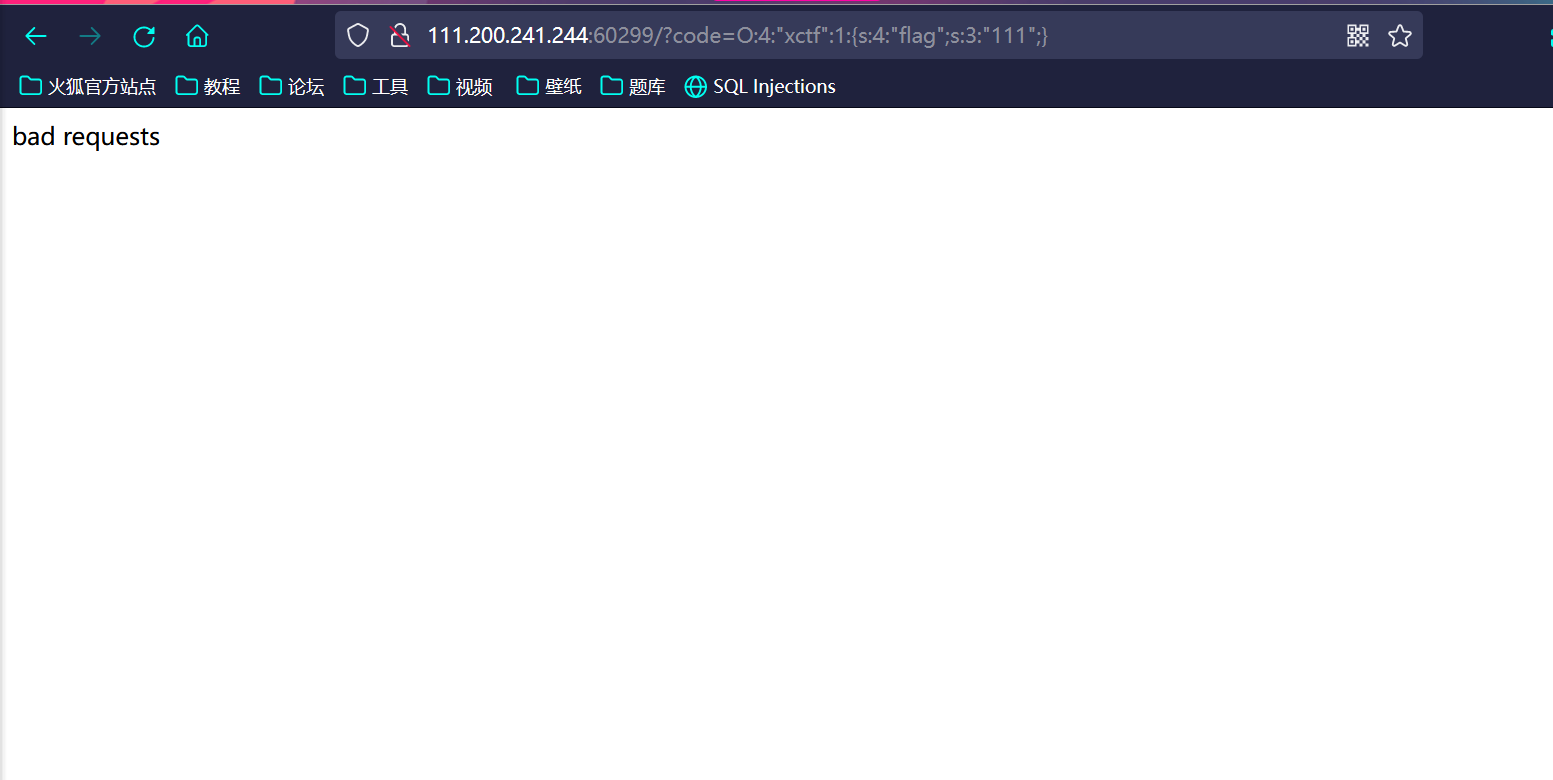

看一看直接将序列化后的结果传参是什么情况:

果不其然,输出bad request,那么接下来,我们就很容易想到,应该绕过这个wake_up函数,才有可能有新的进展(事实确实如此):

绕过 _wakeup函数

原理:

当序列化字符串表示的对象属性个数的值大于真实个数的属性时就会跳过__wakeup的执行。

序列化后的结果为:

O:4:"xctf":1:{s:4:"flag";s:3:"111";}

其中:

o:表示object,即序列化的对象为一个对象

4:表示名字长度是4

“ xctf ” :即序列化对象的名字

1:表示表示被序列化的对象的属性个数

s:表示string

所以,要想要绕过wake_up函数,将序列化后的值中的1改为2即可:

O:4:"xctf":2:{s:4:"flag";s:3:"111";}

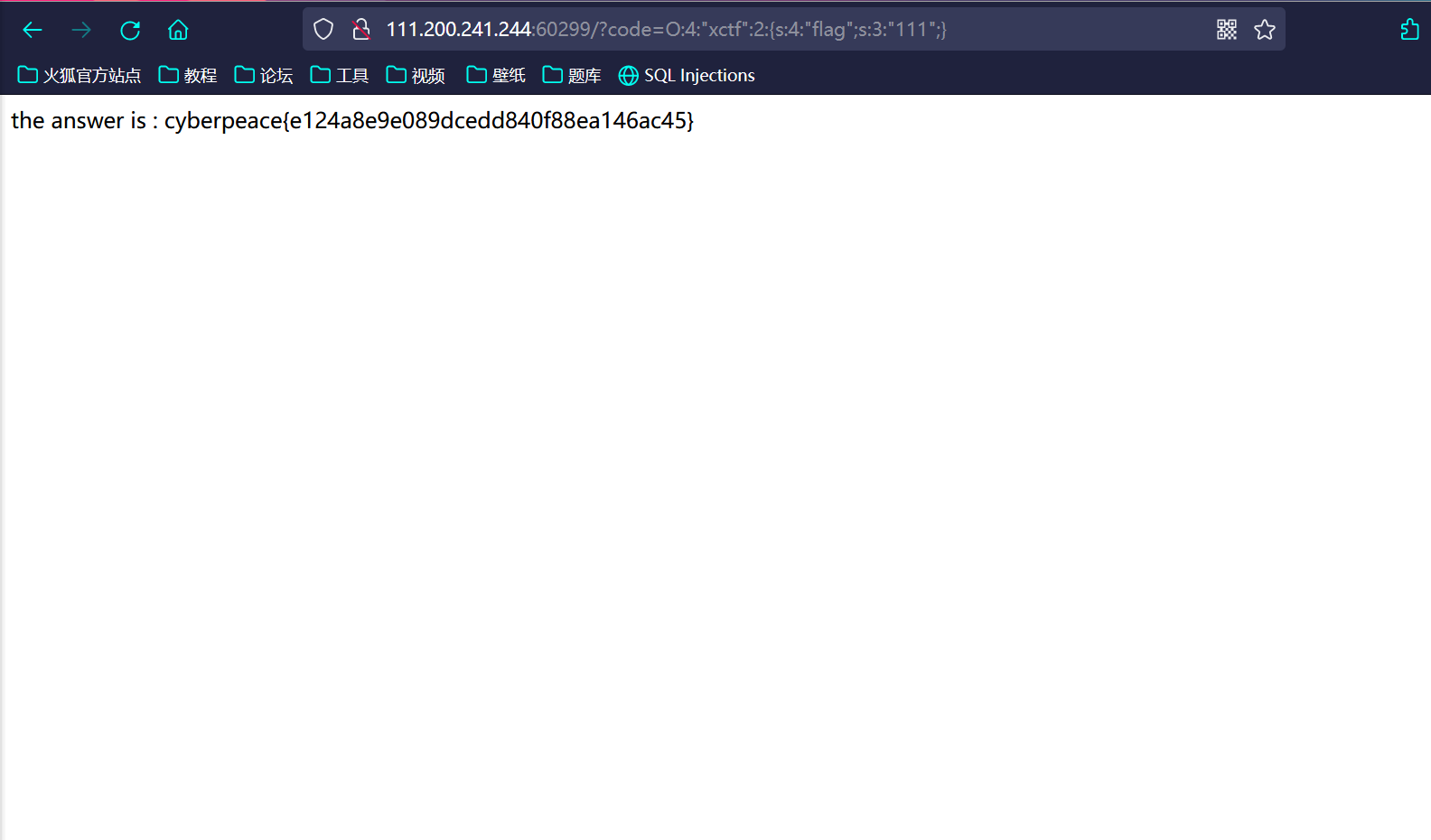

测试结果:

成功绕过wake_up,爆出flag!

成功绕过wake_up,爆出flag!