为什么装kali看看下面两张图想必大家都懂了吧

准备工作

首先我们打开著名的xda搞机论坛 https://forum.xda-developers.com/t/rom-official-kali-nethunter-for-the-huawei-nexus-6p-android-8-1.4080807/.

- nexus6p或其它nexus手机一部

- 电脑一台(需安装adb环境(https://developer.android.google.cn/studio/releases/platform-tools.platform-tools_r30.0.5-windows具体百度安装adb工具及驱动)

- 需提前下载好的东西:

底包: https://dl.google.com/dl/android/aosp/angler-opm7.181205.001-factory-b75ce068.zip.

twrp:https://twrp.me/huawei/huaweinexus6p.html.

magisk:https://github.com/topjohnwu/Magisk.

NetHunter: https://www.offensive-security.com/kali-linux-nethunter-download/.

刷入底包(简述)

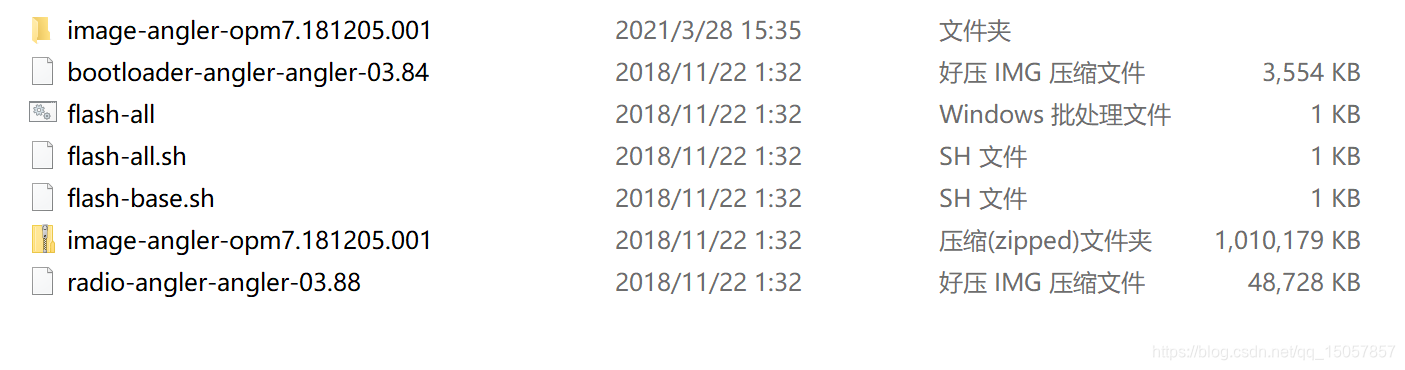

1.将底包文件全部解压,得到图中所示文件,在此界面总按住键盘shift同时点击鼠标右键选择-“在此次打开powershell窗口”。

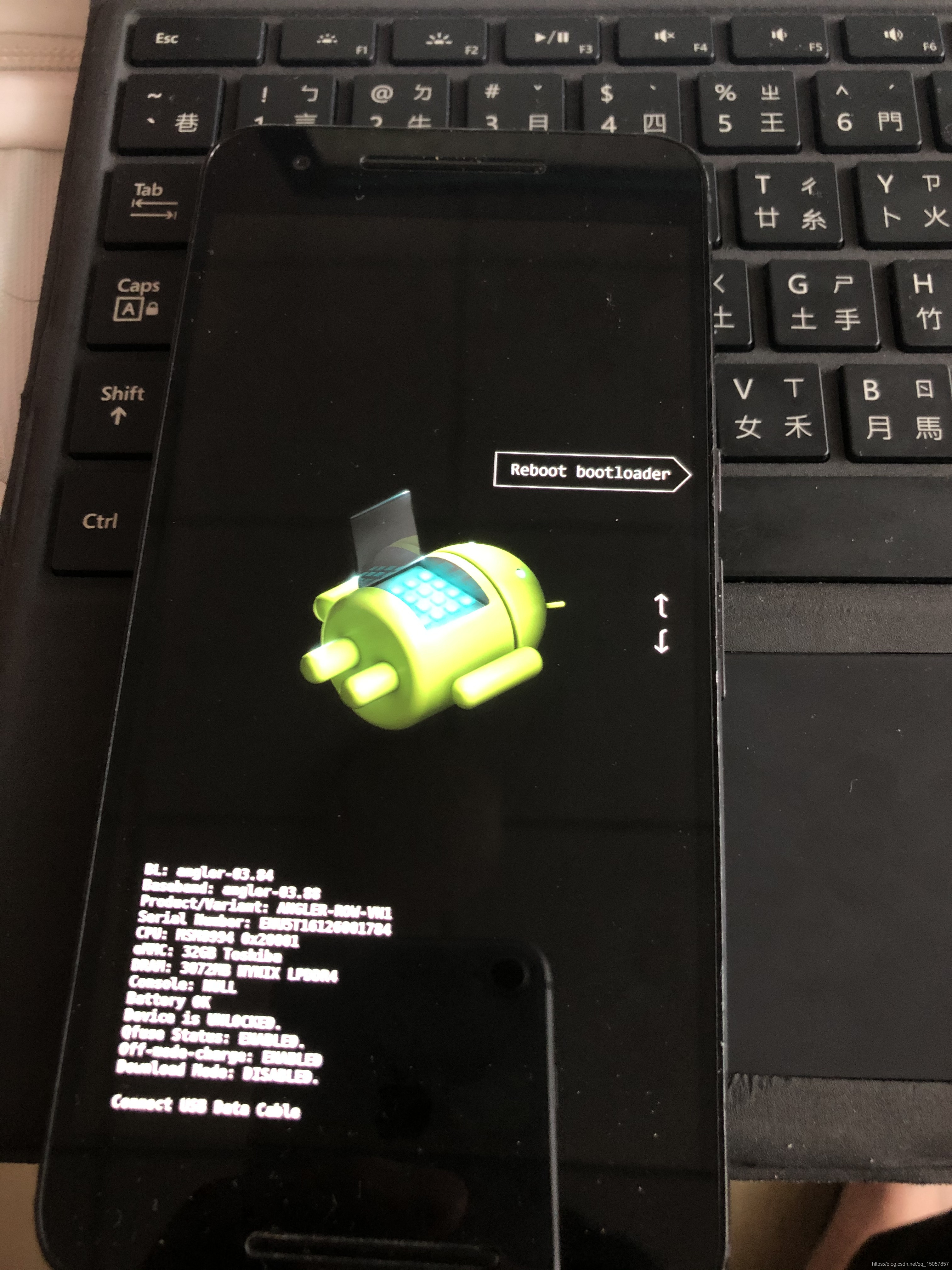

2.将手机关机同时按住电源键和音量下键等待两三秒手机进入bootloader模式使用数据线连接至电脑

在powershell窗口中执行如下命令

fastboot flashing unlock

adb reboot bootloader

fastboot flash bootloader bootloader-angler-angler-03.84.img

fastboot reboot-bootloader

fastboot flash radio radio-angler-angler-03.88.img

fastboot reboot-bootloader

执行完后输入

cd image-angler-opm7.181205.001进入继续执行如下命令

fastboot flash vendor vendor.img

fastboot reboot-bootloader

fastboot flash system system.img

fastboot flash:raw boot boot.img

fastboot flash recovery recovery.img

过程大概10分钟左右执行完后没有问题直接开机开机后简单设置一下后关机

对设备刷入recovery、root、及刷入NetHunter

再次进入bootloader模式

现在我们需要做的是对系统刷入twrp及root

我下载的是twrp-3.4.0-0-angler.img

在下载路径中按上述同样方法打开powershell输入如下命令

fastboot flash recovery twrp-3.4.0-0-angler.img

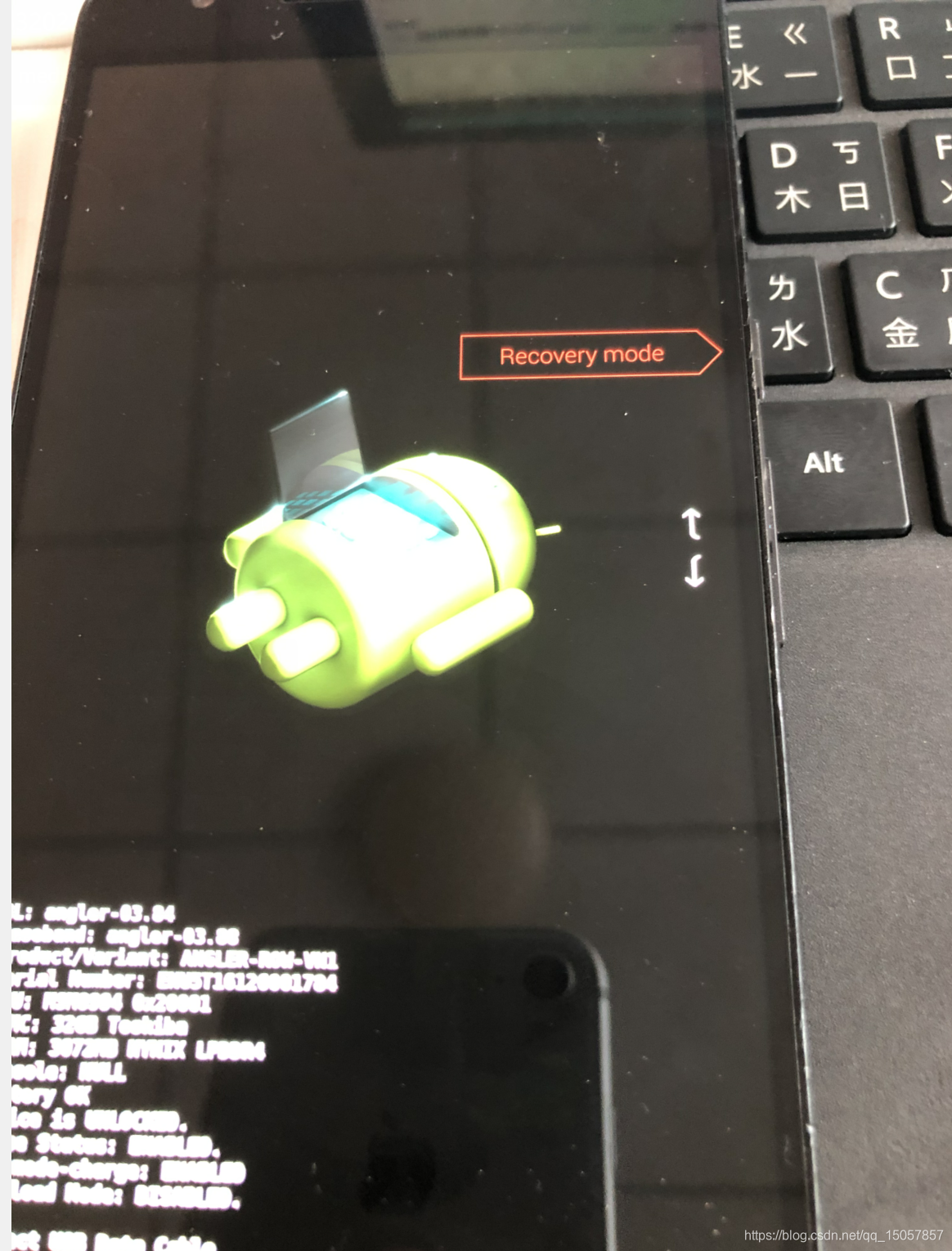

然后按手机音量下键选择进入recovery mode模式

插入usb连接电脑将下载好的magisk和NetHunter包传入手机

twrp中选择install进入选择你下载好传入的magisk包我这里是Magisk-v21.4.zip点击右滑选择安装待安装完成至此代表root已成功完成

返回选择reboot重启手机进入系统确保存在magisk程序。

再次关机同上步骤进入twrp选择安装之前传入的我这里是nethunter-2021.1-angler-oreo-kalifs-full.zip,待安装完成重启,

发现卡google界面,等待很久发现没有任何反应,推测是掉内核了。

手机重启进入bootloader模式继续之前刷底包的步骤中

fastboot flash:raw boot boot.img

刷入内核,先别着急开机我们继续进入twrp模式,重新刷入magisk后再开机,因为需要重新对底层进行root。

刷入magisk后就可以开机了

注意:重启开机后需要先配置系统内NetHunter软件-Kail Chroot Manager,激活补丁就可以开始愉快玩耍了。

附:界面图欣赏