七.simple_php

PHP中,

==是不严格的比较,会先进行类型转换再比较,

===是全等,要求类型相同且值相等

在这里只需构造一个a类型转化后为0且为真,b不是数字且类型转换后大于1234,用get方式提交,即可得flag。

八.get_post

由题目可得本题与HTTP两种请求方法get和post有关

打开发现为get传参,get方式就是将参数直接放入url中

打开发现为get传参,get方式就是将参数直接放入url中

构造后出现了第二个要求,要求使用post传参,这里直接使用火狐的hackbar插件。

直接传入,得到flag

直接传入,得到flag

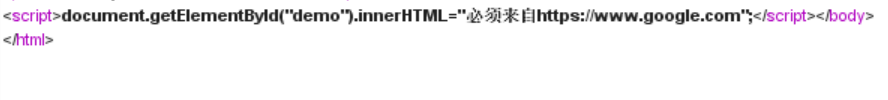

九.xff_referer

打开题可以知道本题考查修改请求头

利用burp,构造X-Forwarded-For=123.123.123.123

利用burp,构造X-Forwarded-For=123.123.123.123

得到

构造referer:https://www.google.com

得到flag

十.webshell

访问index.php,结果一直显示一句话木马

访问index.php,结果一直显示一句话木马

利用菜刀连接木马,口令为shell,得到flag.txt。

十一.command_execution

先ping一下

先ping一下

可以ping通,然后尝试命令拼接执行,找到flag

十二.simple_js

随便输入发现

随便输入发现

点确定,跳转为一面空白,网页标题为JS,看一手源代码

点确定,跳转为一面空白,网页标题为JS,看一手源代码

呃…看不懂,下面为大佬解答:

呃…看不懂,下面为大佬解答:

那么长的一串,看格式我们知道是16进制。拿到16进制最常见的办法是转化为字符串,也就是先转化为10进制,再对应上ASCII码然后输出字符。