物理网络层协议

- 根据用于互联的物理介质分类

- 有线

- 无线

- 核心:网卡

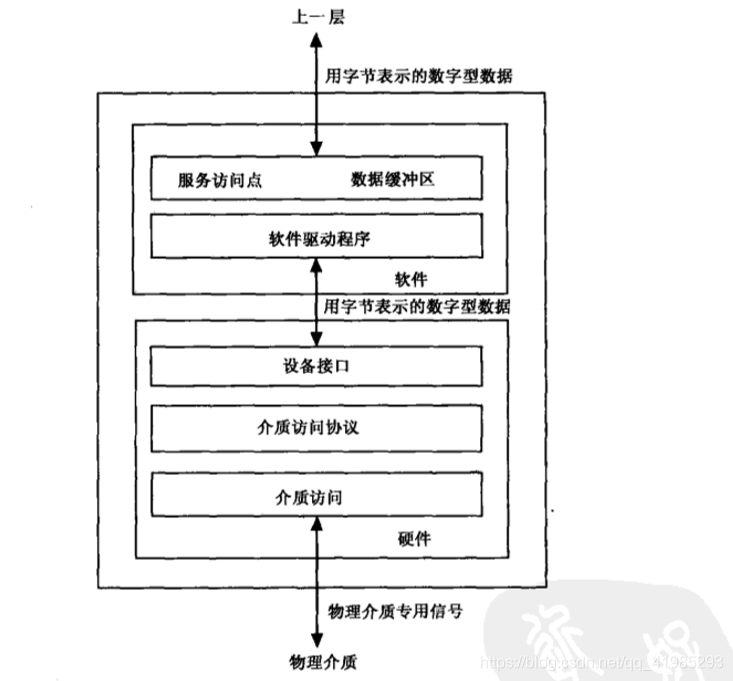

- 物理网络层方框图【构成图】

- 构成概述

- 硬件控制器:网卡等,主要用于和物理介质的接口【如网线】以及和计算机系统的接口

- 软件部分:负责给上一层提供服务,维护缓冲区,以及和硬件接口的设备驱动程序

常见攻击方法

- 硬件地址欺骗【产生具有源硬件地址的数据包,但这个地址并不是发送设备的源地址,这个地址与网络中另一台非法设备相同】

- 网络嗅探【捕捉与目标地址无关的数据包】

- 物理攻击

- 偶然的

- 故意的

有线网络协议

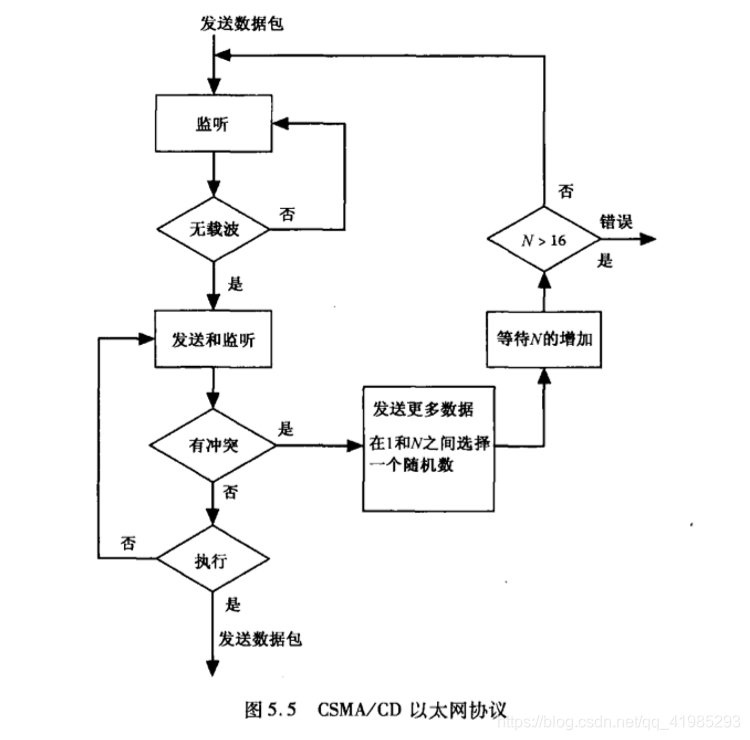

- 有线以太网协议(载波侦听多路访问/冲突检测 CSMA/CD)

- 由网络控制器在介质上侦听,看看是否有其它设备正在传输【载波】,如果没有,则监听的设备可以发送数据包

- 两台以上的设备在网上监听,这时候为了防止冲突,将会一直监听,进行冲突检测,如果发生碰撞,则重新等待机会发送

- 协议实现草图

- 以太网的改进

- 从使用同轴电缆改为使用双绞线和集线器,简化线路

- 使用网络交换机,增加了设备的智能性,计算机可以直连网络,改进了性能,同时减少了冲突

- 以太网的改进

- 以太网协议中的漏洞

- 按照分类还是划分为那四类

无线网络协议

- 无线以太网协议

- 802.11a

- 802.11b

- 802.11g

- 802.11h

- 无线AP【访问接入点】

- 产生无线网络,并且负责访问网络

- 提供对有线网络的访问

- 无线以太和有线以太的主要区别

- 无线以太不能检测冲突

- 载波侦听多路访问/冲突避免 CSMA/CA【AP和无线设备联系成功后,无线设备和AP通信的协议】【除了不能检测冲突和CSMA/CD差不多】

- 按照分类方法有四类攻击

常用对策

- 虚拟局域网-VLAN【使用交换机将设备划分到一个独立的局域网的系统】

- 静态VLAN【基于固定端口划分】

- 动态VLAN【基于设备硬件地址】

- 网络访问控制-NAC

- 通过对设备的验证决定设备是否应该存在于网络中【用于隔离受感染或者错误配置的设备】

例题解析【仅用作考试,可能不是准确答案】

-

在互联网上搜索可以侦探硬件地址欺骗的工具。

IP-MAC SACANNER

360流量防火墙

聚生网管

XArp

ARPkiller -

是什么使得WPA协议比WEP协议更安全?

WPA作为IEEE 802.11通用的加密机制WEP的升级版,在安全的防护上比WEP更为周密,主要体现在身份认证、加密机制和数据包检查等方面,而且它还提升了无线网络的管理能力。WPA、WEP对比,WEP使用一个静态的密钥来加密所有的通信。WPA不断的转换密钥。WPA采用有效的密钥分发机制,可以跨越不同厂商的无线网卡实现应用。

-

为什么WPA和WEP都很难用于公共无线网中,如果实现的话,它们能提供更高级别的安全吗?

在一个公共无线网络环境中,无论是WPA还是WEA最难实现的就是密钥的传递问题,一旦解决,安全性可以有提升。

-

如何侦探恶意访问接人点?

可以经常使用一台检测设备绕着所在的建筑进行检测来识别非法接入点。

还可以使用网络分析仪,简单地将它连接至网络中,从有线网络进行高级的主动搜索就可以查找到连接在广播域中的所有设备,以此来分析是否有非法接入设备。