通过idea的docker插件可以将项目一键部署到远程服务器的docker,这里记录一下流程

一、简单实现一键部署

1. 环境准备:

- idea下载好docker插件

- 服务器安装好docker:https://blog.csdn.net/qq_40622253/article/details/108004856

2. idea连接至远程docker

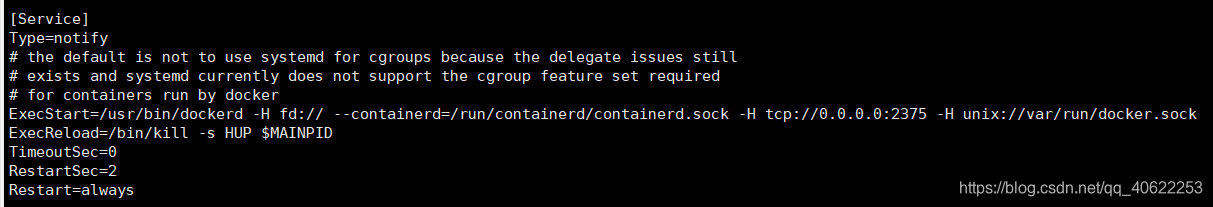

- 首先需要开放从外部访问docker的端口:

vim /lib/systemd/system/docker.service

打开docker配置文件

在ExecStart后面接上这一行:

-H tcp://0.0.0.0:2375 -H unix://var/run/docker.sock

/var/run/docker.sock是Docker守护程序默认监听的unix套接字,可用于在容器内与守护程序进行通信

接着重新加载配置文件并重启docker

systemctl daemon-reload

systemctl restart docker

systemctl daemon-reload //重新加载配置文件

systemctl restart docker //重启docker

- 此外,还需要修改云服务器平台的防火墙,开放2375端口,这里使用的是阿里云,需要添加安全组规则:

xshell连接服务器并执行curl http://(服务器IP):2375/info指令,有回显信息,表明2375端口开放成功

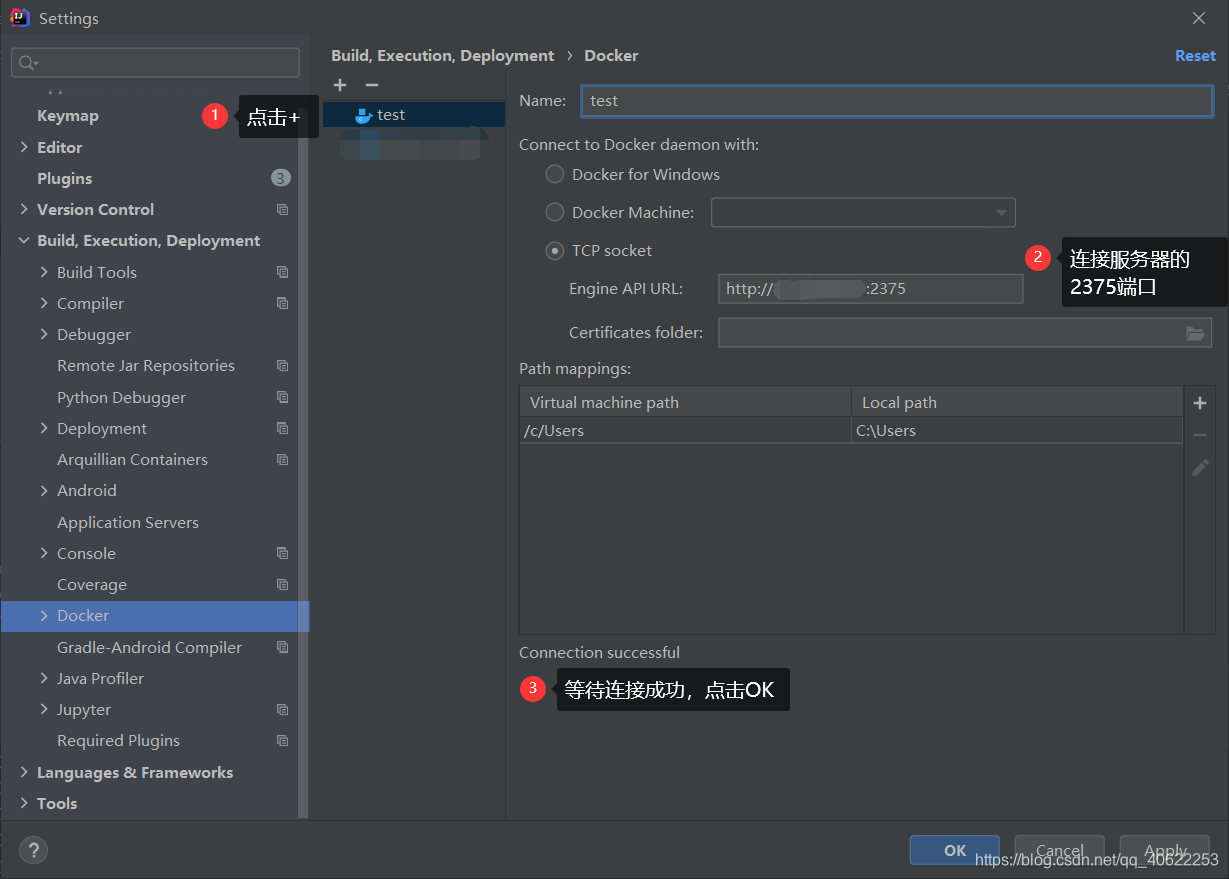

- idea连接2375端口:

在idea中打开settings,搜索docker并点开

至此,idea已经成功连接服务器的2375端口

3. idea一键部署至远程docker

- 首先需要创建一个Dockerfile

FROM openjdk:13-alpine3.9

VOLUME /tmp

ADD *.jar app.jar

RUN sh -c 'touch /app.jar'

ENTRYPOINT ["java","-Djava.security.egd=file:/dev/./urandom","-jar","/app.jar"]

- FROM:表示基础镜像,即运行环境

- VOLUME /tmp创建/tmp目录并持久化到Docker数据文件夹,因为SpringBoot使用的内嵌Tomcat容器默认使用/tmp作为工作目录;其效果是在主机

/var/lib/docker 目录下创建了一个临时文件,并链接到容器的/tmp- ADD:拷贝文件并且重命名(将应用jar包复制到app.jar)

- ENTRYPOINT:容器启动时运行的命令,相当于我们在命令行中输入java -jar xxxx.jar,为了缩短 Tomcat 的启动时间,添加java.security.egd的系统属性指向/dev/urandom作为 ENTRYPOINT

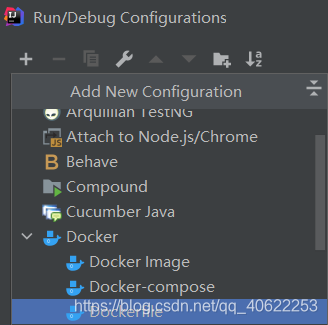

- 接着需要在idea中配置docker

首先创建一个文件夹,叫做docker,用来放Dockerfile以及待会儿生成的jar文件

点击右上方Edit Configuration

点击dockerfile

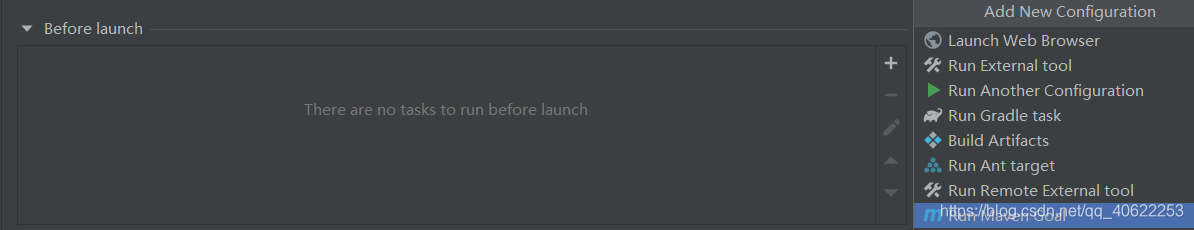

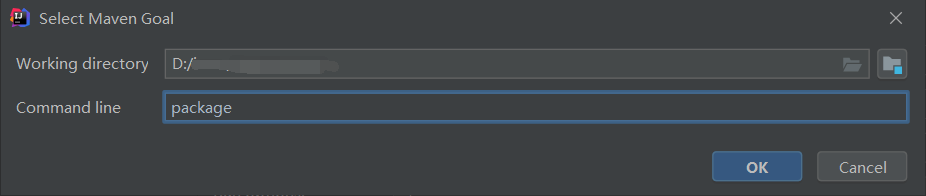

接着在Before launch中,添加:

表示先使用maven的package方法打包成jar,再运行Dockerfile

- 最后需要在pom文件中配置

在plugins中添加:

<plugin>

<groupId>org.apache.maven.plugins</groupId>

<!--maven的antrun插件,实现文件的拷贝-->

<artifactId>maven-antrun-plugin</artifactId>

<version>1.8</version>

<executions>

<execution>

<!--表示在package的时候执行下面的操作-->

<phase>package</phase>

<configuration>

<target>

<!--可以注意到maven的package打包的jar都放在target目录下,

并且是按照"${project.artifactId}-${project.version}.${project.packaging}"这个格式来命名的-->

<!--将生成的jar复制到刚刚的docker文件夹中,以便传输-->

<copy todir="src/docker"

file="target/${project.artifactId}-${project.version}.${project.packaging}"/>

</target>

</configuration>

<goals>

<goal>run</goal>

</goals>

</execution>

</executions>

</plugin>

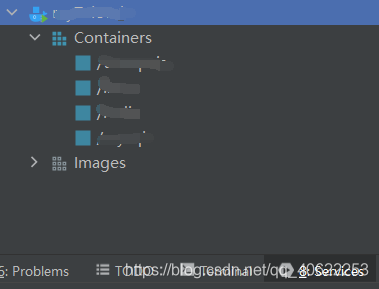

最后services中deploy,实现一键部署

二、加密部署

为什么要加密部署

开放2375端口,很容易被黑客攻击,自己的服务器就成了别人的矿机了,需要加密端口

1. 创建ca文件夹用来放置私钥和公钥

- 首先创建文件夹

mkdir -p /usr/local/ca

- 进入文件夹

cd /usr/local/ca/

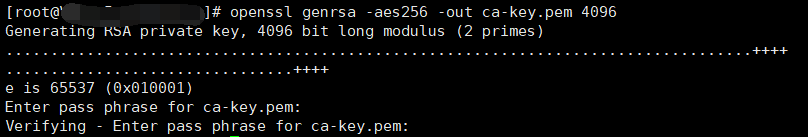

2. 创建密码

openssl genrsa -aes256 -out ca-key.pem 4096

需要连续输入两次

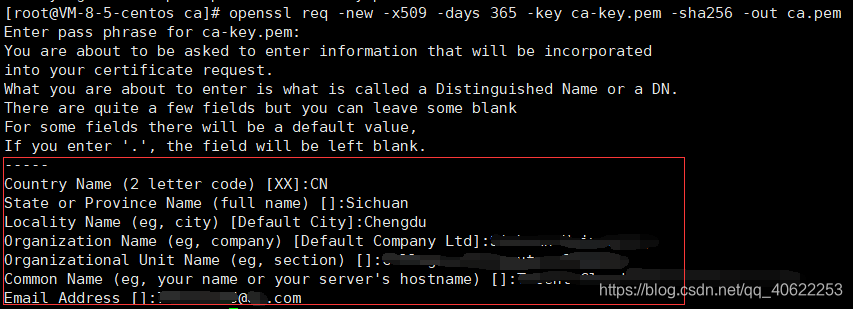

3. 使用CA私钥生成自签名CA证书ca.pem

-days代表证书的有效期,不设置的话默认为30天

openssl req -new -x509 -days 365 -key ca-key.pem -sha256 -out ca.pem

按要求输入各项信息

4. 生成server-key.pem

openssl genrsa -out server-key.pem 4096

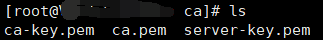

ca文件夹下出现这些文件

5. 生成server.csr

openssl req -subj '/CN=(这里填写你服务器的IP)' -sha256 -new -key server-key.pem -out server.csr

如openssl req -subj '/CN=x.x.x.x' -sha256 -new -key server-key.pem -out server.csr

6. 配置白名单

接下来要允许那些ip可以连接到服务器的docker,因为已经是ssl连接,推荐配置0.0.0.0,也就是所有ip都可以连接(但只有拥有证书的才可以连接成功),这样配置好之后其他人也可以使用

echo subjectAltName = IP:(你服务器的IP),IP:0.0.0.0 >> extfile.cnf

7. 执行命令,将Docker守护程序密钥的扩展使用属性设置为仅用于服务器身份验证

echo extendedKeyUsage = serverAuth >> extfile.cnf

8. 执行命令,并输入之前设置的密码,生成签名证书

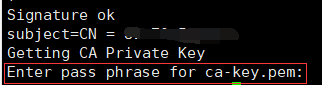

openssl x509 -req -days 365 -sha256 -in server.csr -CA ca.pem -CAkey ca-key.pem \-CAcreateserial -out server-cert.pem -extfile extfile.cnf

红框处输入刚刚的密码

9. 生成客户端的key.pem,到时候把生成好的几个公钥私钥拷出去即可

openssl genrsa -out key.pem 4096

10. 执行命令

openssl req -subj '/CN=client' -new -key key.pem -out client.csr

11. 执行命令,

echo extendedKeyUsage = clientAuth >> extfile.cnf

12. 生成cert.pem,需要输入前面设置的密码,生成签名证书

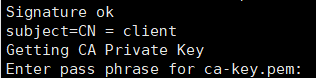

openssl x509 -req -days 365 -sha256 -in client.csr -CA ca.pem -CAkey ca-key.pem \-CAcreateserial -out cert.pem -extfile extfile.cnf

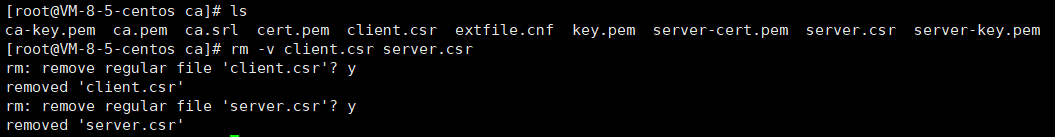

13. 删除client.csr和server.csr

rm -v client.csr server.csr

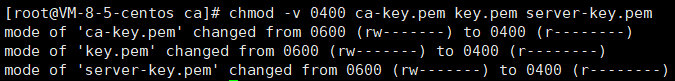

14. 修改权限,删除密钥写入权限,且只能被自己读取

chmod -v 0400 ca-key.pem key.pem server-key.pem

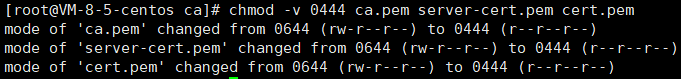

15. 证书可以是对外可读的,删除写入权限以防止意外损坏

chmod -v 0444 ca.pem server-cert.pem cert.pem

16. 服务器证书复制到/etc/docker/下

cp server-*.pem /etc/docker/

cp ca.pem /etc/docker/

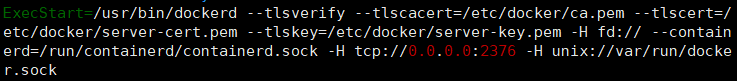

17. 修改Docker配置,使Docker守护程序仅接受来自提供CA信任的证书的客户端的连接

vim /lib/systemd/system/docker.service

在ExecStart=/usr/bin/dockerd后面加上:

--tlsverify --tlscacert=/etc/docker/ca.pem --tlscert=/etc/docker/server-cert.pem --tlskey=/etc/docker/server-key.pem

并且关闭2375端口开放2376端口(记得服务器的安全组规则也要相应修改):

按Esc → : → wq保存并返回

18. 重新加载配置并重启docker

systemctl daemon-reload

systemctl restart docker

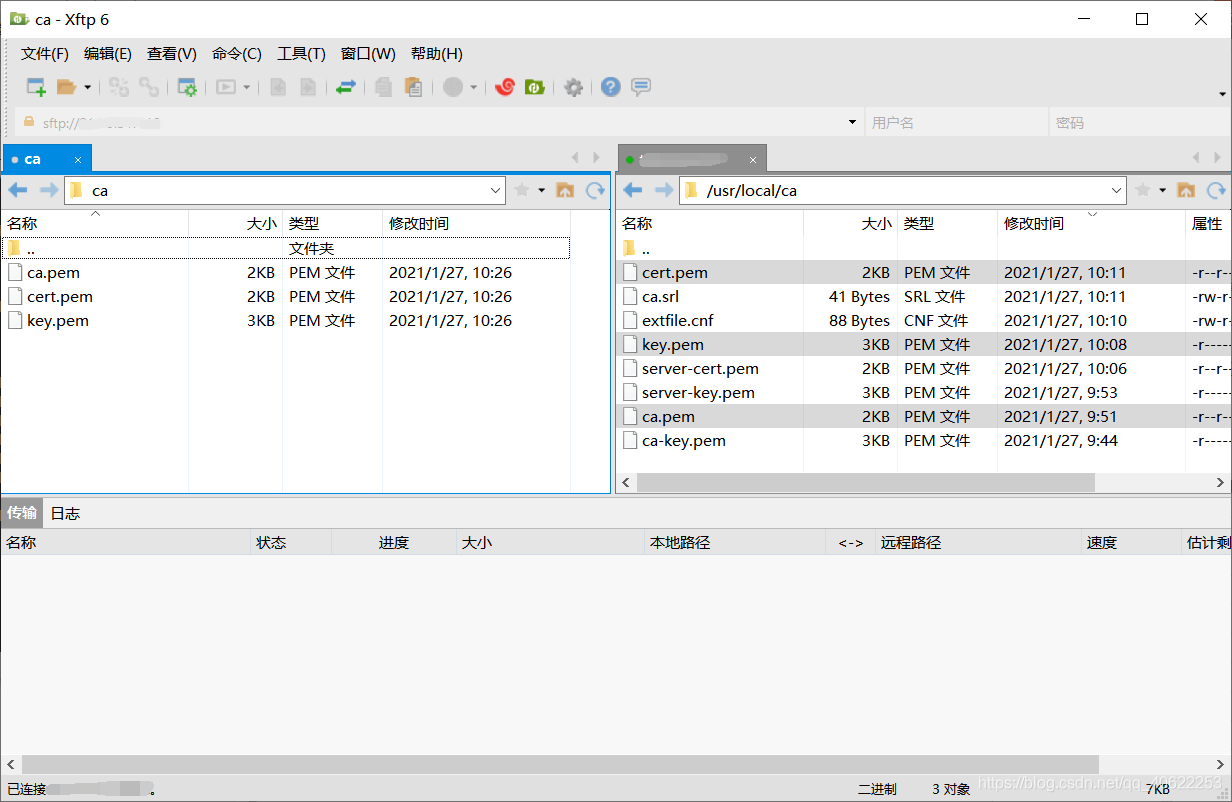

19. 保存相关客户端的pem文件到本地

保存ca文件夹下的ca.pem,cert.pem,key.pem

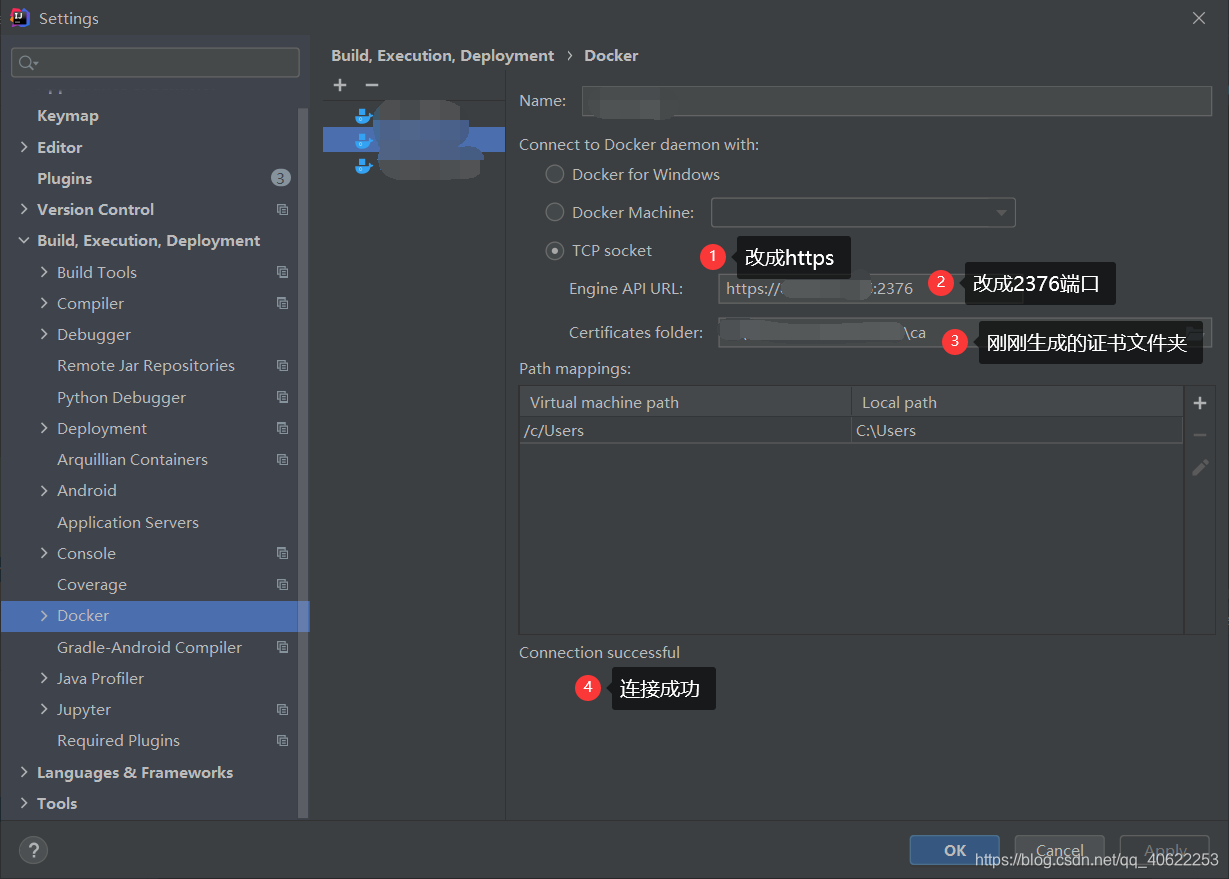

20. idea的配置

至此大功告成