0x00 SSRF漏洞的定义与成因

SSRF(Server-Side Request Forgery:服务器端请求伪造) 是一种由攻击者构造形成由服务端发起请求的一个安全漏洞。一般情况下,SSRF是要目标网站的内部系统。(因为他是从内部系统访问的,所有可以通过它攻击外网无法访问的内部系统,也就是把目标网站当中间人)

SSRF 形成的原因大都是由于服务端提供了从其他服务器应用获取数据的功能且没有对目标地址做过滤与限制。比如从指定URL地址获取网页文本内容,加载指定地址的图片,下载等等。

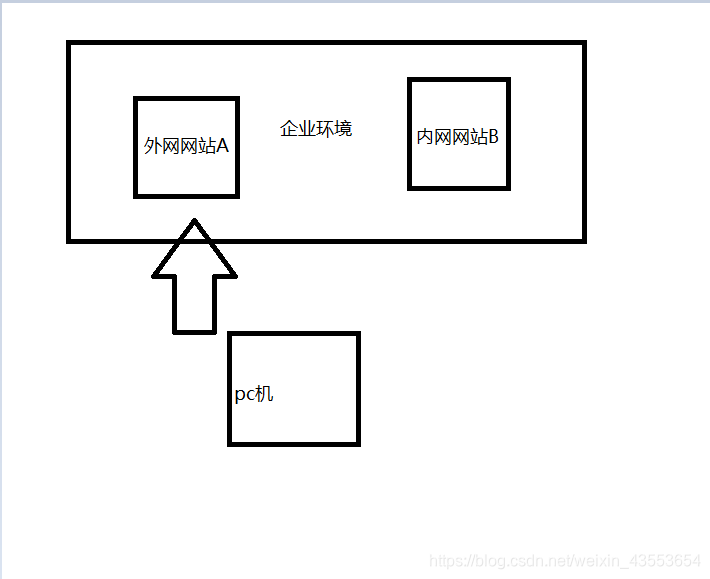

上边这些都是一些在百度上可以查到的,感觉很难理解,下面说一下我个人的理解。配上我自己画的粗糙的结构图

我们就是代表的pc机,企业环境里有两个服务器A和B分别对应两个网站。其中A是一个外网网站,是所有人都可以访问到的,B是一个内网网站。

在这里我们的pc机就相当与一个连接外网的普通用户,我们只能访问到A,访问不到B。但是既然A,B

都在一个企业环境下,我们是否可以利用A靶机作为跳板,也就是中间人来访问B网站,对B网站搞些动作。

来看一下正常用户访问网站的流程是:

输入A网站URL --> 发送请求 --> A服务器接受请求(没有过滤),并处理 -->返回用户响应

但是我们有没有印象在一些网站中有这样的URL

http://www.xxxxxxx.com/xxx.php?image=URL

一个网站引用了其他网站的一个图片,或者其他东西,如果在网站后台对这个引用的网站没有严格的过滤,那我们是不是可以将其修改为我们想要的网站,比如我们访问不到的内网网站B一些网页,这样不就相当与我们通过A的服务器来访问B的服务器,就算不能显示网页内容,但是不是可以通过回显出来的状态码判断网页是否存在。

0x01 SSRF的用处

-

可以对外网、服务器所在内网、本地进行端口扫描,获取一些服务的banner信息;

-

攻击运行在内网或本地的应用程序(比如溢出);

-

对内网web应用进行指纹识别,通过访问默认文件实现;

-

攻击内外网的web应用,主要是使用get参数就可以实现的攻击(比如struts2,sqli等);

-

可以使用file、dict、gopher[11]、ftp协议进行请求访问相应的文件。

-

DoS攻击

0x02 SSRF常出现的地方

-

社交分享功能

-

转码服务

-

在线翻译

-

图片加载/下载:

-

图片/文章收藏功能:

-

云服务厂商:

-

网站采集,网站抓取的地方

-

数据库内置功能

-

邮件系统:比如接收邮件服务器地址

-

编码处理, 属性信息处理,文件处理

-

未公开的api实现以及其他扩展调用URL的功能:可以利用google 语法加上这些关键字去寻找SSRF漏洞的一些的url中的关键字:share、wap、url、link、src、source、target、u、3g、display、sourceURl、imageURL、domain……

-

从远程服务器请求资源(upload from url 如discuz!;import & expost rss feed 如web blog;使用了xml引擎对象的地方 如wordpress xmlrpc.php)

0x03 SSRF的验证方法

- 通过抓包分析,所发送的请求是否是来自服务器,来验证是否存在SSRF漏洞

- 在页面源码中查看所引用的地址看看是否符合我上边所说的

http://www.xxxxxxx.com/xxx.php?image=URL的这种格式,如果是就可能存在SSRF - 利用dnslog等工具进行测试,看是否被访问

- 当然有可能会是bool型SSRF这要注意的点

0x04 SSRF实例

在这里给大家推荐一个靶场,叫做bWAPP(buggy web Application),这是一个集成型的靶场,有很多漏洞的环境,可以自己下载下来尝试,网上有很多相关教程,我这里也就不在过多赘述。

0x05 参考文章

[1] https://xz.aliyun.com/t/2115

[2] https://www.jianshu.com/p/d1d1c40f6d4c

[3] https://www.freebuf.com/articles/web/20407.html

[4] http://blog.safebuff.com/2016/07/03/SSRF-Tips/