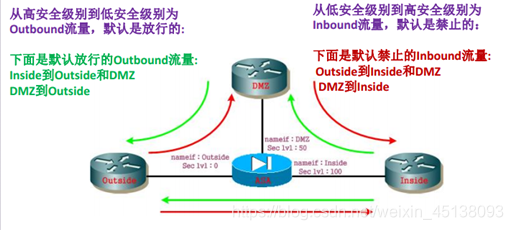

Cisco ASA流量示意图:

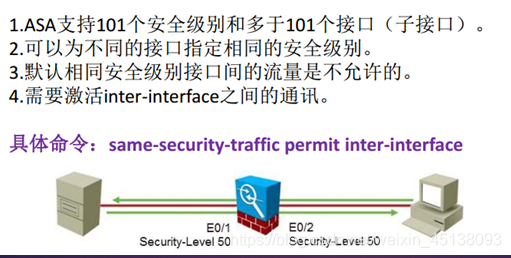

相同安全级别的接口之间的通讯

ASA初始化管理配置:

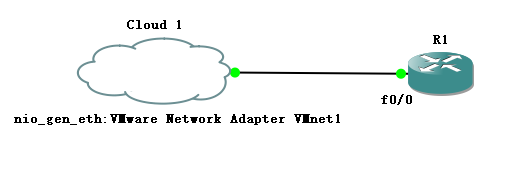

拓扑图如下所示:

在gns3里桥接所分配给ASA的网卡

首先可以从官网或者其他网上渠道获得思科ASA的镜像,并在Vmware进行安装完成后…

起始可以先还原设备:write erase 或 clear startup-config

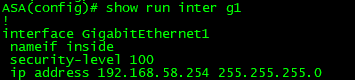

首先第一步配通直连网络,g0-g3分别为第一到第四张网卡,必须都要配置nameif、level和ip地址(默认名inside的level为100)

之后即可通信(将云桥接到ASA所在网卡网段)

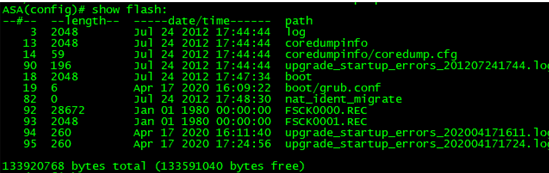

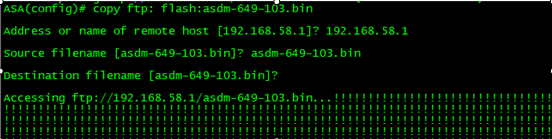

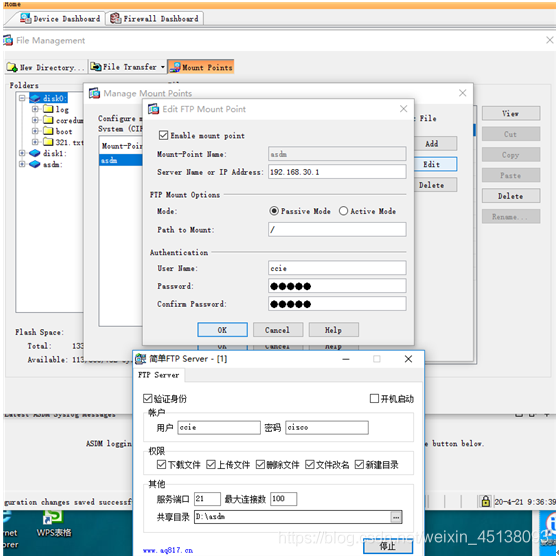

当新ASA买回来或安装好时没有图形化操作asdm,网上下载或者思科官网进行购买也行,这里就通过ftp到物理机上拷贝

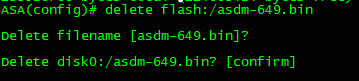

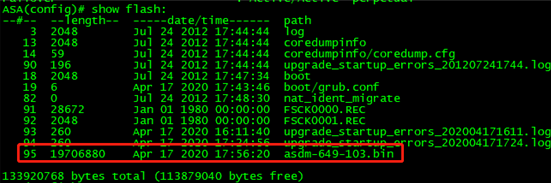

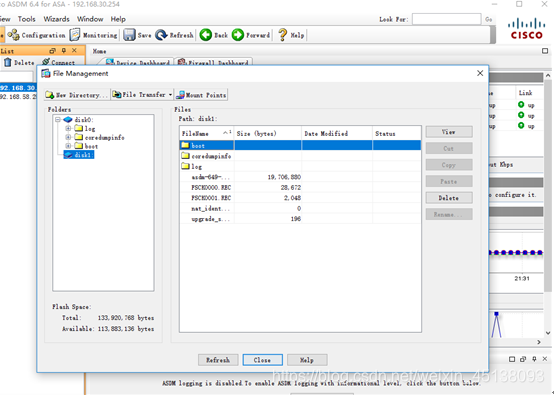

可show version 或 show flash:查看asdm信息

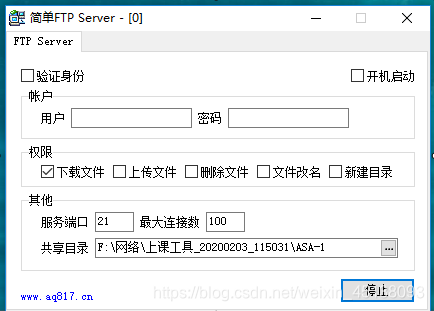

物理机下ftpServer 操作:

创建共享目录,输入正确地址及文件名

上传成功!!!!!!!!!!!!!!!!!!

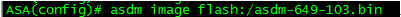

若没显示asdm信息,如下操作即可

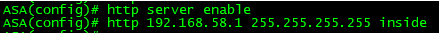

在ASA开启http服务,并且这里允许inside接口下该地址网管

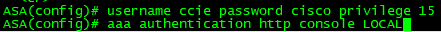

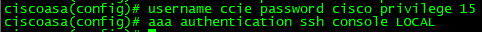

创建本地账号密码授予等级,并在http进行调用

LOCAL为预先定义的AAA协议“本地”服务器标记

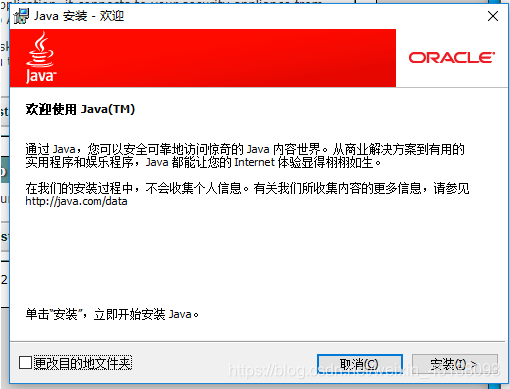

在网页登陆之前首先安装好底层java运行环境

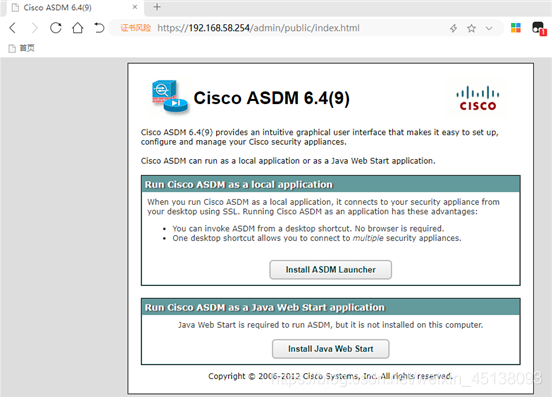

再在网页输入ASA地址后下载asdm launcher客户端

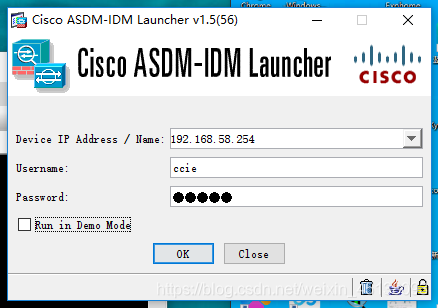

输入ASA地址和刚创建的本地用户数据库的账号密码

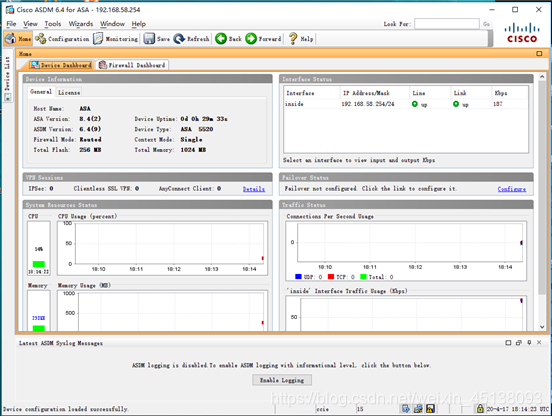

finash…

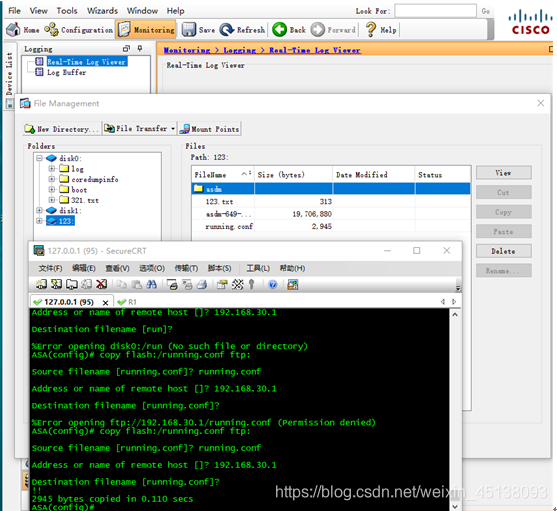

在tools的file management里可以在本地或远端上传下载文件并可以配置编辑文件

还可以在mount points添加挂载一个ftp服务器上来作为共享内存,以便备份和下载文件

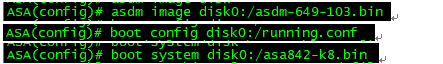

设置指定的ios 、asdm和配置文件进行加载启动项

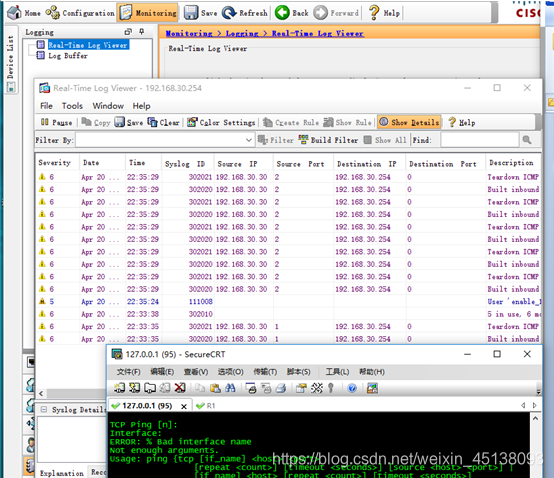

在monitoring模块下的logging功能将日志输出到asdm可以查看实时日志信息和buffer log信息

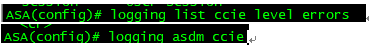

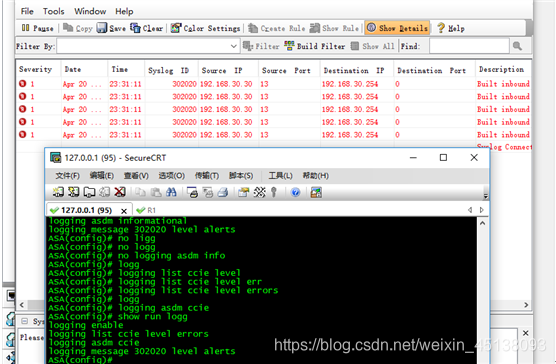

同时还可以过滤日志信息,list定义名为ccie的过滤掉3级别以上的errors信息,还可以在特定级别后面加class挑选更具体的过滤信息

最后在输出日志到asdm后面调用指定的名为ccie的list

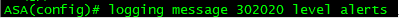

另外还可以将6级别的icmp的id 为302020的信息的级别改为1级别,这样即使上面过滤掉3级别以上的信息,icmp的id为302020的信息仍然可以作为1级别显示出来

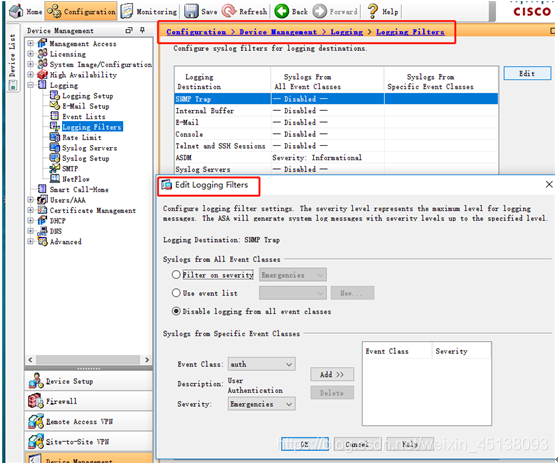

另外日志相关输出和过滤操作在asdm也可以完成

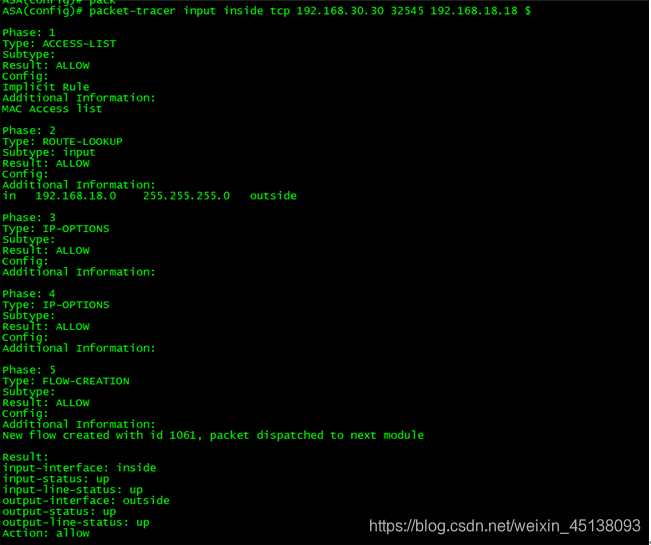

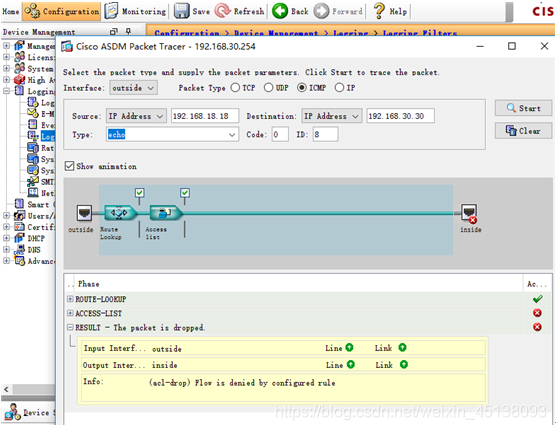

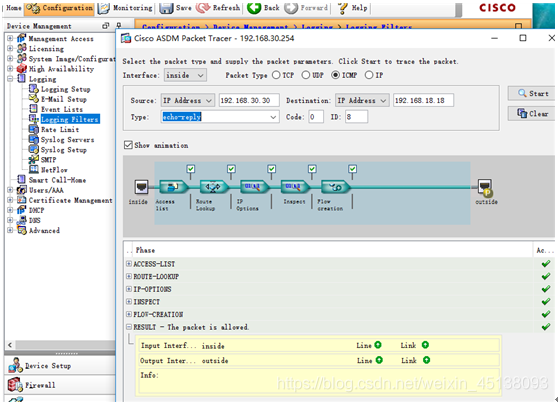

还可以在CLI和asdm模拟地址进行ping 、traceroute和packet-tracer 等的测试网络的连通性

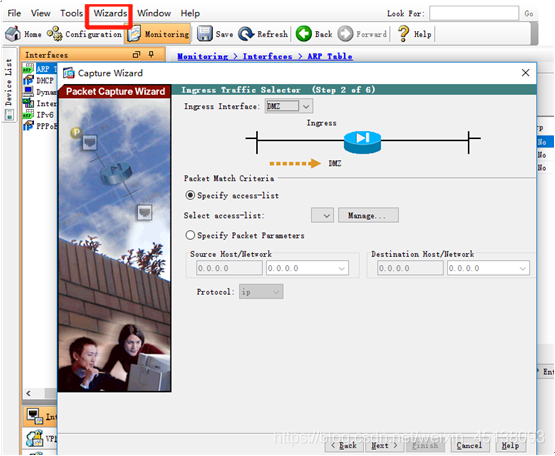

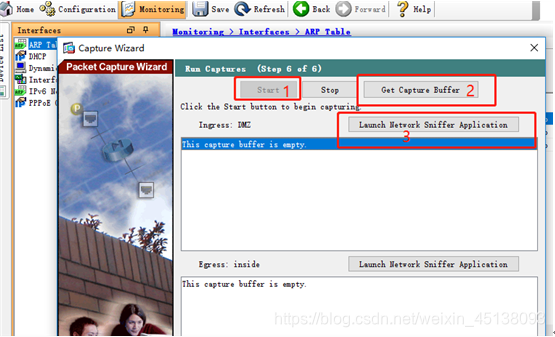

在菜单栏Wizards可以选择capture wizard 对穿越流量进行抓取下来,

在tools的preferences选项里将wiresharek路径输入进来,就可以通过点击launch network snifferapplication 调用wireshark将抓取下来流量进行查看

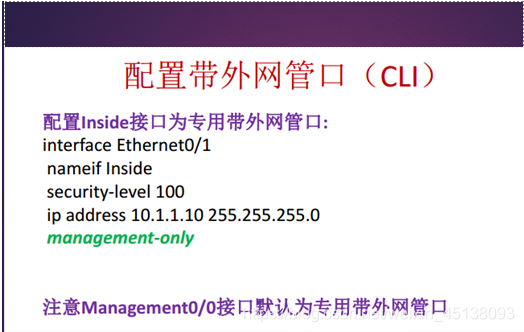

配置带外网管口时输入management-only命令,其他流量即不可通过

放行几种网管方式的允许流量:

Telnet 192.168.30.0 255.255.255.0 inside

http 192.168.30.0 255.255.255.0 inside (http server enable)

Domain-name dasf6g68afa.onion

Crypto key generate rsa

Ssh 192.168.30.0 255.255.255.0 inside

用本地数据库用户认证配置如下:

end