二次注入简单介绍

二次注入是通过与数据库服务器进行交互的过程再次进行注入

比如:登录注册账号密码,(对于没有进行过滤sql语句)通过构造playload来进行SQL注入。

注册一个账号 :admin’-- -

密码:123456

最后通过修改账号密码,‘admin’-- -(注释了后面的密码)

造成在不知道其他用户admin的情况下可以修改其密码

实验环境演示

1、注册用户名admin’-- -(后面的-是为了突出前面的空格,起到了注释作用)

2、 注册成功

2、 注册成功

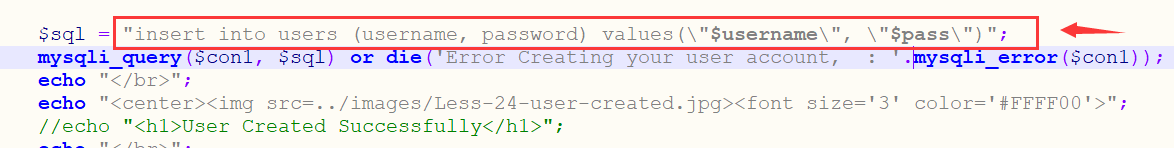

3、查看注册源代码

发现用户在注册的时候没有进行特殊符号过滤,所以再一次说明我们注册的用户成功!

发现用户在注册的时候没有进行特殊符号过滤,所以再一次说明我们注册的用户成功!

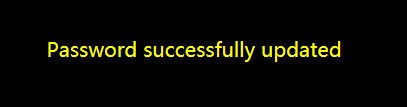

4、进行修改密码(攻击)

5、查看结果

攻击成功,在不知道admin用户的密码情况下,修改了密码。攻击者可以用这个账号进行登录,从而造成很大的影响。

6、查看修改密码的源代码

可以看到用户名为:admin’-- -后面注释了密码,造成了在不知道admin用户密码的情况下可以修改其密码。

之后就可以利用这个admin用户登录造成信息泄露

总结:以上是自己的学习心得和理解,如果有错误,望大佬们指出,小白在进步~